没有合适的资源?快使用搜索试试~ 我知道了~

渗透技巧_Pass_the_Hash_with_Exchange_Web_Service1

需积分: 0 0 下载量 111 浏览量

2022-08-03

18:45:09

上传

评论

收藏 2.78MB PDF 举报

温馨提示

试读

11页

1.Exchange Server捕获明文通信数据的方法 2.Exchange Client捕获明文通信数据的方法 1.客户端向服务器发送一个GET请求,请求获

资源详情

资源评论

资源推荐

渗透技巧——Pass the Hash with Exchange Web Service

0x00 前

言

在之前的文章《渗透技巧——Pass the Hash with Remote Desktop Protocol》介绍了使用hash

登录RDP的方法,本文将要继续介绍使用hash登录ews的方法。我们知道,通过mimikatz的over

pass the hash 和 ews 的 使 用 当 前 凭 据 登 录 能 够 实 现 使 用 hash 登 录 ews , 相 关 细 节 可 参 考

《Exchange Web Service(EWS)开发指南》。

但缺点是需要获得管理员权限并对lsass进程进行操作,无法同时对多个用户验证。

所以本文将要介绍更为通用的方法,开源实现脚本,记录思路和开发过程。

0x01 简介

本文将要介绍以下内容:

· 解密Exchange的通信数据

· 使用hash登录ews的思路

· 开源代码

0x02 解密Exchange的通信数据

原创

3gstudent 前天嘶吼专业版

Exchange默认使用TLS协议对数据进行加密,我们通过Wireshark抓包的方式只能获得加密后的内

容,需要进行解密。

这里分别介绍Exchange Server和Exchange Client捕获明文通信数据的方法。

1.Exchange Server捕获明文通信数据的方法

(1)在Exchange Server上导出证书文件

使用mimikatz,命令如下:

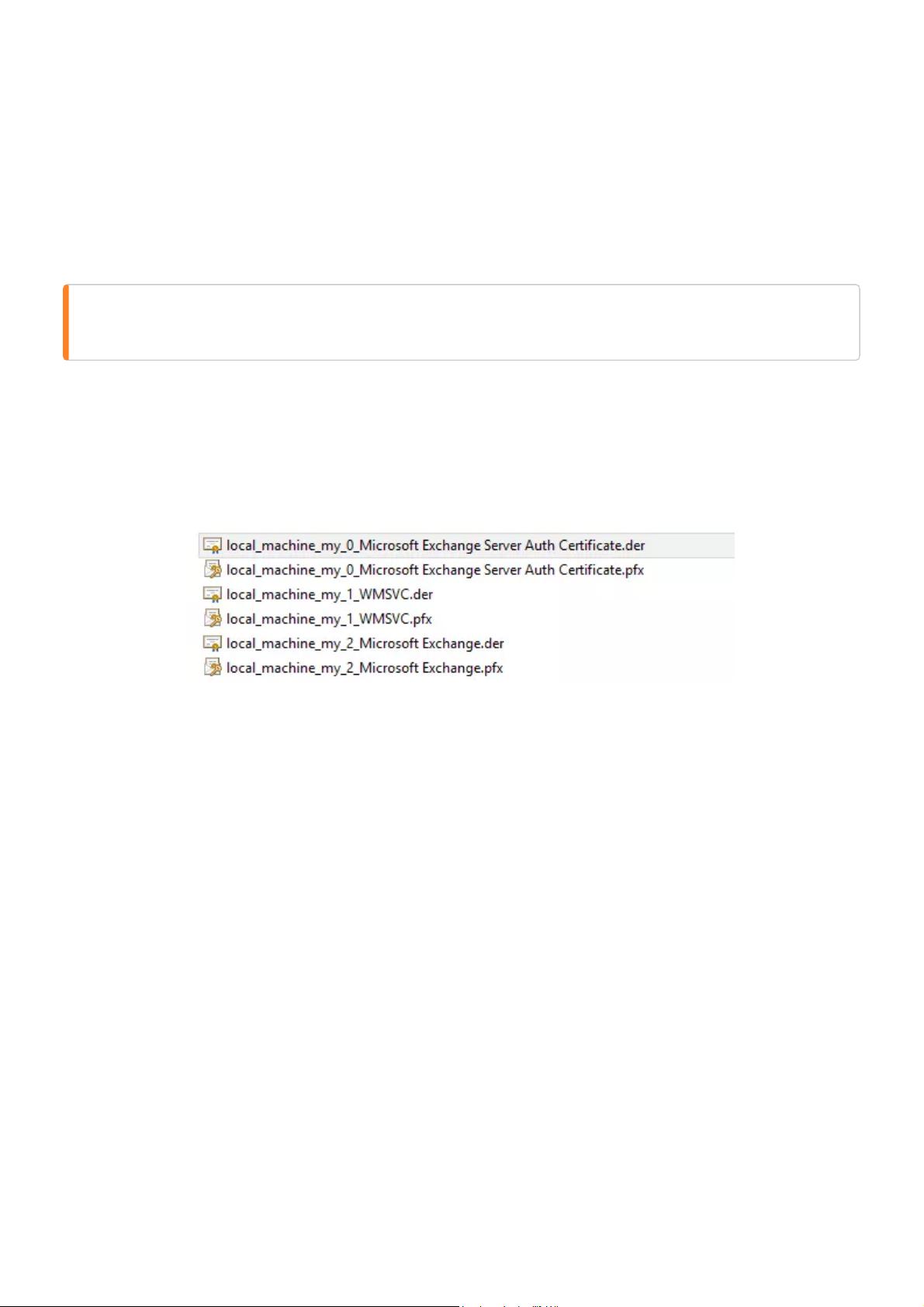

mimikatz.exe crypto::capi "crypto::certificates /systemstore:local_machine /store:my

/export"

注:

如果不使用命令crypto::capi,无法导出带有私钥的证书文件(pfx文件)。

这条命令会导出多个证书文件,如下图:

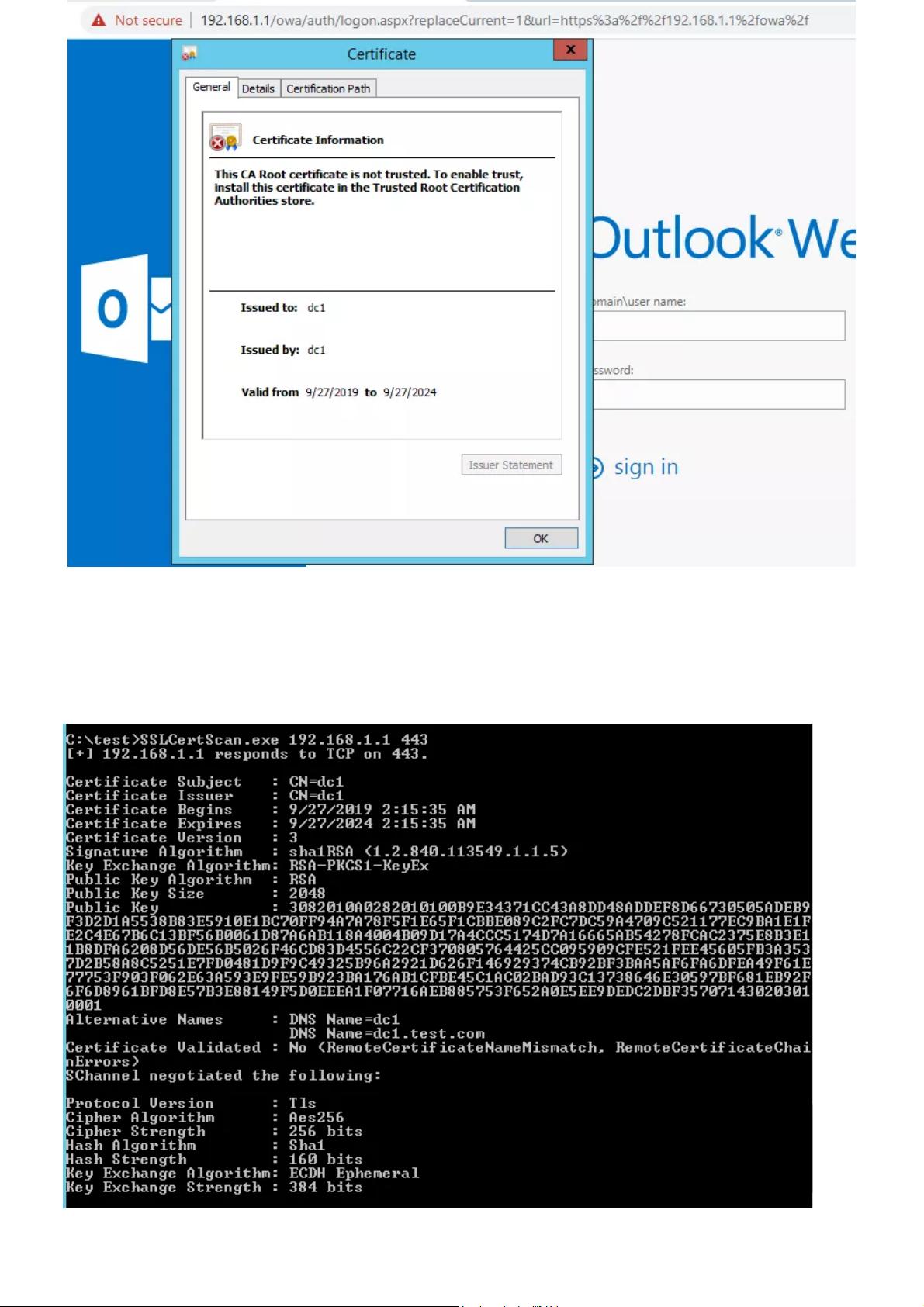

为了找到Exchange通信数据使用的证书文件,我们可以采用如下方法:

访问Exchange登录页面,通过查看证书的有效期找到对应的证书文件,如下图:

也 可 以 通 过 命 令 行 实 现 对 证 书 信 息 的 获 取 , 代 码 可 参 考 :

https://github.com/3gstudent/Homework-of-C-Sharp/blob/master/SSLCertScan.cs

测试如下图:

(2)配置Wireshark

剩余10页未读,继续阅读

生活教会我们

- 粉丝: 27

- 资源: 316

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0