没有合适的资源?快使用搜索试试~ 我知道了~

潜伏的象群—来自南亚次大陆的系列网络攻击行动1

需积分: 0 0 下载量 96 浏览量

2022-08-04

14:24:21

上传

评论

收藏 2.72MB PDF 举报

温馨提示

试读

58页

潜伏的象群—来自南亚次大陆的系列网络攻击行动安天安全研究与应急处理中心(Antiy CERT)初稿完成时间:2017 年 07 月 01 日 17 时首次发布时

资源详情

资源评论

资源推荐

潜伏的象群—来自南亚次大陆的系列网络攻击行动

安天安全研究与应急处理中心(Antiy CERT)

初稿完成时间:2017 年 07 月 01 日 17 时

首次发布时间:2017 年 07 月 09 日 18 时

本版更新时间:2017 年 12 月 29 日 16 时

扫二维码获取最新版报告

目 录

1 概述 .............................................................................................................................................................................. 1

2 “白象”(WhiteElephant)组织:卷土重来的活跃攻击 ......................................................................................... 2

2.1 “白象”组织介绍 ............................................................................................................................................. 2

2.2 攻击手法及特点分析.......................................................................................................................................... 2

2.3 攻击载荷分析(“白象组织”2017 样本) ....................................................................................................... 6

2.4 “白象”组织最新活动 C&C 分析 ................................................................................................................. 24

2.5 攻击溯源 ........................................................................................................................................................... 25

3 “阿克斯”(Arx)组织:“象群”中鲜有利用 0day 漏洞的组织 ............................................................................ 32

3.1 “阿克斯”组织介绍........................................................................................................................................ 32

3.2 攻击手法:0day 漏洞的利用 ........................................................................................................................... 32

3.3 攻击溯源:C&C 基础设施应用 ...................................................................................................................... 34

4 “女神”(Shakti)行动:持续四年之久的窃密者 ............................................................................................... 35

4.1 “女神”行动介绍

[6][7]

..................................................................................................................................... 35

4.2 攻击载荷分析 ................................................................................................................................................... 35

4.3 攻击溯源 ........................................................................................................................................................... 45

5 “苦酒”(BITTER)行动:易被忽视的针对性攻击 ........................................................................................... 47

5.1 “苦酒”行动介绍 ........................................................................................................................................... 47

5.2 攻击手法分析 ................................................................................................................................................... 47

5.3 攻击来源分析 ................................................................................................................................................... 51

6 总结与思考 ................................................................................................................................................................ 52

6.1 防御者的不屈意志是对抗持续性攻击的前提 ................................................................................................ 52

6.2 网络空间场景下的中国科技安全启示录 ........................................................................................................ 53

附录一:参考资料 ............................................................................................................................................................ 55

附录二:关于安天 ............................................................................................................................................................ 56

潜伏的象群—来自南亚次大陆的系列网络攻击行动

©安天版权所有,欢迎无损转载 第 1 页

1 概述

在过去五年间,中国所遭遇到的“越过世界屋脊”的网络攻击从未停止过。在这些此起彼伏的攻击行动

中,安天此前称之为“白象”(White Elephant)的组织最为活跃,从 2012 年到 2013 年,安天陆续捕获了该

攻击组织的多次载荷投放,并在 2014 年 4 月的《中国计算机学会通讯》和 9 月的中国互联网安全大会对此

事件进行了披露,同年 8 月,安天形成报告《白象的舞步——HangOver 攻击事件回顾及部分样本分析》

[1]

,

在后续的分析中将此次攻击命名为“白象一代”。2015 年年底,安天发现“白象”组织进一步活跃,并于 2016

年 7 月释放了储备报告《白象的舞步——来自南亚次大陆的网络攻击》

[2]

,披露了“白象”组织的第二波攻

击“白象二代”。而此时“白象二代”的主要攻击方向已经由巴基斯坦转向中国,并且相较之前的攻击能力

有了大幅提高,其攻击手段和影响范围也远大于“白象一代”。在“白象”组织被广泛曝光后的一段时间内,

似乎偃旗息鼓,但到今年下半年,该组织再次活跃,而其相关行动是在经历了数个月准备后实施的。从我们

掌握的信息来看,“白象”并不是某国唯一的攻击组织和行动,包括“阿克斯”(Arx)组织、“女神”(Shakti)

行动及“苦酒”(BITTER)行动,同样与之有关。这些组织和行动,具有相似的线索和特点,并且其中大部

分攻击目标为中国。我们将这一系列网络攻击组织和行动称为——“象群”。

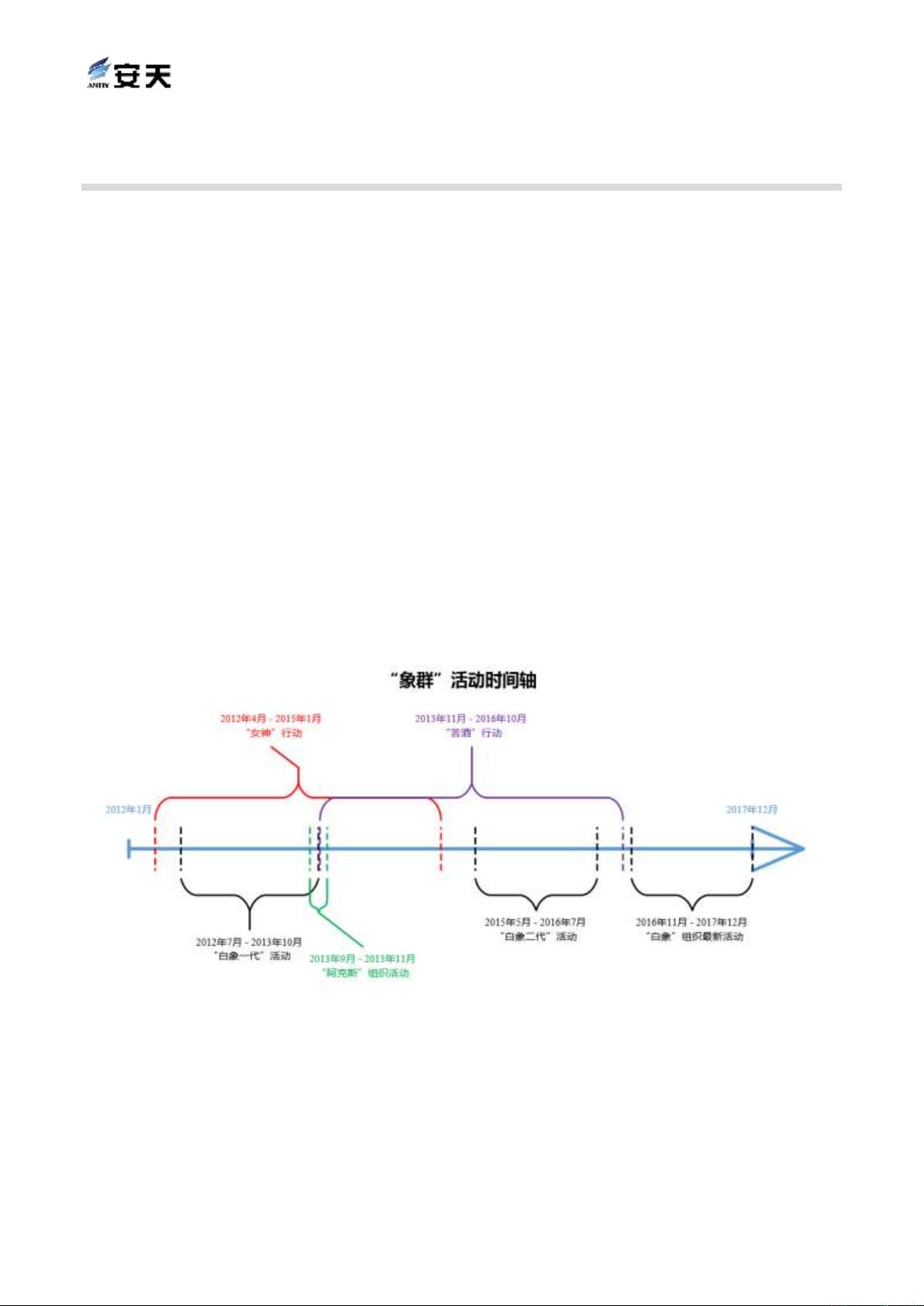

图 1-1 “象群”活动时间轴

结合安天自身及友商对来自南亚某国攻击事件的分析和总结,安天绘制了“象群”活动时间轴。从时间

轴可以看出,来自南亚某国的系列网络攻击自 2012 年至今从未间断活动。经过分析,安天工程师认为南亚

某国的攻击反映了其背后国家的战略阶段及战略目标的转变,亦体现了对手在网络空间的持续投入。虽然

潜伏的象群—来自南亚次大陆的系列网络攻击行动

©安天版权所有,欢迎无损转载 第 2 页

各组织利用不同的攻击手法和形式,却都试图在网络空间窃取机要信息,威胁目标国的关键基础设施体系。

而这一系列攻击,尤其是针对我国的网络攻击行动,也让我们看到来自地缘利益竞合国家与地区的网络攻

击,是如此频繁、直接,挥之不去,严重威胁着我国的教育、军事、科研等关键领域,特别是严重地威胁我

国的科技安全。这是此前我们关注度不够的,外方窃取我方科研成果加速自身发展的问题逐渐浮出水面。虽

然对 APT 事件的曝光可以在短时间内促使对手偃旗息鼓,但并不能治本。同时有效防御是战略能力的基本

盘,只有建立起综合协同的体系化防御能力,才能成为网络空间强国的基石。

2 “白象”(WhiteElephant)组织:卷土重来的活跃攻击

2.1 “白象”组织介绍

“白象”组织来自南亚某国,自 2012 年以来持续针对中国、巴基斯坦等国进行网络攻击,长期窃取

目标国家的科研、军事资料。安天对该组织活动进行了长期地分析和研究,在 2014 年和 2016 年先后两次

披露该组织针对我国的网络攻击活动,其中发布的《白象的舞步-来自南亚次大陆的网络攻击》报告,详细

地分析了行动的攻击流程和手法,梳理绘制了攻击组织的基础设施图谱。同时基于技术证据和资源线索对

该组织进行画像和溯源,成功定位了攻击行动所涉及的组织机构及部分人员的履历信息。

在 2016 年安天披露该组织行动之后,该组织在一段时间内未进行活动。2017 年 9 月,安天再次发现

两起该组织针对我国的网络攻击行动,尤其是一些恶意网站以“中国和某国边境对峙”事件为诱饵,传播

恶意载荷,并且该组织已准备和实施相关行动有数月之久。

整体来看,“白象”组织最新行动的攻击手法与上一轮攻击波基本一致,依旧是以往常用的“仿冒钓

鱼站”、“1day 改良”、“代码加密”等手段和技术,相关恶意载荷也能被部分安全软件检出。这表明,该组

织的行动能力可能还处于广泛撒网、择弱者进行攻陷的水平。然而也不能忽视另一种可能,即这一攻击行

动与近期中方“重返洞朗地区”事件相关,由于未经充足准备匆忙发起网络攻击行动,故而手法和技术能

力有限。

2.2 攻击手法及特点分析

过去“白象”组织通常采用鱼叉式钓鱼邮件进行攻击,大部分邮件被插入恶意链接,之后攻击者通过

精心构造的诱饵内容诱导受害者打开链接,而一旦打开就会下载带有漏洞的恶意文档。

2017 年 “白象”组织的最新活动则通过仿冒诱饵网站进行攻击,通过伪造一些官方网站如邮箱网

站,诱导用户输入账户及密码。除此之外,还有通过向热点事件网站挂载恶意代码的方式,以更新的名义

诱导用户下载执行恶意载荷。

潜伏的象群—来自南亚次大陆的系列网络攻击行动

©安天版权所有,欢迎无损转载 第 3 页

2.2.1 鱼叉式钓鱼攻击

鱼叉式钓鱼攻击是“白象”组织以往行动的主要攻击方式,也是 APT 攻击中最常见的攻击方式。与普

通的钓鱼邮件不同,鱼叉式钓鱼攻击不会批量发送恶意邮件,而只针对特定公司、组织的成员发起针对性

攻击,具体的攻击手法又分为两种:

1. 在邮件中植入恶意附件,诱导受害者打开附件文件;

2. 在邮件正文中插入恶意链接,诱导受害者点击链接。一旦受害人点击链接就会跳转到恶意链接,

该链接或是挂马网站,或是恶意文件下载地址。

在“白象二代”行动中使用的手法主要是第 2 种,因为该方式在邮件中不存在附件,更容易规避安全

软件的检测。链接相对附件来说也更容易骗取用户的信任,邮件内的链接都是利用第三方域名跳转,多数

以 t.ymlp52.com 为跳转域名。

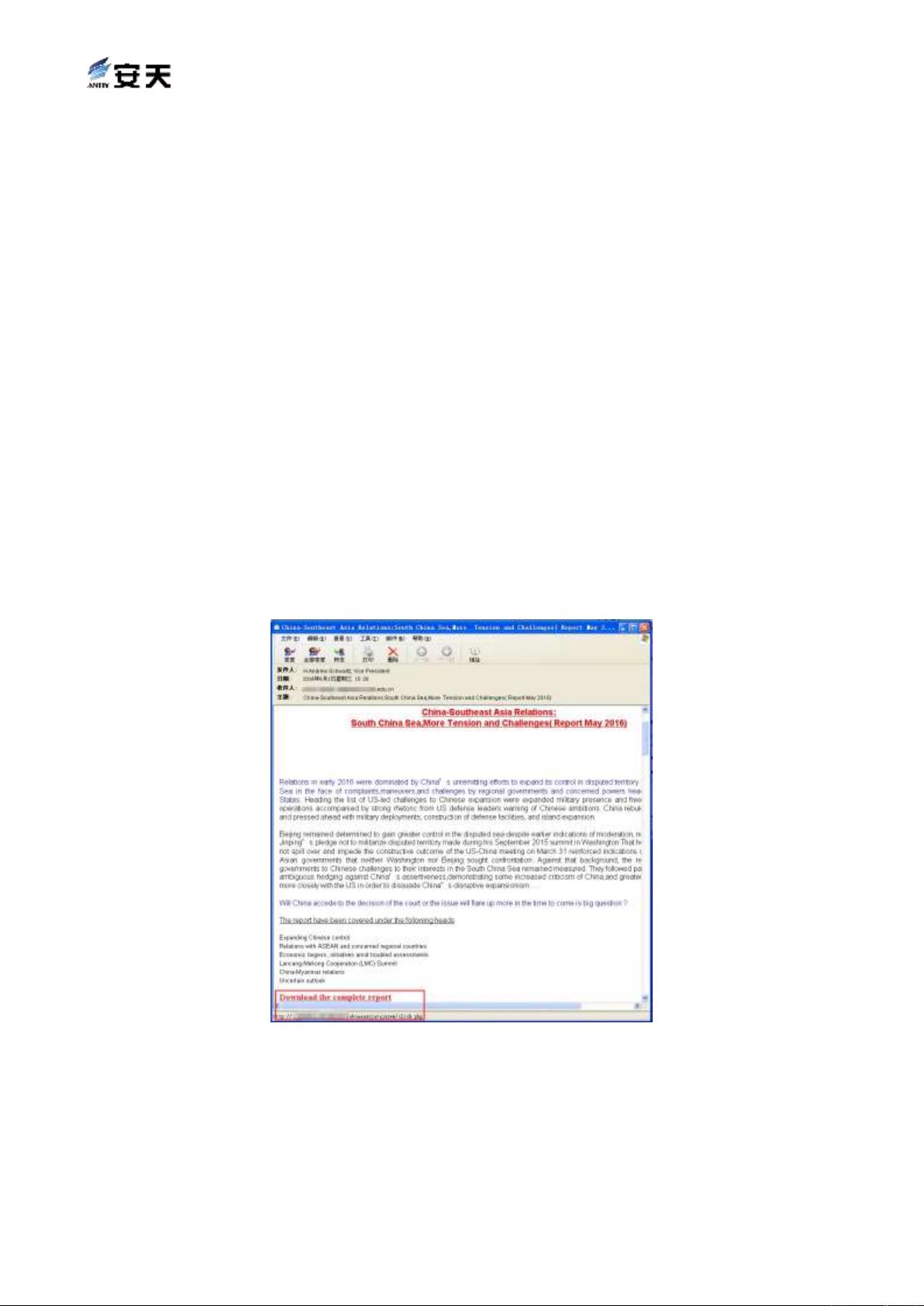

图 2-1 展示了针对中国高校教师的钓鱼邮件,其正文内容关于南海问题,邮件的最后诱导受害者点击

链接查看“完整版报告”。一旦用户点击该链接就会下载恶意文档。该文档使用 CVE-2014-4114 漏洞,利

用 PPS 格式自动播放的特点,来实现文档打开则漏洞即被触发的效果。

图 2-1 鱼叉式钓鱼邮件

邮件内容大意为:

剩余57页未读,继续阅读

忧伤的石一

- 粉丝: 26

- 资源: 332

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0