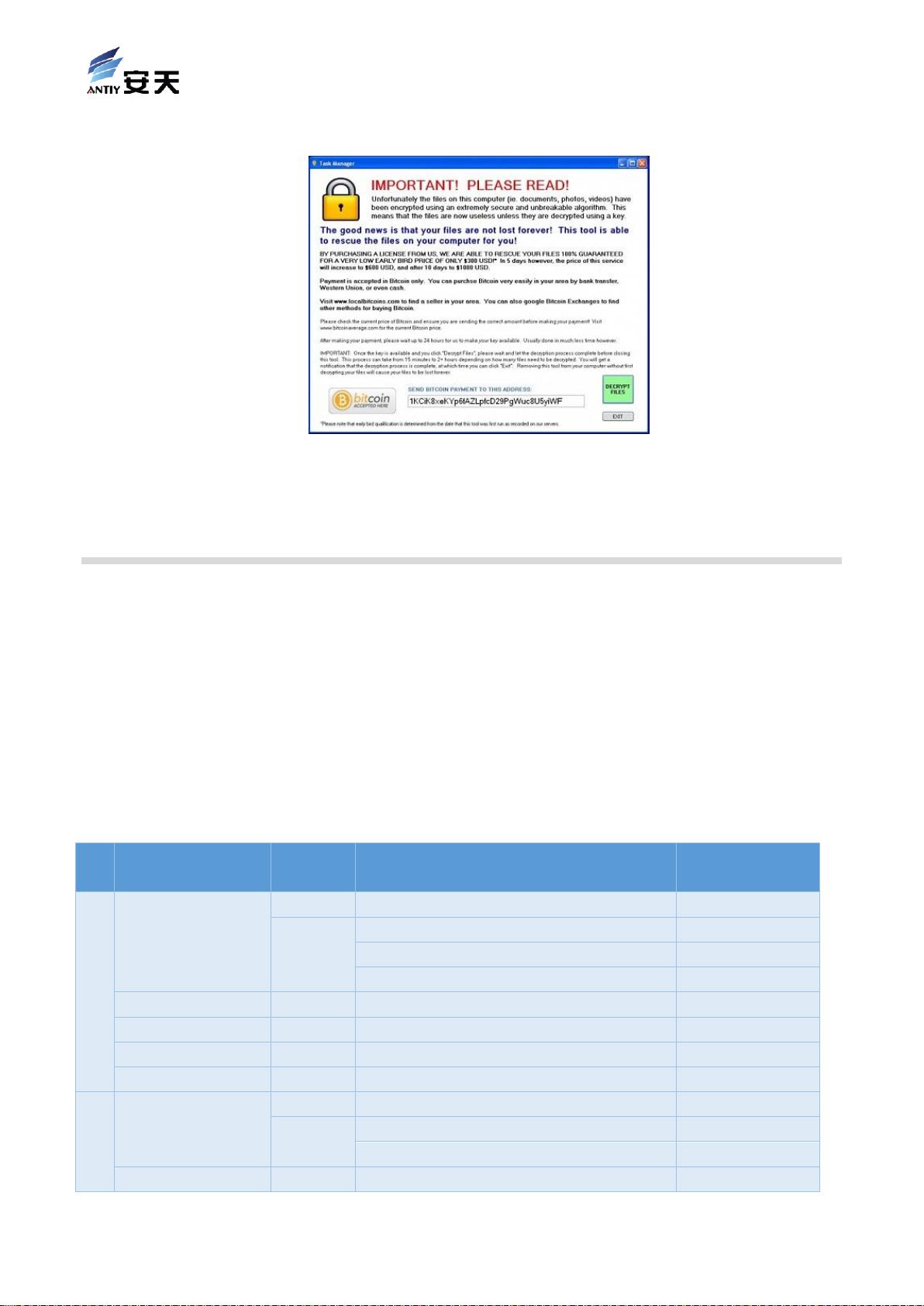

【前言】 勒索软件,一种恶意软件,近年来在网络安全领域引起了广泛的关注。2013年,CryptoLocker的出现标志着这种威胁的崭新阶段,它利用加密技术将用户的数据锁定,然后要求受害者支付赎金以获取解密密钥。勒索软件的主要目标是商业机构和个人用户,对数据安全构成严重威胁。 1.1 何谓勒索软件 勒索软件是一种特殊类型的恶意软件,它的主要目的是非法获取经济利益。通过加密用户的重要文件、照片、文档等个人或企业数据,勒索软件使受害者无法访问这些信息,除非支付赎金。通常,攻击者会设定一个期限,并威胁如果不按时支付,赎金金额将会增加,甚至可能永久丢失数据。 1.2 主要传播手段 勒索软件通常通过多种途径进行传播,包括但不限于:电子邮件附件、恶意链接、被感染的下载网站、不安全的网络共享、恶意广告(Malvertising)以及利用零日漏洞进行有针对性的攻击。一旦用户不慎点击了恶意链接或打开了被感染的附件,勒索软件就会悄无声息地在系统中安装并开始其破坏行动。 1.3 主要表现形式 勒索软件的表现形式多样,但常见的有屏幕锁定器(Lockers)和加密器(Cryptors)。屏幕锁定器会阻止用户访问操作系统,显示勒索信息;而加密器则更隐蔽,它会加密用户的个人文件,只有支付赎金后才能获得解密密钥。 2. 勒索软件的分类 根据其功能和行为,勒索软件可大致分为两类:文件加密型和屏幕锁定型。文件加密型勒索软件如CryptoLocker、CryptoWall等,会加密用户的个人文件;而屏幕锁定型则如 FBI Ransomware,会占据整个屏幕显示警告信息,声称用户违反了法律并需支付罚款。 3. 勒索软件的演进史 从早期的简单屏幕锁定到复杂的文件加密,勒索软件的演变历程体现了黑客技术的快速发展。赎金支付方式也从最初的预付费电话卡、现金支付发展到现在的比特币等虚拟货币,增加了追踪难度。同时,移动终端的勒索软件也开始崛起,针对Android和iOS系统的攻击日益增多。 3.5 新的威胁趋势 随着物联网(IoT)设备的普及,勒索软件的攻击目标不再局限于传统的计算机和手机。此外,供应链攻击和针对性的勒索软件也变得更为常见,如NotPetya和WannaCry,它们不仅针对个人用户,还严重影响了医疗机构、制造业和其他关键基础设施。 4. 典型勒索软件家族分析 CryptoLocker、CryptoWall、Locky、WannaCry和NotPetya等都是臭名昭著的勒索软件家族。它们各自采用了不同的技术手段和传播策略,但共同点是都造成了大规模的数据损失和经济损失。例如,WannaCry利用NSA泄露的工具在全球范围内爆发,影响了众多企业和政府机构。 总结,勒索软件已经成为网络安全的一大威胁,对个人和组织的数据安全构成了严重挑战。了解其工作原理、传播方式以及防范措施至关重要,以确保数据的保护和业务的正常运行。企业和个人应加强安全意识,定期备份重要数据,及时更新系统和应用,以降低被勒索软件攻击的风险。

剩余21页未读,继续阅读

- 粉丝: 27

- 资源: 293

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 基于JSP学生成绩管理系统软件的开发(源代码+论文)(2024kj).7z

- 基于JSP技术的猎头公司管理软件的设计和实现——内部事务部分(源代码+论文)(2024oi).7z

- 基于JAVA的RSA文件加密软件的设计与实现(源代码+论文)(20248x).7z

- 基于J2EE在分布式环境下的底层结构(外文翻译+文献综述)(2024l8).7z

- 基于jsp网上书店(源代码+论文)(2024fu).7z

- 基于JSP的网上购物系统的设计与实现(源代码+论文)(20240g).7z

- 基于JSP的畅想空间电子商务系统(2024a4).7z

- 基于JSP的毕业设计选题系统的设计与实现(源代码+论文)(20241k).7z

- JSP网上拍卖平台系统设计(源代码+论文)(202484).7z

- jsp网上书店系统(源代码+论文)(20242k).7z

- JSP网上教学资源共享系统(源代码+论文)(2024r7).7z

- JSP科研处管理信息系统(源代码+论文)(20240k).7z

- JSP环境美容服务公司网站(论文+系统+摘要)(2024t9).7z

- jsp研究生党建管理系统pc-毕业设计(2024yz).7z

- JSP速达求职网的设计与实现(源代码+论文)(20249g).7z

- jsp高校学生考勤管理系统设计与实现(源代码+论文)(2024kk).7z

信息提交成功

信息提交成功

评论0