没有合适的资源?快使用搜索试试~ 我知道了~

2022应用密码学练习手册1

需积分: 0 0 下载量 138 浏览量

2022-08-03

20:03:41

上传

评论

收藏 1.7MB PDF 举报

温馨提示

试读

22页

的消息摘要值的长度都是相同的。26、AES 密码算法,明文分组长度有三种情况 128bits、256bits、192bits(27、数字签名算法中,得到签名的长

资源详情

资源评论

资源推荐

应用密码学练习和复习习题集

第一题 填空(说明:请把答案填在题目中的横线上。)

1、根据对明文和密文掌握的程度,密码分析者通常可以在下述五种情况下

对密码体制进行攻击:唯密文攻击, ,选择明文攻击,选择密

文攻击,选择文本攻击。

2

、美国国家标准局在

2000

年

9

月发布的

“

信息保障技术框架(

IATF

)

3.0”

版本中将攻击形式分为被动攻击、 、物理临近攻击、内部人员

攻击和软硬件配装攻击等

5

类。

3

、在

DES

密钥长度为

64bits

,则明文分组长度为

bits

。

4

、一个消息经过

SHA-512

处理后,生成

bits

的消息摘要 。

5

、 美 国 在

NIST-SP800

中 定 义 了 五 种 运 行 模 式 ,

ECB

、

CBC

、

CTR

、 、

OFB

。

6

、在序列密码中,假设当前的明文字为

01101011

,加解密均为按位异或运

算,若密文字为

11011100

,则当前密钥串为 。

7、在网络中,有 1000 个用户使用 RSA 公钥密码算法进行两两保密通信,则

至少需要生成 对密钥。

8

、

AES

算法中,每一轮基本运算为字节替代、行移位、 、轮

密钥加四种运算。

9、认证协议从对认证实体认证来看,主要有单向认证和

两种。

10、工作密钥,也称为 或者会话密钥,是在一次通信或数据

交换中,用户之间所使用的密钥,它可由通信用户之间进行协商得到。它一般是

动态地、仅在需要进行会话数据加密时产生。

11. 一个密码体制或密码算法通常由以下 5 个部分构成:明文空间、密文空

间、 、加密算法和 。

12. 从收发双方使用的密钥是否相同,密码体制可以分为对称密码体制

和 。

13. AES 算法的明文分组长度为 ,密钥长度有 128/192/256bits

三种选择。

14. 美 国 在 NIST-SP800 标 准 中 定 义 了 五 种 运 行 模 式 , 包 括 ECB 、

CBC、 、 、CFB 等。

15. 在序列密码中,根据状态函数是否独立于明文或密文,可以将序列密码

分为 和自同步序列密码两类。

16. 杂凑算法 SHA-1 生成消息摘要值的长度为 。

17. 已知一个 RSA 数字签名算法以{e,n}为公开密钥,{d,n}为秘密密钥。H( )

是 公 开 的 安 全 哈 希 算 法 。 如 果 签 名 算 法 为 : s≡H(m)

d

mod n , 则 验 证 算 法

为: 。

18. 工作密钥,也称为数据加密密钥或者 ,是在一次通信或数

据交换中,用户之间所使用的密钥,它可由通信用户之间进行协商得到。它一般

是动态地、仅在需要进行会话数据加密时产生。

19、根据对明文和密文掌握的程度,密码分析者通常可以在下述五种情况下

对密码体制进行攻击:唯密文攻击, ,选择明文攻击,选择密

文攻击,选择文本攻击。

20

、已知构造有限域时使用的不可约多项式为

x

8

+x

4

+x

3

+x+1

,请使用有限域

GF(2

8

)上的字节运算方法计算 16 进制的“E0”与“09”的加法,即计算“E0+09”的

值

= (

十六进制表示

)

。

21、一个消息经过 SHA-256 处理后,生成 比特的消息摘要 。

22、在 DES 算法的各种变形中,DES-EEE3 模式的有效密钥长度为

比特。

23 、 信 息 安 全 根 据 其 本 质 的 界 定 , 应 具 有 以 下 基 本 属 性 : 保 密

性、 、 、不可否认性、可控性、可审查性。

24、美国在 FIPS 中定义了五种运行模式,电子码本(ECB)、

、 、密码反馈(CFB)、输出反馈(OFB)

25、DES 和 RC4 从明文分组角度划分,DES 属于分组密码,RC4 属于流密

码(序列密码),若从密钥角度,DES 属于对称密码体制,RC4 属于

密码体制。

26、-2 mod 11 = 。

27、一个消息经过 SHA-512 处理后,生成 比特的消息摘要 。

28、在 DES 算法的各种变形中,DES-EDE2 模式的有效密钥长度为

比特。

29、4 级线性反馈移位寄存器产生的序列{a

i

}的周期达到最大值

时,称{ a

i

}为 m 序列 。

30、 AES 算法明文分 组长度是 比特 ,密 钥长 度有三 种分 别为

128bits、 、 。

31、在一般的密码系统中,密钥一般以层次化结构进行分成,按照密钥作用

分,从下到上一般为会话密钥(数据加密密钥), 和主密钥。

第二题 判断题(说明:判断正误。把你的判断填在题目后边的括号中。对

的打“√”,错的打“×”。)

1、3DES 的 EDE 模式中,加密过程为加密-解密-加密,其解密过程则为解密-

加密-解密。( )

2、AES 算法采用暴力破解,明文搜索空间和密钥搜索空间完全一样,搜索

空间为 2

128

。( )

3、在 ECB 模式加密下,在同一密钥作用下,内容相同的明文分组,一定会

被转换为内容相同的密文分组。( )

4、在序列密码中,根据状态函数是否独立于明文或密文可分为同步序列密

码和自同步序列密码。若密钥流是独立于消息流而产生,则为自同步序列密码。

( )

5、RSA 算法的安全性是基于大数分解困难性问题。( )

6、使用 SHA-1 算法对消息进行哈希,10MB 的消息得到的哈希值比 100GB

的消息的哈希值要短。( )

7、SHA-1 算法中,若消息仅改写 1 比特,则哈希值也仅发生 1 比特改写。

( )

8、要找出和某条消息具备相同哈希值的另外一条消息是非常困难的。

( )

9、 RSA 可提供数字签名。( )

10、按照层次化密钥结构,若分成三层,从第一层到第三层,分别为主密钥、

密钥加密密钥、会话密钥,则三种密钥中,生命周期最短的是第一层主密钥。

( )

11. 维吉尼亚密码是一种单字符单表替换密码技术。 ( )

12. DES 算法被弃用的原因,不是因为算法不安全,而是因为有效密钥太短,

抵御不了穷尽搜索攻击。 ( )

13. 即使有了安全的分组密码算法,也需要采用适当的工作模式来隐蔽明文

的统计特性、数据的格式等,以提高整体的安全性,降低删除、重放、插入和伪

造成功的机会。 ( )

14. 序列密码算法安全性依赖于产生密钥流的算法的保密。( )

15. 20 世纪 70 年代,Diffie 和 Hellman 发表了非对称密码的奠基性的论文“密

码学的新方向”,建立了公钥密码的概念,引起了广泛关注。( )

16. RSA 算法能抵御已知明文攻击,不能抵御选择明文攻击。( )

17. 哈希值是不可逆的,消息认证码是可逆的。( )

18. 中华人民共和国电子签名法已经施行多年。( )

19. QQ 登录过程中,用户通过的 QQ 号码和对应的口令对 QQ 服务器进行了

认证。( )

20. 密码系统的安全强度由系统中最薄弱的环节决定的。( )

21、MD5 哈希算法可以处理任意长度的消息。( )

22、 若采用穷举搜索的方法破解 AES 和 DES,破解 AES 的代价要高于 DES。

( )

23、RSA 算法的安全性是基于离散对数求解的困难性问题。( )

24、按照层次化密钥分结构,若分成三层,从第一层到第三层,分别为主密

钥、密钥加密密钥、会话密钥,则三种密钥中,要求会话密钥必须密文保存,并

且生命周期最长。( )

25、对于一个指定的哈希函数(散列算法),要求不论消息输入长短,得到

的消息摘要值的长度都是相同的。( )

26、AES 密码算法,明文分组长度有三种情况 128bits、256bits、192bits( )

27、数字签名算法中,得到签名的长度必定远远小于被签消息的长度( )。

28、RSA 公钥密码算法是由 Ron Rivest、Adi Shami 和 Leonard Adleman 一起

提出的。( )

29、n 级线性反馈移位寄存器,若特征多项式是本原多项式,则产生的密钥

流是 m 序列( )

30、DES 算法和 AES 是典型的 Feistel 结构算法( )

31、古典密钥 “滚筒密码”则是属于替代密码( )

32、常采用哈希算法和公钥密码算法共同设计数字签名算法( )

33、AES 算法是美国研究者设计提出的( )

34、RSA 算法的安全性,是基于大整数分解困难性问题。( )

35、在公钥密码体制应用中,为了消息保密性,发送方利用发送方公钥对消

息加密,然后发送给接收方( )。

36、哈希算法只能应用在数字签名中,不能用于设计消息认证( )

第三题 单项选择(说明:在每小题所给的四个选项中,选择一个最符合题

意的选项,填在题目的括号中)。

1、下列有关古典密码体制叙述错误的是( )

A、凯撒密码体制和维吉尼亚密码体制都属于对称密码算法;

B、凯撒密码体制和仿射密码体制都属于替代密码;

C、仿射密码体制不能抵抗穷举攻击(暴力破解);

D、仿射密码体制是一种非对称密码算法。

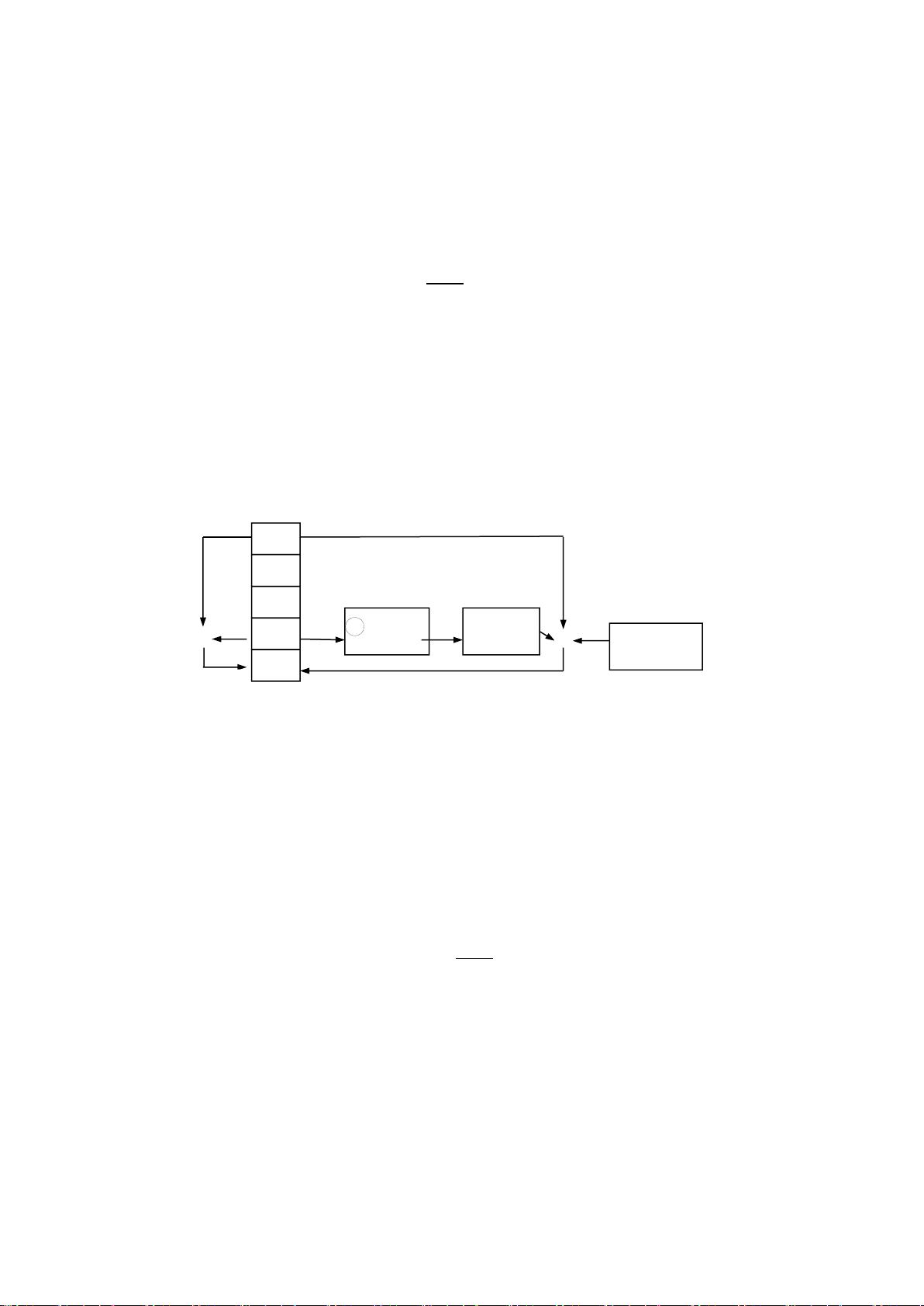

2、假设 AES 的密钥长度为 128bits,进行密钥扩展,需要 RoteWord(字循

环移位),SubBytes(字节替代),Rcons(常量值)运算,则把上述 3 运算分别

填入图中,完成密钥扩展的示意图。

K

i-4

K

i-3

K

i-2

K

i-1

K

i

1

②

③

⊕

⊕

i mod4=0

i mod4!=0

图 1 AES-128 比特密钥的扩展规则示意图

则①,②,③填完顺序为( )

A、RoteWord,SubBytes, Rcons;

B、RoteWord, Rcons , SubBytes;

C、Rcons ,SubBytes,RoteWord ;

D、SubBytes, Rcons , RoteWord。

3、关于线性反馈移位寄存器,描述正确的是( )

A、n 级线性反馈移位寄存器的状态周期小于 2

n

-1;

B、n 级线性反馈移位寄存器的状态周期等于 2

n

-1;

C、 n 级线性反馈移位寄存器,每一状态对应于 GF(2)上的一个 n 维向量,

共有 2

n

-1 种可能的状态;

D、n 级线性反馈移位寄存器产生序列{a

i

}为 n 级 m 序列,则周期达到最大

值 2

n

-1 。

剩余21页未读,继续阅读

艾苛尔

- 粉丝: 26

- 资源: 307

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0