没有合适的资源?快使用搜索试试~ 我知道了~

13-2019051121-林晓旭-无线网络监听与破解1

需积分: 0 0 下载量 92 浏览量

2022-08-08

19:20:17

上传

评论

收藏 646KB DOCX 举报

温馨提示

试读

28页

1. 开放系统型认证开放系统型认证只包含两次通信 2. 共享密钥型认证共享密钥型认证要求参与认证过程的两端具有相同的“共享”密钥或密码 2. 物理地址(MAC)

资源详情

资源评论

资源推荐

暨南大学本科实验报告专用纸

课程名称 网络安全实验 成绩评定

实验项目名称 无线网络监听与破解 指导教师 潘冰

实验项目编号 13 实验项目类型 验证型 实验地点

学生姓名 林晓旭 学号 2019051121

学院 智能科学与工程 系 专业 信息安全

实验时间 2022 年 6 月 5 日 上午~ 6 月 5 日 下午

一、 实验目的

1、 学习在 IEEE802.11 工作模式中,AP 的安全认证措施

2、学会配置 AP 和无线网卡进行简单的安全认证

3、熟练掌握 WEP 数据加密机制

二、 实验原理

1、无线安全性

无线网不同于以太网的重要一点是只要有一个 AP 提供接入服务,所有拥有无线网卡的主机都有可

能接入无线网。这就给无线网提供了比有线网络更高的安全要求。

Wi-Fi 是 IEEE 定义的无限局域网标准,也就是 802.11。这是一个协议簇,由一系列的标准和补充

组成。安全性是无线网络标准的重要组成部分,从 1999 年开始 WEP,WPA,WPA2 陆续推出。

WEP(WiredEquivalentPrivacy)是最早提出的,其设计目标是提供和有线网络一样的安全性。WEP

采用的是 RC4(RivestCipher)串流加密技术,数据的完整性则由 CRC-32 来保证。64 位的 WEP 采用的

是 40 位的 key,加上 24 位的初始向量(InitializationVector,IV);128 位的 WEP 采用的是 104 位 key

加上 24 位 IV。这个算法的主要漏洞在于 IV 的长度过短,只有 24 位。同一个 IV 在每 5000 个包中重复

出现的概率高达 50%。2001 年,以 ScottFluhrer 为首的研究小组发表了一篇论文,认为可以使用监听

方式来寻找有缺陷的 IV,从而解密 WEP。随后一名叫 KoreK 的天才骇客发现了一种更为有效的统计算法。

利用这个统计算法,ChristopheDevine 完成了一整套 WEP 解密工具 aircrack。现在利用可以在市场上

购买到软硬件能在 10 分钟左右解密 WEP。

WEP 的脆弱催生了 WPA(Wi-FiProtectedAccess),作为 802.11i 标准还未正式提出前的过渡,从 2003

年开始投入商用。WPA 有两种使用方式,一种叫 WPA 企业版,需要和一个符合 802.11x 的认证服务器配

合,给每一个用户分发一个不同的 key;另一种叫 WPA 个人版,不需要认证服务器,所有用户共享同一

个 Key,称为 WPA-PSK(pre-sharedkey),简单的同时安全性也降低了。现在的家用 WiFiAP 或者 Router

一般只支持 WPA-PSK。WPA 仍旧使用 RC4,但使用 128 位的 Key 和 48 位的 IV,并使用动态改变 Key 的 TKIP

(TemporalKeyIntegrityProtocol)来增加安全性。鉴于 CRC-32 不能充分保证数据的完整性,WPA 使用

Michael 算法和帧计数来防止数据被篡改或者重用。

2004 年 6 月 , 802.11i 标 准 提 出 , 并 且 规 定 了 一 系 列 的 强 制 性 要 素 。 WPA2 ( Wi-

FiProtectedAccess2)是 802.11i 的具体实现,和 WPA 一样分为企业版和个人版,企业版的安全性还可

以 使 用 EAP ( ExtensibleAuthenticationProtocol ) 来 扩 充 。 在 WPA2 中 引 入 了 CCMP

( CounterModewithCipherBlockChainingMessageAuthenticationCodeProtocol ) , 利 用 AES

(AdvancedEncryptionStandard)算法来取代 WPA 中的 Michael 和 RC4,将管理 Key 和数据完整性融为

一体,使得安全性进一步提高。

2、链路层认证

用户或客户机,又称为端点(endstation)在连接到接入点(AP)或宽带无线路由器和访问无线局

域网(WLAN)之前,需要先经过认证。IEEE(电气和电子工程师学会)802.11 标准定义了两种链路层认

证:开放系统型和共享密钥型。

1. 开放系统型认证

开放系统型认证只包含两次通信。第一次通信是客户机发出认证请求,请求中包含客户端 ID(通常

为 MAC 地址)。第二次通信是接入点/路由器发出认证响应,响应中包含表明认证是成功还是失败的消息。

认证可能失败的一个例子是,接入点/路由器的配置中肯定不包含客户机的 MAC 地址。

2. 共享密钥型认证

共享密钥型认证要求参与认证过程的两端具有相同的“共享”密钥或密码。共享密钥型认证手动设置

客户端和接入点/路由器。共享密钥认证的三种类型现在都可应用于家庭或小型办公室无线局域网环境。

(1) 有线等价私密算法(WEP)。

由于 WEP 具有先天性缺陷,因此建议不要将其用于安全无线局域网。它的一个主要安全风险是黑客

可以使用唾手可得的应用软件捕获经过加密的认证响应帧,并可使用这些信息破解 WEP 加密。这个过程

的步骤包括:客户机发送认证请求,接入点/路由器以明文形式发出盘问文本,客户机对盘问文本进行

加密,然后接入点/路由器做出认证响应。WEP 密钥/密码的三个级别:

64 位:需输入 16 进制数字符 10 个,或者 ASCII 码字符 5 个。

128 位:需输入 16 进制数字符 26 个,或者 ASCII 码字符 13 个。

152 位:需输入 16 进制数字符 32 个,或者 ASCII 码字符 16 个。

(2) WPA(Wi-Fi 保护接入)。

WPA 由 Wi-Fi 联盟(WFA)开发,早于 IEEE802.11i 的正式批准时间,但它符合无线安全标准。它在

安全性方面进行了加强,极大地提高了无线网络的数据保护和访问控制(认证)能力。WPA 执行 802.1x

认证和密钥交换,只适用于动态加密密钥。

在家庭或小型办公室环境中,用户可能会看到不同的 WPA 命名规则。例如,WPA-Personal、WPA-PSK

和 WPA-Home 等。在任何情况下,都必须在客户机和接入点/路由器上手动配置一个通用的预共享密钥

(PSK)。

(3) WPA2(Wi-Fi 保护接入)。

WPA2 在 WPA 的基础上增强了安全性。这两者不可互操作,所以用户必须确保客户端和 AP/路由器配

置为使用相同的 WPA 版本和预共享密钥(PSK)。

3、设置无线 AP 安全措施

1. 服务器标识符(SSID)

无线工作站必需出示正确的 SSID 才能访问 AP,因此可以认为 SSID 是一个简单的口令,从而提供一

定的安全。如果配置 AP 向外广播其 SSID,那么安全程度将下降;由于一般情况下,用户自己配置客户

端系统,很多人都知道该 SSID,所以很容易共享给非法用户。出于安全考虑可以不广播 SSID,此时用

户就要手工设置 SSID 才能进入相应的网络。

2. 物理地址(MAC)过滤

每个无线工作站网卡都由唯一的物理地址标识,因此可以在 AP 中手工维护一组允许访问的 MAC 地

址列表,实现物理地址过滤。物理地址过滤属于硬件认证,而不是用户认证。利用 MAC 地址过滤功能,

即可以使具有某些 MAC 地址的主机无法访问本无线网络,又可以指定只有具有某些 MAC 地址的主机才可

以访问本无线网络,在 WEP 安全类型下还可以为主机分配单独的访问密钥,大大增强了无线的安全性。

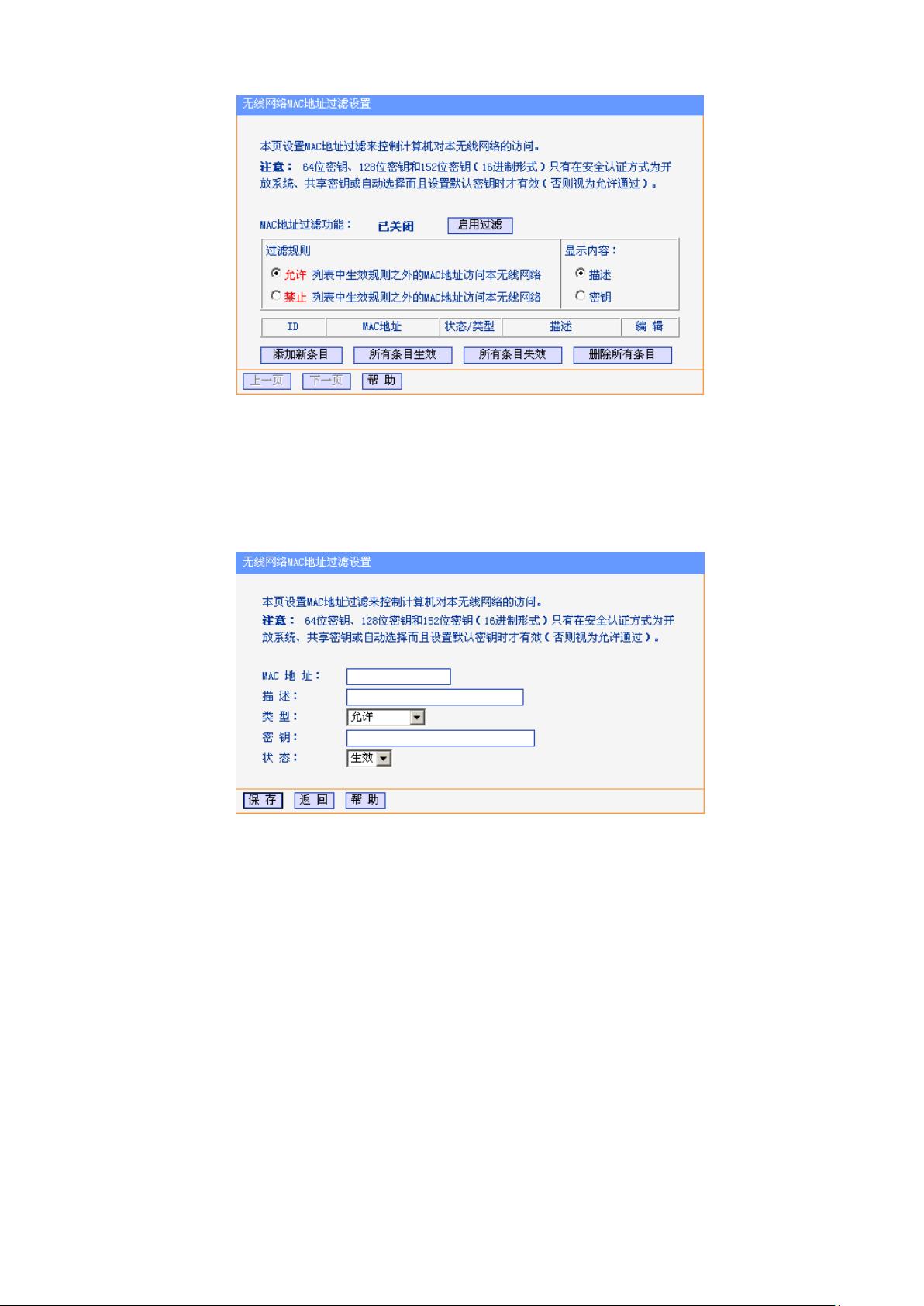

图 1MAC 地址过滤设置 1

如图 1 所示 MAC 地址过滤功能页面,点击“启用过滤”按钮将使 MAC 地址过滤功能生效,点击“关

闭过滤”关闭此功能。过滤规则项:第一项是允许列表中生效规则之外的 MAC 地址访问本无线网络,第

二项是禁止列表中生效规则之外的 MAC 地址访问本无线网络。显示内容项:选择显示“描述”还是“密

钥”。

图 2MAC 地址过滤设置 2

通过上示页面的 MAC 地址过滤功能对无线网络中的主机进行访问控制。下面是对页面中的各项含义

的说明:

MAC 地址:需要进行访问限制的无线主机 MAC 地址。

描述:对无线主机的简单描述。

类型:“允许”表示主机可以访问,“禁止”表示主机不能访问,“密钥”则表示给主机设定单

独的 WEP 访问密钥(采用非 WEP 加密方式或未设置默认 WEP 密钥时等同于“允许”)。

密钥:分配给主机的 WEP 单独密钥(16 进制形式)。

状态:“生效”或“失效”。

3. 安全通信方式

在常见的 AP 安全设置中,一般分为禁用、WEP,WPA/WPA2,WPA-PSK/WPA2-PSK 四类安全通信方式,

下面来介绍它们的具体实现方法。

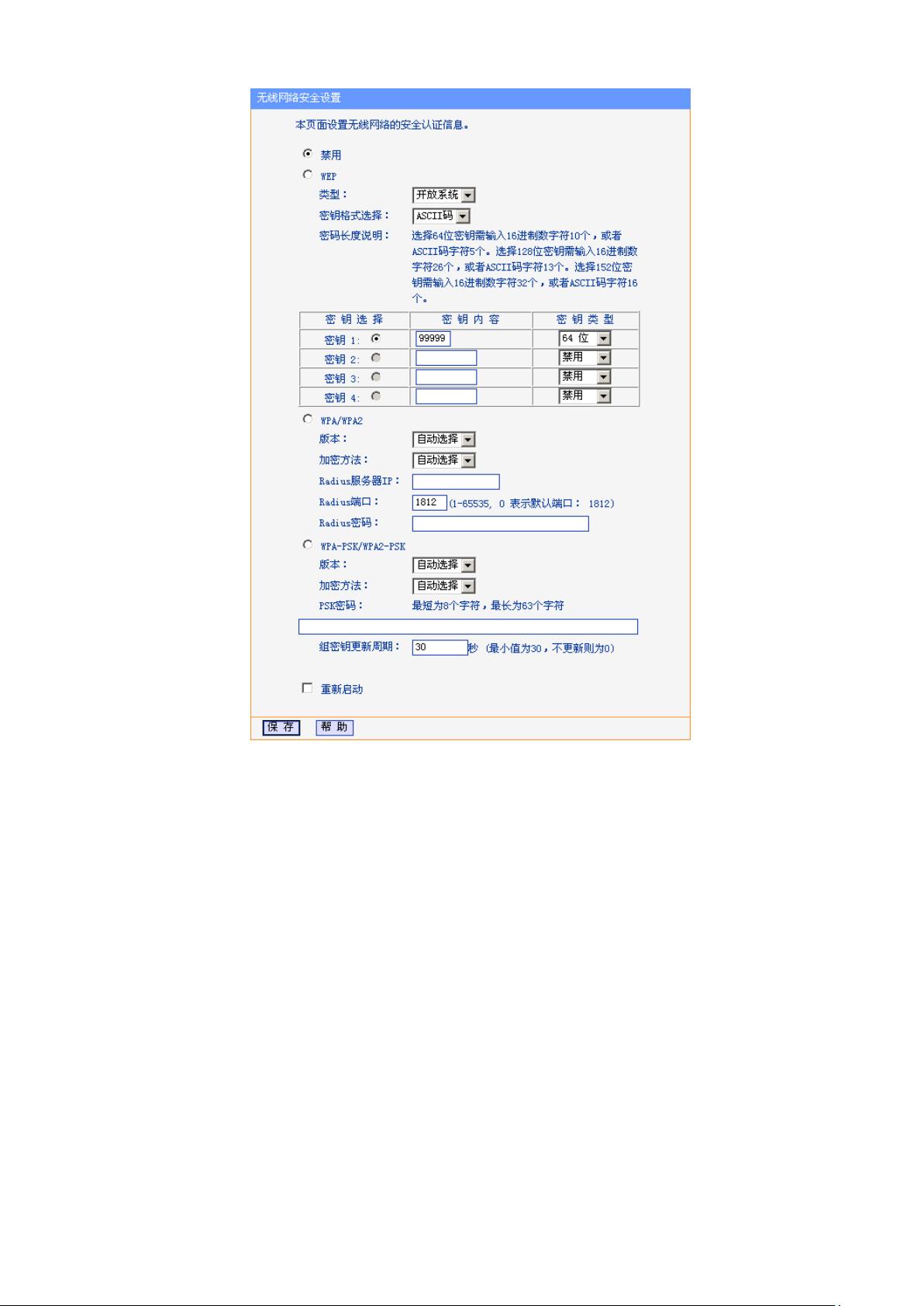

图 3 安全通信设置

你需要输入或选择的无线安全设置条目如下:

安全类型可以选择以下类型:禁用、WEP、WPA/WPA2 和 WPA-PSK/WPA2-PSK。

分别说明如下:

禁用:即不启动无线部分安全设置。

WEP:使用 802.11 基本的 WEP 安全模式。

类型

自动选择-根据主机请求自动选择使用开放系统或共享密钥方式。

开放系统-使用开放系统方式,即无密钥的认证方式。

共享密钥-使用共享密钥方式。

密钥格式

可以选择 ASCII 码或者 16 进制数形式的 WEP 密钥。

密钥选择

选择当前生效的 WEP 密钥。

密钥内容

在此输入 WEP 密钥,注意长度和有效字符范围,如果没有设置任何密钥,无线数据将不进

行加密。

密钥类型

可以选择使用 64 位、128 位或 154 位的 WEP 密钥,选择“禁用”将不使用该密钥。如果选

择使用 64 位密钥,则需要输入 10 个 16 进制数字符,或者 5 个 ASCII 码字符。如果选择 128

位密钥,则需要输入 26 个 16 进制字符,或者 13 个 ASCII 码字符。

WPA/WPA2:用 RADIUS 服务器进行身份认证并得到密钥的 WPA 或 WPA2 模式。

版本

自动选择-根据主机请求自动选择使用 WPA 还是 WPA2 的安全模式。

WPA-使用 WPA 的安全模式。

WPA2-使用 WPA2 的安全模式。

加密方法

WPA 的加密方法,包括自动选择、TKIP 和 AES。

RADIUS 服务器 IP

进行身份认证的 RADIUS 服务器的 IP 地址。

RADIUS 端口

RADIUS 服务使用的端口。

RADIUS 密码

访问 RADIUS 服务的密码。

WPA-PSK/WPA2-PSK 基于共享密钥的 WPA 模式。

版本

自动选择-根据主机请求自动选择使用 WPA-PSK 还是 WPA2-PSK 的安全模式。

WPA-PSK-使用 WPA-PSK 的安全模式。

WPA2-PSK-使用 WPA2-PSK 的安全模式。

加密方法

WPA-PSK 的加密方式,包括自动选择、TKIP 和 AES。

组密钥更新周期

定时更新用于广播和组播的密钥的周期,以秒为单位,最小值为 30,不更新则为 0。

PSK-密码

WPA-PSK 的初始密码,最短为 8 个字符,最长为 63 个字符。

4、IEEE802.11WEP 工作原理

IEEE802.11 产生的前五年只为其安全定义了一种方案。这种方案称为有线等效私密性(WEP,

WiredEquivalentPrivacy)(常被人们误解为无线有效私密或其他的名字)。2000 年,Wi-Fi 局域网的普及

引起了安全加密界的关注,很快他们就在 WEP 方案中发现了缺陷。到 2001 年底,在因特网上已经可以得

到相应的工具,只有很短时间就能攻破 WEP。

对于许多人来说,在 IEEE802.11 标准的新安全方案确定前,WEP 是唯一的选择。即使 WEP 有缺点,而

且你也知道 WEP 有哪些潜在的缺点,但 WEP 还是比没有采用任何安全措施强。它至少能够给攻击者带来一

些障碍。大多数攻击都是领先搜集传输数据的合理样本来实现的,因此对于家庭用户而言,如果传递数据

包的数量足够少,WEP 仍然是相当安全的选择。

1. WEP 设计目标

(1) 适度的坚固。

算法提供的安全性依赖于通过强力攻击发现密钥的难度。而这又与密钥的长度和更换密钥的频率有关。

WEP 允许更换密钥 K 以及频繁更换初始矢量 IV。

(2) 自同步。

WEP 为每个消息自同步。这一特性对于数据链路层加密算法是必需的,因为数据链路层约定的是“尽力

而为”,所以数据包丢失率可能很高。不会由于丢失一个数据包就导致后面的所有数据包都译不出来。

剩余27页未读,继续阅读

whph

- 粉丝: 21

- 资源: 305

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- hdmi in视频采集,输出到hdmi out, 支持HDMI指令控制,支持TFTP远程下载图片

- 批量word文件内容替换工具1.0 (批量实现多个 Word 文档文件文字替换利器).exe

- Cartoon GUI Pack 1.2.zip

- 【数据集和代码】基于加速度传感器的步态识别行人分类实验(可做步态识别)

- 我分享个魔兽内存修改器

- Python毕业设计基于Django的网易云数据分析可视化大屏系统的设计与实现+使用说明+全部资料(优秀项目).zip

- mp3 idv2,idv1,frame分析工具

- 鹈鹕优化算法POA MATLAB源码, 应用案例为函数极值求解以及优化svm进行分类,代码注释详细,可结合自身需求进行应用

- Python毕业设计基于Django的网易云数据分析可视化大屏系统的设计与实现+使用说明+全部资料(高分项目).zip

- 蛇优化算法SO MATLAB源码, 应用案例为函数极值求解以及优化svm进行分类,代码注释详细,可结合自身需求进行应用

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0