10185101210_陈俊潼_LAB3_Fucked1

需积分: 0 198 浏览量

更新于2022-08-03

收藏 8.28MB PDF 举报

实验报告“10185101210_陈俊潼_LAB3_Fucked1”主要关注了如何使用Wireshark分析IP协议,理解IP数据报的组成以及其各部分的含义。该实验旨在让学生掌握通过Wireshark捕获和解析网络数据包的方法,了解IP协议头的结构,并探讨IP数据包在网络中的传输路径。

实验中提到的关键知识点包括:

1. **IP数据报的组成**:IP数据报主要包含IP头部和数据负载两部分。头部包含了诸如版本号、首部长度、服务类型、总长度、标识符、标志、片段偏移、生存时间(TTL)、协议、头部校验和、源地址和目标地址等信息。此外,某些情况下还可能包含可选头部。

2. **IP协议头的位结构**:IP头部的位结构分析是理解IP数据报工作原理的关键。例如,IP版本字段(4位)表明IP协议的版本,头部长度(4位)表示头部的字节数,服务类型(8位)用于优先级和服务质量,总长度(16位)包含整个数据报的字节数,标识(16位)用于分片和重组,标志(3位)和片段偏移(13位)用于分片操作,TTL(8位)限制数据报在网络中的寿命,协议(8位)指明上层协议,如TCP或UDP,头部校验和(16位)用于检测头部错误,源和目标地址(32位)标识发送和接收设备。

3. **IP Header Checksum**:IP头部校验和是用于检测IP头部在传输过程中是否发生错误的机制。它是由发送端计算的,接收端会重新计算校验和来验证数据包的完整性。这个值可以手动计算,以理解其计算方法。

4. **Internet Paths**:实验要求学生通过traceroute命令追踪数据包从源到目的地的路径,这涉及到路由器之间的跃点。每个路由器的IP地址和对应的服务提供商有助于理解互联网的层次结构和路由选择过程。

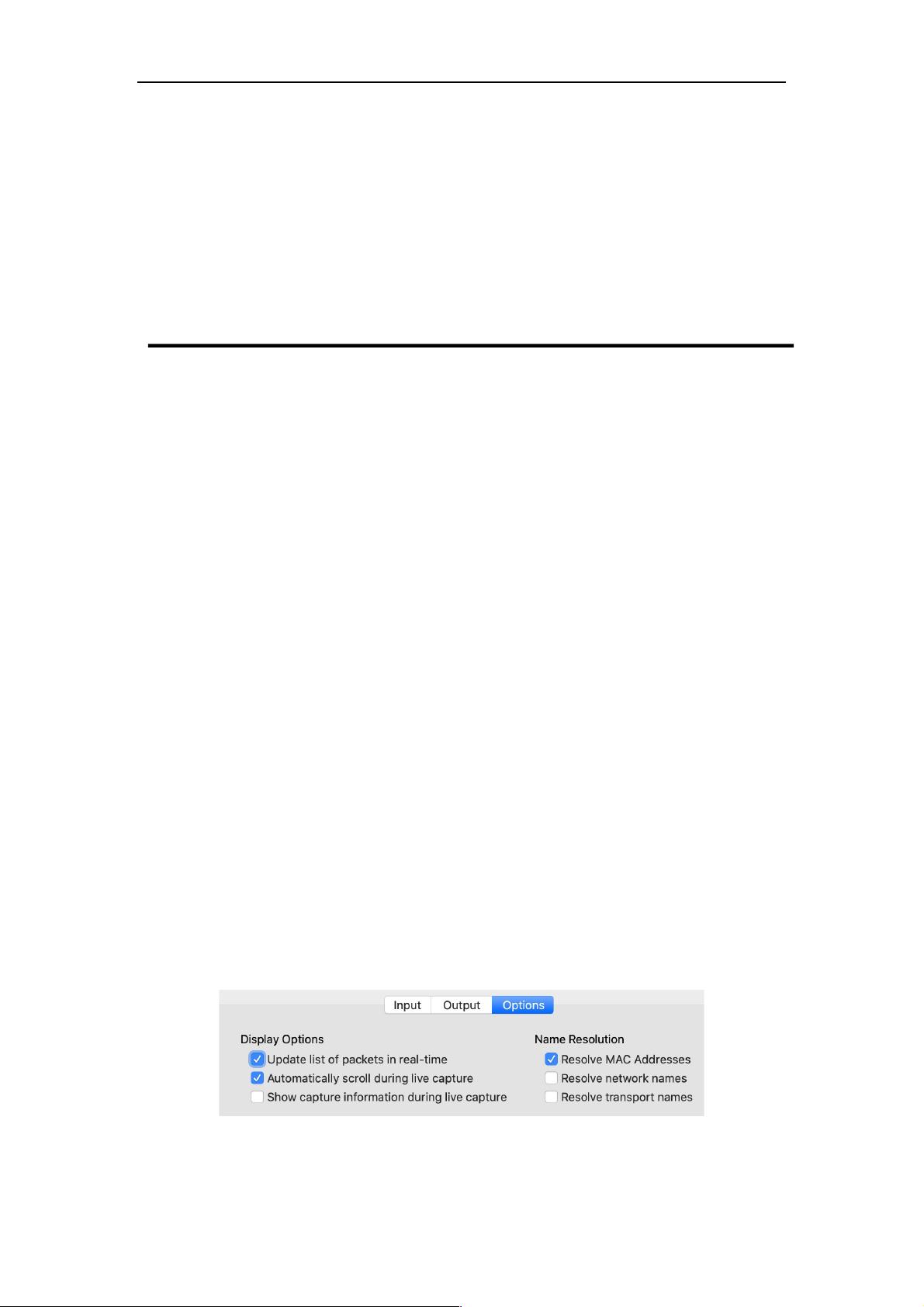

实验步骤中,首先启用Wireshark的Resolve network names选项,捕获特定端口(如80端口的HTTP流量),然后使用wget命令下载网页以产生网络流量。之后,通过Wireshark分析捕获的数据包,查看IP协议头的详细信息。根据traceroute输出绘制IP数据包的传输路径,并分析标识字段的变化规律。

实验环境为macOS 10.5.1,使用Wireshark 3.0.6版本,实验在网络环境下进行,确保能捕获到实际的网络流量。

通过这个实验,学生能够深入理解IP协议的工作原理,提高网络诊断和分析能力,同时对互联网的路由结构有更直观的认识。这对于网络编程、网络安全以及网络管理等领域都具有重要意义。

坐在地心看宇宙

- 粉丝: 32

- 资源: 330

最新资源

- MATLAB界面版本- GUI漂浮物垃圾分类检测.zip

- MATLAB界面版本- ORL的人脸考勤系统.zip

- MATLAB界面版本- SVM的车牌识别.zip

- MATLAB界面版本- SVM和颜色结合的虫害检测.zip

- MATLAB界面版本-A交通标志识别.zip

- MATLAB界面版本-DE FIR滤波器语音降噪.zip

- 汇川伺服追剪飞锯,用的都是汇川系列,包含详细的注释、触摸屏程序、plc程序、伺服参数设置和图纸,已经在实际中应用

- MATLAB界面版本-标志是识别系统.zip

- MATLAB界面版本-车标识别.zip

- MATLAB界面版本-车道线检测.zip

- MATLAB界面版本-车道线检测定位.zip

- MATLAB界面版本-车牌出入库计费系统.zip

- MATLAB界面版本-车辆检测.zip

- MATLAB界面版本-车牌出入库识别.zip

- MATLAB界面版本-车牌识别.zip

- MATLAB界面版本-车牌识别GUI界面.zip