没有合适的资源?快使用搜索试试~ 我知道了~

Struts2远程代码执行漏洞分析(S2-013)1

需积分: 0 1 下载量 61 浏览量

2022-08-08

21:36:59

上传

评论

收藏 67KB DOCX 举报

温馨提示

试读

2页

Struts2远程代码执行漏洞分析(S2-013)1

资源详情

资源评论

资源推荐

③秘密信息 严禁泄露

1 / 2

by 空虚浪子心 http://www.inbreak.net 微博:http://t.qq.com/javasecurity

摘要

Apache 官方的 struts2 产品,最近出了一个远程代码执行漏洞,编号“S2-013”,目前是 0DAY,官方

没有修补方案出现。

http://struts.apache.org/development/2.x/docs/security-bulletins.html — (公告)

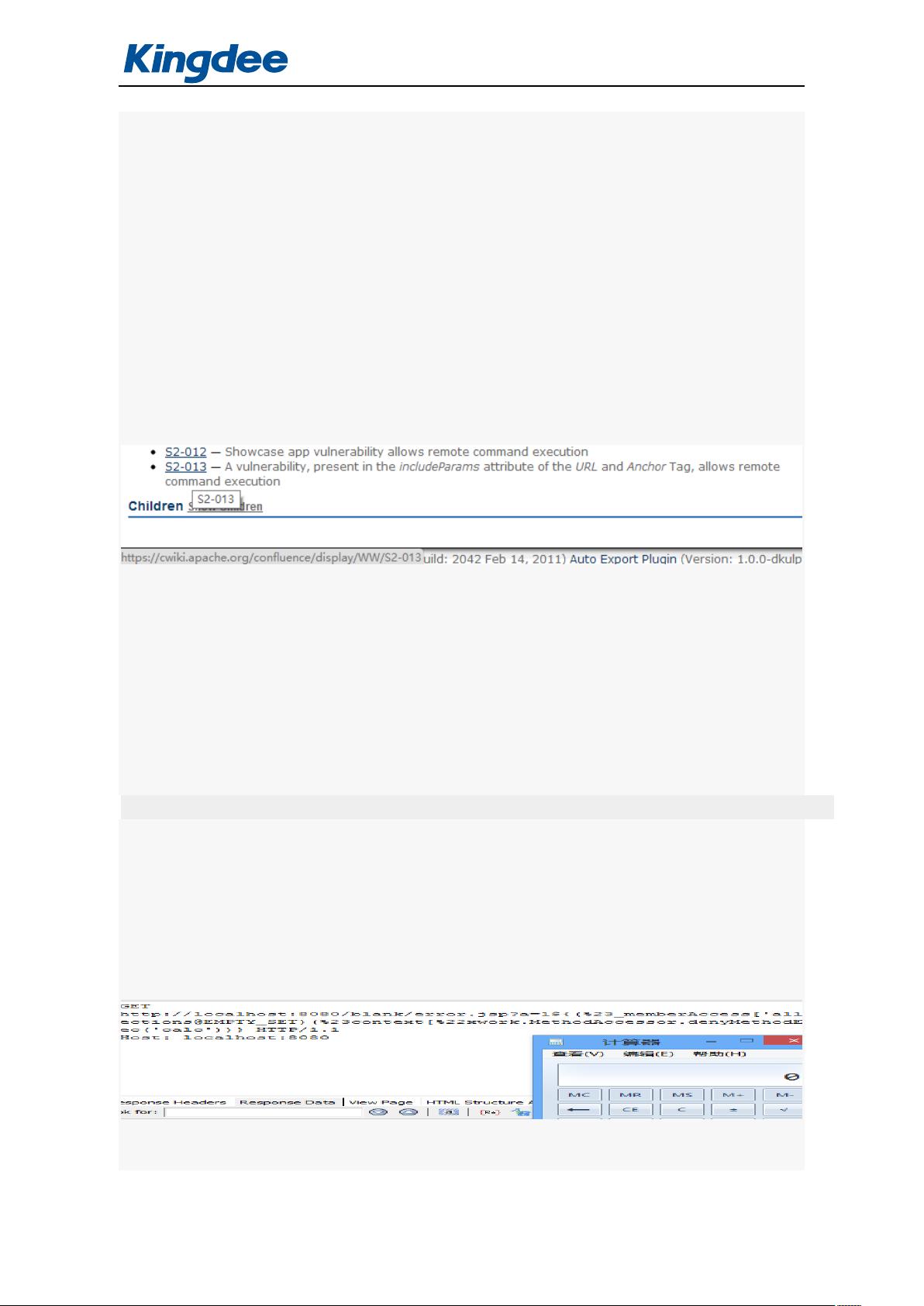

官方安全公告给出了编号和简要介绍,“A vulnerability, present in the includeParams attribute of the

URL and Anchor Tag, allows remote command execution”。

但是并没有说原理,也没有发布任何补丁。

分析:

事实上,这次 struts2 官方一共发了两个漏洞,还有个叫 s2-012,但是这个漏洞,看题目,应该是我

之前在《Xcon2012 攻击 JAVA WEB》时的已经爆出来了,所以本文只说另一个。

struts2 官方的开发傻乎乎的,比如这个漏洞,要么官方就不要发出来,既然发出来了,就应该发补丁,

但是官方仅仅发了这段话,对于详细内容,普通用户不开放访问。

从这段话可以大致总结一下几点:

1、未修补的远程代码执行漏洞

2、includeParams 参数在 URLTAG 中出现了问题。

仅根据这两点,熟悉 struts2 运行机制和之前漏洞原理的人,都可以轻易分析出具体利用 POC。

漏洞触发:

由于官方没有发补丁,所以最新版本的 struts2 还是有漏洞的,可以下载最新:Apache Struts 2.3.14 GA

的示例应用。

经过简单测试,就看到了想要的结果。

根据官方给的信息,问题出在 a 标签,所以写个 jsp 页面,内容如下:

<s:a includeParams="all">Click here.</s:a>

这个是 struts2 标签库的 a 标签,该标签会在页面上显示当前 URL,当 includeParams=all 时,就会显

示具体参数内容。

唯一需要解的迷,就是如何让参数内容作为 OGNL 表示试执行,但是这个迷未免太好猜了,我随手测

试就出结果。

访问 url:

http://localhost:8080/blank/error.jsp?aaa=${struts2 的常用 POC,你懂得}

就可以直接弹计算器,POC 代码大家都有的,我只截个图:

几乎没有什么分析过程,就拿到了 POC,最终为了研究修补方案,只好被迫研究了漏洞原理。

漏洞原理:

RandyRhoads

- 粉丝: 26

- 资源: 296

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0