没有合适的资源?快使用搜索试试~ 我知道了~

资源详情

资源评论

资源推荐

2020/3/5 写文章-CSDN博客

https://editor.csdn.net/md/?articleId=104612053 1/37

这是作者的网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分

享出来与博友们学习,希望您们喜欢,一起进步。前文分享了基于SEH异常处理机制的

栈溢出漏洞,利用一个恶意的请求头部(HEAD或GET)引起缓冲区溢出,从而改写

SEH链的地址并反弹Shell。本文将讲解DEP堆栈执行保护机制,通过构造ROP链来绕过

DEP保护,重点利用VirtualProtect,最终编写漏洞利用脚本并实现自动化攻击。基础性

文章,希望对您有所帮助。

本文的内容包括:

了解DEP保护(堆栈执行保护)

理解构造ROP链从而绕过DEP的原理,重点理解利用VirtualProtect

搭建环境:XP系统安装VulnServer、Kali系统控制台利用

验证DEP是否开启

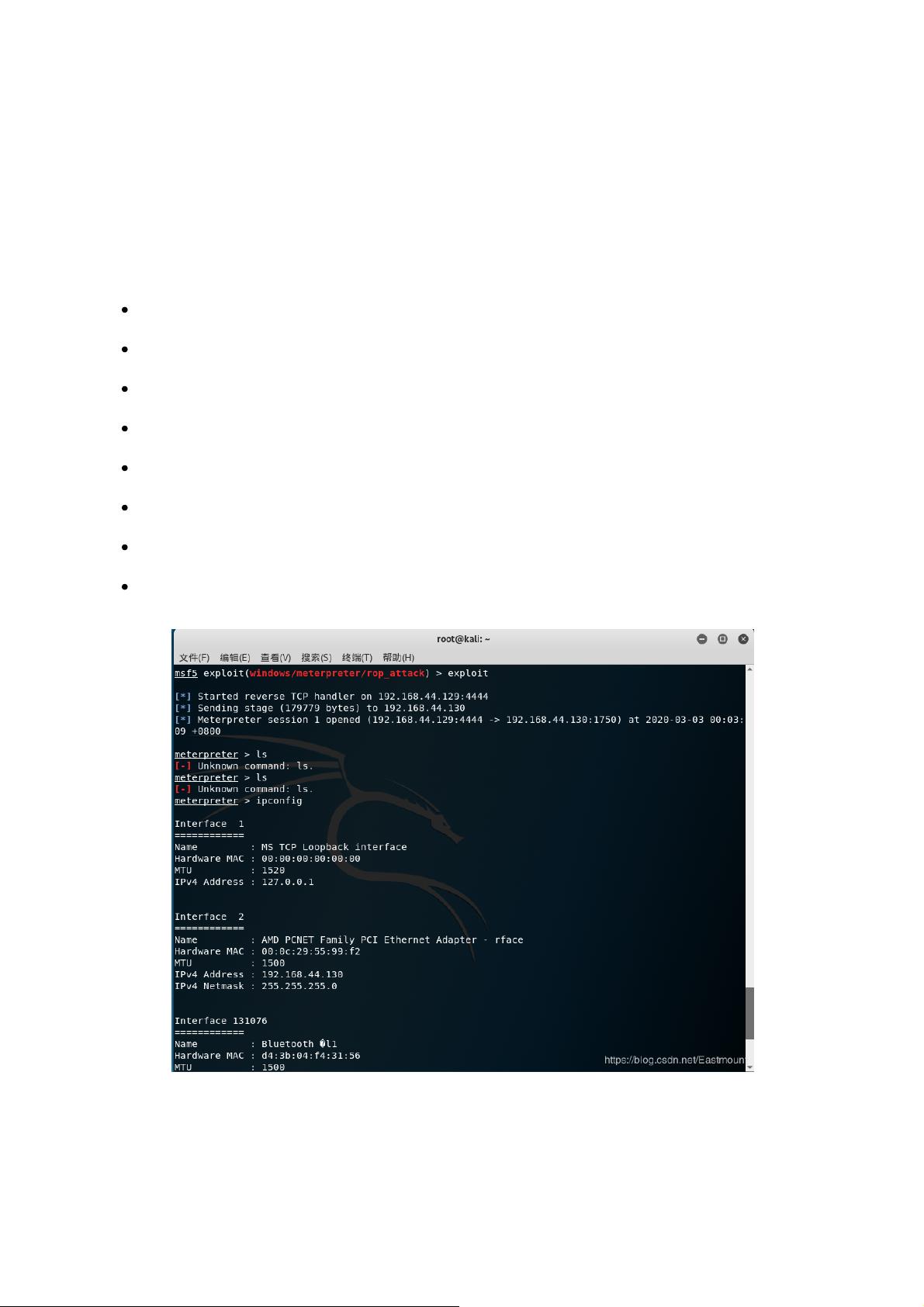

使用Msfconsole进入msf控制台

计算偏移量,利用mona创建ROP链

编写漏洞利用脚本(绕过DEP的Metasploit模块),实现自动化攻击

通过Metasploit反弹Shell

作者作为网络安全的小白,分享一些自学基础教程给大家,主要是关于安全工具和实践

操作的在线笔记,希望您们喜欢。同时,更希望您能与我一起操作和进步,后续将深入

学习网络安全和系统安全知识并分享相关实验。总之,希望该系列文章对博友有所帮

助,写文不易,大神们不喜勿喷,谢谢!如果文章对您有帮助,将是我创作的最大动

力,点赞、评论、私聊均可,一起加油喔~

2020/3/5 写文章-CSDN博客

https://editor.csdn.net/md/?articleId=104612053 2/37

PS:本文参考了安全网站和参考文献中的文章(详见参考文献),并结合自己的经验和

实践进行撰写,也推荐大家阅读参考文献。

软件安全:https://github.com/eastmountyxz/Software-Security-Course/tree/master/6-

Windows-Vulnerability

其他工具:https://github.com/eastmountyxz/NetworkSecuritySelf-study

基础工具:https://github.com/eastmountyxz/Security-Software-Based

文章目录

一.DEP保护

二.XP系统与Kali网络配置

三.验证DEP是否开启

四.开启Vulnserver监听服务

五.Immunity Debugger分析Vulnserver进程

六.Kali查找ROP指令片段

七.获取偏移地址

八.创建ROP链

九.Kali执行Exploit

十.总结

声明:本人坚决反对利用教学方法进行犯罪的行为,一切犯罪行为必将受到严惩,绿色网络需

要我们共同维护,更推荐大家了解它们背后的原理,更好地进行防护。

前文学习:

[网络安全自学篇] 一.入门笔记之看雪Web安全学习及异或解密示例

[网络安全自学篇] 二.Chrome浏览器保留密码功能渗透解析及登录加密入门笔记

[网络安全自学篇] 三.Burp Suite工具安装配置、Proxy基础用法及暴库示例

[网络安全自学篇] 四.实验吧CTF实战之WEB渗透和隐写术解密

[网络安全自学篇] 五.IDA Pro反汇编工具初识及逆向工程解密实战

[网络安全自学篇] 六.OllyDbg动态分析工具基础用法及Crakeme逆向

[网络安全自学篇] 七.快手视频下载之Chrome浏览器Network分析及Python爬虫探讨

[网络安全自学篇] 八.Web漏洞及端口扫描之Nmap、ThreatScan和DirBuster工具

[网络安全自学篇] 九.社会工程学之基础概念、IP获取、IP物理定位、文件属性

[网络安全自学篇] 十.论文之基于机器学习算法的主机恶意代码

[网络安全自学篇] 十一.虚拟机VMware+Kali安装入门及Sqlmap基本用法

2020/3/5 写文章-CSDN博客

https://editor.csdn.net/md/?articleId=104612053 3/37

[网络安全自学篇] 十二.Wireshark安装入门及抓取网站用户名密码(一)

[网络安全自学篇] 十三.Wireshark抓包原理(ARP劫持、MAC泛洪)及数据流追踪和图

像抓取(二)

[网络安全自学篇] 十四.Python攻防之基础常识、正则表达式、Web编程和套接字通信

(一)

[网络安全自学篇] 十五.Python攻防之多线程、C段扫描和数据库编程(二)

[网络安全自学篇] 十六.Python攻防之弱口令、自定义字典生成及网站暴库防护

[网络安全自学篇] 十七.Python攻防之构建Web目录扫描器及ip代理池(四)

[网络安全自学篇] 十八.XSS跨站脚本攻击原理及代码攻防演示(一)

[网络安全自学篇] 十九.Powershell基础入门及常见用法(一)

[网络安全自学篇] 二十.Powershell基础入门及常见用法(二)

[网络安全自学篇] 二十一.GeekPwn极客大赛之安全攻防技术总结及ShowTime

[网络安全自学篇] 二十二.Web渗透之网站信息、域名信息、端口信息、敏感信息及指纹

信息收集

[网络安全自学篇] 二十三.基于机器学习的恶意请求识别及安全领域中的机器学习

[网络安全自学篇] 二十四.基于机器学习的恶意代码识别及人工智能中的恶意代码检测

[网络安全自学篇] 二十五.Web安全学习路线及木马、病毒和防御初探

[网络安全自学篇] 二十六.Shodan搜索引擎详解及Python命令行调用

[网络安全自学篇] 二十七.Sqlmap基础用法、CTF实战及请求参数设置(一)

[网络安全自学篇] 二十八.文件上传漏洞和Caidao入门及防御原理(一)

[网络安全自学篇] 二十九.文件上传漏洞和IIS6.0解析漏洞及防御原理(二)

[网络安全自学篇] 三十.文件上传漏洞、编辑器漏洞和IIS高版本漏洞及防御(三)

[网络安全自学篇] 三十一.文件上传漏洞之Upload-labs靶场及CTF题目01-10(四)

[网络安全自学篇] 三十二.文件上传漏洞之Upload-labs靶场及CTF题目11-20(五)

[网络安全自学篇] 三十三.文件上传漏洞之绕狗一句话原理和绕过安全狗(六)

[网络安全自学篇] 三十四.Windows系统漏洞之5次Shift漏洞启动计算机

[网络安全自学篇] 三十五.恶意代码攻击溯源及恶意样本分析

[网络安全自学篇] 三十六.WinRAR漏洞复现(CVE-2018-20250)及恶意软件自启动劫

持

[网络安全自学篇] 三十七.Web渗透提高班之hack the box在线靶场注册及入门知识

[网络安全自学篇] 三十八.hack the box渗透之BurpSuite和Hydra密码爆破及Python加密

Post请求(二)

[网络安全自学篇] 三十九.hack the box渗透之DirBuster扫描路径及Sqlmap高级注入用法

(三)

[网络安全自学篇] 四十.phpMyAdmin 4.8.1后台文件包含漏洞复现及详解(CVE-2018-

12613)

[网络安全自学篇] 四十一.中间人攻击和ARP欺骗原理详解及漏洞还原

[网络安全自学篇] 四十二.DNS欺骗和钓鱼网站原理详解及漏洞还原

[网络安全自学篇] 四十三.木马原理详解、远程服务器IPC$漏洞及木马植入实验

[网络安全自学篇] 四十四.Windows远程桌面服务漏洞(CVE-2019-0708)复现及详解

2020/3/5 写文章-CSDN博客

https://editor.csdn.net/md/?articleId=104612053 4/37

[网络安全自学篇] 四十五.病毒详解及批处理病毒制作(自启动、修改密码、定时关机、

蓝屏、进程关闭)

[网络安全自学篇] 四十六.微软证书漏洞CVE-2020-0601 (上)Windows验证机制及可执行

文件签名复现

[网络安全自学篇] 四十七.微软证书漏洞CVE-2020-0601 (下)Windows证书签名及HTTPS

网站劫持

[网络安全自学篇] 四十八.Cracer第八期——(1)安全术语、Web渗透流程、Windows基

础、注册表及黑客常用DOS命令

[网络安全自学篇] 四十九.Procmon软件基本用法及文件进程、注册表查看

[网络安全自学篇] 五十.虚拟机基础之安装XP系统、文件共享、网络快照设置及

Wireshark抓取BBS密码

[网络安全自学篇] 五十一.恶意样本分析及HGZ木马控制目标服务器

[网络安全自学篇] 五十二.Windows漏洞利用之栈溢出原理和栈保护GS机制

[网络安全自学篇] 五十三.Windows漏洞利用之Metasploit实现栈溢出攻击及反弹shell

[网络安全自学篇] 五十四.Windows漏洞利用之基于SEH异常处理机制的栈溢出攻击及

shell提取

前文欣赏:

[渗透&攻防] 一.从数据库原理学习网络攻防及防止SQL注入

[渗透&攻防] 二.SQL MAP工具从零解读数据库及基础用法

[渗透&攻防] 三.数据库之差异备份及Caidao利器

[渗透&攻防] 四.详解MySQL数据库攻防及Fiddler神器分析数据包

一.DEP保护

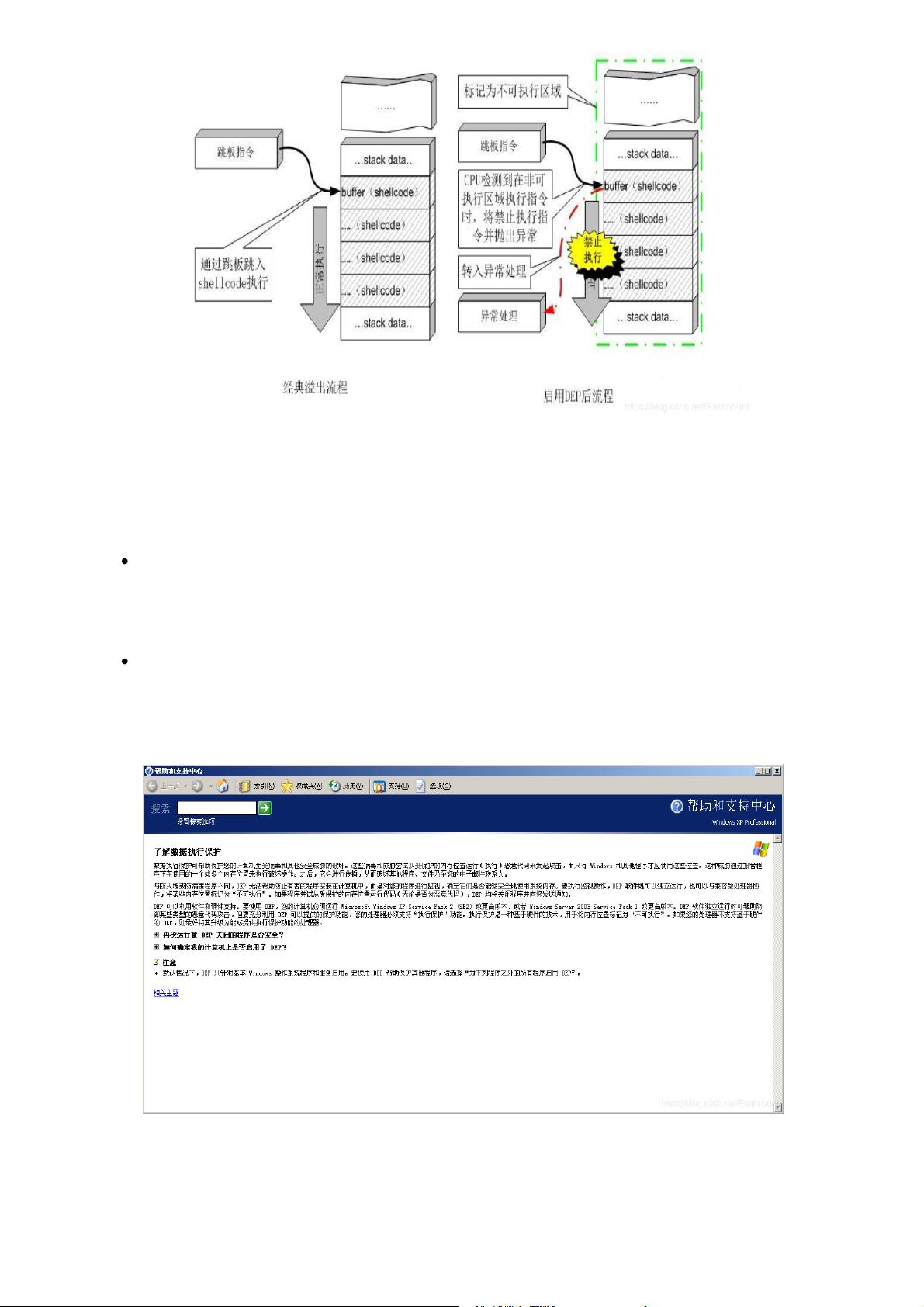

数据执行保护(Data Execution Prevention,DEP)是一套软硬件技术,能够在内存上

执行额外检查以帮助防止在系统上运行恶意代码。其基本原理是将数据所在内存页标识

为不可执行,当程序溢出成功转入Shellcode时,程序会尝试在数据页面上执行指令,此

时CPU就会抛出异常,而不是去执行恶意指令。

2020/3/5 写文章-CSDN博客

https://editor.csdn.net/md/?articleId=104612053 5/37

DEP的主要作用是阻止数据页(如默认的堆页、各种堆栈页以及内存池页)执行代码。

微软从Windows XP SP2开始提供这种技术支持,根据实现的机制不同可分为:软件

DEP(Software DEP)和硬件DEP(Hardware-enforced DEP)。

软件DEP其实就是SafeSEH,其目的是阻止利用S.E.H的攻击,这种机制与CPU硬

件无关,Windows利用软件模拟实现DEP,对操作系统提供一定的保护。SafeSEH

会在校验过程中去检查异常处理函数是否位于非可执行页上。

硬件DEP才是真正意义的DEP,硬件DEP需要CPU的支持,AMD和Intel都为此做了

设计,AMD称之为No-Execute Page-Protection (NX),Intel称之为Execute Disable

Bit (XD) ,两者功能及工作原理在本质上是相同的。

由于Windows XP sp3开启了DEP保护,所以我们要绕过DEP保护才能执行Shellcode,本

文采用ROP方式调用VirtualProtect方法绕过DEP。

剩余36页未读,继续阅读

吹狗螺的简柏承

- 粉丝: 11

- 资源: 313

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0