没有合适的资源?快使用搜索试试~ 我知道了~

第一百二十课:win自带的高级网络配置管理工具深度应用 [ netsh ]1

需积分: 0 0 下载量 123 浏览量

2022-08-03

14:35:36

上传

评论

收藏 795KB PDF 举报

温馨提示

试读

14页

1. 首先,我们有必要先来大致了解下 netsh 是个什么东西 3. 在实战中,netsh 可能会被应用到的一些具体渗透场景,如下 4. 在 2003 下使用

资源详情

资源评论

资源推荐

MITRE | ATT&CK 中文站

https://huntingday.github.io

win 自带的高级网络配置管理工具深度应用 [ netsh ]

本节重点快速预览:

netsh 是什么 ?

正常情况下,我们可以利用 netsh 做些什么 ?

netsh 通常适用于哪些具体的渗透场景中 ?

...

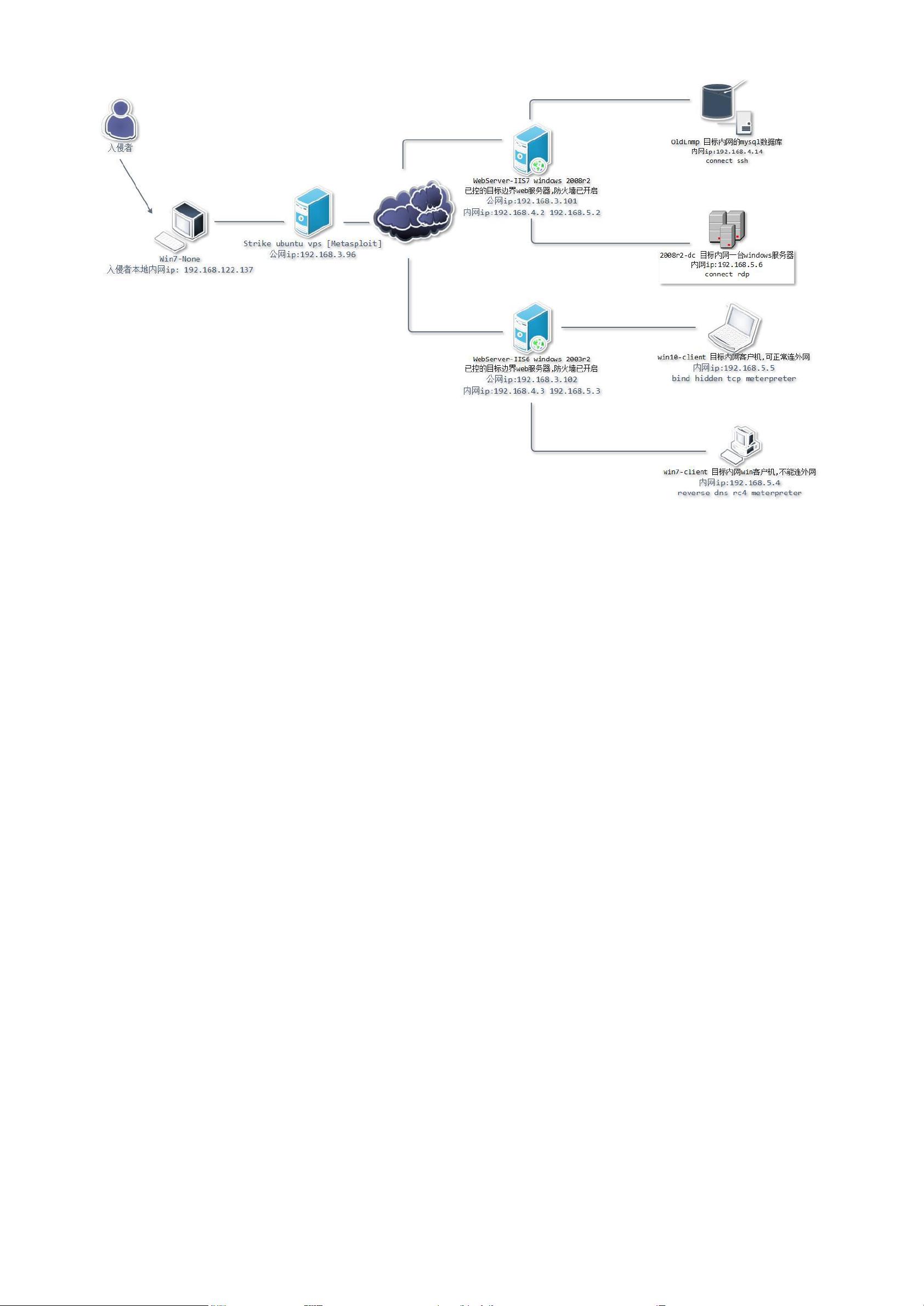

基础环境准备 [ 注意,在后续的所有章节中,192.168.3.x 全部假设为公网段,其它的则全部默认为内网

段 ]:

WebServer-IIS7 假 设 为 目 标 边 界 的 一 台 win2008r2 机 器 , 公 网 ip:192.168.3.101 内 网

ip:192.168.4.2 192.168.5.2

WebServer-IIS6 假 设 为 目 标 边 界 的 一 台 win2003r2 机 器 , 公 网 ip:192.168.3.102 内 网

ip:192.168.4.3 192.168.5.3

2008r2-dc 假设为目标内网中的一台 win2008r2 机器,其所在的内网 ip: 192.168.5.6

OldLnmp 假设为目标内网中的一台 linux 机器,其所在的内网 ip: 192.168.4.14

win10-client 假设为目标内网中的一台 win 客户机,其所在的内网 ip: 192.168.5.5

win7-client 假 设 为 目 标 内 网 中 的 另 一 台 win 客 户 机, 且 不 能 正 常 连 外 网,其 所 在 的 内 网 ip:

192.168.5.4

Strike[ubuntu] 假设为入侵者公网的 vps [linux 机器],其公网 ip: 192.168.3.96

Win7-None 假设为入侵者的本地机器,其本地内网 ip: 192.168.122.137

关于上述环境大致拓扑,如下[ 注意,后续的所有拓扑均为草图,能说明实际问题即可,某些和整体架构无关的

细节大家暂时不必太在意 ]:

拓扑想表达的意思其实已经非常清晰,通过已控[已拿到稳定的 system 权限]的这两台目标边界 windows web

机器,继续渗透内网中的其它机器

另外,除边界机器防火墙开启外,目标内网中的所有机器均已关闭防火墙

1. 首先,我们有必要先来大致了解下 netsh 是个什么东西 ? 通常情况下,可以用它来干些什么 ?

微软自带的一款高级网络配置管理工具,用它可以轻松的管理本地或者远程机器的 windows 防火墙及各类

系统网络配置,不得不说,对运维来讲,它确实是个非常趁手的 windows 系统配置管理工具,但对于入侵者来

讲,它同样也是一款非常好用的渗透工具,比如,进行各类常规 tcp,udp 端口 ”正向” 转发以及对指定防火墙

规则的各种增删操作...

2. 稍微来简单理解下 netsh portproxy 的工作方式 ?

注意,此处所说的所有场景均有一个最基本的前提,就是执行 netsh 操作的那台机器,必须处在目标边界

上[也就是说,在该机器上通常会有多块网卡,n 块外网卡 + n 块内网卡],这样一来,我们才可以利用边界这台

机器作为跳板,再通过 netsh 对目标内网中的各类资源尝试进行访问

再次强调,netsh 的 portproxy 是没有任何反向转发功用的,说的稍微形象一点,portproxy 就类似一个

主动的 bind 过程,一旦用 netsh 执行应用某条转发规则,就会自动在本地监听相应的端口,当有任何外部指向

该端口的连接过来时都将其转发到指定机器的指定端口上,由此不难看出,用于转发的机器和要转发到的机器

必须能够完全互通才行,也就意味着,两台机器,要么同时在公网,要么同时在内网,或者在内网主动连公网,

而公网是不能直接转发到内网的,相信说到这里大家应该都明白了,理解基本运作流程之后,我们就来看看一

些比较典型的实战应用场景

3. 在实战中,netsh 可能会被应用到的一些具体渗透场景,如下

通过在目标边界机器上执行 netsh 转发,连接目标内网中的 ssh

通过在目标边界机器上执行 netsh 转发,连接目标内网中的 rdp

通过在目标边界机器上执行 netsh 转发,连接目标内网中的 mysql/mssql,进行脱裤

通过在目标边界机器上执行 netsh 转发,连接目标内网中的 bind 型 meterpreter

通 过 在 目 标 边 界 机 器 上 执 行 netsh 转 发 , 让目标内网中不能正常连接外网的机器也能正常弹回

meterpreter

...

4. 在 2003 下使用 netsh,需要先安装好 ipv6 支持,由于 netsh 同时支持 ipv4 和 ipv6 端口转发,如果不

装,netsh 工作可能会有些问题

# netsh interface ipv6 install 装完以后,需要立马重启系统

5. Ok,明白了基本的功用和目的之后,我们就可以操起 netsh 实实在在做些事情了,如下

6. 尝试利用 netsh 对目标机器的防火墙进行简单管理,具体如下

a) 关于 netsh 在 2003 下的操作命令相对于之后的系统有所不同,这里稍微注意下

# netsh firewall show state 查看当前系统防火墙状态

# netsh firewall set opmode disable 关闭当前系统防火墙

# netsh firewall set opmode enable 启用当前系统防火墙

b) 对于 2003 以后的系统,可使用如下的命令管理防火墙

# netsh advfirewall show allprofiles 查看当前系统所有网络类型的防火墙状态,比

如,私有,公共,域网络

# netsh advfirewall set allprofiles state off 关闭当前系统防火墙

# netsh advfirewall set allprofiles state on 启用当前系统防火墙

# netsh advfirewall reset 重置当前系统的所有防火墙规则,会初识到刚装完

剩余13页未读,继续阅读

文润观书

- 粉丝: 25

- 资源: 317

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0