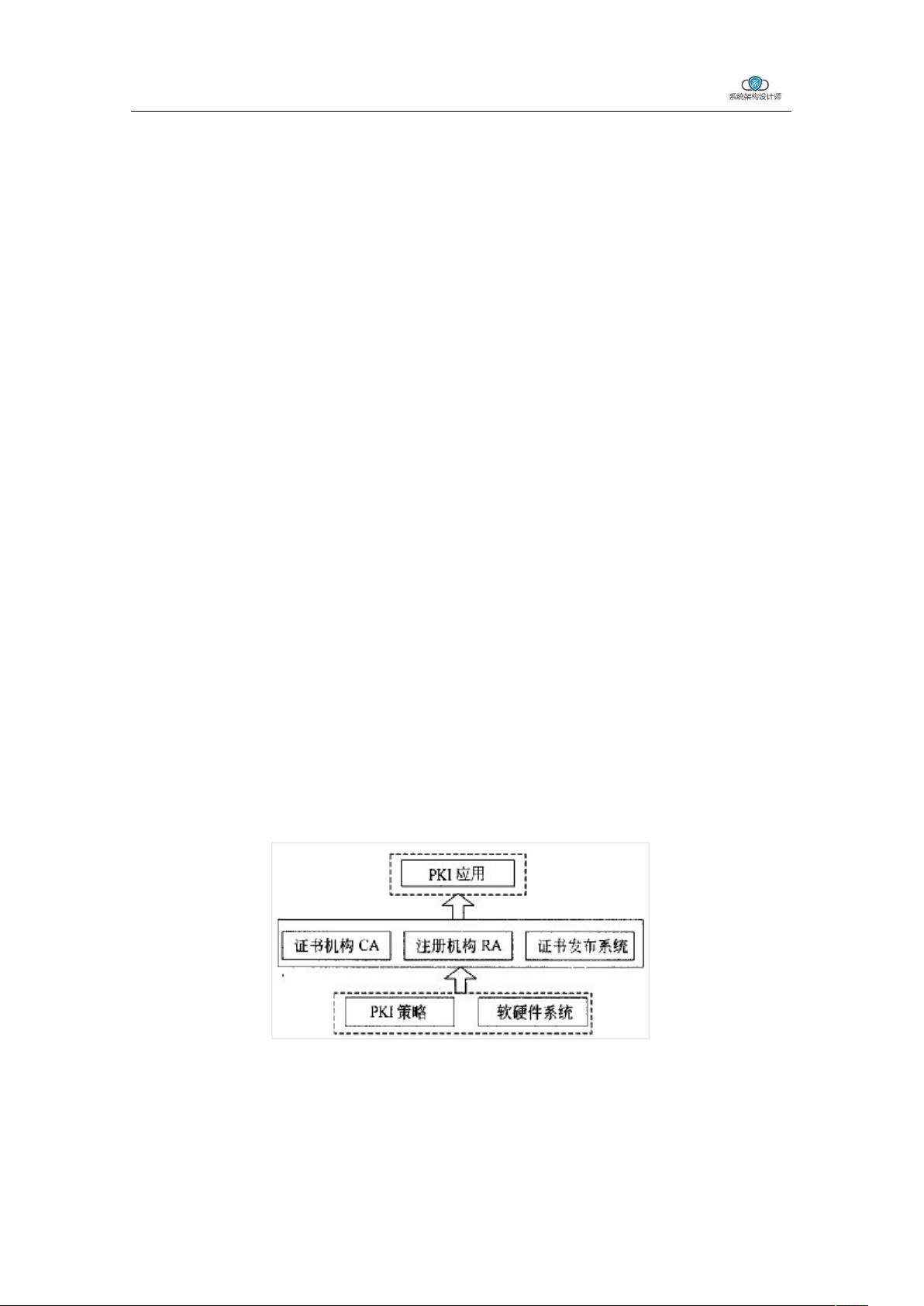

安全性和保密性是信息技术领域的重要话题,特别是在网络通信和数据传输中。本章主要涵盖了加密解密、数字签名与数字水印、数字证书与密钥管理、网络安全协议以及网络安全体系等多个方面。 1. **加密和解密**:加密是保护数据安全的关键技术,用于将明文转换成密文,防止非授权人员读取。在选择加密算法时,需要考虑效率和安全性两个因素。题目中提到的RC-5、RSA、ECC和MD5是几种不同的加密算法。RC-5是一种快速可变密钥长度的对称加密算法;RSA是一种非对称加密算法,适用于小规模数据加密,但效率较低;ECC(椭圆曲线加密)也是一种非对称加密,相比RSA,它在密钥长度短的情况下提供了更强的安全性,更适合大规模数据传输;MD5则是消息摘要算法,通常用于验证数据完整性,而不是加密。 2. **数字签名与数字水印**:数字签名用于确保消息的完整性和发送者的身份,防止篡改和抵赖。消息摘要的目的是检测数据是否被篡改,加密摘要则用于防止伪造。例如,发送方使用私钥加密摘要,接收方用公钥解密并比对,以确认信息未被修改。 3. **数字证书与密钥管理**:PKI(Public Key Infrastructure)系统中,证书机构(CA)负责生成和签署数字证书,以验证用户身份。注册机构(RA)则负责用户身份验证。Kerberos是一种认证服务,其服务器称为KDC(Key Distribution Center),而PKI体制中保存数字证书的服务器是CA。 4. **网络安全协议**:SNMP(Simple Network Management Protocol)的安全威胁包括篡改管理信息、通信分析、假冒合法用户和消息泄露。安全电子邮件协议如PGP(Pretty Good Privacy)、PPTP(Point-to-Point Tunneling Protocol)以及SET(Secure Electronic Transaction)和S/MIME(Secure/Multipurpose Internet Mail Extensions)等。其中,PGP和S/MIME常用于实现安全邮件传输。HTTPS是应用层安全协议,提供Web安全通信。 5. **网络安全体系**:ARP攻击通过伪造网关ARP报文导致数据包无法到达目标,破坏网络通信。Kerberos系统可以通过添加时间戳防止重放攻击。TCP/IP漏洞攻击包括Land、Ping of Death和Teardrop等,而SQL注入攻击是针对应用层的,不直接利用TCP/IP。流量分析属于被动攻击,它监听网络流量而不干扰通信。 6. **其他**:管理距离是路由选择中衡量路由可信度的一个指标,数值越低,路由信息越可靠。管理距离为15通常表示这是一条不太可靠的动态路由。 这些知识点体现了网络安全领域的核心概念和技术,对于理解和实施安全策略至关重要。在实际应用中,需要根据具体场景选择合适的加密算法、安全协议,并进行有效的密钥管理和网络安全防护。

- 粉丝: 18

- 资源: 299

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功

评论0