二.ICMPFlood 攻击

计算机收到 ICMP 请求后,会回应一个 ICMP 应答报文,而这个过程是需要 CPU 处理

的,甚至在一些处理分片的时候会消耗掉大量的资源。

恶意攻击者向目标计算机发送大量的 ICMPRequest 报文(产生 ICMP 洪水),则目标计

算机会忙于处理这些请求报文,而无法继续处理其它的网络数据报文,从而实现拒绝服务攻

击(DOS)。

三.DDos 攻击

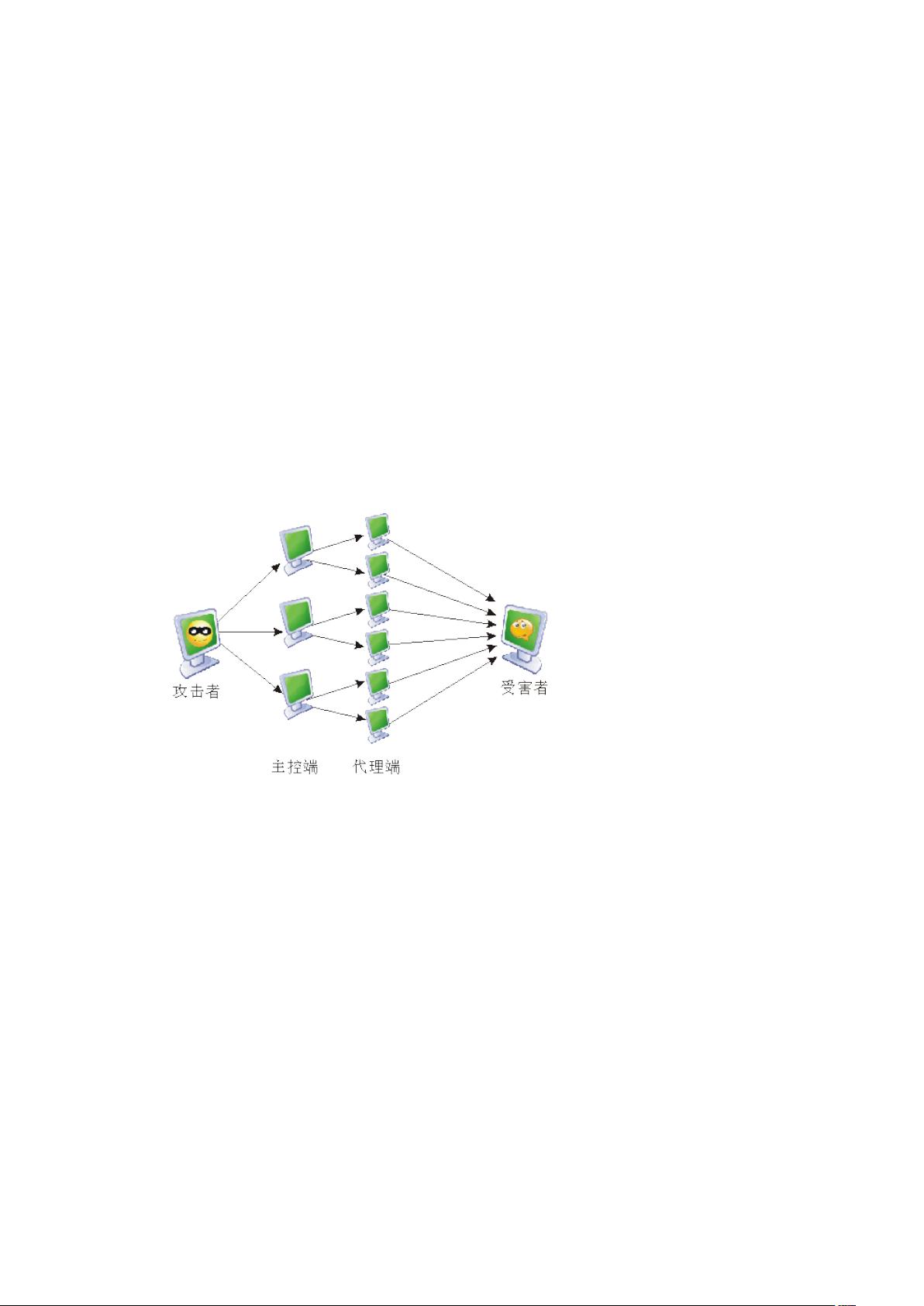

即分布式拒绝服务攻击。利用在已经侵入并已控制的不同的高带宽主机(数百甚至成千

上万台)上安装大量的 DoS 服务程序,中央攻击控制中心在需要的时候启动全体受控主机

的 DoS 服务进程,让它们对一个特定目标发送尽可能多的网络访问请求,形成一股 DoS 洪

流冲击目标系统,导致其瘫痪、崩溃。

四.TFN2K

1. TFN2K 简介

TFN2K 是由德国著名黑客 Mixter 编写的分布式拒绝服务攻击工具,是同类攻击工具

TFN 的后续版本。

TFN2K 通过主控端利用大量代理端主机的资源进行对一个或多个目标的协同攻击。当

前互联网中的 UNIX、Solaris 和 WindowsNT 等操作系统的主机能被用于此类攻击,且非常

容易进行其它系统的移植。

TFN2K 由主控端主机的客户端和代理端主机的守护进程组成。主控端向其代理端发送

攻击指定的目标主机列表,代理端据此对目标进行拒绝服务攻击。

主控端和代理段的网络通讯是经过加密的,且混杂了需多虚假数据包。

评论0

最新资源