没有合适的资源?快使用搜索试试~ 我知道了~

第57章-EXECryptor v2.2.50.c.d.e.f.g脱壳1

需积分: 0 0 下载量 98 浏览量

2022-08-03

19:21:12

上传

评论

收藏 682KB PDF 举报

温馨提示

试读

15页

第57章-EXECryptor v2.2.50.c.d.e.f.g脱壳1

资源详情

资源评论

资源推荐

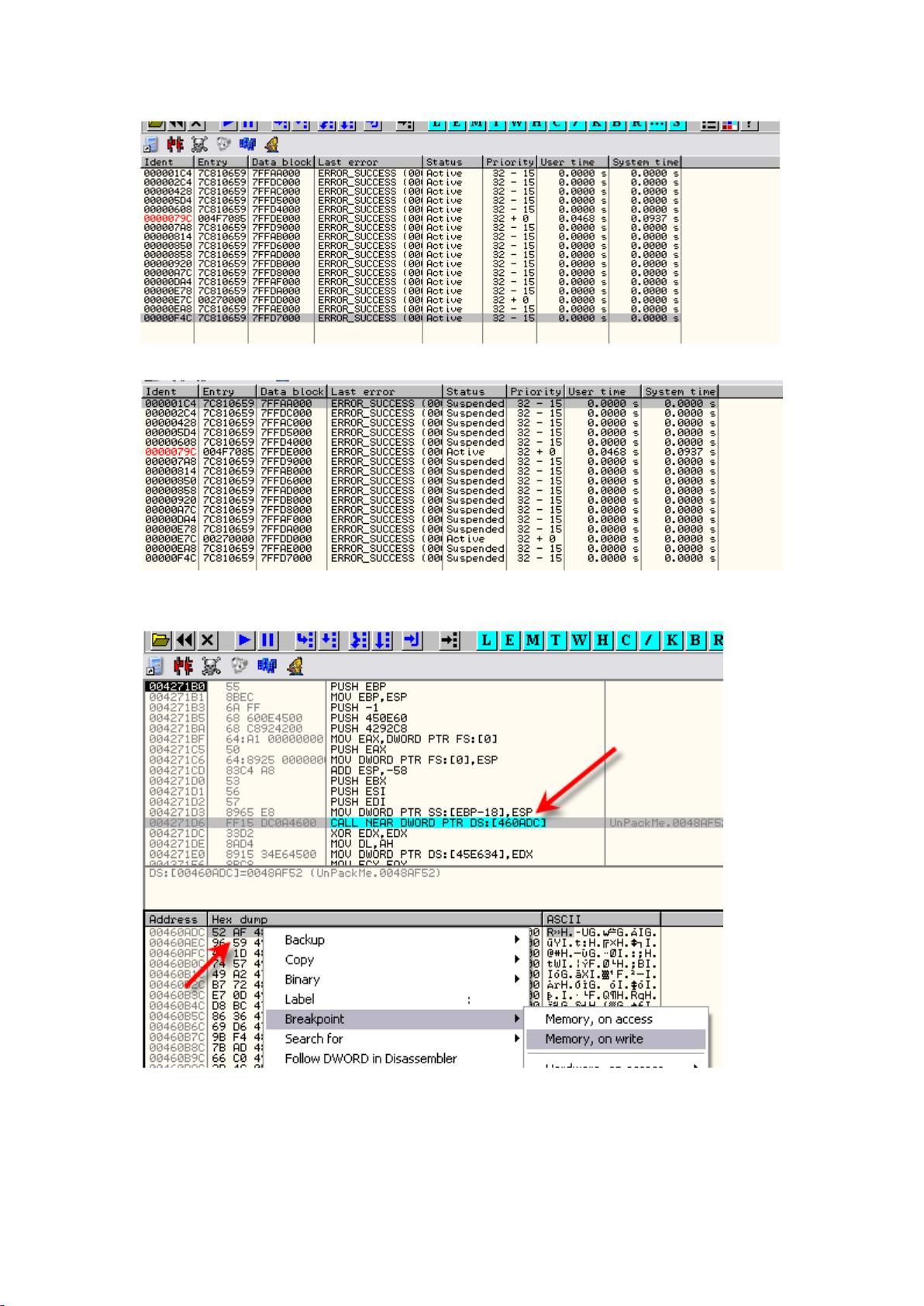

第五十七章-ExeCryptor v2.2.50.c/d/e/f/g 脱壳

UnPackMe C:

本章我们继续加强 ExeCryptor UnPackMe 的难度。UnPackMe C 与 UnPackMe B 的难度比较接近,只不过 UnPackMe C 在运行的时

候会检测是否存在注册表以及文件监视工具,如果检测到了会将它们关闭。

由于这里我并没有开启注册表以及文件的监视工具,所以 UnPackMe C 与 UnPackMe B 的脱壳方法是一样的,我的机器上 MOV

EAX,DWORD PTR SS:[EBP - C]这条指令的地址为 486DF7。

00486DF7 8B45 F4 MOV EAX,DWORD PTR SS:[EBP-C]

00486DFA E8 61670100 CALL 0049D560 ; UnPackMe.0049D560

00486DFF 5B POP EBX

00486E00 8B0424 MOV EAX,DWORD PTR SS:[ESP]

00486E03 52 PUSH EDX

我们将脚本中硬件执行断点的地址修改为 486DFA。

脚本如下:

----------------------------------------------------------------------------------------------------------------------------------------------------------------------

var table

var content

mov table,460818

start:

cmp table,460F28

ja final

cmp [table],50000000

ja ToSkip

mov content,[table]

cmp content,0

je ToSkip

log content

log table

mov eip,content

bphws 486DFA,"x"

mov [486DFA],0

mov [486DFB],0

cob ToRepair

run

ToRepair:

cmp eip,486DFA

jne ToSkip

log eax

mov [table],eax

run

ToSkip:

add table,4

jmp start

final:

ret

到达 OEP 处以后别忘了删除掉 break-on-execute 断点(PS:使用 OllyBone 插件设置了 break-on-execute 断点的话,记得要删除,没有

用到 OllyBone 插件的话,就不用管了),接着将监控线程挂起,然后在 ZwTerminateProcess 这个 API 函数的入口处设置一个硬件执行

断点,接着执行该脚本修复 IAT,IAT 修复完毕以后就可以进行 dump 了,然后打开 IMP REC 修复 dump 文件,这样 UnPackMe C 就搞

定了。

UnPackMe D:

接下来我们来看看 UnPackMe D,双击运行,看看等级 D 的保护措施:

我们可以看到调试消息这个选项开启了,也就是说会检测调试消息。不知道对我们有没有影响,我们用 OD 加载 UnPackMe D,还是

跟之前一样断在了系统断点处,我们删除掉断点列表窗口中一次性断点,接着给代码段设置 break-on-execute 断点,运行起来就可以

到达 OEP 处了。

到目前为止,我们还没有看到 Debug Messages 这个选项开启了对我们有什么实质上的影响。下面我们来查看一下线程的情况。

跟之前的一样,我们还是将除了主线程以及线程函数入口地址为 270000 的这两个线程以外的其他线程都挂起。

好,下面我们定位到 OEP 下方调用的第一个 API 函数指令处,对其 IAT 项设置内存写入断点,接着利用 OD 的 Trace into 进行自动跟

踪。

自动跟踪需要一段时间。

剩余14页未读,继续阅读

东方捕

- 粉丝: 17

- 资源: 310

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- Picasso_v3.1 2.ipa

- chromedriver-mac-arm64.zip

- 蓝zapro.apk

- chromedriver-linux64.zip

- UCAS研一深度学习实验-MNIST手写数字识别python源码+详细注释(高分项目)

- 基于Python和PyTorch框架完成的一个手写数字识别实验源码(带MINIST手写数字数据集)+详细注释(高分项目)

- 基于Matlab在MNIST数据集上利用CNN完成手写体数字识别任务,并实现单层CNN反向传播算法+源代码+文档说明(高分项目)

- NVIDIA驱动、CUDA和Pytorch及其依赖

- 基于SVM多特征融合的微表情识别python源码+项目说明+详细注释(高分课程设计)

- html动态爱心代码一(附源码)

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0