没有合适的资源?快使用搜索试试~ 我知道了~

风险评估报告模板.doc

需积分: 5 0 下载量 187 浏览量

2024-06-17

15:17:12

上传

评论

收藏 696KB DOC 举报

温馨提示

试读

27页

本文档是针对XXX进行风险评估的资料,本次风险评估只针对XXX业务应用系统、服务器操作系统、应用中间件以及数据库,主要目的是对XXX的安全风险进行识别并提出相关安全控制措施的建议,仅供XXX相关人员查阅

资源推荐

资源详情

资源评论

第 1 页/共 27 页

XXX 风险评估报告

第 2 页/共 27 页

版权申明

本文档中出现的任何文档格式、文字叙述、插图、公式、方法、过程等内

容,除非另有特别说明,版权均属 XXX 公司所有。受国家知识产权以及版权法

保护,任何个人、机构未经 XXX 公司的许可,不得以任何方式复制或者引用本

文的内容或片段。

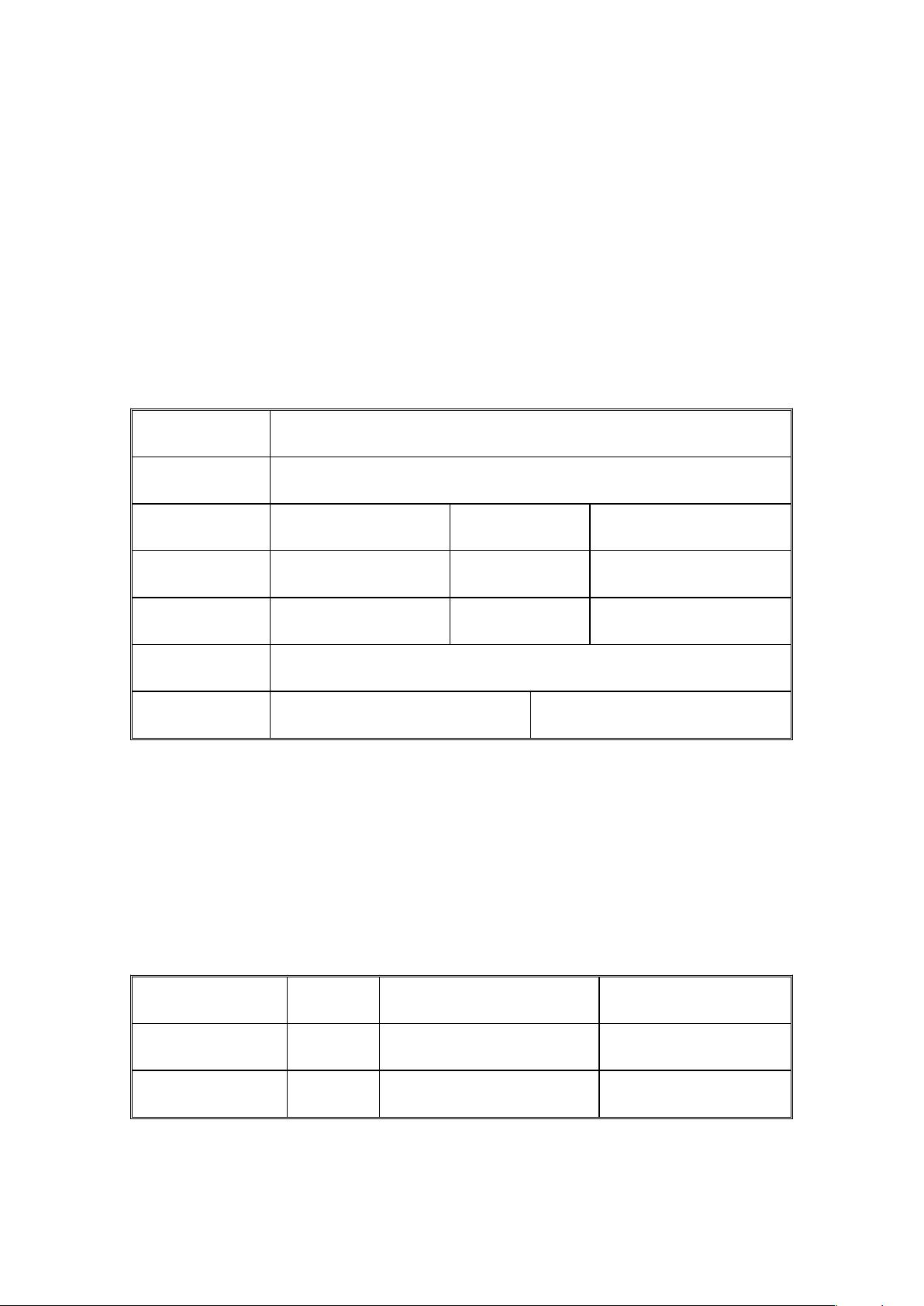

文档信息

文档名称

XXX 风险评估报告

文档管理编号

SFSS-RA-R0001

保密级别

商业秘密

文档版本号

V1.2

制作人

安全服务团队

制作日期

2020-03-12

复审人

安全服务团队

复审日期

2023-01-06

扩散范围

限“科技股份有限公司项目组”、授权客户

分发控制

:创建、修改、读取

授权客户:读取

适用范围

本文档是针对 XXX 进行风险评估的资料,本次风险评估只针对 XXX 业务应

用系统、服务器操作系统、应用中间件以及数据库,主要目的是对 XXX 的安全

风险进行识别并提出相关安全控制措施的建议,仅供 XXX 相关人员查阅。

版本变更记录

修改日期

版本

说明

修改人

2022.3.25

0.7

评审修订

李柯

2022.1.6

1.2

迭代

成旭东

第 3 页/共 27 页

目录

1. 概述 ........................................................................................................................................................5

1.1 项目背景 ...........................................................................................................................................................5

1.2 评估依据 ...........................................................................................................................................................5

1.3 评估范围 ...........................................................................................................................................................6

1.4 评估结论 ...........................................................................................................................................................6

2. 评估对象................................................................................................................................................8

3. 评估方法................................................................................................................................................9

3.1 风险评估模型 ..................................................................................................................................................9

3.2 风险计算模型................................................................................................................................................10

3.3 风险评估手段................................................................................................................................................11

3.3.1 顾问访谈.........................................................................................................................................11

3.3.2 人工审计.........................................................................................................................................13

3.3.3 工具扫描.........................................................................................................................................13

3.3.4 基线核查.........................................................................................................................................14

3.3.5 渗透测试.........................................................................................................................................14

3.4 风险评估过程................................................................................................................................................14

4. 风险识别 .............................................................................................................................................16

4.1 资产识别.........................................................................................................................................................16

4.1.1 资产识别概述................................................................................................................................16

4.1.2 资产识别方法................................................................................................................................16

4.1.3 资产识别结果................................................................................................................................17

4.2 威胁识别.........................................................................................................................................................17

4.2.1 威胁识别概述................................................................................................................................17

4.2.2 威胁识别方法................................................................................................................................17

4.2.3 威胁识别结果................................................................................................................................18

4.3 脆弱性识别 ....................................................................................................................................................19

4.3.1 脆弱性识别概述 ...........................................................................................................................19

4.3.2 脆弱性识别方法 ...........................................................................................................................19

4.3.3 脆弱性识别结果 ...........................................................................................................................19

4.4 已有安全措施识别.......................................................................................................................................20

4.4.1 技术层面.........................................................................................................................................20

4.4.2 管理层面.........................................................................................................................................21

5. 风险分析及评价 .................................................................................................................................21

5.1 风险分析方法................................................................................................................................................21

5.1.1 风险计算方法................................................................................................................................21

5.1.2 风险等级划分................................................................................................................................22

第 4 页/共 27 页

5.2 风险处置方式................................................................................................................................................22

5.3 风险分析及评价 ...........................................................................................................................................23

5.3.1 风险统计.........................................................................................................................................23

5.3.2 风险评价及处置建议..................................................................................................................24

附录 A 测试详情.........................................................................................................................................25

A.1 管理脆弱性.....................................................................................................................................................25

A.1.1

安全管理人员不足...............................................................................................................................25

A.2 技术脆弱性.....................................................................................................................................................25

A.2.1

渗透测试 .................................................................................................................................................25

A.2.2

漏洞扫描 .................................................................................................................................................26

A.2.3

基线核查 .................................................................................................................................................26

第 5 页/共 27 页

1. 概述

1.1 项目背景

介绍被评估公司整体情况,被评估业务系统的重要性。

伴随着 XXX(以下简称公司)信息化建设进程的不断推进,信息系统中的

不安全因素愈发凸显,时刻威胁着公司正常工作的有序开展,并随时可能给公

司造成巨大的经济损失。为此,针对公司当前运行的重要信息系统进行全面的

安全风险评估就显得尤为重要。通过聘请第三方安全服务公司对重要信息系统

开展风险评估服务,全面了解信息系统的安全状况,分析系统所面临的各种风

险以及当前的防护水平,并提供切实可行的安全整改加固建议,指导、协助公

司进行整改加固,以进一步提升整体公司的安全防护能力,切实保障重要应用

系统安全。

1.2 评估依据

为确保风险评估结果的科学性、完整性和可落地性,本次安全风险评估实

施过程中主要依据以下标准或法律法规相关政策:

《中华人民共和国网络安全法》

《国家网络与信息安全协调小组<关于开展信息安全风险评估工作的意

见>》(国信办[2006]5 号)

《GBT 20984-2022 信 息 安 全技术 信息安 全 风 险 评 估方法》(GBT

20984-2022)

《信息安全技术 信息安全风险评估实施指南》(GB/T 31509-2015)

《信息安全技术 信息安全事件分类分级指南》(GB/Z 20986-2007)

《计算机场地通用规范》(GB/T 2887-2011)

《信息技术 安全技术 信息安全控制实践指南》(GB/T 22081-2016)

《信息技术 安全技术 信息安全风险管理》(GB/T 31722-2015)

《信息安全技术 数据库管理系统安全技术要求》(GB/T 20273-2019)

剩余26页未读,继续阅读

资源评论

w460172086

- 粉丝: 0

- 资源: 5

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功