在IT行业中,安全是至关重要的,特别是在处理字符串和内存操作时。传统的C语言函数如`strcpy`, `strncpy`, `sprintf`, 和 `memcpy`虽然功能强大,但它们缺乏对缓冲区溢出的安全检查,这可能导致严重的安全漏洞。为了解决这个问题,C标准库引入了安全版本的这些函数,例如`strcpy_s`, `strncpy_s`, `snprintf_s`, 和 `memcpy_s`。下面我们将详细探讨这些安全函数的功能和使用方法。

1. **strcpy_s**: 这是`strcpy`的安全版本。`strcpy`函数会将一个字符串复制到另一个字符串,但它不检查目标缓冲区是否有足够的空间容纳源字符串,这可能导致缓冲区溢出。`strcpy_s`在复制字符串时会检查目标缓冲区的大小,确保不会超过其限制。它的基本语法是`strcpy_s(dest, size, src)`,其中`dest`是目标缓冲区,`size`是目标缓冲区的大小,`src`是要复制的源字符串。

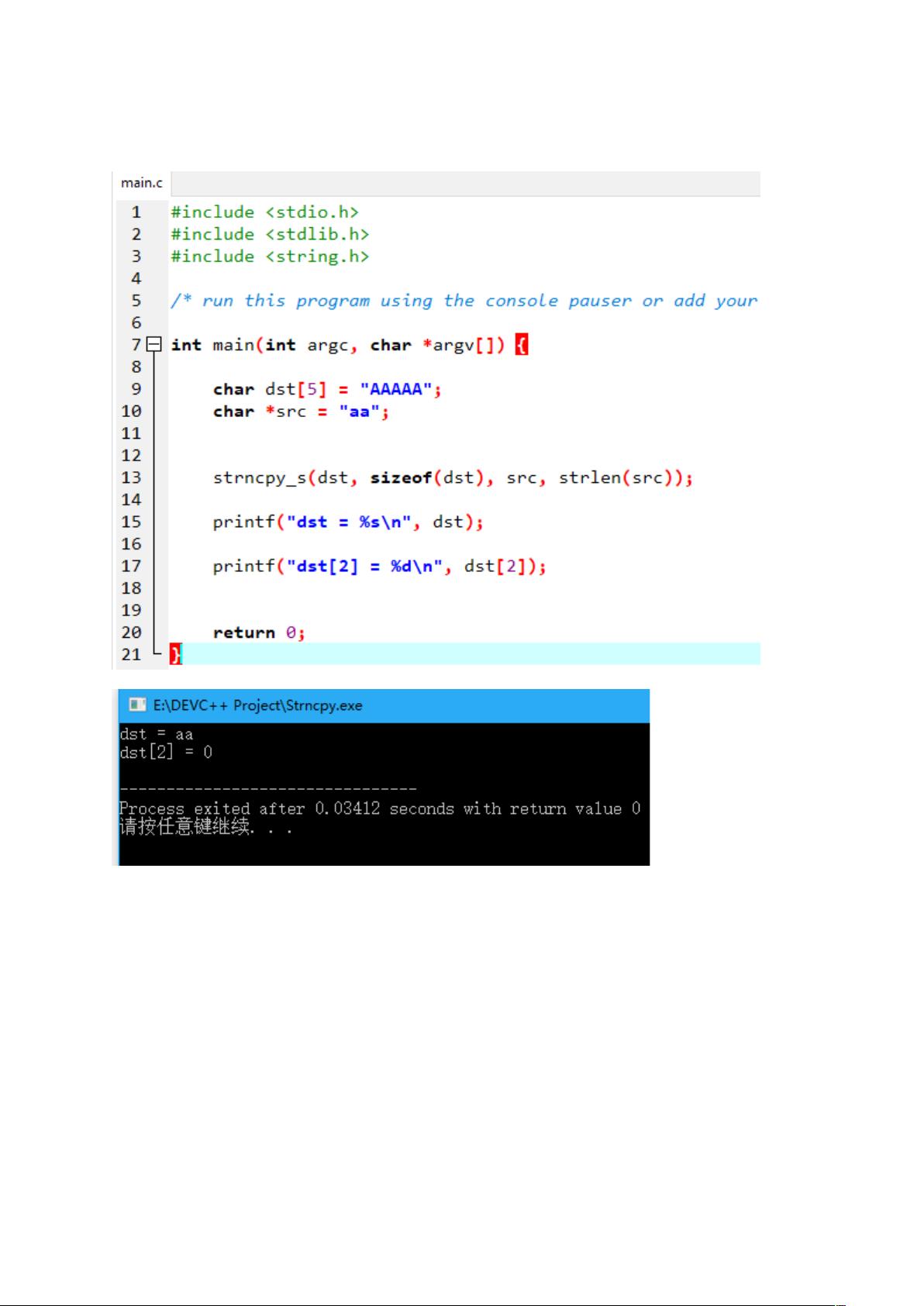

2. **strncpy_s**: 这是`strncpy`的安全版本。`strncpy`允许指定要复制的字符数,但如果没有明确的终止空字符,可能会导致问题。`strncpy_s`解决了这个问题,它不仅限制了要复制的字符数,还会在目标缓冲区的末尾自动添加终止空字符,确保字符串的正确性。语法是`strncpy_s(dest, size, src, count)`,其中`count`是希望复制的字符数。

3. **snprintf_s**: 这是`sprintf`的安全版本。`snpintf`函数将格式化的数据写入字符串,但如果不小心可能导致缓冲区溢出。`snprintf_s`会在写入前检查目标缓冲区大小,防止溢出。它的语法是`snprintf_s(dest, size, max_chars, format, ...)`,其中`max_chars`是最大写入字符数(包括终止空字符),`format`是格式化字符串,后面的参数是格式化字符串中的占位符对应的值。

4. **memcpy_s**: 这是`memcpy`的安全版本。`memcpy`函数用于直接复制内存块,但不检查目标区域是否足够大。`memcpy_s`在复制之前检查目标区域,确保不会超出边界。它的语法是`memcpy_s(dest, dest_size, src, src_size)`,`dest`和`src`分别表示源和目标地址,`dest_size`和`src_size`分别是它们的大小。

使用这些安全函数可以显著降低因缓冲区溢出而产生的安全隐患。然而,值得注意的是,尽管这些函数增加了安全性,但程序员仍需要确保提供的缓冲区大小是准确的,否则仍然可能引发错误。在实际编程中,结合适当的输入验证和错误处理,这些安全函数能帮助创建更健壮、更安全的代码。