没有合适的资源?快使用搜索试试~ 我知道了~

温馨提示

试读

12页

冰刃IceSword 详细的使用方法 有这么一款软件,它专为查探系统中的幕后黑手——木马和后门而设计,内部功能强大,它 使用了大量新颖的内核技术,使内核级的后门一样躲无所躲,它就是——IceSword 冰 刃。IceSword 冰刃( 以下简称IceSword)是一款斩断系统黑手的绿色软件。在笔者的使用中, IceSword 表现很令笔者满意,绝对是一把强悍的瑞士军刀——小巧、强大。 1.IceSword 的“防” 打开软件,看出什么没?有经验的用户就会发现,这把冰刃可谓独特,它显示在系统任务 栏或软件标题栏的都只是一串随机字串“CE318C”,而并是通常所见的软件程序名(见图1)。 这就是IceSword 独有的随机字串标题栏,用户每次打开这把冰刃,所出现的字串都是随机 生成,随机出现,都不相同(随机五位/六位字串),这样很多通过标题栏来关闭程序的木马和 后门在它面前都无功而返了。另外,你可以试着将软件的文件名改一下,比如改为killvir.exe , 那么显示出来的进程名就变为了killvir.exe 。现在你再试着关闭一下IceSword ,是不是会弹 出确认窗口?这样那些木马或

资源推荐

资源详情

资源评论

冰刃 IceSword 详细的使用方法

有这么一款软件,它专为查探系统中的幕后黑手——木马和后门而设计,内部功能强大,它

使用了大量新颖的内核技术,使内核级的后门一样躲无所躲,它就是——IceSword 冰

刃。 IceSword 冰刃(以下简称 IceSword)是一款斩断系统黑手的绿色软件。在笔者的使用中,

IceSword 表现很令笔者满意,绝对是一把强悍的瑞士军刀——小巧、强大。

1.IceSword 的“防”

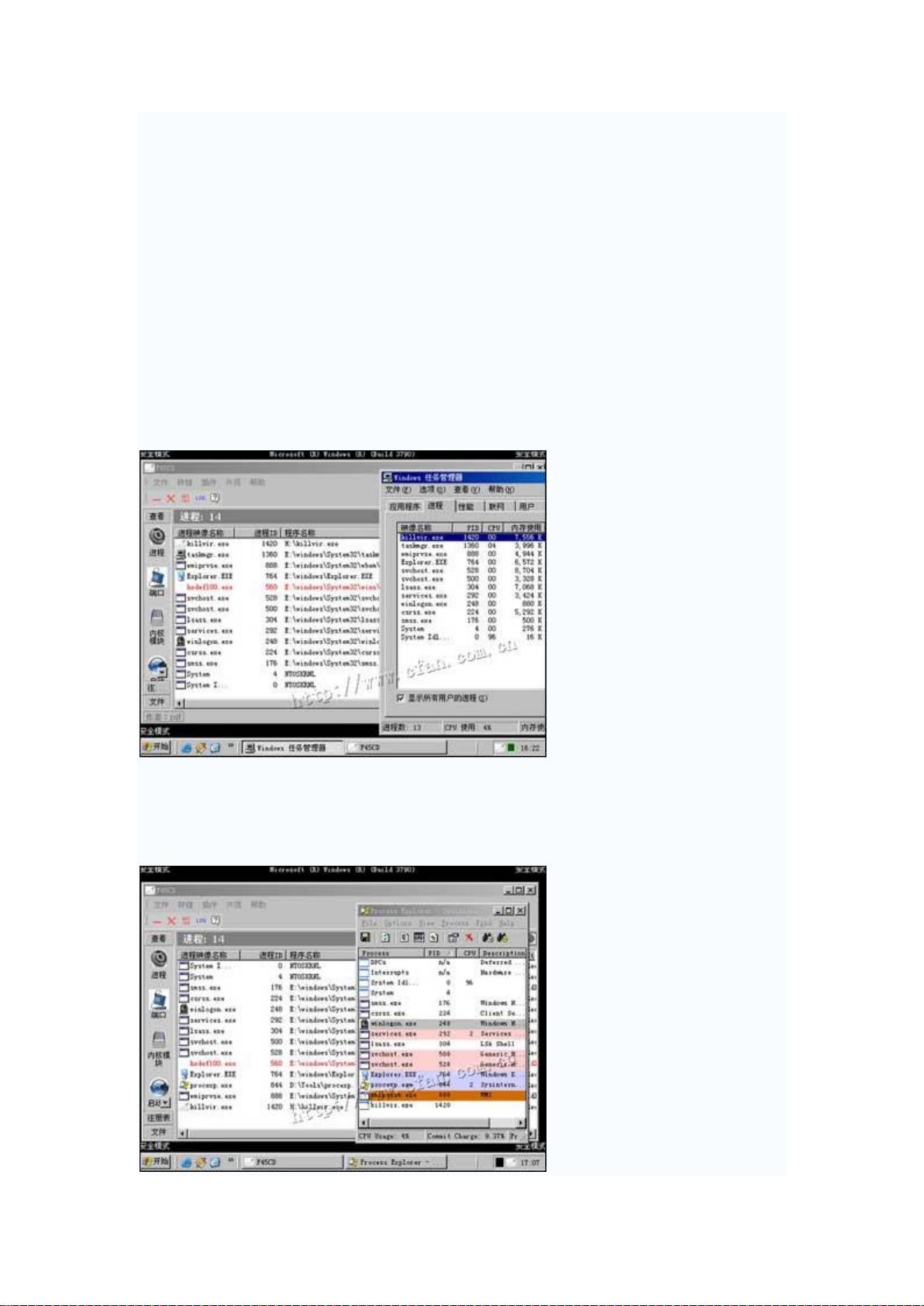

打开软件,看出什么没?有经验的用户就会发现,这把冰刃可谓独特,它显示在系统任务

栏或软件标题栏的都只是一串随机字串“CE318C”,而并是通常所见的软件程序名(见图 1)。

这就是 IceSword 独有的随机字串标题栏,用户每次打开这把冰刃,所出现的字串都是随机

生成,随机出现,都不相同(随机五位/六位字串),这样很多通过标题栏来关闭程序的木马和

后门在它面前都无功而返了。另外,你可以试着将软件的文件名改一下,比如改为 killvir.exe,

那么显示出来的进程名就变为了 killvir.exe。现在你再试着关闭一下 IceSword,是不是会弹

出确认窗口?这样那些木马或后门就算通过鼠标或键盘钩子控制窗口退出按钮,也不能结束

IceSword 的运行了,只能在 IceSword 的面前乖乖就范了。

2.IceSword 的“攻”

如果 IceSword 只有很好的保护自身功能,并没有清除木马的能力,也不值得笔者介绍了。

如果大家还记得本刊 2005 年第 5 期《如何查杀隐形木马》一文,那一定会觉得 IceSword 表

现相当完美了。但这只所谓的隐身灰鸽子,在 IceSword 面前只算是小儿科的玩意。因为这

只鸽子只能隐身于系统的正常模式,在系统安全模式却是再普通不过的木马。而 IceSword

的作者就在帮助中多次强调 IceSword 是专门针对功能强大的内核级后门设计的。今天,笔

者通过一次经历来说明 IceSword 几招必杀技。

前段时间,笔者某位朋友的个人服务器(Windows 2003),出现异常,网络流量超高,朋友使

用常规方法只可以清除简单的木马,并没有解决问题,怀疑是中了更强的木马,于是找来笔

者帮忙。笔者在询问了一些情况后,直接登录到系统安全模式检查,谁知也没有什么特别发

现。于是笔者尝试拿出 IceSword 这把“瑞士军刀”……

第一步:打开 IceSword,在窗口左侧点击“进程”按钮,查看系统当前进程。这个隐藏的“幕

后黑手”马上露出马脚(见图 2),但使用系统自带的“任务管理器”是看不到些进程的。注意,

IceSword 默认是使用红色显示系统内隐藏程序,但 IceSword 若在内核模块处显示多处红色

项目并不都是病毒,我们还需要作进一步的技术分析及处理。

别以为只是系统自带的任务管理器功能弱,未能发现。我们又用了 IceSword 与 Process

Explorer(另一款功能强大的进程查看软件)进行对比,同样也没办法发现“幕后黑手”的踪影

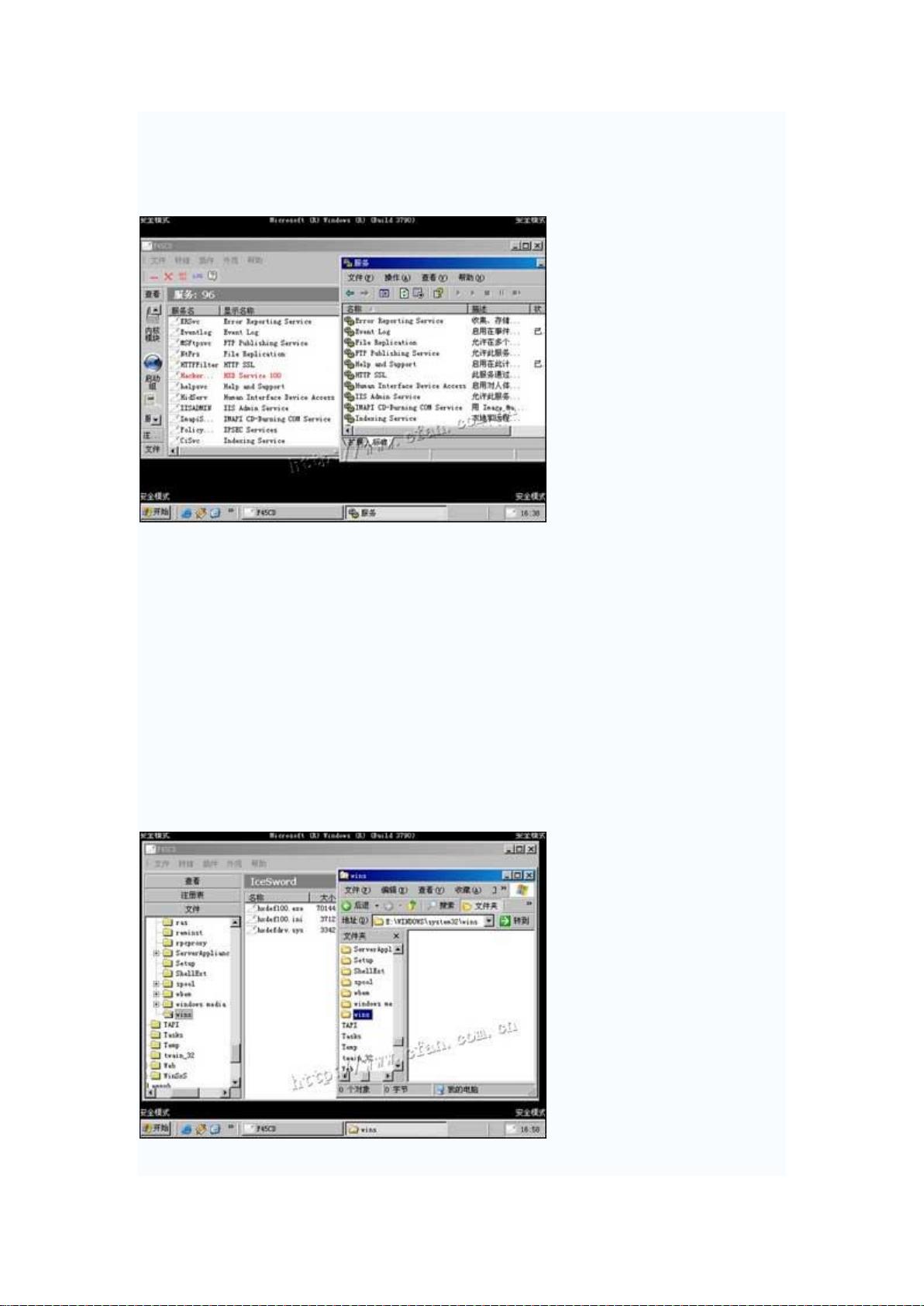

第二步:点击窗口左侧的“服务”按钮,来查看系统服务。这时就可以看到如图 4 所示的情况

了,这个木马的服务也是隐藏的,怪不得笔者未能发现行踪。

第三步:既然看了服务,也应该查查注册表[HKEY_LOCAL_ MACHINE SYSTEM\

CurrentControlSet \Services]的情况。反正 IceSword 也提供查看/编辑注册表功能,正好和系

统的“注册表编辑器”也来个对比,点击窗口左侧的“注册表”标签,然后打开依次展开

[HKEY_LOCAL_ MACHINE\SYSTEM\CurrentControlSet\Services]项(见图 5)。真是不比不知

道,一比吓一跳。看来,系统内置工具还是选择“沉默”,还记得《如何查杀隐形木马》一文

吧,虽说鸽子在正常模式下,它的主服务也能隐藏,但它在系统的“注册表编辑器”内完全是

显示的,更不要说目前是安全模式。仔细看看,既然已经从 IceSword 得到可靠情报,得知“幕

后黑手”位于系统目录 E:\Windows\system32\wins 下.

剩余11页未读,继续阅读

资源评论

科果2024-04-18发现一个超赞的资源,赶紧学习起来,大家一起进步,支持!

科果2024-04-18发现一个超赞的资源,赶紧学习起来,大家一起进步,支持!

知识世界

- 粉丝: 355

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 电子万年历软件仿真(经过多次修改,保证正确性)

- Unity XR 手势射击控制脚本(适用于任何可手势识别的设备)

- 机械设计全自动电表(NB和IC卡表)控制和上壳装配线sw16可编辑非常好的设计图纸100%好用.zip

- 基于matlab的EAN-13条形码识别系统GUI界面.zip代码53

- matlab基于bp神经网络交通信号标志识别GUI界面13个标志.zip代码54

- 电子万年历答辩实物展示视频mp4格式

- 基于python实现的程序,包括哈希感知算法cvHash,图像切割cvsplit,固定目标检测cvRec(附文档ppt)等

- 计算0-10000之间所有偶数的和

- multiled.zip

- 基于php实现的哈希算法的人脸检索

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功