没有合适的资源?快使用搜索试试~ 我知道了~

资源推荐

资源详情

资源评论

⾦

融

企

业

数据

安

全

建

设

实

践

系

列

(⼀)

君哥

有

话说

企

业

安

全

建

设

中

,

应

⽤

安

全

、

内

⽹

安

全

、

数据

安

全

,

关

注

点

和

投

⼊

度

分别

从

⾼

到

低

,

防

护

难

度

从低

到

⾼

。

⼀

系

列

国

内

外

安

全

⼤

事件

表

明

,

数据

安

全

将

从企

业

安

全

建

设

的

后台

⾛

到

幕

前

,

少

数

⾦

融

企

业

已

经

预

⻅

到

这

⼀

趋

势

并

成

⽴

了

专

⻔

的

数据

安

全

团

队

,

从

管

理

、

技

术

、

资

源

等

多

⽅

⾯

进

⾏

了

较

多

建

设

实

践

。

本

公

众

号

将

发

表

某

⼤

型

⾦

融

企

业

数据

安

全

负责

⼈

⼀

翔⽼

师

有

关

数据

安

全

建

设

实

践

的

系

列

⽂

章

,

敬

请

关

注

。

数据安全这个话题,覆盖⾯⾮常⼴,包括市⾯上数据备份、电⼦⽂档安全、数据泄露防护、数据库安全、磁

盘加密的⼚商都会把⾃⼰划到数据安全⼚商这⼀类,⽽随着新技术的发展,⼤数据安全、UEBA、CASB等

解决⽅案也会更多被企业关注。

前不久,Facebook爆出史上最⼤数据泄露事件,随着这个事件的持续发酵,甚⾄牵扯到了美国总统特朗普的

通俄门调查,可想⽽知影响有多⼤。

企业要搞数据安全建设⼯作,很多⼄⽅上来就会提企业数据安全治理、分级分类等⼯作,往往这些⼯作涉及

到企业内部各机构的沟通协调、内部梳理,再加上很多企业想做数据安全建设⼯作的更多是技术部门,最终

导致难以落地。当然,不排除有做的好的企业。下⾯我们简单谈⼀下数据安全治理相关的概念,然后按终

端、⽹络、存储介质及新出现的⼤数据安全、UEBA、CASB进⾏介绍。

1.数据安全治理

企

业

安

全

2018-06-15

数据

安

全

信

息

安

全

数据

安

全

治

理

,

最

为

重

要

的

是

实

现

数据

安

全

策

略

和

流

程

的

制

订

,

在

企

业

或

⾏

业

内

经

常

被

作为

《

XX数据安全

管理规范》进⾏发布,所有的⼯作流程和技术⽀撑都是围绕此规范来制订、落实。⼀般会包括组织架构及职

责分⼯、数据分类与分级管理、数据⽣命周期(采集、使⽤、传播、存储、归档、销毁)安全要求、数据安

全风险事件管理、数据安全管理考核与监督、数据安全管理培训等内容。

数据

安

全

治

理

⼯

作

,

需

要

遵

循

国

家

级

的

安

全

政

策

和

⾏

业

内

的

安

全

政

策

,

包

括

:

⽹络

安

全

法

、

等

级

保

护

政

策

及

特

定

⾏

业

政

策

如

PCI-DSS、SOX等,企业在制订内部政策时需要重点参考。

数据

治

理

主

要

依

据数据

的

来

源

、

内

容

和

⽤

途进

⾏

分

类

;

以

数据

的

价

值

、

内

容

敏

感

程

度

、

影

响和

分

发

范

围

进

⾏

敏

感

级

别划分

。

这

就

要

求

企

业

需

要

对

现

有

数据

资

产

善

进

⾏

梳

理

,

包

括

数据

的

使

⽤

部

⻔

和

⻆

⾊

、

数据

的

存

储

和

分

布

、

现

有

的

数据

访

问

原

则

和

控

制

策

略

等

。

数据

资

产

梳

理

中

,

明

确

数据

如

何

被

存

储

、

数据

被

哪

些

对

象

使

⽤

、

数据

被

如

何使

⽤

。

对

于

数据

的

存

储

和

系统

的

使

⽤

,

需

要

通过

⾃

动化

的

⼯

具

进

⾏

;

对

于

部

⻔

、

⼈

员

⻆

⾊

梳

理

,

更

多

在

管

理

规

范

⽂

件中体

现

;

对

于

数据

资

产使

⽤

⻆

⾊

的

梳

理

,

关

键

要

明

确

不

同受

众

的

分

⼯

、

权

利

和

职

责

。

清

楚

敏

感

数据

分

布

,

才

能

知

道

需

要

对

什么

样

的

库

实

现

何

种管

控

策

略

;

对

该

库

运

维

⼈

员

实

现

怎

样

的

管

控措施

;

对

该

库

的

数据

导

出

实

现

怎

样

的

模

糊

化

策

略

;

对

该

库

数据

的

存

储

实

现

何

种

加

密

要

求

。

明

确

数据

被

什么

业

务

系统

访

问

,

才

能

准

确

地

制

订

业

务

系统

⼯

作⼈

员

对

敏

感

数据

访

问

的

权

限

策

略

和

管

控措施

。

数据

治

理

,

分

级

分

类

⼯

作

做

的

好

,

确

实

有

利

于

后

⾯

技

术

管

控⽅

案

的

部

署

实

施

以

及

精

准

有

效

发

现

问题

。

不

能

落

地

不

代

表

我

们

不

去

朝

这

个

⽅

⾯

努⼒

,

⾄

少

要

知

道

企

业

⾥

⽐

较

核

⼼

的

东

⻄

是

什么

,

在哪

⾥

,

怎

么

流

转

,

然

后

针

对

性

的

布

控

。

2.

终

端

数据

安

全

跟数据打交道最多的场景是终端电脑,所以很多企业的数据安全建设⼯作,都会围绕它进⾏,市⾯上的解决

⽅案有加密、权限控制、终端DLP、虚拟桌⾯等⼏⼤类别,中间还会涉及到⼀些外设管控、⽔印等,我们逐

⼀阐述。

2.1

加

密

类

加密类解决⽅案,可以分为磁盘加密、⽂档加密两类技术。

2.1.1

磁

盘

加

密

磁

盘

加

密

技

术

⽬

前

主

要

有

两

种

类

型

:⼀

种

是

磁

盘

分

区

加

密

技

术

,

另

⼀

种

是

全

磁

盘

加

密

技

术

(

FDE

,

F

u

ll

D

i

s

k

E

n

c

rypt

i

on

)

。

磁

盘

分

区

加

密

技

术是

采

⽤

加

密

技

术

对

磁

盘

上

某

⼀个

扇

区

(

或

者

分

区

)

进

⾏

加

解

密

。

磁

盘

分

区

加

密

技

术

⽬

前

已

经

有

⼴

泛

应

⽤

,

虚

拟

磁

盘

加

密

技

术

(

VDE,Vertual Disk Encryption)就是磁盘分区加密技术的代表之⼀,其

他的还包括移动存储设备加密技术。很多企业有提供类似“安全U盘”的设备,京东上搜索“加密U盘“即可找到

不少。

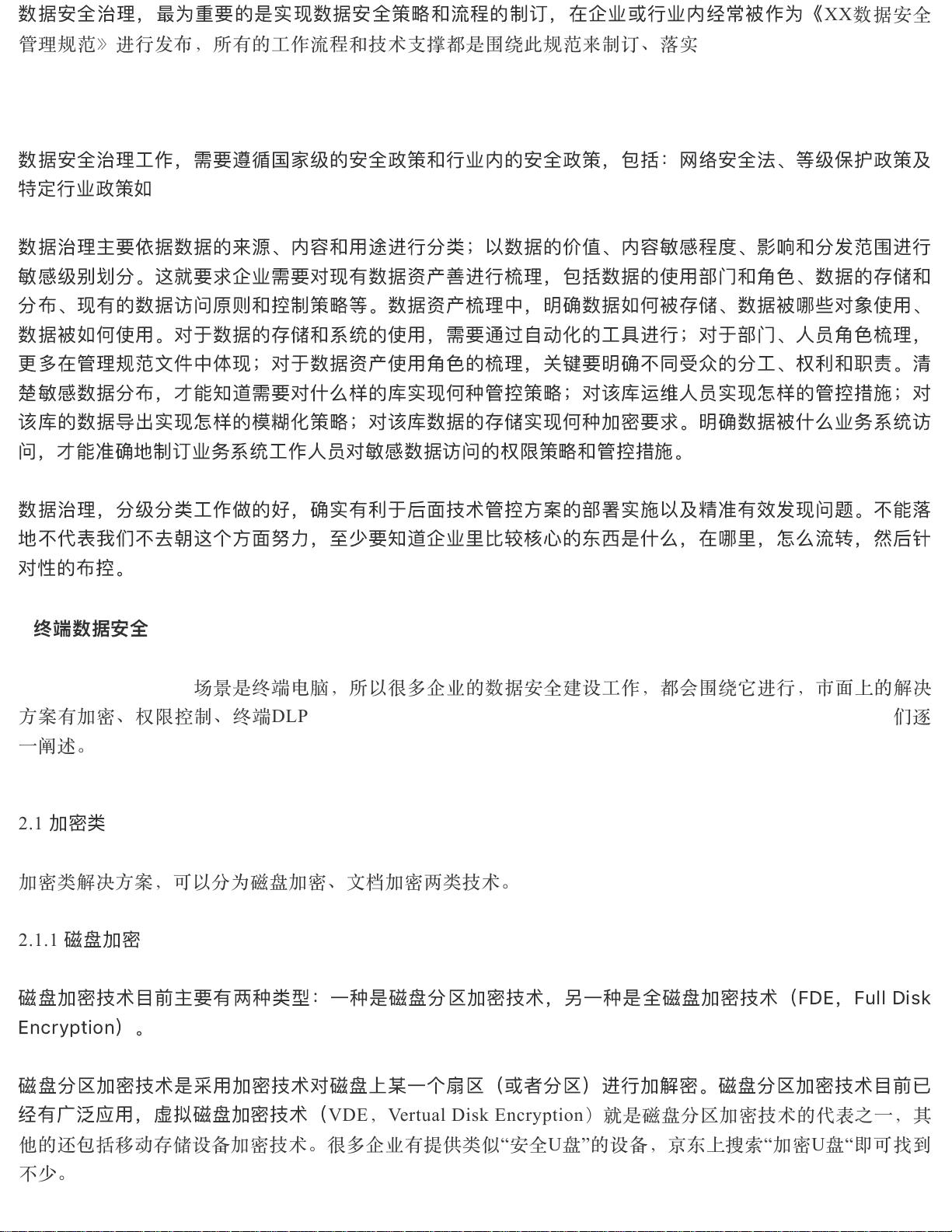

全

磁

盘

加

密

技

术

(

FDE,Full Disk Encryption),顾名思义,是对整个磁盘上的数据进⾏加解密,包括系统

所在分区也是加密的。 国内也有⼚商提供磁盘加密的技术解决⽅案,下⾯是某⼚商的动态加解密过程原理

图:

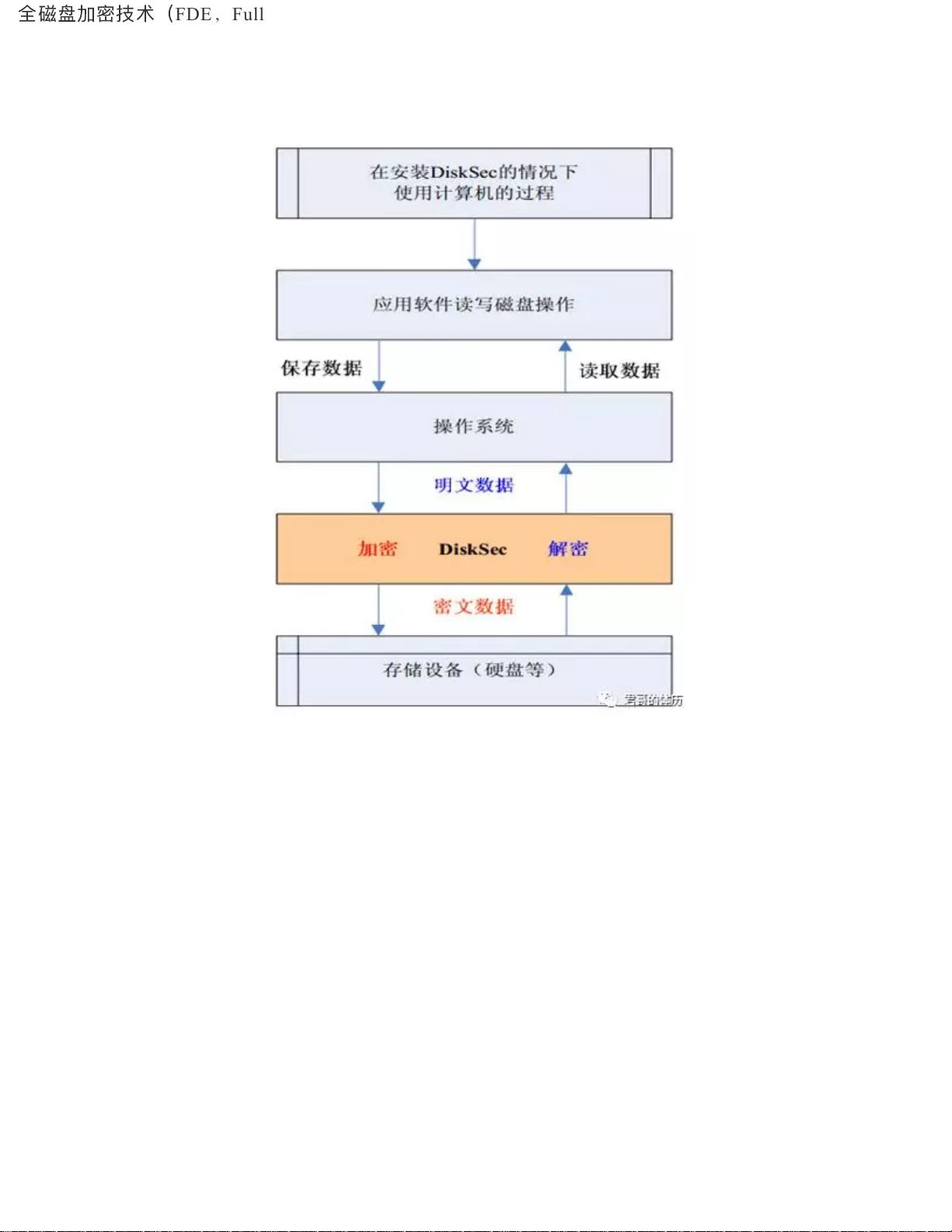

随着操作系统功能的不断增强,都⾃带了磁盘加密功能,⽐如Windows的BitLocker,Linux的LUKS,MAC

的FileVault等等,⽽个⼈⽤户还可以使⽤免费的TrueCrypt, 同时⽀持Windows Vista,7/XP, Mac OS X, Linux

等操作系统。TrueCrypt不需要⽣成任何⽂件即可在硬盘上建⽴虚拟磁盘,⽤户可以按照盘符进⾏访问,所有

虚拟磁盘上的⽂件都被⾃动加密,需要通过密码来进⾏访问。TrueCrypt 提供多种加密算法,包括:AES-

256, Blowfish (448-bit key), CAST5, Serpent, Triple DES, and Twofish,其他特性还有⽀持FAT32和NTFS分

区、隐藏卷标、热键启动等。除了免费,最关键是的操作也⾮常⽅便,如下图:

各种各样的磁盘加密⽅案,都是基于防⽌设备丢失等带来的被动泄密,⽽⽆法防⽌员⼯的主动泄密,所以⼀

般企业会配合使⽤在笔记本电脑、移动存储等场合。

2.1.2

⽂

件

加

密

这

⾥

的

⽂

件

加

密

不

是

指

给给

⽂

档

设

置

⼀个

保

密密

码

或

者

给

⽂

件

压

缩

设

置

压

缩

密

码

,

⽽

是

企

业

⾥

常

⽤

的

透

明

加

解

密

⽅

案

。

所

谓

透

明

,

是

指

对

使

⽤

者

来

说

是未

知的

。

当

使

⽤

者

在

打

开

或

编

辑

指

定

⽂

件

时

,

系统

将

⾃

动

对

未

加

密

的

⽂

件

进

⾏

加

密

,

对已

加

密

的

⽂

件

⾃

动

解

密

。

⽂

件

在

硬盘

上

是

密

⽂

,

在

内

存

中

是明

⽂

。

⼀

旦

离

开

使

⽤环

境

,

由

于

应

⽤

程

序

⽆

法

得

到

⾃

动

解

密

的

服

务

⽽

⽆

法

打

开

,

从

⽽

起

到

保

护

⽂

件

内

容

的

效

果

。

透

明

加

解

密

产

品

从

实

现

的

技

术来

说

,

分

为

两

种

:

应

⽤

层

加

密

驱

动

层

加

密

应

⽤

层

加

密

,

通过

调

⽤

应

⽤

系统

的

windows API函数来对⽂件进⾏读写的加密控制,即平常我们所说的Hook

技术。通过Hook技术,当监控到可信进程打开加密⽂件的时候将其进⾏解密,当监控到可信进程写⼊⽂件到

磁盘的时候进⾏加密。

驱动层则⼯作在更底层,通过拦截操作系统⽂件过滤驱动的读写动作对⽂件进⾏加解密控制,由于⼯作在受

windows保护 的内核层,运⾏速度更快,加解密操作更稳定。

剩余16页未读,继续阅读

资源评论

信息安全方案

- 粉丝: 2102

- 资源: 8306

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功