没有合适的资源?快使用搜索试试~ 我知道了~

Nginx越界读取缓存漏洞 CVE-2017-7529

需积分: 0 5 下载量 4 浏览量

2023-03-13

14:49:47

上传

评论

收藏 171KB DOCX 举报

温馨提示

试读

3页

Nginx在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP返回包头”+“HTTP返回包体”。如果二次请求命中了该缓存文件,则Nginx会直接将该文件中的“HTTP返回包体”返回给用户。 如果我的请求中包含Range头,Nginx将会根据我指定的start和end位置,返回指定长度的内容。而如果我构造了两个负的位置,如(-600, -9223372036854774591),将可能读取到负位置的数据。如果这次请求又命中了缓存文件,则可能就可以读取到缓存文件中位于“HTTP返回包体”前的“文件头”、“HTTP返回包头”等内容

资源推荐

资源详情

资源评论

Nginx 越界读取缓存漏洞 CVE-2017-7529

漏洞描述

Nginx 在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。

缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP 返回包头”+

“HTTP 返回包体”。如果二次请求命中了该缓存文件,则 Nginx 会直接将该文

件中的“HTTP 返回包体”返回给用户。

如果我的请求中包含 Range 头,Nginx 将会根据我指定的 start 和 end 位置,返

回指定长度的内容。而如果我构造了两个负的位置,如(-600,

-9223372036854774591),将可能读取到负位置的数据。如果这次请求又命中了

缓存文件,则可能就可以读取到缓存文件中位于“HTTP 返回包体”前的“文件

头”、“HTTP 返回包头”等内容。

影响版本

Nginx version 0.5.6 - 1.13.2

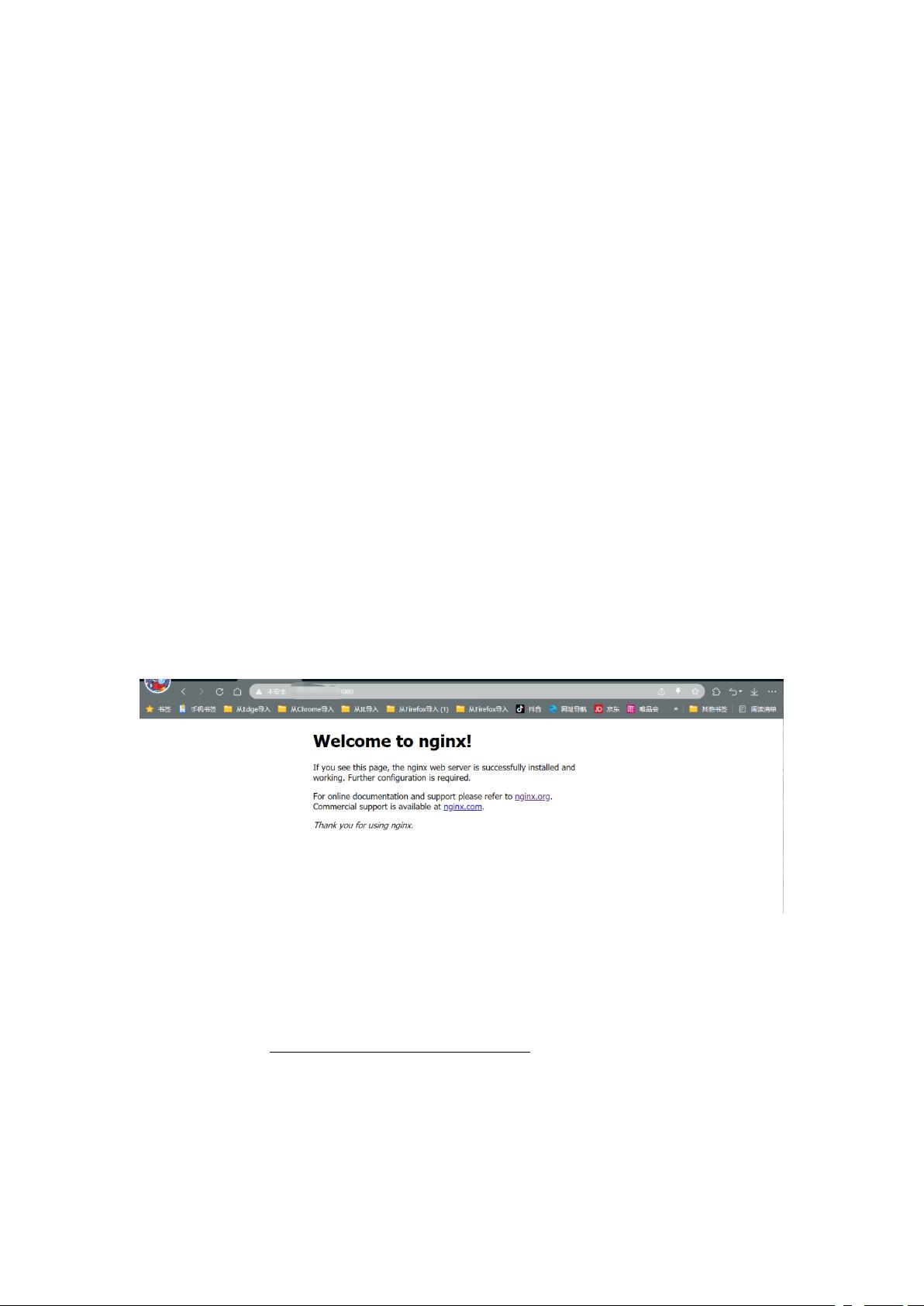

环境搭建

漏洞复现:

使用 POC 进行验证:

python poc.py http://xxx.xxx.xxx.xxx:8080/

nignx 靶场文件中自带了 poc.py 文件,利用此文件可以判断是否存在越界读取

缓存漏洞

资源评论

0323号程序猿

- 粉丝: 2

- 资源: 3

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功