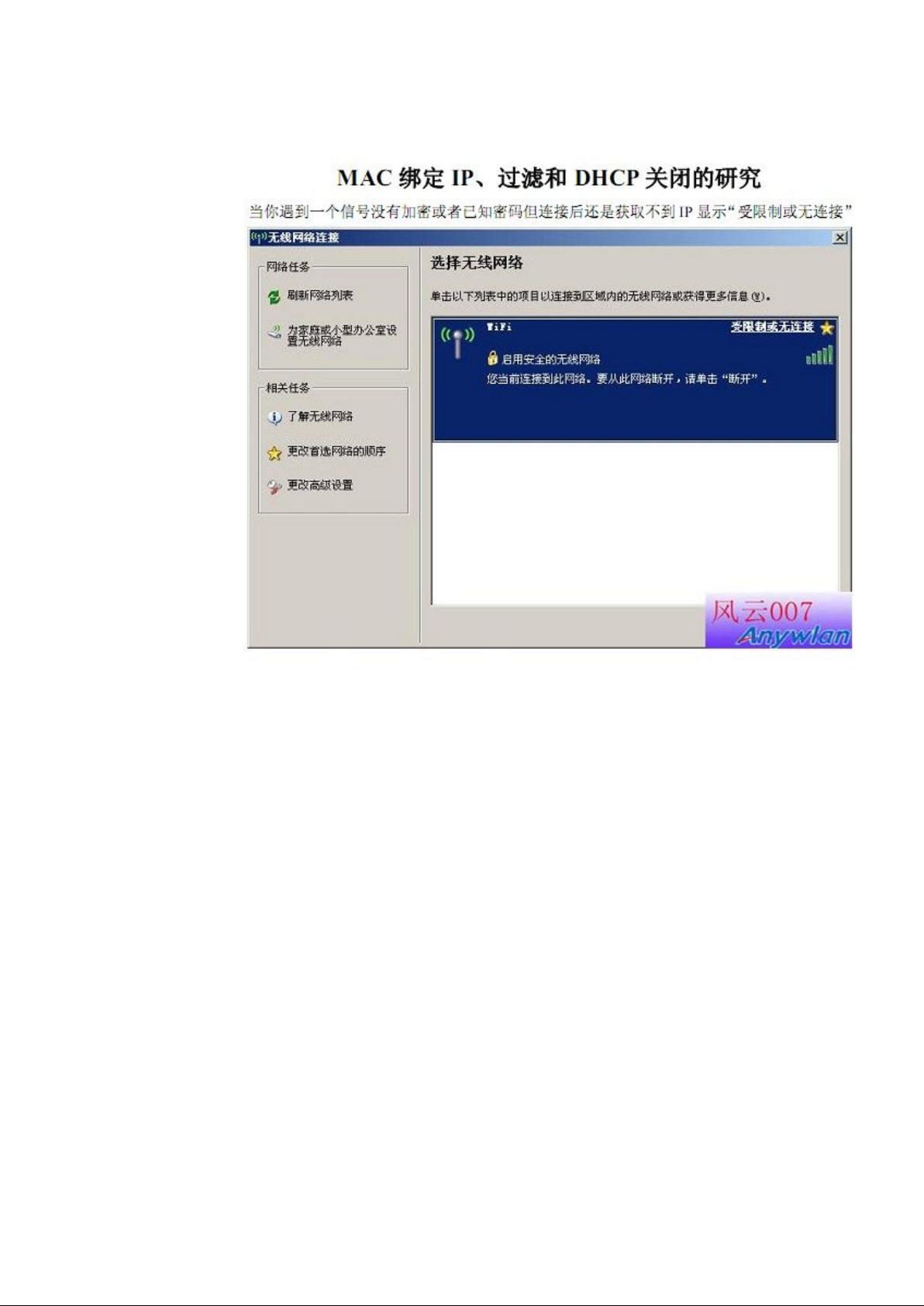

### 突破IP绑定与MAC过滤技术解析 #### 一、引言 在网络安全管理领域,IP绑定和MAC过滤是两种常见的安全措施,用于限制未经授权的设备接入网络。然而,在某些情况下,用户可能需要绕过这些限制以满足特定需求。本文将详细介绍如何识别和突破IP绑定与MAC过滤的技术细节,帮助读者理解这一过程背后的原理。 #### 二、基础知识 ##### 2.1 IP绑定简介 IP绑定是指网络设备(如路由器)仅允许具有特定IP地址的设备访问网络资源的一种安全机制。通常情况下,这种机制通过配置静态IP地址分配表来实现,即预先定义哪些IP地址可以被哪些设备使用。 ##### 2.2 MAC过滤简介 MAC过滤则是一种基于MAC地址的安全控制手段,它通过设置白名单或黑名单来决定哪些设备可以接入网络。白名单模式下,只有预设的MAC地址对应的设备才能接入;而黑名单模式则是禁止特定MAC地址的设备接入。 #### 三、突破IP绑定与MAC过滤的方法 ##### 3.1 理解DHCP关闭的影响 当路由器关闭DHCP服务时,意味着它不再自动为连接到网络的新设备分配IP地址。这通常会导致试图接入网络但未被预先配置静态IP地址的设备无法正常工作。此时,若想接入该网络,需要手动配置设备的IP地址,使之与网络中的其他设备处于同一网段内。 ##### 3.2 手动配置IP地址 1. **确定网络参数**:首先需要了解当前网络的基本参数,包括IP地址范围、子网掩码、默认网关等。 2. **选择合适的IP地址**:根据已知的网络参数,选取一个尚未被其他设备占用且符合网络规则的IP地址。 3. **配置设备**:按照选定的IP地址及网络参数手动配置客户端设备的网络设置。 ##### 3.3 应对MAC地址绑定 当遇到MAC地址绑定时,可以通过以下几种方式尝试解决问题: 1. **查找MAC地址**:利用网络扫描工具或其他方法获取网络中被绑定设备的MAC地址列表。 2. **MAC地址欺骗**:通过修改客户端设备的MAC地址使其与白名单中的某个MAC地址匹配,从而绕过MAC过滤限制。大多数操作系统都支持更改本地设备的MAC地址设置。 3. **使用虚拟机**:如果物理设备的MAC地址无法更改,可以考虑使用虚拟机技术,因为虚拟机通常允许用户自由设置MAC地址。 4. **社会工程学方法**:有时,通过合法途径获取授权或许是最简单有效的方式。例如,联系网络管理员申请临时访问权限。 #### 四、实战案例分析 假设某无线路由器实施了IP绑定和MAC过滤策略,为了突破这些限制,我们首先需要了解其网络参数,并找到一个可用的IP地址进行手动配置。接着,通过各种手段获取到被绑定的MAC地址列表,选择合适的方法进行MAC地址欺骗或使用虚拟机技术来绕过MAC过滤限制。在实际操作过程中,还需注意确保所采取的措施符合当地法律法规要求,避免因不当行为导致不必要的法律风险。 #### 五、总结 通过对IP绑定与MAC过滤技术原理及其突破方法的深入探讨,我们不仅能够更好地理解这些网络管理措施的作用,还能够在必要时采取合理措施解决实际问题。值得注意的是,在实施任何技术操作前,确保了解相关的法律法规规定是非常重要的。希望本文能够为读者提供有价值的参考信息。

- 粉丝: 0

- 资源: 4

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功