没有合适的资源?快使用搜索试试~ 我知道了~

天融信脆弱性扫描与管理系统出具的评估报告是一份详尽的网络安全评估文档,旨在为客户提供其信息资产的全面安全审计结果以及专业的风险管理和建议。这份报告是基于天融信脆弱性扫描与管理系统(TopScanner)的深度扫描和分析生成的,该系统能够高效、全方位地检测网络中各类脆弱性风险。 评估报告的内容通常包括以下几个主要部分: 1. **资产概述**:这部分对受评估的资产进行全面的概述,包括各类网络设备、系统、应用等。 2. **漏洞扫描结果**:详细列出在扫描过程中发现的所有漏洞,包括系统漏洞、数据库漏洞、Web漏洞等。每个漏洞都会注明其类型、严重程度、影响范围以及可能的攻击方式。 3. **风险分析**:基于扫描结果,对各个漏洞进行风险评估,分析其对资产安全的影响程度,以及可能面临的威胁。 4. **修补建议**:针对每个发现的漏洞,提供具体的修补建议,包括升级补丁、修改配置、加强访问控制等。 5. **综合防护方案**:结合客户的实际情况,提供一套综合的网络安全防护方案,包括与防火墙、态势感知等系统的联动策略,以全面提升信息系统的安全性。 6. **报告总结**:总结整个评估过程,对受

资源推荐

资源详情

资源评论

天融信脆弱性扫描与管理系统安全评估报告-web综述报表

风险值

非常危险(7.6)

任务名称 远程评估百度

扫描器系统版本 v3.262209.1154_RSAS.1_V

插件库版本

vas-web-v2023-04-27

信息统计

已发现文件数:73

有漏洞文件数:24

已扫描页面数:95

已发现页面数:101

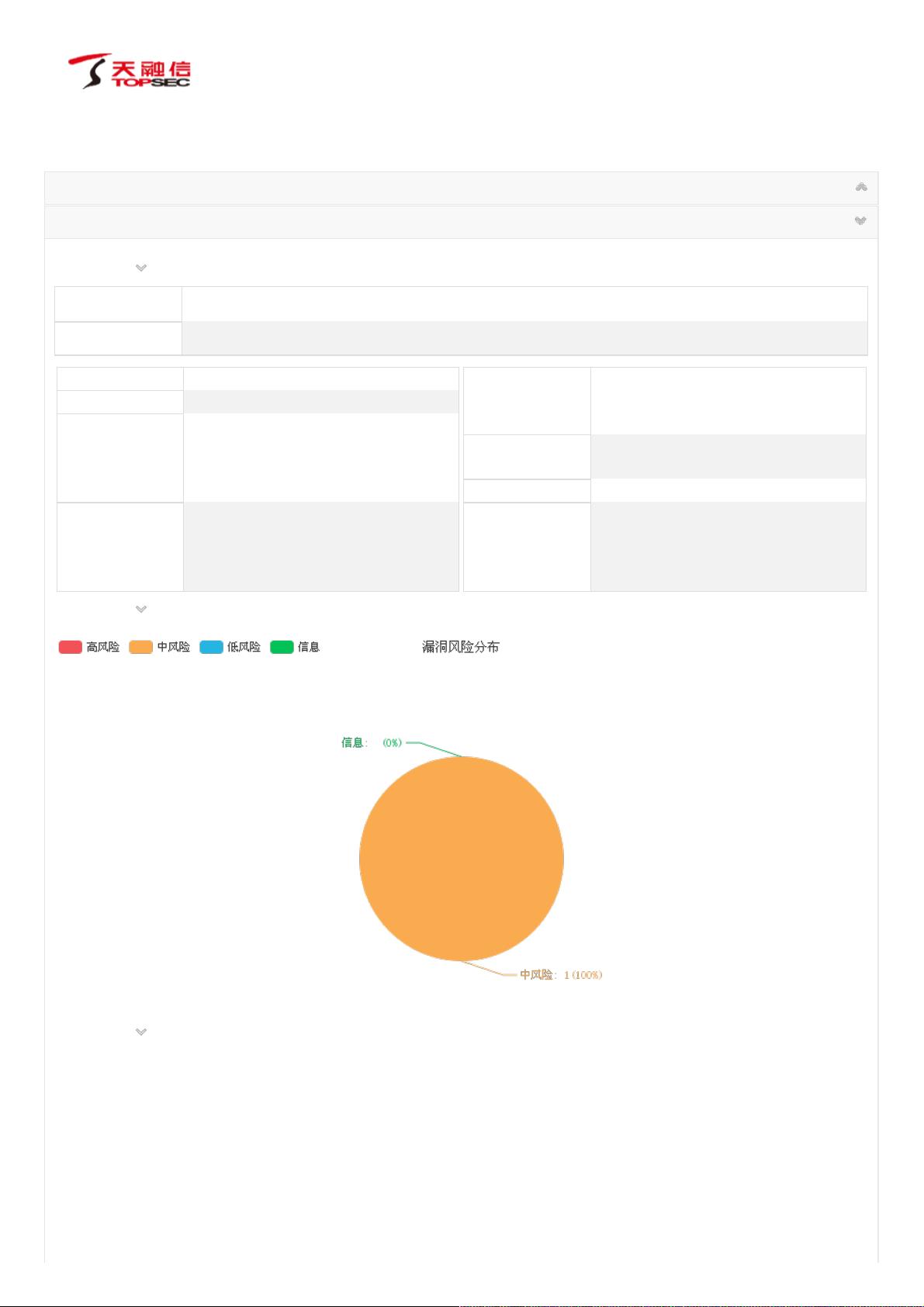

漏洞风险分布

高危漏洞:1

中危漏洞:1

低危漏洞:43

信息漏洞:26

时间统计 开始:2024-04-03 22:48:15

结束:2024-04-03 23:21:44

任务耗时:31分钟57秒

站点统计

成功扫描站点数:0

失败扫描站点数:1

扫描引擎

本地

站点风险分布

非常危险:1

比较危险:0

比较安全:0

非常安全:0

目录

1.综述信息

1.1任务信息

1.2风险分布

1.3分类统计

1/19

站点URL 站点编号 扫描时间

信息统计 风险情况

风险值

已发现

页面数

已扫描

页面数

已发现

文件数

有漏洞

文件数

高 中 低 信息

https://www.baidu.

com

1 31分钟20秒 101 95 73 24 1 1 43 26

7.6

异常站点列表

站点名称: https://www.baidu.com 异常原因: 请求超时,请检查网络!

漏洞概况: 高风险[1] 中风险[1] 低风险[43] 信息[26]

2.站点详情

2.1站点风险等级列表

3.web漏洞信息

3.1漏洞分布

2/19

漏洞名称 路径遍历

受影响的站点

https://www.baidu.com(站点编号:1)

详细描述

Web应用程序偶尔会使用参数值来存储那些服务器稍后所需的文件的位置。

这种情况经常会在错误页面中出现,其中错误页面的实际文件路径存储在参数值中——例如“example.com/error.php?page = 40

4.php”。

当参数值(即由服务器调用文件的路径)可以用位于应用程序工作目录之外的另一资源的相对路径替换时,就会发生路径遍历。然

后,服务器会加载资源并将其内容包含在对客户端的响应中

网络罪犯会利用此漏洞查看本应无法访问的文件。

一个较为普遍的例子是,在Linix/Unix服务器上,通过获取访问`/etc/passwd`文件的权限,来检索服务器用户列表。这种攻击类

似于:

`yoursite.com/error.php?page=../../../../etc/passwd`

由于路径遍历基于相对路径,因此有效负载必须首先遍历文件系统的根目录,如`../../../../`的字符串。

解决办法

请勿使用非可信数据形成所要包含的文件的路径。

为了进行数据验证,应用程序应确保为文件所提供的值是允许的。这可通过在参数值上执行白名单,并将参数值与允许文件列表进

行匹配来实现。如果提供的值与白名单中的值不匹配,则服务器应跳转至标准的错误页面。

在一些请求动态内容的场景中,因此可信任资源列表也是动态列表(即随文件更改而更新),可能无法其进行验证,因此应通过过

滤删除无关的用户输入(如分号、句号等)、只支持“a-z”和“0-9”等方式来确保数据的安全性。

此外,不建议将敏感文件存储在Web根目录下,且应赋予用户正确的目录访问权限。

参考链接

OWASP==https://www.owasp.org/index.php/Path_Traversal;WASC==http://projects.webappsec.org/Path-Traversal

威胁分值

7.5

CVSSV2

7.5

CVE编号

CWE编号

22

TVID编号

134

CNNVD编号

危险插件

否

发现日期

更新日期

漏洞名称 启用OPTIONS方法

受影响的站点

https://www.baidu.com(站点编号:1)

详细描述

在这个Web服务器上启用了HTTP OPTIONS方法。OPTIONS方法可以提供Web服务器支持的方法列表,它表示请求有关Request-URI标识

的请求/响应链上可用的通信选项的信息。

解决办法

建议在Web服务器上禁用选项方法。

参考链接

Testing for HTTP Methods and XST (OWASP-CM-008)==https://www.owasp.org/index.php/Testing_for_HTTP_Methods_and_XST_

(OWASP-CM-008)

威胁分值

5.0

CVSSV2

5.0

CVE编号

CWE编号

200

TVID编号

128

CNNVD编号

危险插件

否

发现日期

更新日期

3/19

漏洞名称 不安全链接 (target="_blank")

受影响的站点

https://www.baidu.com(站点编号:1)

详细描述

target="_blank" 属性将添加到链接元素以在新窗口中打开链接。

检测到该链接标签未正确配置 rel="noopener noreferrer" 属性。

此类链接标记(例如带有 target="_blank" 属性)通过 window.opener 对象获取到原始页面的部分控制权。

如果链接的页面是恶意的,那么利用这一点可以进行钓鱼攻击。

解决办法

将 rel="noopener noreferrer" 添加至其源名称不在您的域中的每个链接。

参考链接

target_blank==https://zhuanlan.zhihu.com/p/53132574

威胁分值

3.3

CVSSV2

5.0

CVE编号

CWE编号

601

TVID编号

2168

CNNVD编号

危险插件

否

发现日期

更新日期

漏洞名称 HTTP Cache-Control 缺失

受影响的站点

https://www.baidu.com(站点编号:1)

详细描述

HTTP Cache-Control头字段包含指令(指令)——在请求和响应中——控制浏览器和共享缓存

解决办法

配置Web服务器以包含一个“Cache-Control”标头。

参考链接

MDN==https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers/Cache-Control

威胁分值

3.0

CVSSV2

5.0

CVE编号

CWE编号

None

TVID编号

2085

CNNVD编号

危险插件

否

发现日期

更新日期

4/19

剩余18页未读,继续阅读

资源评论

孪生质数-

- 粉丝: 562

- 资源: 9

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功