实 验 报 告

( 2022 / 2023 学年 第 1 学期)

课程名称

网络工程综合实验

实验名称

网络数据流捕获与分析

实验时间

2022

年

10

月

16

日

指导单位

南京邮电大学

指导教师

苏偌宇

学生姓名

班级学号

学院(系)

专 业

实 验 报 告

实验名称

网络数据流捕获与分析

指导教师

苏偌宇

一、 实验目的和要求

1、通过捕获网络通信数据,使学生能够真实地观察到传输层(TCP)和应用层(HTTP)

协议的数据,对计算机网络数据传输有感性的认识。

2、通过对捕获的数据的分析,巩固学生对这些协议制定的规则以及工作的机制理解,

从而对计算机网络数据传输有初步的认识,以便为之后通信协议设计以及通信软件设计

打下良好的基础。

二、实验内容

(1)、掌握网络数据流捕获基本操作

(2)、学会使用 Wireshark 分析 ICMP、ARP 报文

(3)、三次握手以及验证 POP3 安全性

(4)、常用网络指令

三、实验原理、实验过程及实验结果

1.网络数据流捕获基本操作

(1) 下载 Wireshark 软件

(2) 重点学习显示过滤器以及捕捉过滤器使用语法

依据如下要求,编写指令,在自己主机上显示指令要求:

a. 抓取目的 TCP 端口为 80 的封包。

tcp.dstport==80

2

b. 抓取来源 IP 地址为新浪网的封包(先找到新浪网 ip,然后编写显示滤波器指令)。

ip.src_host==112.25.53.216

c. 抓取目的 IP 地址为南京邮电大学的封包。

ip.dst_host==202.119.224.202

d. 抓取来源 IP 为自己主机,目的地址是南京邮电大学的所有 TCP 封包。

ip.dst_host==202.119.224.202 and ip.src_host==10.133.148.203 and tcp

e. 显示自己主机端口的 tcp 数据包(先找到自己主机端口,然后编写显示滤波器指

令)。cmd 命令调用控制台,netstat 命令查找自己主机端口。

ip.addr==10.133.148.203 and tcp.port==57212

3

2.使用 Wireshark 分析 ICMP、ARP 报文

(1)ICMP 协议分析:

a.首先打开 Wireshark,设置过滤条件:icmp and ip.dst www.sina.com.cn

点击开始,发现现在抓取不到任何包:

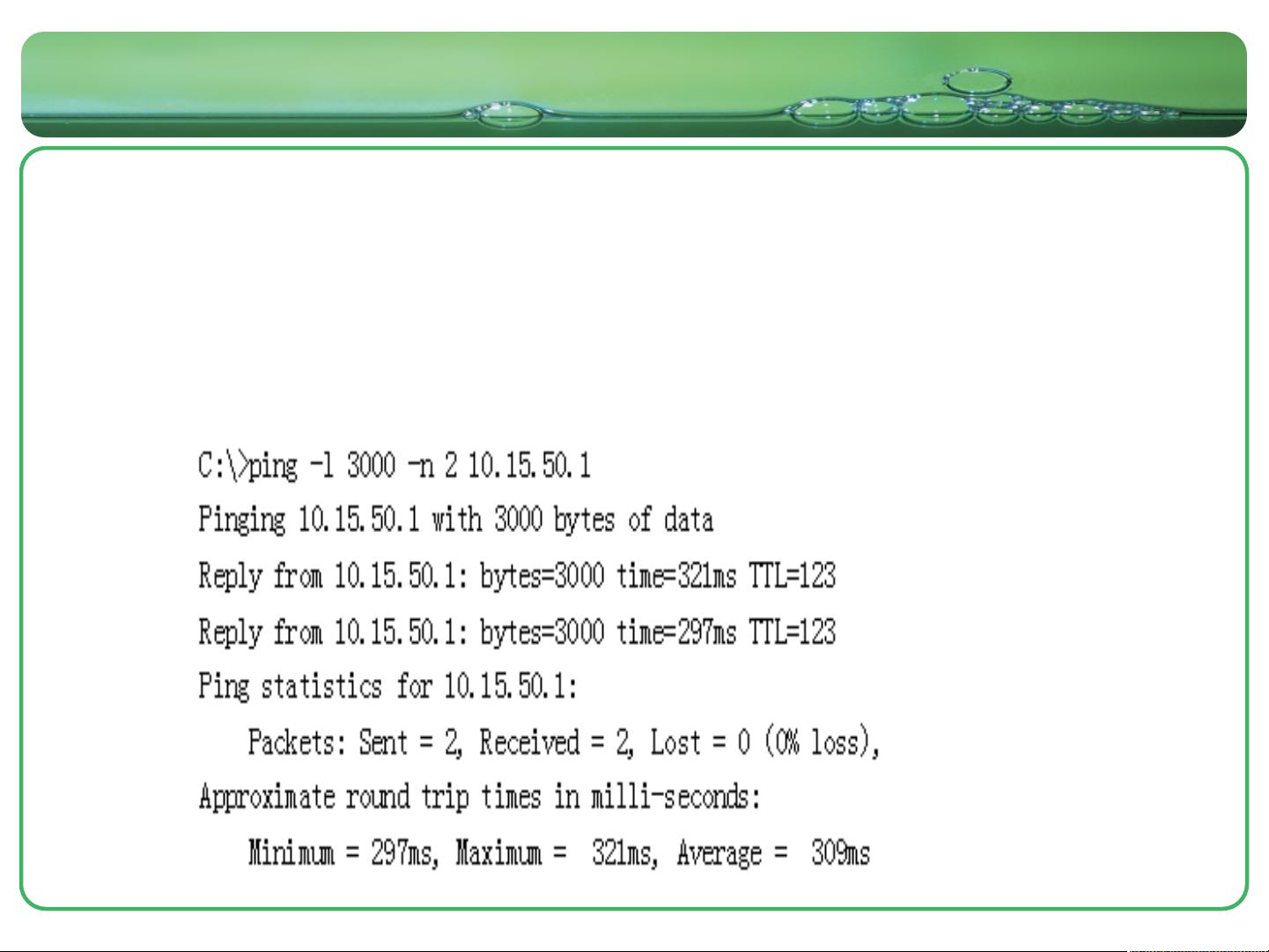

a.打开命令行窗口,执行命令:ping www.sina.com.cn

这时可以看到数据包抓取页面抓取到了 8 包,与命令行显示的已发送和已接受的包的

数量是一致的:

4

a.分析抓获的数据包。在这个试验中,可以发现,icmp 的报文就只有两种,请求和应

答:

请求数据包内容示例:

应答数据包内容示例:

这两个报文的 type 不一样,8 代表请求,0 代表应答;code 都为 0,表示为回显应答;

标示符和序列号都是一样的,表示这两个报文是配对的。

(1) ARP 协议:

在下图中 Filter 后面的编辑框中输入:arp (注意是小写),然后回车或者点击

“Apply”按钮