是空空呀

- 粉丝: 198

- 资源: 3万+

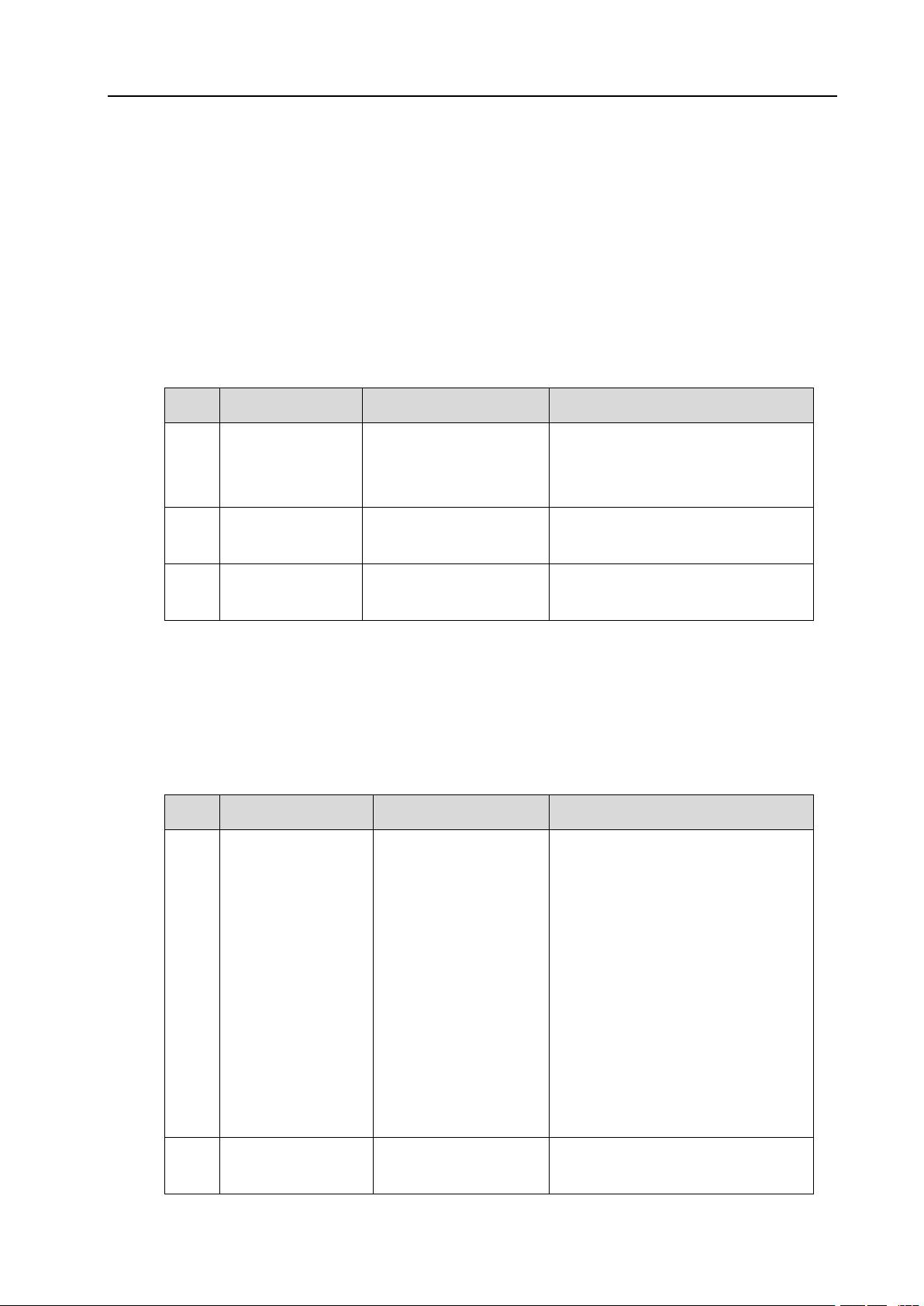

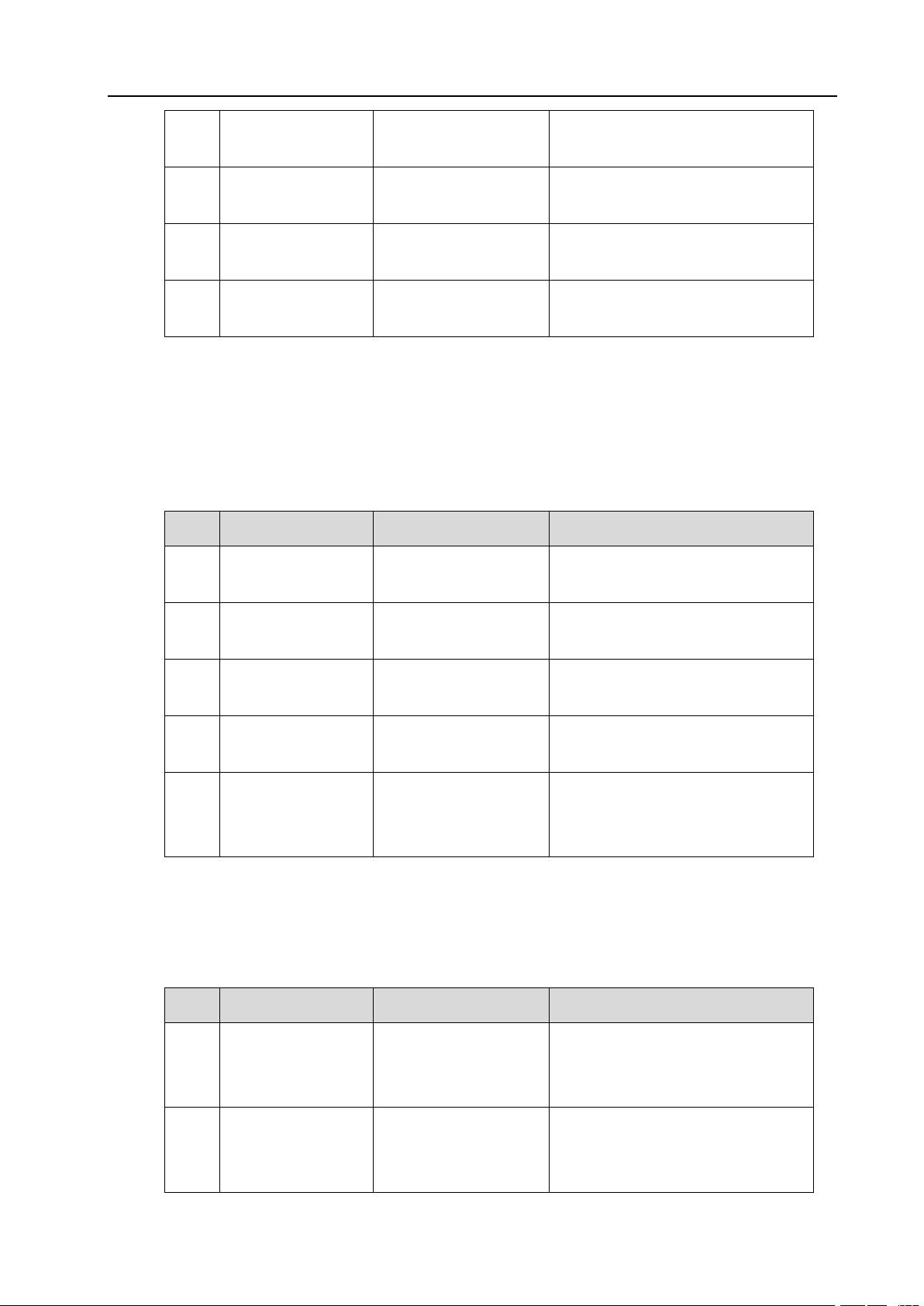

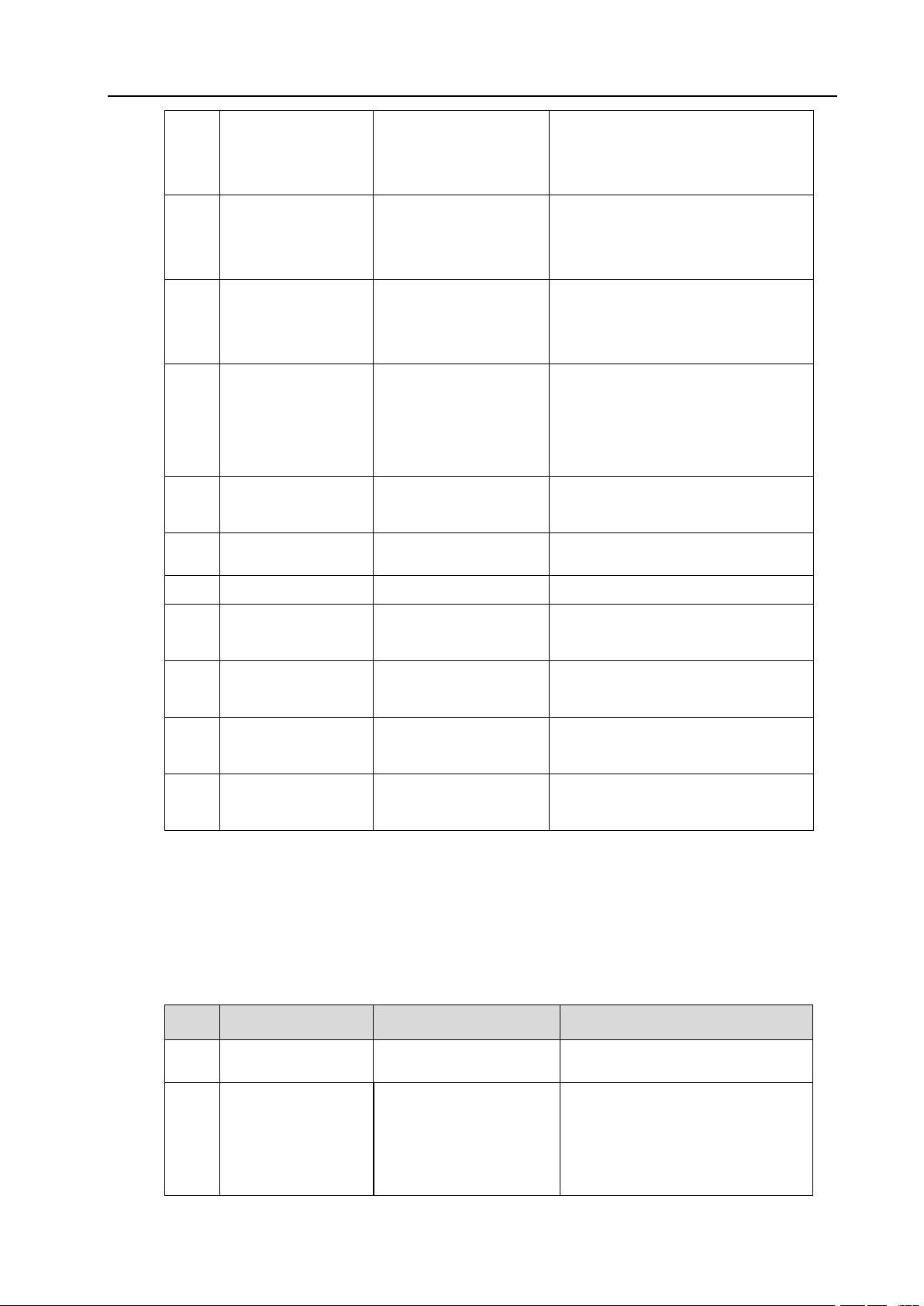

最新资源

- 基于Java的车辆保险理赔平台的设计与实现源码(java毕业设计完整源码).zip

- 声音数字化入门基础:基本概念、过程及应用

- 多传感器信息融合,介绍中图片为INS+ DVL组合程序,此外还有imu+ gps组合等其他程序

- 基于JAVA的高校毕业生就业信息管理系统源码(java毕业设计完整源码+LW).zip

- 基于JAVA的高校社团管理系统的设计与实现源码(java毕业设计完整源码+LW).zip

- python入门-Python编程入门基础与实践指南

- qt联合halcon视觉流程框架 正常编译 测试正常 qt5.12.4

- 欧洲性别薪酬差距数据集.zip

- 基于java语言的医疗设备管理系统源码(java毕业设计完整源码+LW).zip

- 基于MyBatis的在线车辆租赁信息管理系统的设计与实现源码(java毕业设计完整源码).zip

- 基于SSM的鲜花商城、网上花店、鲜花销系统 后端技术:Spring、SpringMVC、MyBatis + Tomcat 前端技术:JSP、jQuery 、BootStrap 数据库:MySQL 软

- 机械设计洗墙灯玻璃板包密封胶条设备sw21全套设计资料100%好用.zip

- 图像安全保护领域的图像加解密算法及其Python实现

- 28省2023国庆中秋旅游人数收入数据.zip

- 基于Spring Boot和Vue的美容店信息管理系统源码(java毕业设计完整源码).zip

- 机械设计详细AGV小车(sw18可编辑+工程图)全套设计资料100%好用.zip

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈