没有合适的资源?快使用搜索试试~ 我知道了~

cisco路由器配置ACL详解.doc

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 13 浏览量

2022-07-12

08:53:33

上传

评论

收藏 165KB DOC 举报

温馨提示

试读

12页

cisco路由器配置ACL详解 什么是ACL? 访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四 层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对 包进行过滤,从而达到访问控制的目的。该技术初期仅在路由器上支持,近些年来已经 扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。 访问控制列表使用原则 由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就 完全掌握全部ACL的配置。在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者 更好的消化ACL知识。 1、最小特权原则 只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交 集,只满足部分条件的是不容许通过规则的。 2、最靠近受控对象原则 所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检测 的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。 3、默认丢弃原则 在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数

资源推荐

资源详情

资源评论

cisco 路由器配置 ACL 详解

cisco路由器配置ACL详解

什么是ACL?

访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及

第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对

包进行过滤,从而达到访问控制的目的。该技术初期仅在路由器上支持,近些年来已经扩展

到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。

访问控制列表使用原则

由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子

就完全掌握全部ACL的配置。在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者

更好的消化ACL知识。

1、最小特权原则

只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交集,

只满足部分条件的是不容许通过规则的。

2、最靠近受控对象原则

所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检

测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。

3、默认丢弃原则

在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃

所有不符合条件的数据包。这一点要特别注意,虽然我们可以修改这个默认,但未改前一定

要引起重视。

由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的

部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部

的权限级别等。因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控

制结合使用。

分类:

标准访问控制列表

扩展访问控制列表

基于名称的访问控制列表

反向访问控制列表

基于时间的访问控制列表

标准访问列表:

访问控制列表ACL分很多种,不同场合应用不同种类的ACL。其中最简单的就是标准访

问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用的访问控制列

表号1到99来创建相应的ACL

访问控制列表ACL分很多种,不同场合应用不同种类的ACL。其中最简单的就是标准访问控

制列表,他是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相

应的ACL。

标准访问控制列表的格式:

cisco 路由器配置 ACL 详解

标准访问控制列表是最简单的ACL。

它的具体格式如下:access-list ACL号 permit|deny host ip地址

例如:access-list 10 deny host 192.168.1.1这句命令是将所有来自192.168.1.1地址的

数据包丢弃。

当然我们也可以用网段来表示,对某个网段进行过滤。命令如下:access-list 10 deny

192.168.1.0 0.0.0.255

通过上面的配置将来自192.168.1.0/24的所有计算机数据包进行过滤丢弃。为什么后头

的子网掩码表示的是0.0.0.255呢?这是因为CISCO规定在ACL中用反向掩玛表示子网掩码,

反向掩码为0.0.0.255的代表他的子网掩码为255.255.255.0。

小提示:对于标准访问控制列表来说,默认的命令是HOST,也就是说access-list 10 deny

192.168.1.1表示的是拒绝192.168.1.1这台主机数据包通讯,可以省去我们输入host命令。

标准访问控制列表实例一:

网络环境介绍:

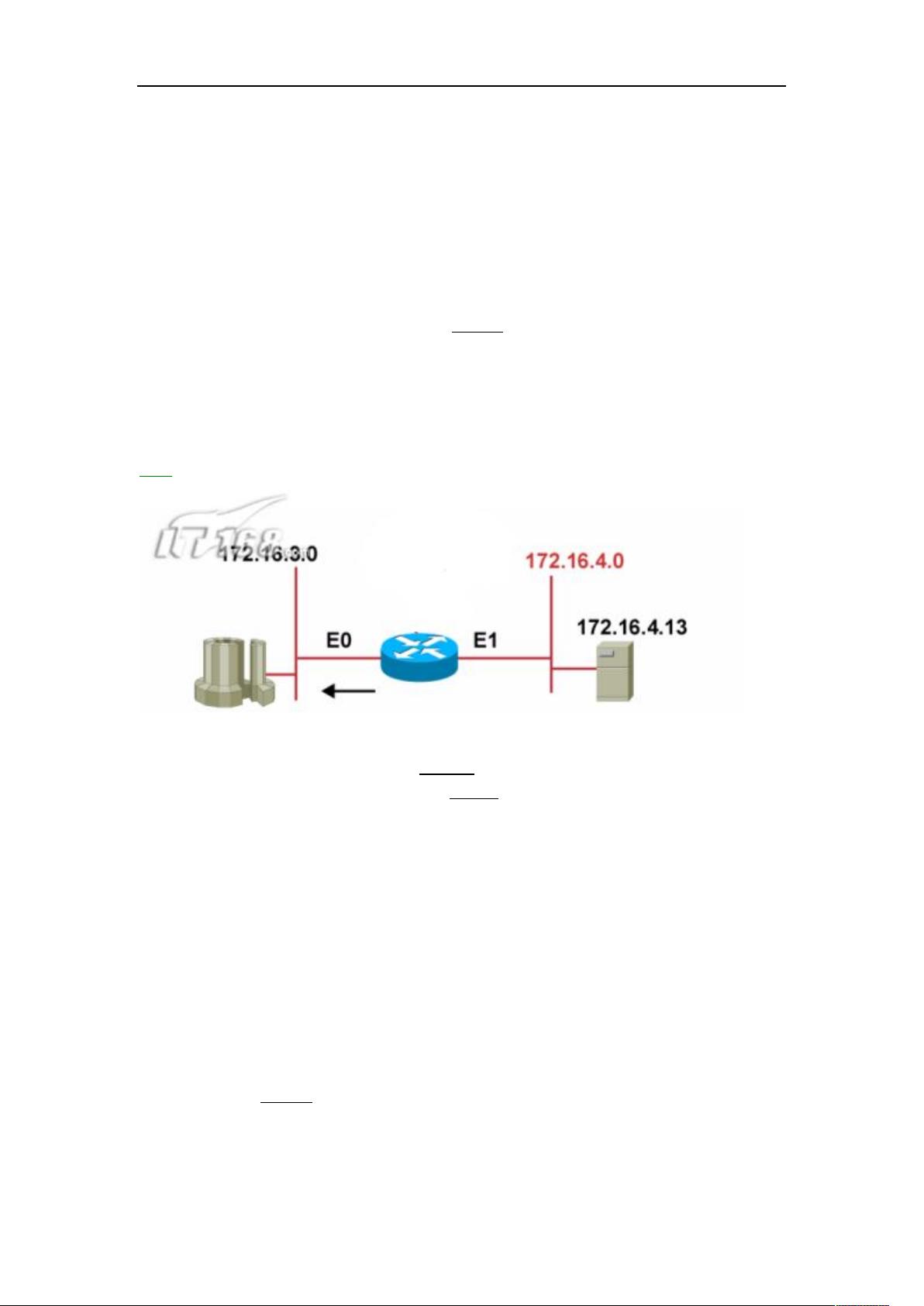

我 们 采 用 如 图 所 示 的 网络结构。路由器连接了二个网段,分别为172.16.4.0/24,

172.16.3.0/24。在172.16.4.0/24网段中有一台服务器提供WWW服务,IP地址为172.16.4.13。

实例1:禁止172.16.4.0/24网段中除172.16.4.13这台计算机访问172.16.3.0/24的计算机。

172.16.4.13可以正常访问172.16.3.0/24。

路由器配置命令

access-list 1 permit host 172.16.4.13 设置ACL,容许172.16.4.13的数据包通过。

access-list 1 deny any 设置ACL,阻止其他一切IP地址进行通讯传输。

int e 1 进入E1端口。

ip access-group 1 in 将ACL 1宣告。

经过设置后E1端口就只容许来自172.16.4.13这个IP地址的数据包传输出去了。来自其

他IP地址的数据包都无法通过E1传输。

小提示:由于CISCO默认添加了DENY ANY的语句在每个ACL中,所以上面的access-list

1 deny any这句命令可以省略。另外在路由器连接网络不多的情况下也可以在E0端口使用ip

access-group 1 out命令来宣告,宣告结果和上面最后两句命令效果一样。

cisco 路由器配置 ACL 详解

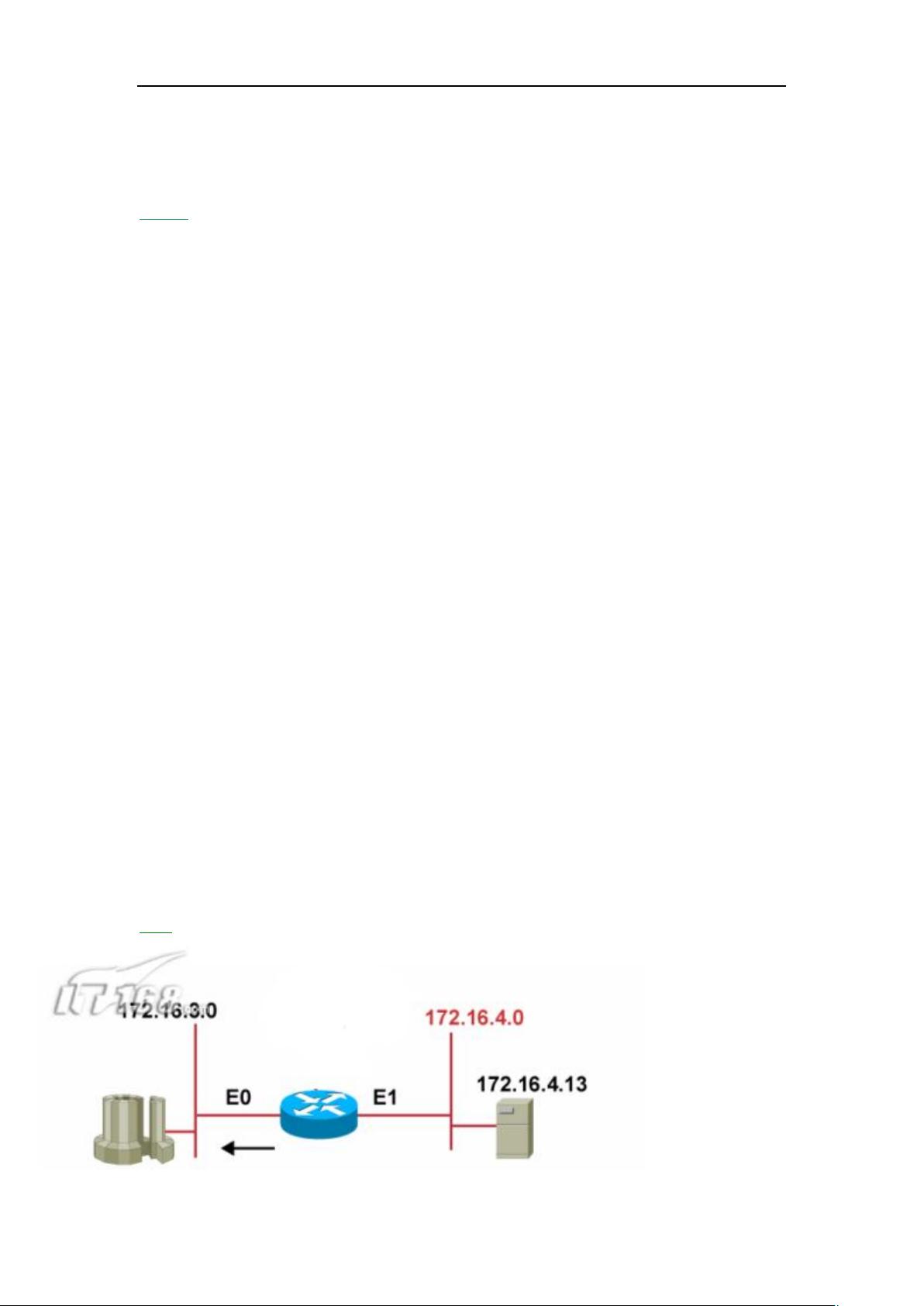

标准访问控制列表实例二:

配置任务:禁止172.16.4.13这个计算机对172.16.3.0/24网段的访问,而172.16.4.0/24中的其他

计算机可以正常访问。

路由器配置命令:

access-list 1 deny host 172.16.4.13 设置ACL,禁止172.16.4.13的数据包通过

access-list 1 permit any 设置ACL,容许其他地址的计算机进行通讯

int e 1 进入E1端口

ip access-group 1 in 将ACL1宣告,同理可以进入E0端口后使用ip access-group 1

out来完成宣告。

配置完毕后除了172.16.4.13其他IP地址都可以通过路由器正常通讯,传输数据包。

总结:标准ACL占用路由器资源很少,是一种最基本最简单的访问控制列表格式。应用

比较广泛,经常在要求控制级别较低的情况下使用。如果要更加复杂的控制数据包的传输就

需要使用扩展访问控制列表了,他可以满足我们到端口级的要求。

扩展访问控制列表:

上面我们提到的标准访问控制列表是基于IP地址进行过滤的,是最简单的ACL。那么如

果我们希望将过滤细到端口怎么办呢?或者希望对数据包的目的地址进行过滤。这时候就需

要使用扩展访问控制列表了。使用扩展IP访问列表可以有效的容许用户访问物理LAN而并不

容许他使用某个特定服务(例如WWW,FTP等)。扩展访问控制列表使用的ACL号为100到

199。

扩展访问控制列表的格式:

扩展访问控制列表是一种高级的ACL,配置命令的具体格式如下:access-list ACL号

[permit|deny] [协议] [定义过滤源主机范围] [定义过滤源端口] [定义过滤目的主机访问] [定

义过滤目的端口]

例如:access-list 101 deny tcp any host 192.168.1.1 eq www这句命令是将所有主机访

问192.168.1.1这个地址网页服务(WWW)TCP连接的数据包丢弃。

小提示:同样在扩展访问控制列表中也可以定义过滤某个网段,当然和标准访问控制列

表一样需要我们使用反向掩码定义IP地址后的子网掩码。

扩展访问控制列表的实例:

网络环境介绍:

剩余11页未读,继续阅读

资源评论

是空空呀

- 粉丝: 168

- 资源: 3万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功