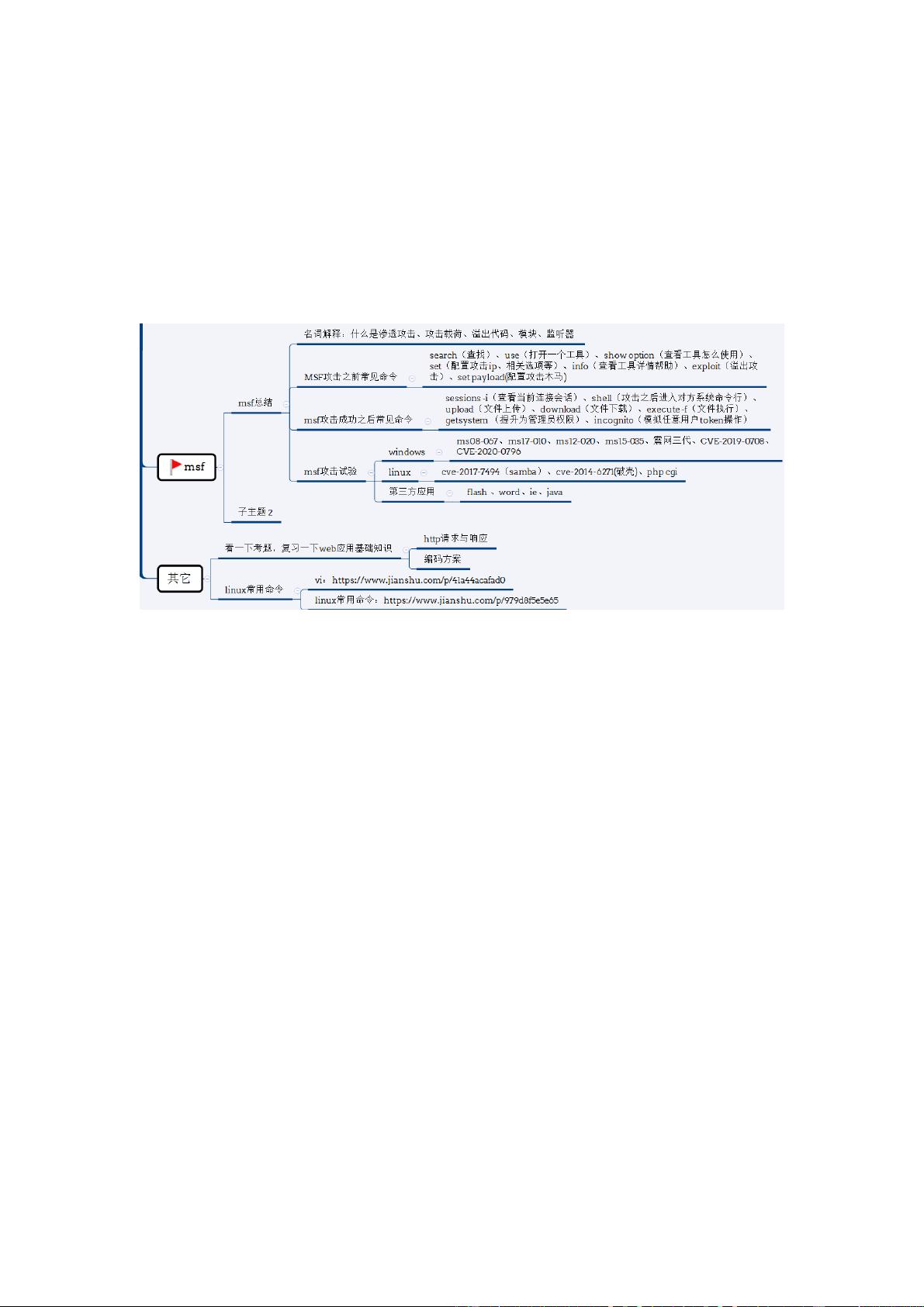

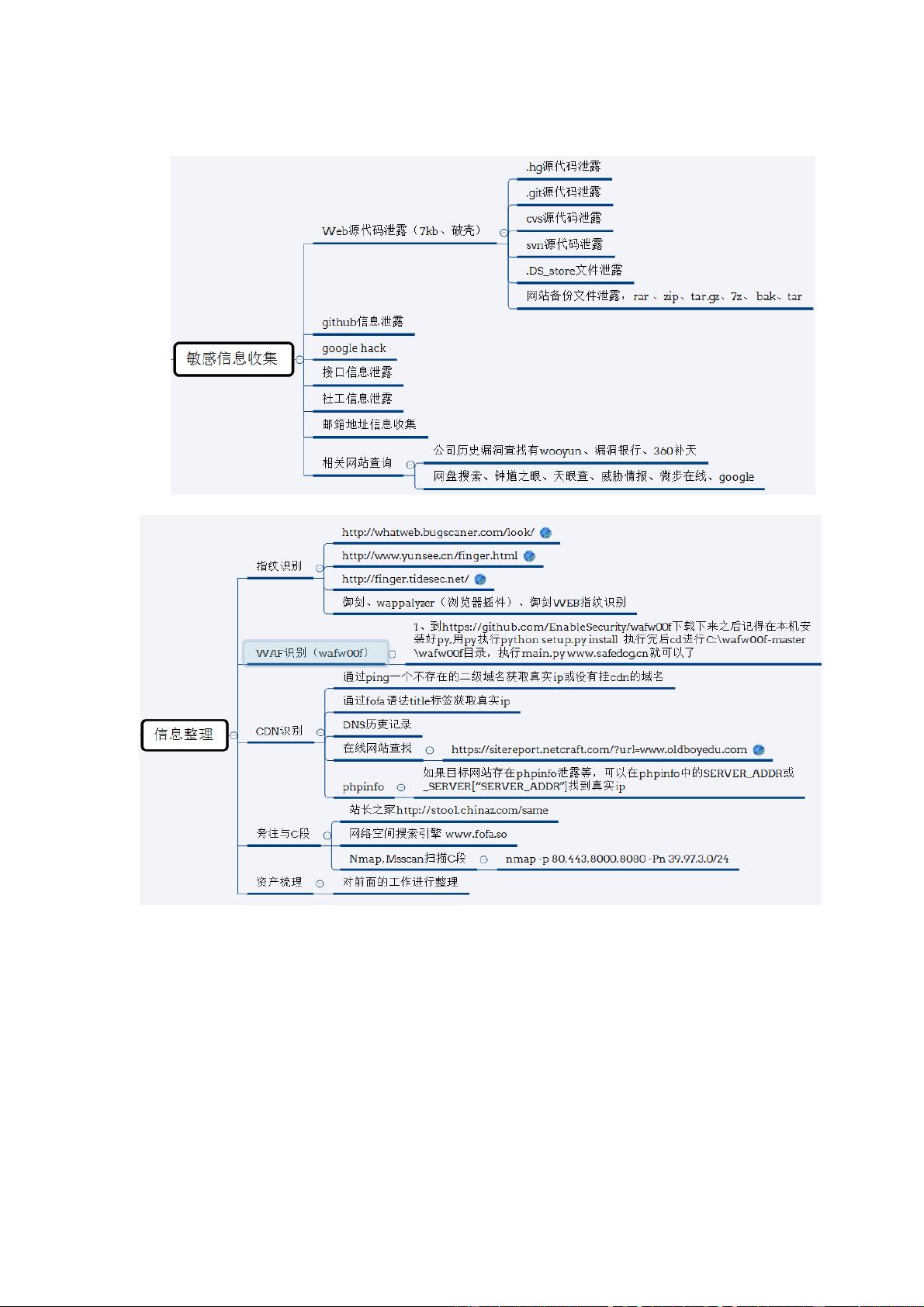

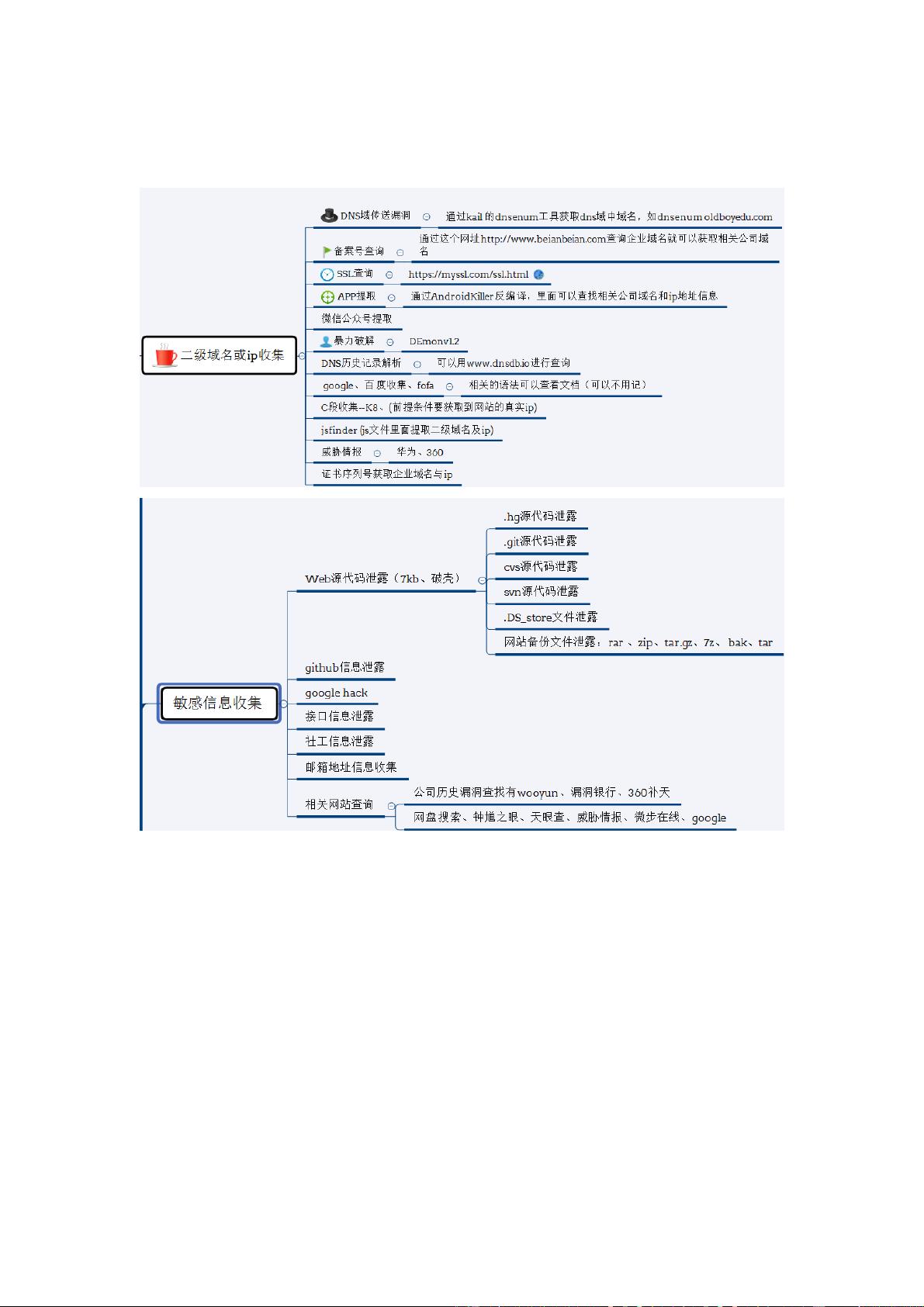

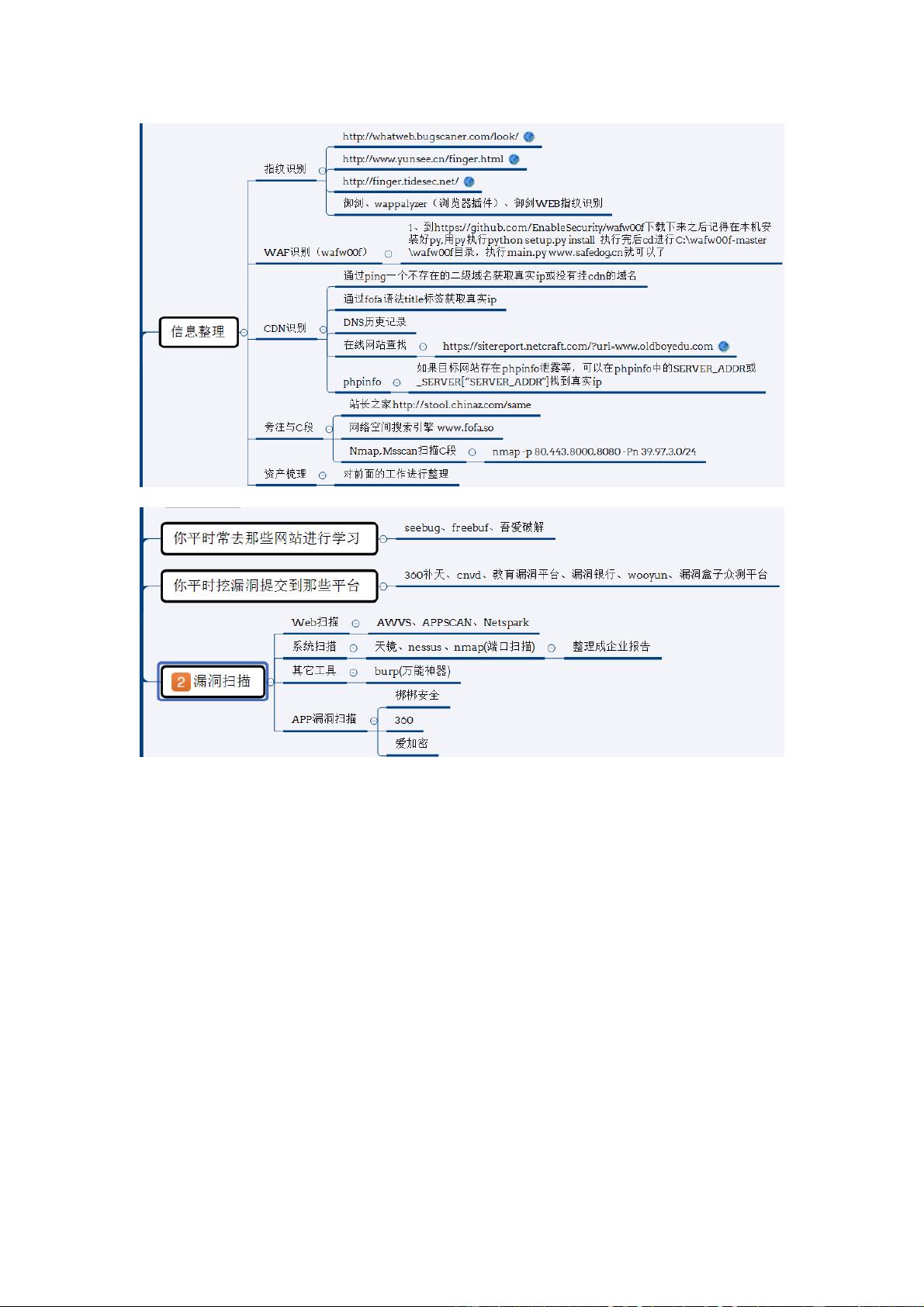

Web渗透测试是网络安全领域的重要部分,它涉及到对网站和应用程序的深入分析,寻找潜在的安全漏洞。这份2022最新Web渗透面试大全涵盖了多个关键知识点,包括工具使用、信息收集、漏洞扫描、权限提升和安全策略。 面试中提到了两个常用的渗透测试工具:MSF(Metasploit Framework)和Burp Suite。Burp Suite主要用于HTTP通信的拦截、修改和分析,其主要功能包括仪表盘、漏洞扫描、代理、测试器、重发器、定序器、编码器、对比器、插件扩展、项目选项和用户选项。而Metasploit则是一个开源的渗透测试平台,用于创建和执行攻击向量,尤其是reverse_tcp和bind_tcp这两种木马连接模式。前者由目标主机主动连接攻击者,后者则是等待攻击者连接到目标主机的特定端口。 信息收集是渗透测试的第一步,它包括了WHOIS信息、旁站和子域名查找、DNS漏洞、服务器操作系统版本检测、网站目录结构分析、Google Hack技术以及敏感信息的挖掘。例如,通过Nmap可以探测服务器操作系统和Web中间件,Wappalyzer则有助于识别网站使用的CMS、CDN和证书等信息。同时,7KB和破壳工具可用于扫描网站目录,寻找可遍历的目录和敏感文件。 接下来是漏洞扫描,这里提到了AWVS、APPSCAN、Xray等商业扫描器,以及Nmap、天镜、Nessus等系统IP扫描工具,用于检测常见的Web漏洞,如XSS、SQL注入、命令执行等。此外,还提到一些特定的系统漏洞,如ms08-067、永恒之蓝等,这些都需要进行验证和利用。 权限提升是渗透测试中的重要环节,包括Windows下的MySQL UDF提权、Serv-U提权,以及Linux下的各种提权技术。同时,清除操作系统的日志以避免留下痕迹也是必须的步骤。 生成总结报告和修复方案是渗透测试的结束阶段,这意味着将发现的所有漏洞和潜在风险汇总,并提供解决方案,以帮助组织改善其网络安全。 对于渗透测试人员来说,不断学习和提升技能至关重要,这通常涉及在seebug、freebuf、吾爱破解等平台学习,以及在奇安信补天、CNVD等漏洞报告平台提交发现的问题。了解网站所使用的CMS(内容管理系统)可以帮助找出已知的漏洞,而扫描目录则可能揭示敏感文件或二级目录中的其他站点。 Web渗透测试需要全面的知识,包括工具使用、网络协议理解、操作系统特性、编程语言漏洞以及安全策略。面试者需具备扎实的技术基础和实践经验,以应对各种复杂的网络安全挑战。

剩余63页未读,继续阅读

- 粉丝: 0

- 资源: 6

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- py-apple-controller-四足机器人

- py-apple-bldc-quadruped-robot-四足机器人

- 四足机器人-四足机器人

- asm-西电微机原理实验

- 四足机器人行走机制设计与应用解析

- 探索POINTS 1.5视觉思考模型:开启高效思考之门

- 支持 DELPHI 12.2的RXLIB 控件

- game_patch_1.29.13.13020.pak

- 4S店车辆管理系统.zip

- J2EE在在线项目管理与任务分配中的应用_411v2rh8_226-wx.zip

- “课件通”中小学教学课件共享平台.zip

- Java Web的租房管理系统(编号:22787207).zip

- Java大学生创新能力培养平台的设计与实现(编号:49116136).zip

- JavaWeb图书管理系统(编号:29027118)(1).zip

- springboot4S店车辆管理系统 LW PPT.zip

- spingboot茶文化推广系统(编号:3018432).zip

信息提交成功

信息提交成功