没有合适的资源?快使用搜索试试~ 我知道了~

内网渗透定位技术总结 作者:未知.pdf

需积分: 5 0 下载量 33 浏览量

2024-04-08

11:33:20

上传

评论

收藏 1.46MB PDF 举报

温馨提示

试读

21页

内网渗透定位技术总结 作者:未知

资源推荐

资源详情

资源评论

内网渗透定位技术总结

作者:未知

原文链接:http://docs.ioin.in/writeup/www.mottoin.com/_92978_html/index.html

本文由 干货集中营 收集整理:http://www.nmd5.com/test/index.php

1

内网渗透定位技术总结内网渗透定位技术总结

0x01 前言前言

说起内网定位,无论针对内网查找资料还是针对特殊人物都是非常实用的一项技术。这里把目前能够利用的手段&

工具都一一进行讲解。

0x02 服务器(机器)定位服务器(机器)定位

收集域以及域内用户信息收集域以及域内用户信息

收集域内域控制器信息

收集域控上域用户登录日志信息

收集域内所有用户名以及全名、备注等信息

收集域内工作组信息

收集域管理员帐号信息

收集域内网段划分信息

收集域内组织单位信息

常用收集域信息命令:

2

Ipconfig /all

Tasklist /v

Net use

net group /domain 获得所有域用户组列表

net group “domain admins” /domain 获得域管理员列表

net group “enterprise admins” /domain 获得企业管理员列表

net localgroup administrators /domain 获取域内置administrators组用户(enterprise

admins、domain admins)

net group “domain controllers” /domain 获得域控制器列表

net group “domain computers” /domain 获得所有域成员计算机列表

net user /domain 获得所有域用户列表

net user someuser /domain 获得指定账户someuser的详细信息

net accounts /domain 获得域密码策略设置,密码长短,错误锁定等信息

nltest /domain_trusts 获取域信任信息

Net view

C:\Documents and Settings\Administrator\Desktop>ping -n 1 DC1 -4

Pinging DC1.centoso.com [192.168.206.100] with 32 bytes of data:

Reply from 192.168.206.100: bytes=32 time<1ms TTL=128

Ping statistics for 192.168.206.100:

Packets: Sent = 1, Received = 1, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

net view 看机器注释或许能得到当前活动状态的机器列表,tasklist可以得到当前机器跑着的域账号。

结构分析结构分析

从计算机名获取ipv4地址:

如果计算机名很多的时候,可以利用bat批量ping获取ip:

3

@echo off

setlocal ENABLEDELAYEDEXPANSION

@FOR /F "usebackq eol=- skip=1 delims=\" %%j IN (`net view ^| find "命令成功完

成" /v ^|find "The command completed successfully." /v`) DO (

@FOR /F "usebackq delims=" %%i IN (`@ping -n 1 -4 %%j ^| findstr "Pinging"`)

DO (

@FOR /F "usebackq tokens=2 delims=[]" %%k IN (`echo %%i`) DO (echo %%k %%j)

)

)

最后可以把所有得到domain admins账号再net user 下,为这些信息按内容分别建立文件进行分析。

例如:

Users.txt 存放和用户信息有关的内容

Group.txt 存放和分组信息相关的内容

上述命令都是最基本的,也只能获取到最基本的信息。命令就不过多讲解了。参考:内网渗透常用命令

信息收集的姿势:信息收集的姿势:

例如:

4

for /l %i in (1,1,255) do @ping 192.168.1.%i -w 1 -n 1 | find /i "ttl"

% H" g% Q+ _6 q- P7 t

4 o4 g8 X- v9 x& w

FOR /F "eol=- tokens=1 delims=\ " %a IN ('net view') DO @(echo name: %a, ip:

& ping %a -w 1 -n 1 |

find /i "ttl" & echo.)

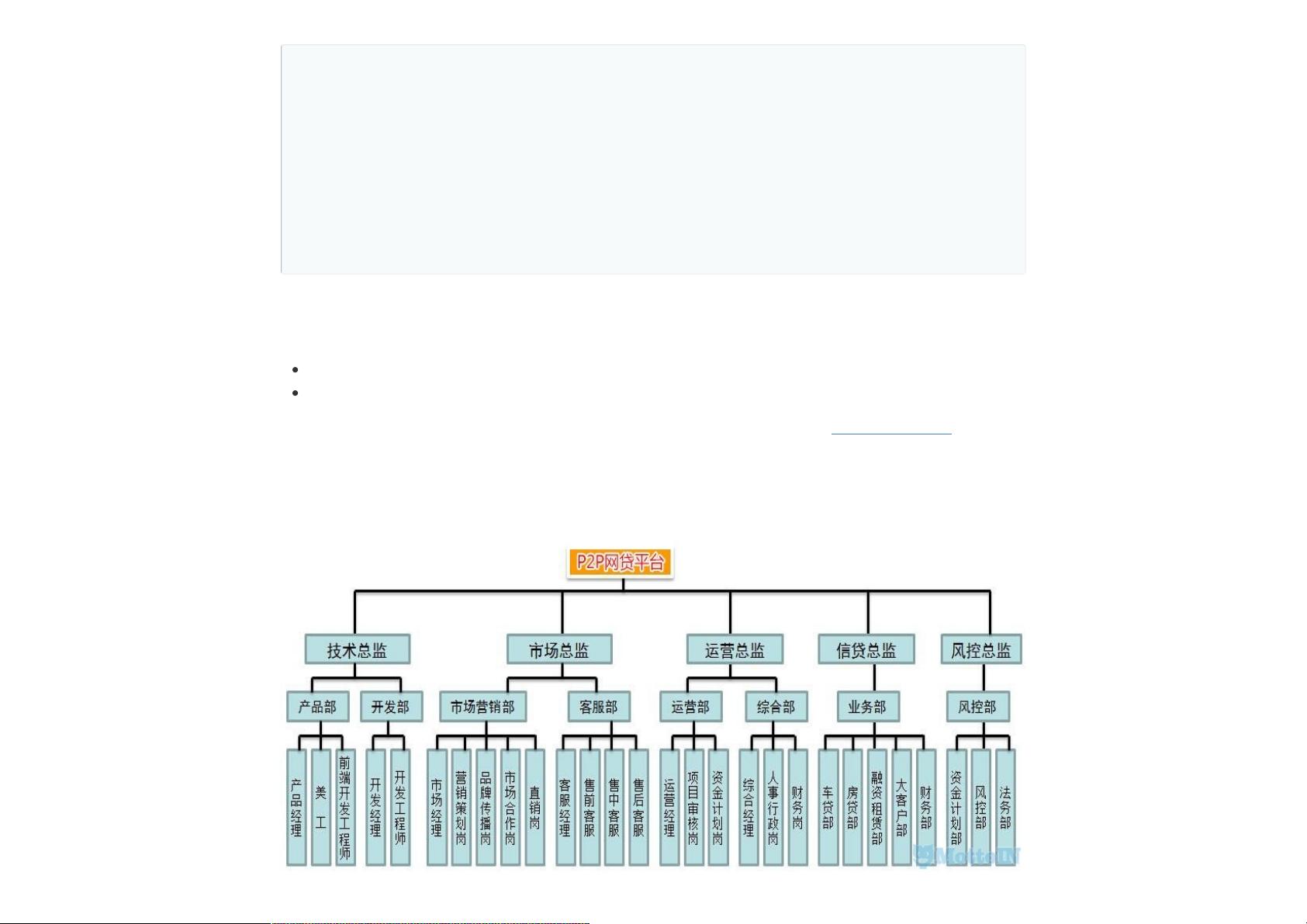

像这种人事组织结构图,很多公司和企业的外部站点上就有。然后结合分析人事资料里相关员工全称与域内用户名

对应关系,就能很快定位到需要定位的人员使用的机器。

如果你能进某个用户内部邮箱,也可以从邮件头提取有用的信息。找寻跟目标用户来往的邮件,仔细查看邮件头。

“X-Originating-IP”头经常会出现,这就可以让你追踪到目标IP。

常用工具:Dsquery/Dsget,Ldifde,Csvde,Adexplorer,Adfind,wmi,powershell…

工具使用参考:初级域渗透系列 – 01. 基本介绍&信息获取

注:控制扫描的频率和速度,可以大大降低触发IDS的风险,针对windows机器,可以考虑用wmi脚本和powershell

脚本进行扫描,低频扫描可以很容易的绕过IDS的规则,同时可以考虑使用内网管理工具使用的相同协议进行扫描

探测。Tips:

内网无工具扫描内网无工具扫描

一条 cmd 命令解决:

ping 整个 c 段,只输出有响应的主机。

更变态的:

域机器对应 IP

把 net view 的结果,挨个 ping 一遍,并输出机器名和 ip 地址。

找主机名

5

剩余20页未读,继续阅读

资源评论

黑战士安全

- 粉丝: 1822

- 资源: 81

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功