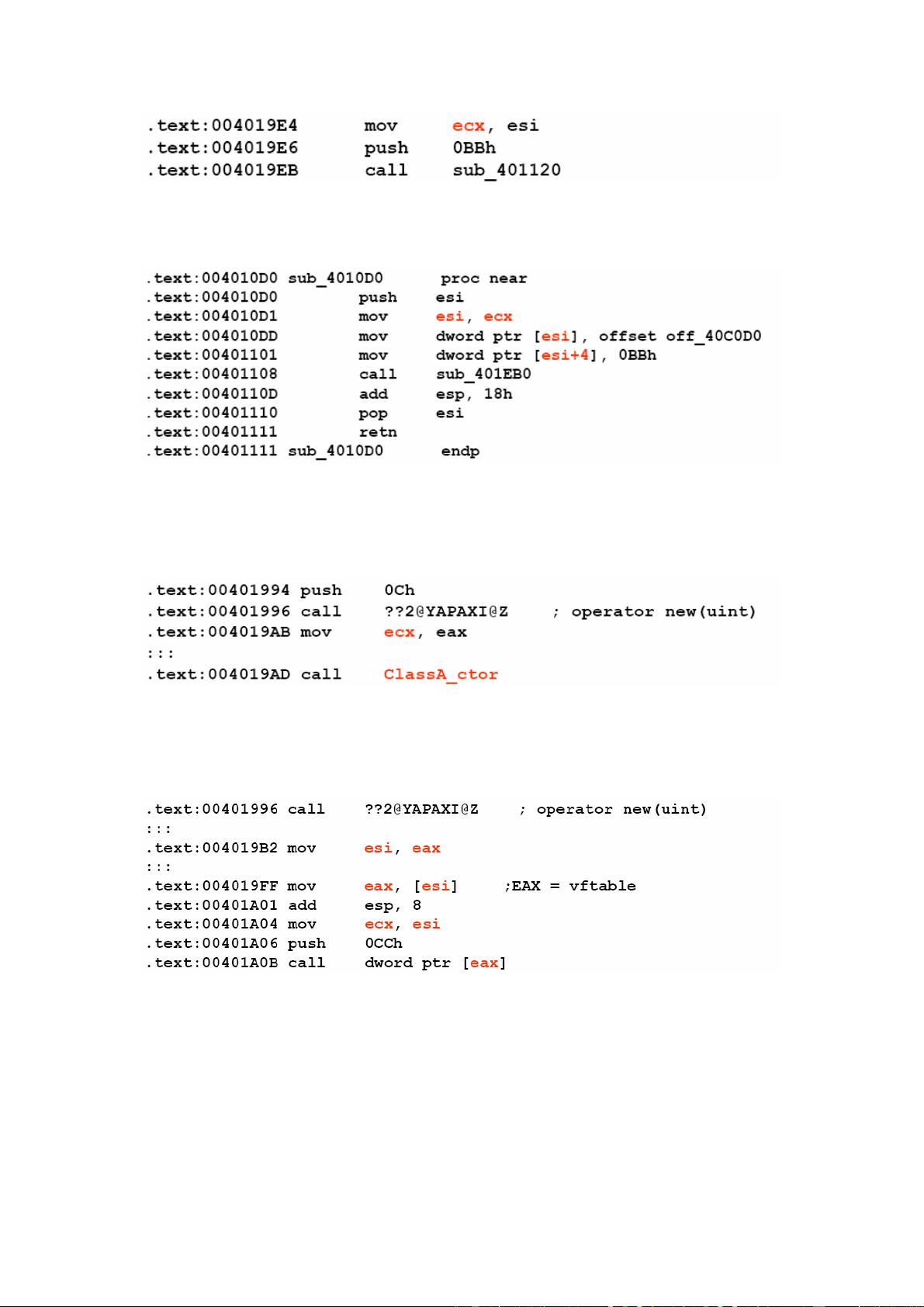

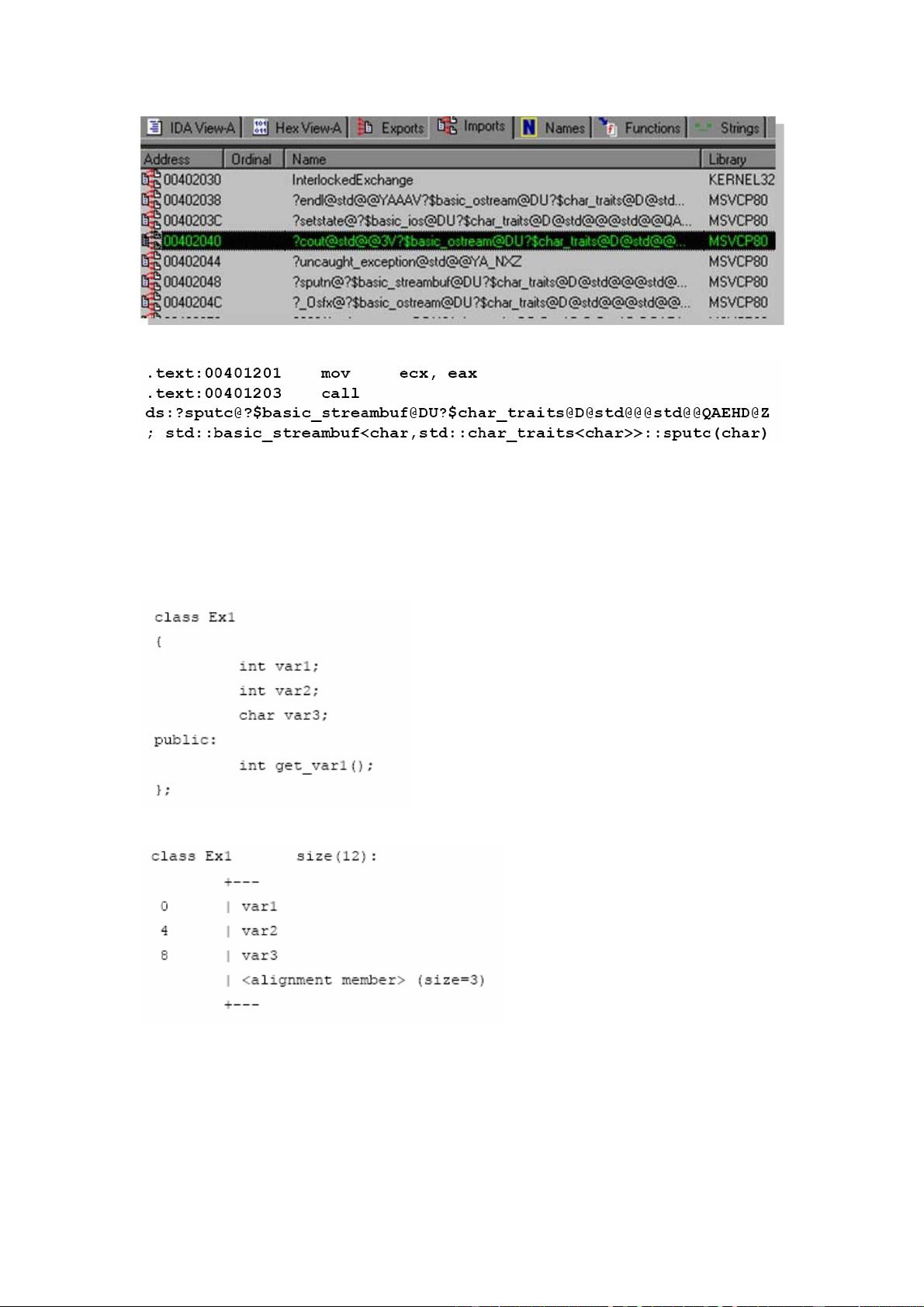

这是一个针对广大初学者的逆向C++编程,你懂得 为了能从二进制可执行文件中把类识别出来,我们必须先要理解这些类的实例——对象是怎样被创建的。因为这个创建过程在汇编级别上具体是怎样实现的会给我们在反汇编时如何识别这些类提供依据 ### 逆向C++编程与反汇编技术详解 #### I. 引言与必要性 随着技术的发展,越来越多的应用程序和恶意软件采用C++语言编写。因此,掌握C++程序的逆向工程技术变得尤为重要。逆向工程师们长期以来依赖汇编语言和C语言的基础知识来进行逆向工程分析。然而,随着C++的普及,了解如何从二进制可执行文件中识别和分析C++类成为一项必备技能。 #### II. 手工方法 ##### A. 识别类及其构造函数 **特征1:ECX寄存器的大量使用** 在C++程序中,`ECX`寄存器通常用于存储指向当前对象的指针(即`this`指针)。因此,在反汇编代码中寻找大量使用`ECX`寄存器的指令可以作为一个识别类及其成员函数的有效线索。例如,当发现`ECX`被用于函数调用之前被赋予某个地址时,很可能该函数是一个成员函数。此外,如果在一个函数内部频繁地使用未初始化的`ECX`寄存器,这可能表明该函数是某个类的成员。 **示例代码:** ```assembly mov ecx, [ebp+8] ; 假设ebp+8指向当前对象 call some_function ; 调用成员函数 ``` **特征2:调用约定** C++成员函数的调用通常遵循特定的调用约定。在大多数情况下,除了通过`ECX`寄存器传递`this`指针之外,其他参数通常会被压栈。这种调用模式在汇编代码中相对容易识别,有助于确认哪些函数是类的成员函数。 **示例代码:** ```assembly push edi ; 参数1 push esi ; 参数2 mov ecx, [ebp+8] ; this指针 call member_function ; 成员函数调用 ``` #### B. 识别类 一旦能够识别类的构造函数,接下来的任务就是确定整个类的定义。这包括识别类的成员变量、成员函数以及其他相关信息。 **1)识别构造函数和析构函数** 构造函数通常在对象创建时被调用,而析构函数则在对象销毁时调用。在汇编代码中,构造函数往往包含初始化成员变量的操作,而析构函数则负责释放资源或执行清理工作。 **示例代码:** ```assembly ; 构造函数 constructor: push ebp mov ebp, esp mov ecx, [ebp+8] ; this指针 mov [ecx+4], eax ; 初始化成员变量 pop ebp ret ; 析构函数 destructor: push ebp mov ebp, esp mov ecx, [ebp+8] ; this指针 ; 清理操作 pop ebp ret ``` **2)利用RTTI识别多态类** 运行时类型信息(RTTI)是C++提供的一种机制,允许程序在运行时查询对象的类型信息。通过分析RTTI数据结构,可以识别出使用多态特性的类。这些数据结构通常包含指向虚函数表(vtable)的指针,从而帮助识别出哪些类支持多态行为。 **示例代码:** ```assembly ; RTTI数据结构 lea eax, [ecx+8] ; ecx指向RTTI结构 cmp [eax], 0x4874656c ; 检查类型描述符 "lhte" (即"__RTTI") je is_polymorphic_class ``` #### C. 判别类与类之间的关系 在识别了单个类之后,下一步是确定类之间的继承关系。这通常涉及分析构造函数调用链以及RTTI信息。 **1.通过分析构造函数来分析类与类之间的关系** 构造函数可能会显式地调用基类的构造函数。这种调用模式可以帮助推断出继承关系。 **示例代码:** ```assembly ; 子类构造函数 sub_class_constructor: push ebp mov ebp, esp mov ecx, [ebp+8] ; this指针 mov edx, [ebp+12] ; 参数 call base_class_constructor ; 显式调用基类构造函数 ; 其他初始化逻辑 pop ebp ret ``` **2.通过RTTI分析类与类之间的关系** RTTI信息不仅包含了类的类型信息,还包含了继承信息。通过分析这些信息,可以构建出类之间的继承关系树。 #### D. 辨别类的成员 一旦确定了类的范围,接下来的任务就是识别类的成员变量和成员函数。这通常涉及到分析构造函数、析构函数和其他成员函数中的操作。 #### III. 自动化 自动化逆向工程过程是提高效率的关键。本节将介绍几种自动化工具和技术。 ##### A. OOP_RE OOP_RE是一种专门设计用于自动化分析C++程序的工具。它可以识别出类、成员函数和成员变量,并构建出类之间的继承关系。 ##### B. 为什么选择静态分析的方式? 静态分析不需要实际运行程序就能获取信息,这对于分析恶意软件或其他敏感应用尤其重要。它可以从二进制文件中直接提取信息,无需考虑运行环境。 ##### C. 自动化分析的策略 **通用算法:** 1. **利用RTTI识别多态类:** 分析RTTI数据结构,识别出支持多态的类。 2. **利用虚函数表识别多态类(不使用RTTI):** 即使没有RTTI信息,也可以通过分析虚函数表来识别出多态类。 3. **通过搜索构造/析构函数来识别类:** 搜索包含构造函数和析构函数特征的代码段,以此来识别类。 4. **识别类与类之间的继承关系:** 通过分析构造函数调用链和RTTI信息来确定继承关系。 5. **类的成员的识别:** 通过对构造函数和成员函数的分析来识别成员变量和成员函数。 **示例代码:** ```assembly ; 分析虚函数表 lea eax, [ecx+8] ; ecx指向虚函数表 cmp [eax], address_of_virtual_function ; 检查虚函数地址 je is_polymorphic_class ``` ##### D. 显示结果 自动化工具可以生成多种形式的结果展示,包括但不限于: **1.注释各种结构体:** 自动生成的文档可以清晰地标记出识别的类、成员变量和成员函数。 **2.改进过的调用图表:** 展示类之间的调用关系,有助于理解程序的逻辑流程。 **3.分析结果可视化:UML图** 通过UML类图直观地表示出类之间的关系,便于快速理解整个程序架构。 #### IV. 小结 逆向工程C++程序是一项挑战性的任务,但它对于分析恶意软件、查找漏洞和维护老旧软件至关重要。通过手工方法和自动化工具相结合,可以有效地从二进制可执行文件中提取出有价值的信息。掌握这些技术和工具不仅能够提高工作效率,还能增强安全领域的防御能力。

剩余31页未读,继续阅读

- 粉丝: 0

- 资源: 7

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 工具变量-商标实施DID数据集.xlsx

- 湖北师范大学计算机与信息工程学院综合实训3学期实训实验报告,高校计算机课程中的博客系统设计与实现在信息系统领域的应用实例

- MATLAB电力系统故障分析,仿真加报告

- PMP项目管理考试讲义-PMP教材

- 完结24周Java高级工程师体系课(附源码+电子书)

- 光伏MPPT仿真-灰狼+扰动观察法

- 毕业设计-基于深度学习的特征值识别的社交媒体谣言分析源码+全部数据

- 同步机无感 STM32低成本MD500E永磁同步控制方案,pmsm,高性价比变频器参考方案 md500e三电阻采样,移植了500e的永磁同步电机控制的关键代码,实现了精简版500e,默认电位器调速,用

- 分数阶PI^λ控制器,CLLC双向变器simulink仿真,模型与整数阶pi进行比较,到达稳态时间为0.01s以内 本仿真λ阶次选取为0.9 matlab版本2020b

- 项目管理专业(PMP)认证考试要点总结

- (顶刊复现)基于优化模型的配电网可靠性评估matlab代码 参考文献IEEE TRANSACTIONS ON SMART GRIDReliability Assessment for Distrib

- 机械设计16T冲床自动送料sw18全套技术资料100%好用.zip

- 机械设计4L斗式提升sw16可编辑全套技术资料100%好用.zip

- 机械设计120km速度级B型地铁拖车转向架sw14可编辑全套技术资料100%好用.zip

- 集团IT治理体系-构建高效三级IT管控架构与规则详解

- 无传感器FOC控制方案,磁链观测器,M0 内核单片机均可移植使用,低速准闭环启动,堵转保持力矩,持续正向出力,提供源码,原理图

信息提交成功

信息提交成功