没有合适的资源?快使用搜索试试~ 我知道了~

云原生安全技术预研的一些总结,比较全面加入了一些自己的想法

资源详情

资源评论

资源推荐

云原生安全技术分析

Si1ence39824

[2021 年 3 月 26 日]

目录

0x0 技术背景

.....................................................................................................................................

4

0x2 云原生组件

.................................................................................................................................

5

0x3 攻击场景

......................................................................................................................................

6

0x 3.1 攻击入口点

.....................................................................................................................

7

0x3.1.1 容器内应用漏洞入侵

............................................................................................

7

0x3.1.2 恶意/有漏洞的镜像

.............................................................................................

7

0x3.1.3 K8s API Server 未授权访问

...................................................................................

7

0x3.1.4 K8s 配置文件泄露 (中危害)

.........................................................................

8

0x3.1.5 劫持 docker 服务

...................................................................................................

8

0x3.1.6 Master 节点 SSH 登录凭证泄露

...........................................................................

8

0x3.1.7 Harbor 接管

............................................................................................................

8

0x3.2 容器逃逸(提权)

................................................................................................................

9

0x3.2.1 操作系统提权

.......................................................................................................

9

0x3.2.2 Docker 漏洞逃逸

....................................................................................................

9

0x3.2.3 特权容器提权

.......................................................................................................

9

0x3.2.4 Cgroup 提权

.........................................................................................................

10

0x3.2.5 利用 Linux Capabilities 逃逸

..............................................................................

10

0x3.3 攻击利用(exploit)

..........................................................................................................

11

0x3.3.1 反弹 shell

............................................................................................................

11

0x3.4 信息收集

........................................................................................................................

11

0x3.4.1 检测目标环境是否为容器

.................................................................................

11

0x3.4.2 解析获得认证凭据

.............................................................................................

12

0x3.4.3 检查和获取 Istio 元信息

....................................................................................

12

0x3.4.4 K8s 组件探测

.......................................................................................................

12

0x3.4.5 窃取 K8s Config

...................................................................................................

13

0x3.4.6 窃取 K8s Secrets

.................................................................................................

13

0x3.4.7 扫描 AK 及 API 认证凭据

...................................................................................

14

0x3.4.8 OS 基本信息

........................................................................................................

14

0x3.4.9 可用的 Capabilities 与 Linux 命令

.....................................................................

14

0x3.4.11 网络 namespace 隔离探测

..............................................................................

15

0x3.4.10 挂载情况探测

...................................................................................................

15

0x3.4.12 环境变量、敏感服务、敏感目录及文件

......................................................

15

0x3.4.13 K8s Api-server 信息、Service-account 信息收集

............................................

16

0x3.5 权限维持

........................................................................................................................

16

0x3.5.1 webshell

................................................................................................................

16

0x3.5.2 后门 Pod

..............................................................................................................

17

0x3.5.3 影子 K8s-API-Server

............................................................................................

17

0x3.5.4 MiMT 攻击(流量劫持)

...................................................................................

17

0x3.5.5 K8s Crontab

..........................................................................................................

18

0x4 主流的攻击框架

.......................................................................................................................

19

0x4.1 CDK

...................................................................................................................................

19

0x4.2 Metasploit 模块

..............................................................................................................

19

0x4.3 kube-hunter

.....................................................................................................................

19

0x4.4 BotB

.................................................................................................................................

20

0x5 功能设计

...................................................................................................................................

21

0x5.1 漏洞扫描与管理

............................................................................................................

21

0x5.2 运行时入侵检测

............................................................................................................

22

0x5.2.1 攻击场景检测

.....................................................................................................

22

0x5.2.2 偏离活动基线检测

.............................................................................................

22

0x5.3 配置核查

........................................................................................................................

22

0x5.4 容器可视

........................................................................................................................

22

0x6 详细设计

...................................................................................................................................

23

0x6.1 部署架构差异性

............................................................................................................

23

0x6.1.1 平行容器

..............................................................................................................

23

0x6.1.2 容器节点

.............................................................................................................

23

0x6.1.3 主机客户端

.........................................................................................................

23

0x6.2 镜像扫描

........................................................................................................................

24

0x7 知名安全事件

...........................................................................................................................

27

0x7.1 挖矿木马 LoggerMiner

..................................................................................................

27

0x7.2 挖矿木马 Graboid 感染 Docker 镜像传播

...................................................................

28

0x7.3 2019HW 某客户靶机失陷

..............................................................................................

28

0x7.4 特斯拉 Kubernetes 控制台被黑客攻击

.......................................................................

28

0x8 竞品技术分析

...........................................................................................................................

29

0x8.1 PA

.....................................................................................................................................

29

0x8.2 青藤云

............................................................................................................................

31

0x8.3 小佑科技

........................................................................................................................

32

0x9 泛主机安全差异性

...................................................................................................................

33

0x10 总结

.........................................................................................................................................

34

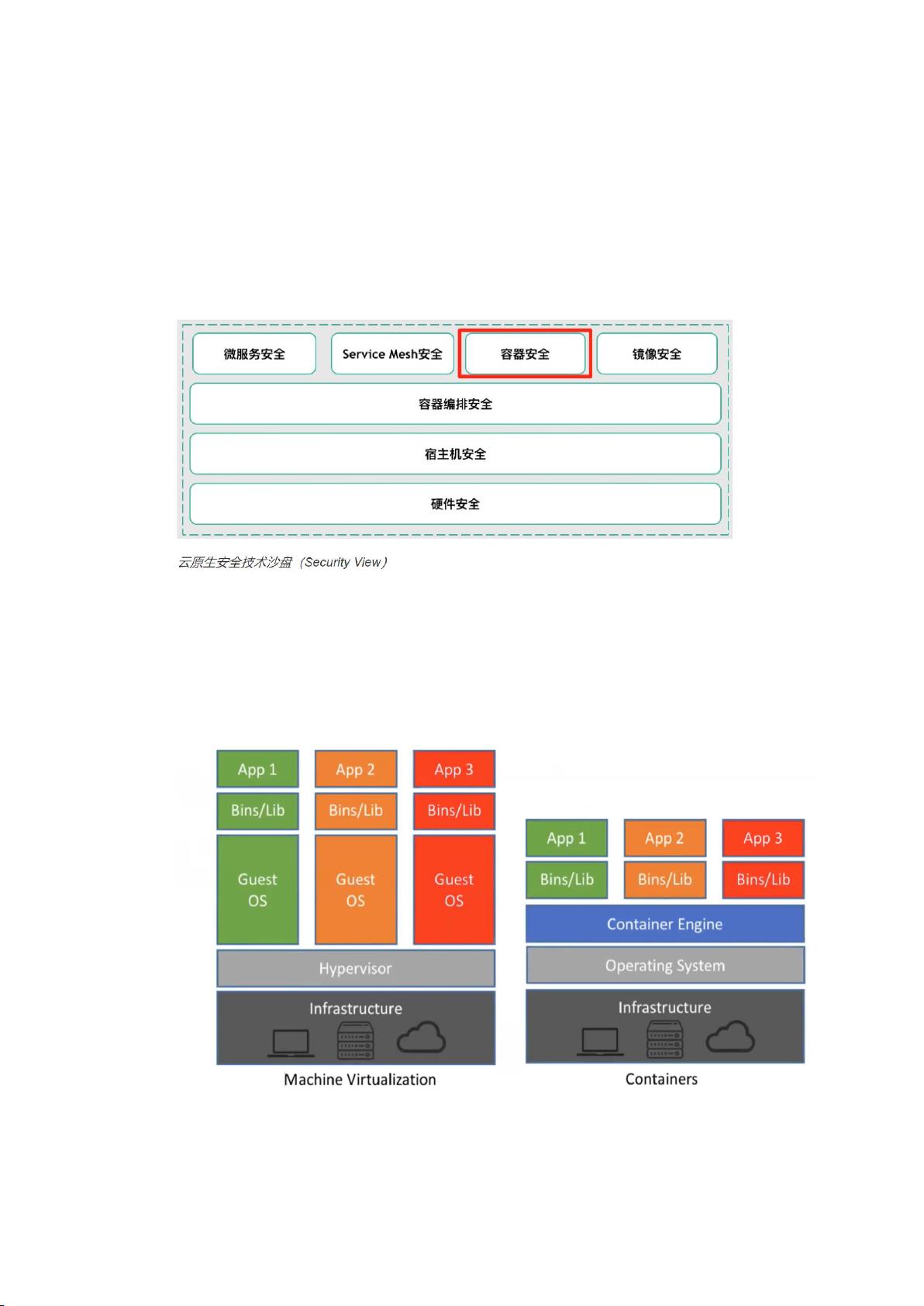

0x0 技术背景

云原生(

Cloud Native

)是一套技术体系和方法论。云原生(

Cloud Native

)由

2

个词组

成,云(

Cloud

)和原生(

Native

)。云(

Cloud

)表示应用程序位于云中,而不是传统的数

据中心;原生(

Native

)表示应用程序从设计之初即考虑到云的环境,原生为云而设计,在

云上以最佳状态运行,充分利用和发挥云平台的弹性和分布式优势。云原生的代表技术包括

容器、服务网格(

Service Mesh

)、微服务(

Micro Service

)、不可变基础设施和声明式

API

。

容器提供了将应用程序的代码、配置、依赖项打包到单个对象的标准方法。容器建立在

2

项关键技术之上,

Linux Namespace

和

Linux Cgroups

。

Namespace

创建一个近乎隔离的用

户空间并为应用程序提供系统资源(文件系统、网络栈、进程和用户

ID

)。

Cgroup

强制限

制硬件资源,如

CPU

、内存、设备和网络。容器和

VM

不同之处在于

VM

模拟硬件系统,每

个

VM

都可以在独立环境中运行

OS

。管理程序模拟

CPU

、内存、存储、网络资源等,这些

硬件可由多个

VM

共享多次。

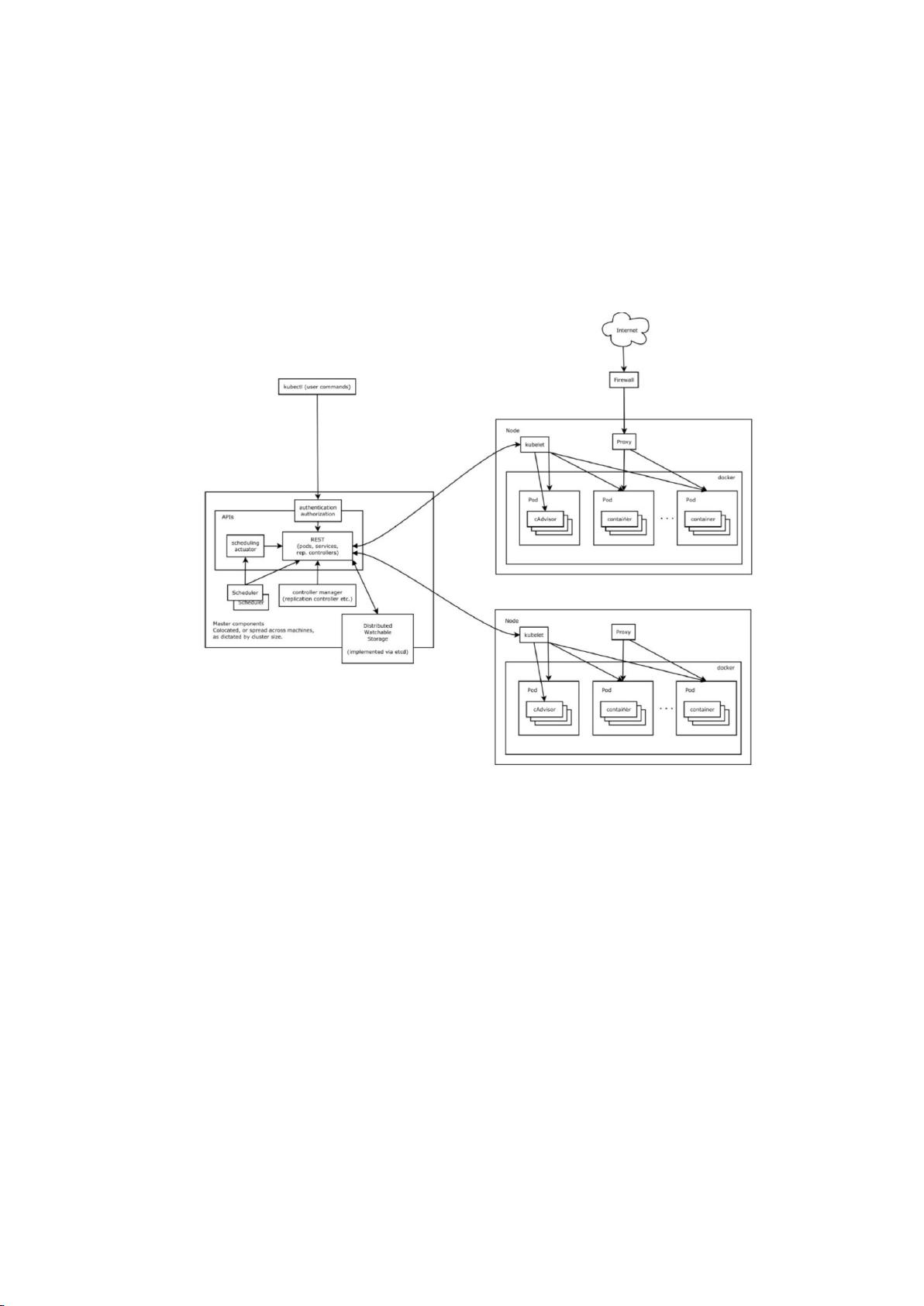

0x2 云原生组件

Kubernetes

是一个开源的,用于管理云平台中多个主机上的容器化的应用,

Kubernetes

的目标是让部署容器化的应用简单并且高效。

Kubernetes

提供了应用部署,规划,更新,维

护的一种机制。

Kubernetes

一个核心的特点就是能够自主的管理容器来保证云平台中的容器

按照用户的期望状态运行着。管理员可以加载一个微型服务,让规划器来找到合适的位置,

同时,

Kubernetes

也系统提升工具以及人性化方面,让用户能够方便的部署自己的应用。

近年来,越来越多的企业开始加速业务上云的步伐,采用容器化方法将应用迁移到云端。

由于

Kubernetes

能够在一组机器上运行和协调容器化服务,因此,在企业的容器化过程中

发挥了重要作用。虽然

Kubernetes

自身提供了

RBAC

(基于角色的访问控制)策略和基础架

构安全功能,但其本身并不是安全工具。在通过

Kubernetes

进行关键业务部署时,需要考

虑的一项优先功能就是安全。

剩余34页未读,继续阅读

si1ence_whitehat

- 粉丝: 275

- 资源: 14

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0