没有合适的资源?快使用搜索试试~ 我知道了~

Linux下Libpcap源码分析和包过滤机制.doc

0 下载量 13 浏览量

2022-11-29

20:43:49

上传

评论

收藏 134KB DOC 举报

温馨提示

试读

23页

Linux下Libpcap源码分析和包过滤机制.doc

资源推荐

资源详情

资源评论

Linux 下 Libpcap 源码分析和包过滤机制

libpcap 是 unix/linux 平台下的网络数据包捕获函数包,大多数网络监控

软件都以它为基础。Libpcap 可以在绝大多数类 unix 平台下工作,本文分析了

libpcap 在 linux 下的源代码实现,其中重点是 linux 的底层包捕获机制和过滤

器设置方式,同时也简要的讨论了 libpcap 使用的包过滤机制 BPF。

网络监控

绝大多数的现代操作系统都提供了对底层网络数据包捕获的机制,在捕获机制之

上可以建立网络监控(Network Monitoring)应用软件。网络监控也常简称为

sniffer,其最初的目的在于对网络通信情况进行监控,以对网络的一些异常情况

进行调试处理。但随着互连网的快速普及和网络攻击行为的频繁出现,保护网络

的运行安全也成为监控软件的另一个重要目的。例如,网络监控在路由器,防火

墙、入侵检查等方面使用也很广泛。除此而外,它也是一种比较有效的黑客手段,

例如,美国政府安全部门的"肉食动物"计划。

包捕获机制

从广义的角度上看,一个包捕获机制包含三个主要部分:最底层是针对特定操作

系统的包捕获机制,最高层是针对用户程序的接口,第三部分是包过滤机制。

不同的操作系统实现的底层包捕获机制可能是不一样的,但从形式上看大同小异。

数据包常规的传输路径依次为网卡、设备驱动层、数据链路层、IP 层、传输层、

最后到达应用程序。而包捕获机制是在数据链路层增加一个旁路处理,对发送和

接收到的数据包做过滤/缓冲等相关处理,最后直接传递到应用程序。值得注意

的是,包捕获机制并不影响操作系统对数据包的网络栈处理。对用户程序而言,

包捕获机制提供了一个统一的接口,使用户程序只需要简单的调用若干函数就能

获得所期望的数据包。这样一来,针对特定操作系统的捕获机制对用户透明,使

用户程序有比较好的可移植性。包过滤机制是对所捕获到的数据包根据用户的要

求进行筛选,最终只把满足过滤条件的数据包传递给用户程序。

Libpcap 应用程序框架

Libpcap 提供了系统独立的用户级别网络数据包捕获接口,并充分考虑到应用程

序的可移植性。Libpcap 可以在绝大多数类 unix 平台下工作,参考资料 A 中是

对基于 libpcap 的网络应用程序的一个详细列表。在 windows 平台下,一个与

libpcap 很类似的函数包 winpcap 提供捕获功能,其官方网站是

http://winpcap.polito.it/。

Libpcap 软件包可从 http://www.tcpdump.org/ 下载,然后依此执行下列三条命

令即可安装,但如果希望 libpcap 能在 linux 上正常工作,则必须使内核支持

"packet"协议,也即在编译内核时打开配置选项 CONFIG_PACKET(选项缺省为打

开)。

./configure

./make

./make install

libpcap 源代码由 20 多个 C 文件构成,但在 Linux 系统下并不是所有文件都用

到。可以通过查看命令 make 的输出了解实际所用的文件。本文所针对的 libpcap

版本号为 0.8.3,网络类型为常规以太网。Libpcap 应用程序从形式上看很简单,

下面是一个简单的程序框架:

char * device; /* 用来捕获数据包的网络接口的名称 */

pcap_t * p; /* 捕获数据包句柄,最重要的数据结构 */

struct bpf_program fcode; /* BPF 过滤代码结构 */

/* 第一步:查找可以捕获数据包的设备 */

device = pcap_lookupdev(errbuf);

/* 第二步:创建捕获句柄,准备进行捕获 */

p = pcap_open_live(device, 8000, 1, 500, errbuf);

/* 第三步:如果用户设置了过滤条件,则编译和安装过滤代码 */

pcap_compile(p, &fcode, filter_string, 0, netmask);

pcap_setfilter(p, &fcode);

/* 第四步:进入(死)循环,反复捕获数据包 */

for( ; ; )

{

while((ptr = (char *)(pcap_next(p, &hdr))) == NULL);

/* 第五步:对捕获的数据进行类型转换,转化成以太数据包类

型 */

eth = (struct libnet_ethernet_hdr *)ptr;

/* 第六步:对以太头部进行分析,判断所包含的数据包类型,

做进一步的处理 */

if(eth->ether_type == ntohs(ETHERTYPE_IP))

…………

if(eth->ether_type == ntohs(ETHERTYPE_ARP))

…………

}

/* 最后一步:关闭捕获句柄,一个简单技巧是在程序初始化时增

加信号处理函数,

以便在程序退出前执行本条代码 */

pcap_close(p);

检查网络设备

libpcap 程序的第一步通常是在系统中找到合适的网络接口设备。网络接口在

Linux 网络体系中是一个很重要的概念,它是对具体网络硬件设备的一个抽象,

在它的下面是具体的网卡驱动程序,而其上则是网络协议层。Linux 中最常见的

接口设备名 eth0 和 lo。Lo 称为回路设备,是一种逻辑意义上的设备,其主要目

的是为了调试网络程序之间的通讯功能。eth0 对应了实际的物理网卡,在真实

网络环境下,数据包的发送和接收都要通过 eht0。如果计算机有多个网卡,则

还可以有更多的网络接口,如 eth1,eth2 等等。调用命令 ifconfig 可以列出当

前所有活跃的接口及相关信息,注意对 eth0 的描述中既有物理网卡的 MAC 地址,

也有网络协议的 IP 地址。查看文件/proc/net/dev 也可获得接口信息。

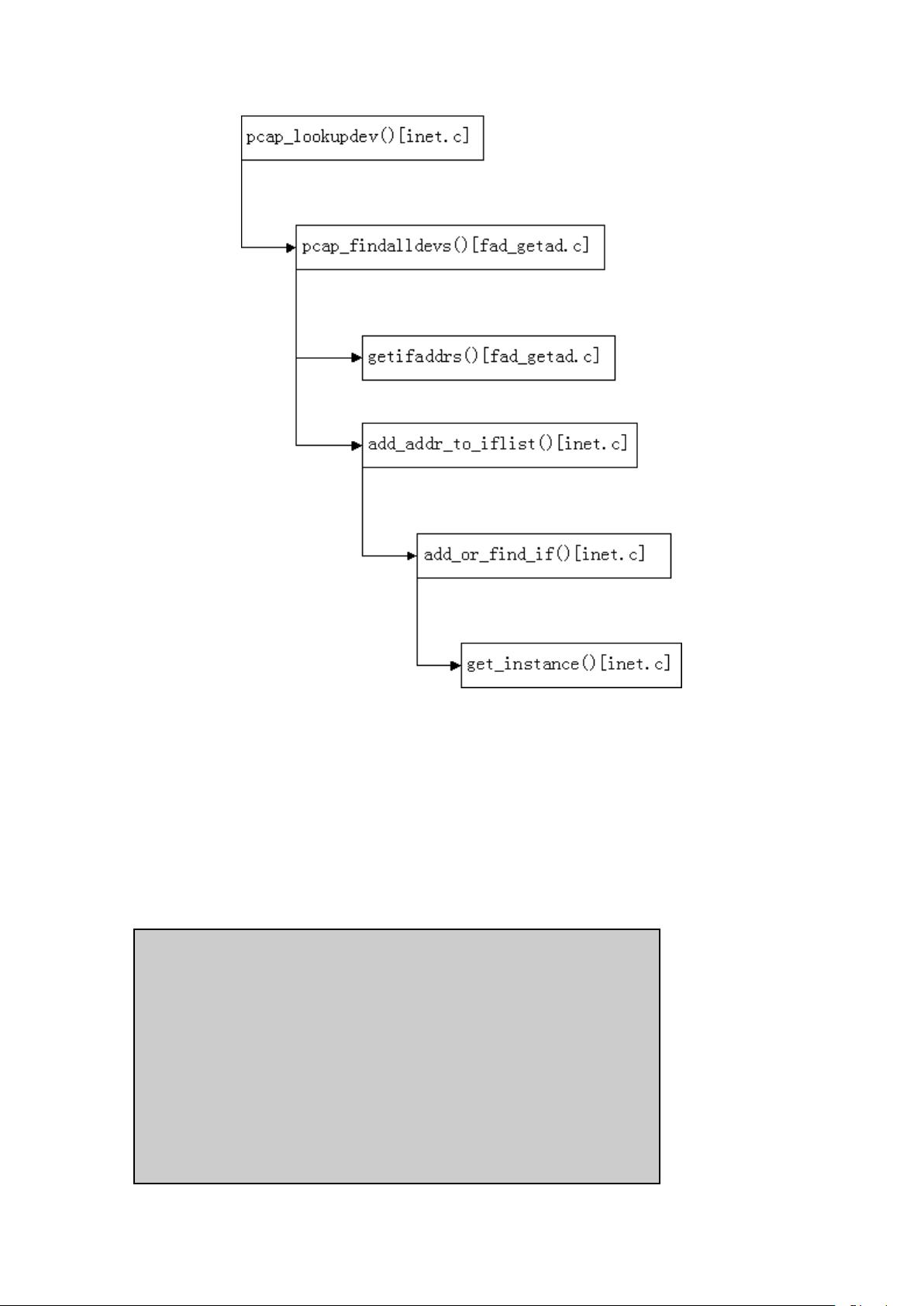

Libpcap 中检查网络设备中主要使用到的函数关系如下图:

libpcap 调用 pcap_lookupdev()函数获得可用网络接口的设备名。首先利用函数

getifaddrs() 获得所有网络接口的地址,以及对应的网络掩码、广播地址、目

标地址等相关信息,再利用 add_addr_to_iflist()、add_or_find_if()、

get_instance() 把网络接口的信息增加到结构链表 pcap_if 中,最后从链表中

提取第一个接口作为捕获设备。其中 get_instanced()的功能是从设备名开始,

找第一个是数字的字符,做为接口的实例号。网络接口的设备号越小,则排在链

表的越前面,因此,通常函数最后返回的设备名为 eth0。虽然 libpcap 可以工

作在回路接口上,但显然 libpcap 开发者认为捕获本机进程之间的数据包没有多

大意义。在检查网络设备操作中,主要用到的数据结构和代码如下:

/* libpcap 自定义的接口信息链表 [pcap.h] */

struct pcap_if

{

struct pcap_if *next;

char *name; /* 接口设备名 */

char *description; /* 接口描述 */

/*接口的 IP 地址, 地址掩码, 广播地址,目的地址 */

struct pcap_addr addresses;

bpf_u_int32 flags; /* 接口的参数 */

};

char * pcap_lookupdev(register char * errbuf)

{

pcap_if_t *alldevs;

……

pcap_findalldevs(&alldevs, errbuf);

……

strlcpy(device, alldevs->name,

sizeof(device));

}

打开网络设备

当设备找到后,下一步工作就是打开设备以准备捕获数据包。Libpcap 的包捕获

是建立在具体的操作系统所提供的捕获机制上,而 Linux 系统随着版本的不同,

所支持的捕获机制也有所不同。

2.0 及以前的内核版本使用一个特殊的 socket 类型 SOCK_PACKET,调用形式是

socket(PF_INET, SOCK_PACKET, int protocol),但 Linux 内核开发者明确指出

这种方式已过时。Linux 在 2.2 及以后的版本中提供了一种新的协议簇

PF_PACKET 来实现捕获机制。PF_PACKET 的调用形式为 socket(PF_PACKET, int

socket_type, int protocol),其中 socket 类型可以是 SOCK_RAW 和 SOCK_DGRAM。

SOCK_RAW 类型使得数据包从数据链路层取得后,不做任何修改直接传递给用户

程序,而 SOCK_DRRAM 则要对数据包进行加工(cooked),把数据包的数据链路层

头部去掉,而使用一个通用结构 sockaddr_ll 来保存链路信息。

使用 2.0 版本内核捕获数据包存在多个问题:首先,SOCK_PACKET 方式使用结构

sockaddr_pkt 来保存数据链路层信息,但该结构缺乏包类型信息;其次,如果

参数 MSG_TRUNC 传递给读包函数 recvmsg()、recv()、recvfrom() 等,则函数

返回的数据包长度是实际读到的包数据长度,而不是数据包真正的长度。Libpcap

的开发者在源代码中明确建议不使用 2.0 版本进行捕获。

相对 2.0 版本 SOCK_PACKET 方式,2.2 版本的 PF_PACKET 方式则不存在上述两个

问题。在实际应用中,用户程序显然希望直接得到"原始"的数据包,因此使用

SOCK_RAW 类型最好。但在下面两种情况下,libpcap 不得不使用 SOCK_DGRAM 类

型,从而也必须为数据包合成一个"伪"链路层头部(sockaddr_ll)。

某些类型的设备数据链路层头部不可用:例如 Linux 内核的 PPP 协议实现代码

对 PPP 数据包头部的支持不可靠。

剩余22页未读,继续阅读

资源评论

黑色的迷迭香

- 粉丝: 701

- 资源: 4万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功