没有合适的资源?快使用搜索试试~ 我知道了~

三级数据库笔记完整.doc

0 下载量 119 浏览量

2022-11-12

23:16:21

上传

评论

收藏 159KB DOC 举报

温馨提示

试读

32页

三级数据库笔记完整.doc

资源推荐

资源详情

资源评论

三级数据库背诵资料

第一章 计算机基础知识

1、冯.诺依曼计算机以“存储程序”原理为基础,由运算器、存储器、控制器、输入设备和输出设备等五大部

件组成。

2、计算机指令系统:

系列计算机:指令系统向下兼容。

复杂指令系记录算机:CISC (Complex Instruction Set Computer)

精简指令系记录算机:RISC (Reduced Instruction Set Computer)

指令系统的类型:数据传送类指令、算术逻辑类指令和鉴定控制类指令。

指令系统的寻址方式:立即寻址(立即数寻址),指令中直接给出操作数。

寄存器寻址:操作数在寄存器中。直接寻址:指令中直接给出操作数地址。寄存器间接寻址:寄存器给出操作

数地址。

寄存器相对寻址:指令中给出操作数的地址偏移量

3、微型解决器分类:通用微解决器、嵌入式微解决器和数字信号解决器等

4、总线:

PCI:不依附具体解决器的局部总线。

USB:通用串行总线。

1394 总线:FireWire,为家用电器研制的一种高速串行总线。1394 总线在数字视频设备(数字摄像机)中广泛

应用。

5、计算机的技术指标:

运算速度 MIPS(每秒百万条指令)

影响计算机运算速度的因素很多,重要是 CPU 的主频和存储器的存取周期。

存储器容量:基本单位 B(Byte) 1KB=1024Byte 1MB=1024KB 1GB=1024MB 1TB=1024GB

数据传输率:基本单位 bps(每秒传输多少位) 1Kbps=103bps 1Mbps=103Kbps 1Gbps=103Mbps

6、计算机中的信息表达

非数字信息的表达:ASCII 码 汉字的表达:三类代码体系:输入码,如:拼音码、五笔字形码等;机内码;

互换码,如 GB2312-80;

7、计算机网络基础

计算机网络的基本特性:资源共享。广域网与广域网的互联是通过路由器实现的。

传输技术分为: 广播式网络(通过一条公共信道实现)点--点式网络(通过存储转发实现)。采用分组存储转

发与路由选择是点-点式网络与广播网络的重要区别之一

按规模分类:局域网(LAN)、城域网(MAN)、广域网(WAN)

广域网(远程网)以下特点:1 适应大容量与突发性通信的规定。2 适应综合业务服务的规定。3 开放的

设备接口与规范化的协议。4 完善的通信服务与网络管理。

几种常见的广域网的特点:

X.25:建立在速率低、误码率高的电缆介质上,X.25 协议涉及差错控制、流量控制和拥塞控制等,由通信

子网完毕,有时间延迟。

FR(帧中继):建立在速率高、误码率低的光纤上,对 X.25 协议进行简化,差错控制由用户终端完毕。

B-ISDN(宽带综合业务数字网)、N-ISDN(窄带综合业务数字网)

ATM(异步传输模式,一种数据传输与分组互换技术,能满足多媒体应用的高速率与低延迟的规定,具有

线路互换实时性好和分组互换灵活性好的双重优点。

各种城域网建设方案有几个相同点:传输介质采用光纤,互换接点采用基于 IP 互换的高速路由互换机或

ATM 互换机,在体系结构上采用核心互换层,业务汇聚层与接入层三层模式。城域网 MAN 介于广域网与局

域网之间的一种高速网络。

8、网络协议为三部分:(1)语法,即用户数据与控制信息的结构和格式; (2)语义,即需要发出何种控制信息,以

及完毕的动作与做出的响应;(3)时序,即对事件实现顺序的具体说明.

9、Internet 的结构和组成

协议:TCP/IP 协议组

TCP/IP 参考模型可以分为:应用层,传输层(TCP、UDP 协议),互连层(IP 协议),主机-网络层

应用层协议分为:

a、依赖于面向连接的 TCP 协议:重要有: 文献传送协议 FTP、电子邮件协议 SMTP 以及超文本传输协议

HTTP 等。

b、依赖于面向连接的 UDP 协议:重要有简朴网络

管理

协议 SNMP;简朴文献传输协议 TFTP。

c、既依赖于 TCP 协议,也可以依赖于 UDP 协议:域名服务 DNS 等。

d、网络终端协议:Telnet;网络文献系统 NFS;路由信息协议 RIP。

10、域名与 IP 地址:IP 地址由网络地址和机器地址组成:IP 地址长度为 32 位,X.X.X.X 表达,X 为 8 为,表

达 0-255,(点分十进制地址)。重要分为 A 类(网络地址 7 位,机器地址 24 位)、B 类(网络地址 14 位,机器地

址 16 位)、C 类(网络地址 21 位,机器地址 8 位);域名 格式 主机名.组名.网点名 .com

11、Internet 提供的服务

(1)WWW 服务:采用客户机/服务器模式 a、超文本和超媒体是 WWW 的信息组织形式

b、HTML(超文本标记语言,网页语言)和 HTTP(超文本传输协议)是 WWW 工作的基础

c、URL(统一资源定位器):查找主页。由三部分组成:协议类型,主机名和文献名及途径

比如:http://.edu/index.htm,其中 http 为协议类型,.edu.cn 为主机名,index.htm 为文献名及途径

(2)电子邮件服务:

电子邮件发送接受协议:发送协议,简朴邮件传送协议(SMTP),接受协议,可以使用邮局协议(POP3)

和交互式邮件存取协议(Interactive Mail Access Protocol,IMAP)

电子邮件内容协议 MIME(Multipurpose Internet Mail Extensions),可以传送图像、声音等多媒体信息

12、Internet 的接入:ISP(Internet Service Provider,ISP)Internet 服务提供商

局部网接入、电话线接入

ADSL(Asymmetrical Digital Subscriber Loop)非对称数字用户环路,基于电话线,上、下行传输速率不同,上行

可达 1Mbps;下行可达 8Mbps。

13 信息安全基础

信息安全涉及四方面内容: 信息保密、 完整性、 可用性、 可控性

(1)密码体制:加密或密码体制由 5 部分组成:明文空间(明文的集合)、密文空间(密文集合)、加密密钥

空间、解密密钥空间、加密和解密算法集

单钥加密体制分为两类:流密码(明文逐位加密)和分组密码(明文分组,逐组加密)。

密钥的分派和存储是最关键和困难的问题。

(2)信息认证

有关认证的实用技术中,重要的有数字署名技术、身份辨认技术和信息的完整性校验技术(消息认证)

(3)恶意软件:特洛依木马、登录陷阱(网络钓鱼,虚假页面)、逻辑炸弹(在程序中设立的破环代码)

后门陷阱(在程序中设立的绕开登录进入系统)、缓冲区溢出、僵尸网络:一对多进行控制

网络防病毒软件:允许用户设立 3 中扫描方式: 实时扫描、预置扫描、人工扫描

(4)网络安全

网络安全服务的重要内容:安全袭击、安全机制、安全服务

网络服务袭击分类: 服务袭击和非服务袭击

服务袭击:对服务器发起袭击,丧失服务能力,比如对 WWW 服务器袭击,主页被篡改。拒绝服务 DoS

或 DdoS 分布式拒绝服务。

非服务袭击:对通信设备袭击,使设备瘫痪

网络信息袭击: 袭击类型:截获、窃听、篡改和伪造等

14、操作系统安全

操作系统的安全措施一般可以从隔离、分层和内控 3 个方面来进行考虑。

隔离可分为:(注意后面的解释)

①物理隔离:使不同安全规定的进程使用不同物理实体。

②时间隔离:使不同进程在不同时间运营。

③逻辑隔离:限制程序存取。

④密码隔离:进程以其他进程不知的方式隐蔽数据和计算。

操作系统安全措施:访问控制、存储保护及文献保护与保密。

访问控制:认证、访问权限、文献保护、审计。存储保护:防止地址越界、防止操作越权。

第二章 数据结构算法

1、数据:数据的基本单位是数据元素。数据元素可由一个或多个数据项组成。数据项是数据的不可分割的最

小单位

2、数据结构:数据的逻辑结构、数据的存储结构、数据的运算

3、重要的数据存储方式:顺序存储结构(逻辑和物理相邻,存储密度大)和链式存储结构

顺序存储结构:

顺序存储计算公式 Li=L0+(i-1)×K 顺序结构可以进行随机存取;插人、删除运算会引起相应节点的大量移动

链式存储结构:a、指针域可以有多个,可以指向空,比比顺序存储结构的存储密度小

b、逻辑上相邻的节点物理上不一定相邻。 c、插人、删除等不需要大量移动节点

4、顺序表:一般情况下,若长度为 n 的顺序表,在任何位置插入或删除的概率相等,元素移动的平均次数为 n/2

(插入)和(n-1)/2(删除)。

5、链表:线性链表(单链表和双向链表等等)和非线性链表

线性链表也称为单链表,其每个一节点中只包含一个指针域,双链表中,每个节点中设立有两个指针域。(注

意结点的插入和删除操作)

6、栈:“后进先出”(LIFO)表。栈的应用:表达式求解、二叉树对称序环游、快速排序算法、递归过程的实现

等

7、队列:“先进先出”线性表。应用:树的层次遍历

8、串:由零个或多个字符组成的有限序列。

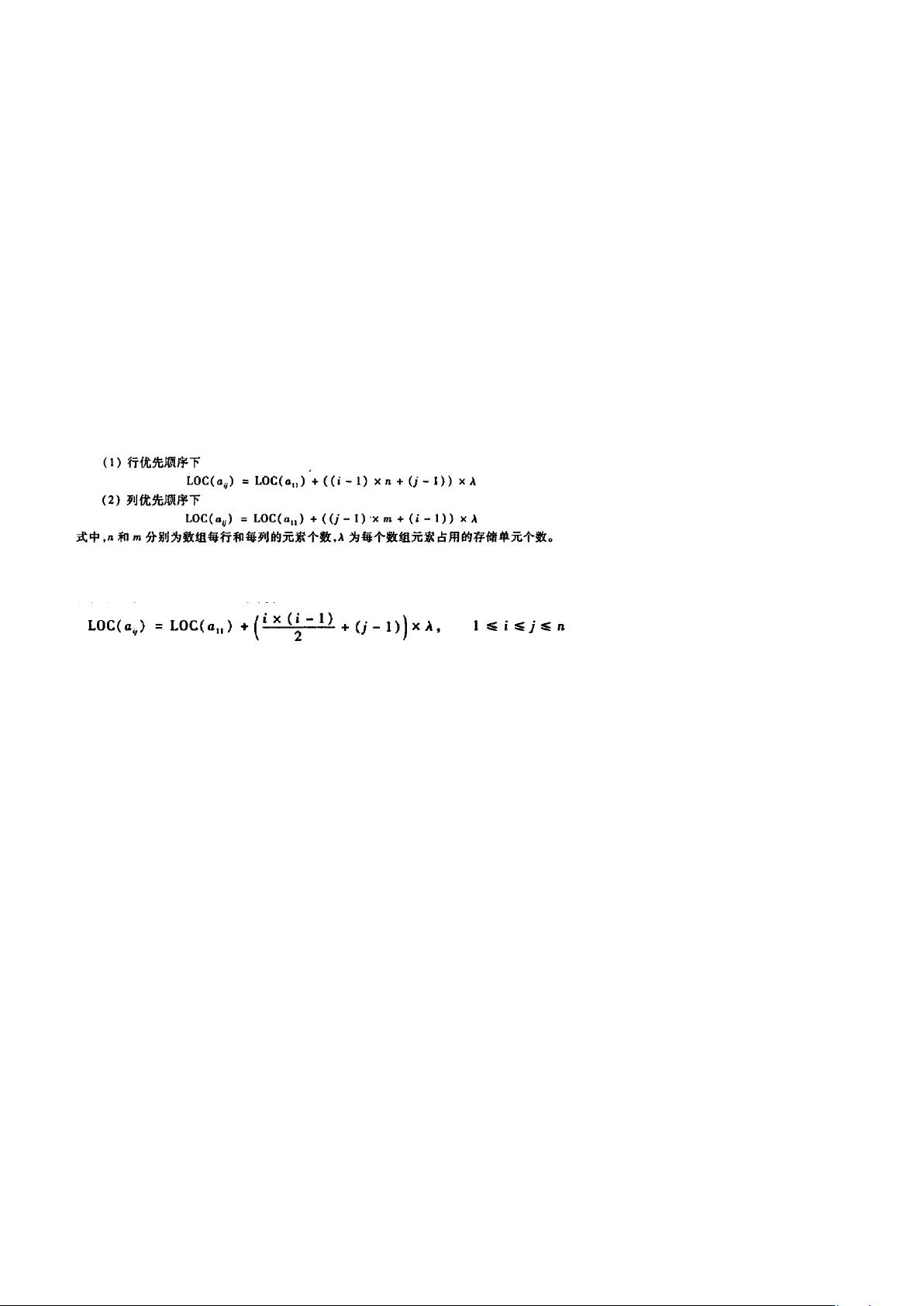

9、多维数组的顺序存储:

10、稀疏矩阵的存储:下三角矩阵顺序存储

其他常见的存储方法尚有三元组法和十字链表法

11、广义表:由零个或多个单元素或子表所组成的有限序列。广义表的元素可以是子表,而子表的元素还可以

是子表

12、树型结构:非线性结构。常用的树型结构有树和二叉树。

二叉树与树的区别:二叉树不是树的特殊情况,树和二叉树之间最重要的区别是:二叉树的节点的子树要

区分左子树和右子树,即使在节点只有一棵子树的情况下也要明确指出该子树是左子树还是右子树。

13、树(森林)与二叉树之间的转换(要会转换)

14、二叉树和树的环游(遍历)

二叉树的环游重要有以下 3 种方式:前序法(NLR)、对称序法(LNR)、后序法(LRN)

环游树和树林:深度优先和按广度优先两种方式进行。深度优先方式又可分为按先根顺序和按后根顺序环

游

树与二叉树环游之间的相应关系:按先根顺序环游树正好与按前序法环游树相应的二叉树等同,后根顺序

环游树正好与按对称序法环游相应的二叉树等同

剩余31页未读,继续阅读

资源评论

zzzzl333

- 粉丝: 674

- 资源: 7万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功