没有合适的资源?快使用搜索试试~ 我知道了~

资源推荐

资源详情

资源评论

编号:

时间:2021 年 x 月 x 日

书山有路勤为径,学海无涯苦作舟

页码:第 1 页 共 28 页

第 1 页 共 28 页

网络安全和防火墙

第一章 定义安全

一、安全:

1、定义:在给合法用户提供正常的访问权限的情况下,限制或禁止非法用

户对资源的访问。由于在我们的网络中存在了复杂的技术,如 LAN, WAN,

Internet, VPN,所以就要求我们针对不同的技术采用不同的防护措施。

2、特点:

没有绝对的安全,仅有相对的安全

确定安全等级需要平衡

3、有效的安全性系统包括:

能够进行访问控制

易于使用

尽量降低总体拥有成本

灵活稳定

具有很好的警报和日志功能

二、需要保护的资源:

1、终端:下载软件,安装服务,恶意操作

2、网络资源:TCP/IP 中没有内置安全性机制,Spoofing

3、服务资源:网络的核心服务,DNS, WINS, Web..

4、数据:file server, database server

三、黑客的类型:

1、casual attackers: script kids

2、determined attackers:hackers

3、spies: crackers

四、安全模型:

1、验证:

2、访问控制:

3、数据机密性:prevent passive threats

4、数据一致性:prevent active threats

5、抗抵赖性

第二章 安全组件:

一、金字塔模型

二、联合的安全性策略:定义了网络的安全性需求和所需的安全性技术

1、系统分类:

level I:5%,不允许超过两个小时的荡机时间,对公司的正常运行

具有至关重要的资源,验证、访问控制、审核、日志、病毒扫描、晋

级恢复机制、入侵检测、

编号:

时间:2021 年 x 月 x 日

书山有路勤为径,学海无涯苦作舟

页码:第 2 页 共 28 页

第 2 页 共 28 页

level II:20%,允许不超过 48 小时的荡机时间,少量的审核和监视

level III: 75%, 病毒防护

2、根据资源的重要性和可靠性进行优先级的划分

3、标示入侵的可能性

4、定义可接受和不可接受的活动:

可接受:安全性高,避免出现安全漏洞

限制用户的活动

不可接受:管理的工作量小,灵活

容易出现安全漏洞

5、对不同的资源定义安全性标准:

6、对不同的用户定义不同的教育内容

三、加密:

1、功能:数据的机密性、数据的一致性,验证和抗抵赖性

2、类型:对称加密,公钥加密,散列

3、加密的强度:

影响因素:算法的强度

密钥的安全性

密钥的长度

四、身份验证:

1、作用:提供用户级的访问控制

2、方法:what you know:most common methods, password based

what you have: smart card

who you are: biometrics

where you are: location based, r* serial programs and reverse

dns lookup

3、实现:

Kerberos V5

演示分别从 98 和 2000 的计算机上登录域,进行密码的捕获

过程

优点:可以提供验证、加密和一致性

不需要在网络上传输密码

加密信息

抗重演攻击

能够控制对资源的访问

缺点:仅提供了工作站级的安全性

OTP:防止 snooping 和 password hijacking

三、访问控制:控制对于对象的访问

1、ACL:

2、ECL:调节进程的运行方式

编号:

时间:2021 年 x 月 x 日

书山有路勤为径,学海无涯苦作舟

页码:第 3 页 共 28 页

第 3 页 共 28 页

五、审核:对所发生的事件进行记录并采取相应的措施。

1、消极的审核:仅记录

2、积极的审核:记录事件并采取相应的措施

第三章 加密技术

一、基本概念:

1、rounds:数目愈大,加密越强

2、parallelization:多进程处理

3、strong encryption:密钥长度超过 128 位

二、类型:

1、对称加密

特点:

优点:速度快,适合加密大量数据

缺点:密钥的分发

产品:DES, 3DES, RSA

2、公钥加密:

特点:

优点:密钥分发能过确保安全,抗蛮力攻击

缺点:比对称加密慢 100 倍,不适合加密大量数据

应用:数据加密,数字签名

产品:DSA, Diffie-Hellman

3、散列加密:

特点:单向

优点:密钥的安全性

应用:身份验证

产品:MD5, SHA1

三、加密的实际应用:

1、对电子邮件的防护:

原理:

类型:

客户端加密:优点,不依赖于服务器产品,能够在不同厂商的服务

器间发送加密的邮件

缺点,需要较多的配置

类型:PGP, 开放的协议

S/MIME, 工业标准

服务器加密:优点,客户端不需要任何配置

缺点,依赖于服务器产品

应用:PGP

2、加密文件:

编号:

时间:2021 年 x 月 x 日

书山有路勤为径,学海无涯苦作舟

页码:第 4 页 共 28 页

第 4 页 共 28 页

EFS:加密数据

MD5sum:签名文件,防止修改

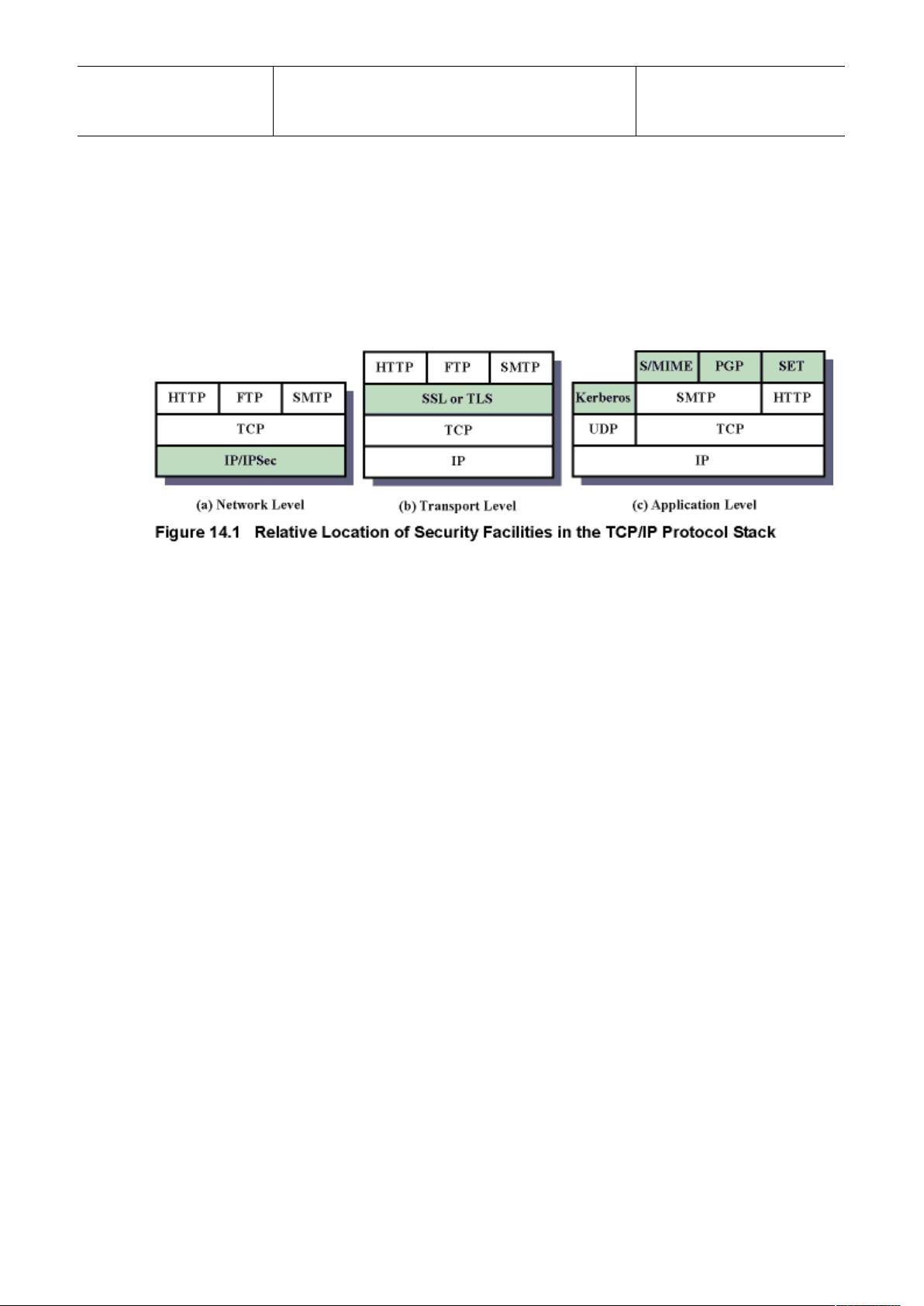

3、加密 Web 交通:

类型:Secure HTTP, SSL/TLS, SET

Secure HTTP: 工作在应用层,仅能加密 HTTP 的交通

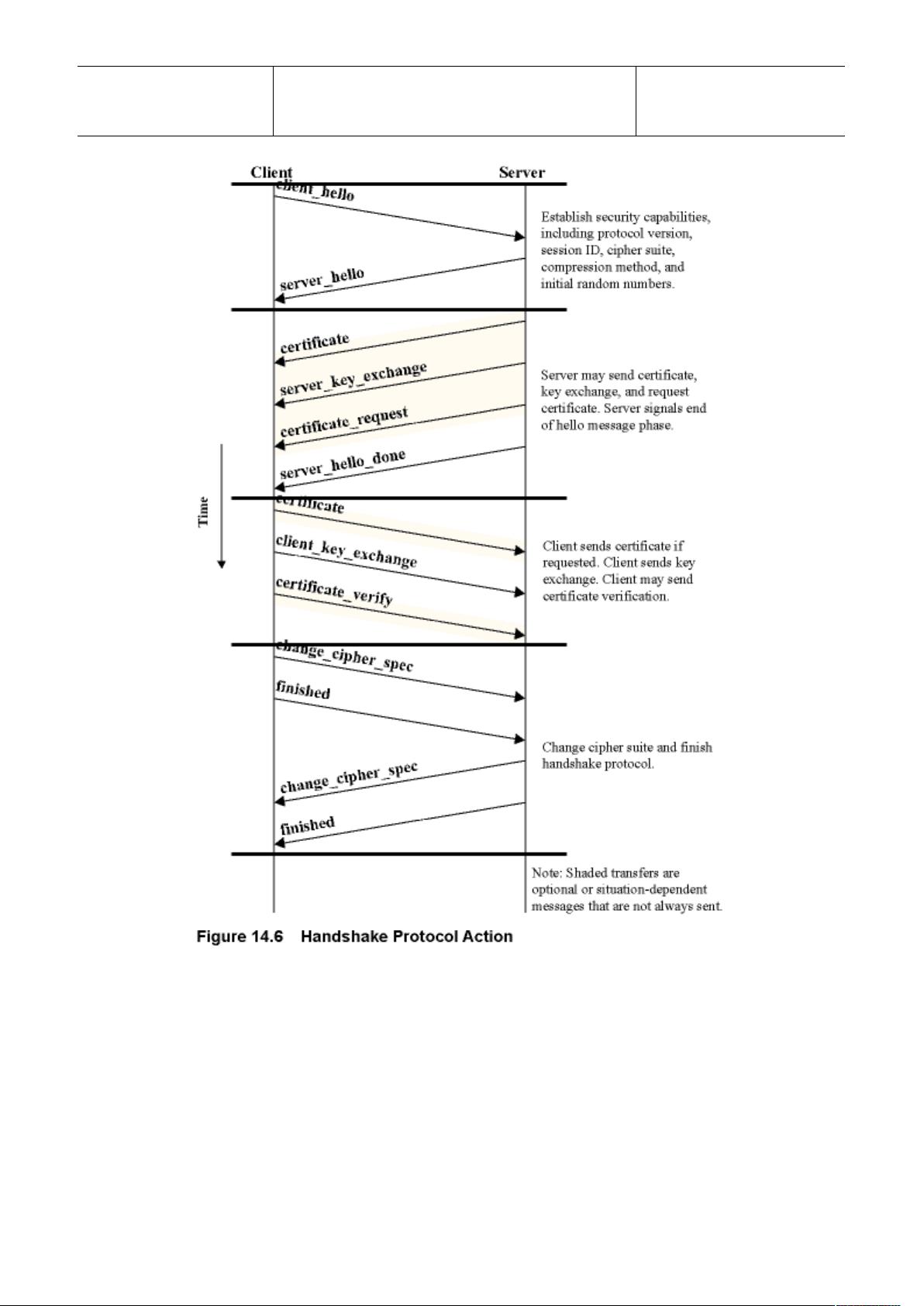

SSL/TLS:工作于传输层,能够加密 HTTP, FTP, EMAIL 的交通:

通过 SSL 提供 WEB 服务器的安全性:

原理:

编号:

时间:2021 年 x 月 x 日

书山有路勤为径,学海无涯苦作舟

页码:第 5 页 共 28 页

第 5 页 共 28 页

实现考虑:

如果需要验证服务器,则应该在服务器上安装服务器证书;如果要验证客户机,则要安装客

户机证书(需要应用程序支持)

可以实现不同级别的加密:40,56,128

采用 HTTPS 访问

对于内部站点,可以使用内部的 CA;对于外部站点,可以使用共有 CA

可以选择保护站点中的某一部分区域

剩余27页未读,继续阅读

资源评论

m0_63738540

- 粉丝: 0

- 资源: 7万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- IMG_20241005_152814323.jpg

- IMG_20241006_120712_edit_145006090774746.jpg

- python自动化填充工具

- DayDayUpQ4.py

- python解决自动化办公

- 某大型集团流程管控制度.pptx

- Matlab 基于自适应的永磁同步电机无位置传感器控制系统 系统以PMSM作为控制对象,参考自适应算法实现PMSM的转子速度与位

- 滑膜横向稳定性控制(差动驱动控制) 软件使用:Matlab Simulink2021a+carsim2019 适用场景:采用模块

- comsol 电击穿,电树枝,通过消耗复合材料静电能,形成随机电击穿通道,可根据SEM 照片制定不同的击穿路径,同时考虑晶粒与晶

- AEB联合仿真算法设计 软件使用:Carsim2019.0+Matlab Simulink2021a 适用场景:采用模块化建模方

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功