没有合适的资源?快使用搜索试试~ 我知道了~

(word完整版)Metasploit渗透测试实例分析要点.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 187 浏览量

2023-02-28

21:54:28

上传

评论

收藏 2.44MB DOCX 举报

温馨提示

//(word完整版)Metasploit渗透测试实例分析要点.docx

资源推荐

资源详情

资源评论

(word 完整版)Metasploit 渗透测试实例分析要点

Metasploit 渗透测试实例分析

摘 要:随着信息技术的飞速发展,信息安全的概念也在逐步深入人心。为了更好的保护用户信息,提

高系统的安全性,渗透测试技术应运而生。简而言之,渗透测试就是模拟黑客的技术手段去检测系统的安全

性。

本文选择 Metasploit 渗透测试框架为平台,阐述了 Metasploit 框架的内容,详细讲解了不同界面下

Metasploit 渗透框架的使用方法,详细讲解了 Metasploit 的所用功能和参数。然后,本文以实际操作为基

础,讲解怎样通过查找的漏洞进行对目标主机攻击来获得 Meterpreter shell。成功获取 Meterpreter shell

之后就可以通过 Metasploit 一些基本的命令来收集更多的信息,以便达到对目标主机的长期控制和不被用户

察觉。

关键词:渗透;Metasploit;Meterpreter shell。

Metasploit penetration testing example analysis

Abstract : With the rapid development of information technology, information security is

gradually becoming more popular 。 In order to protect user information and to improve system

security , penetration testing techniques have emerged. In short, penetration testing is a

technology that simulates the means of hackers to check the security of a system.

Paper chooses Metasploit penetration testing framework as a platform to explain the contents

of the Metasploit Framework, a detailed account of the use of different interfaces under the

Metasploit penetration framework Metasploit explained in detail by using the function and

parameters. Then, the paper—based practice, explain how to find loopholes through the target

host attack to get Meterpreter shell。 After successfully obtaining Meterpreter shell can to collect

more information through Metasploit some basic commands in order to achieve long—term control

of the target host and are not aware of the user.

Key words:permeation;Metasploit;Meterpreter shell.

0

(word 完整版)Metasploit 渗透测试实例分析要点

(word 完整版)Metasploit 渗透测试实例分析要点

第一章 引言 ................................................. 1

第二章 概述 ................................................. 1

2.1 M

ETASPLOIT

框架 ............................................ 1

2.2 渗透测试 ................................................. 2

2。2.1 概念 ................................................ 2

2。2。2 方法论 ............................................. 2

2.2。3 框架 ................................................ 3

第三章 模拟渗透测试实例分析................................... 4

3。1 前期交互 ................................................ 4

3。2 情报搜集 ................................................ 5

3.3 攻陷 W

INDOWS

XP 系统 ....................................... 5

3.3。1 使用 Namp 扫描 ....................................... 5

3。3.2 获取 XP_cmdshell ....................................6

3.3.3 Meterpreter 基本命令 .................................6

3。3。4 获取键盘记录 ....................................... 7

3。4 挖掘用户名和密码 ........................................ 8

3。4。1 提取密码哈希值 .....................................8

3.4。2 使用 Meterpreter 命令获取密码哈希值 .................. 9

3.5 传递哈希值 ............................................... 9

3。6 J T R

破解密码.................................. 10

OHN HE IPPER

3.7 权限的提升 .............................................. 11

3。8 令牌假冒 ............................................... 12

3.8.1 使用 PS .............................................12

(word 完整版)Metasploit 渗透测试实例分析要点

3.9 使用 M

ETERPRETER

脚本 ...................................... 13

3.9。1 迁移进程 ...........................................14

3。9。2 关闭杀毒软件 ...................................... 14

3。9。3 查看目标主机的所有流量 ............................ 15

3.9。4 控制的持久化 ....................................... 15

3.9.5 隐藏踪迹 ............................................ 15

第四章 总结 ................................................. 16

致

谢 ......................................

错误!未定义书签。

错误!未定义书签。

参考文献 ......................................

1

(word 完整版)Metasploit 渗透测试实例分析要点

第一章 引言

随着网络安全越来越受到人们的重视,渗透测试作为最真实反应信息系统所存在的安全风

险的一种手段,越来越多地受到大批研究者的关注。自从 2003 年著名黑客 HD Moore 开发出了

Metasploit,这就使得攻击没有了以前繁杂的过程;Metasploit 框架集成了数百个针对主流操作

系统平台上,不同网络服务与应用软件安全漏洞的渗透模块,本篇文章就介绍利用这个渗透测

试框架软件来对目标系统实施远程攻击,获取系统的访问控制权。并利用 Meterpreter 脚本进行

对目标主机的持久化的控制且不让用户所察觉。

第二章 概述

2.1 Metasploit 框架

Metasploit Framework(MSF)是一个为渗透测试、shellcode 编写和漏洞研究的平台,同

时也是创建安全工具和漏洞研究的开发平台,它集成了各平台上常见的溢出漏洞和流行的攻击

代码,并且不断更新,MSF 包含了 400 多种当前流行的操作系统(如 Aix、Bsdi、FreeBSD、IRIX、

Hpux、Linux、OSX、Solaris、Unix、Windows 等)和应用软件的漏洞,以及 1003 个攻击代码,

165 个攻击后代码,262 个攻击利用代码,28 个编码器,563 个辅助模块。采用 Ruby 语言开发,

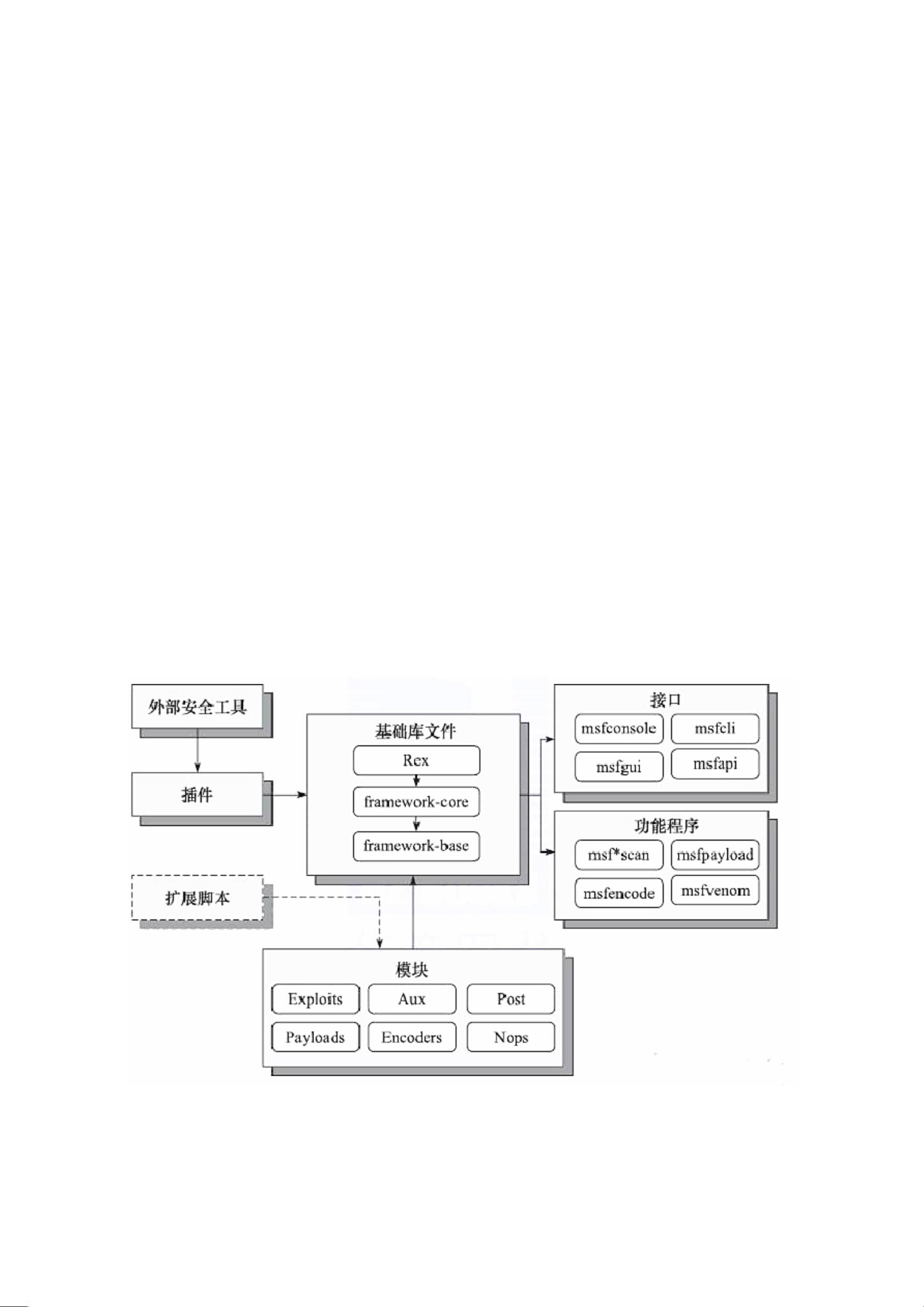

具有很好的扩展性。框架由库、接口和模块组成,如图 2。1 所示。

图 2。1 Metasploit 体系框架

1)渗透攻击(Exploits):是指由攻击者或渗透测试者利用一个系统、应用或服务中的安全漏洞

1

剩余20页未读,继续阅读

资源评论

春哥111

- 粉丝: 1w+

- 资源: 6万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功