信息安全管理体系的实施过程.docx

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

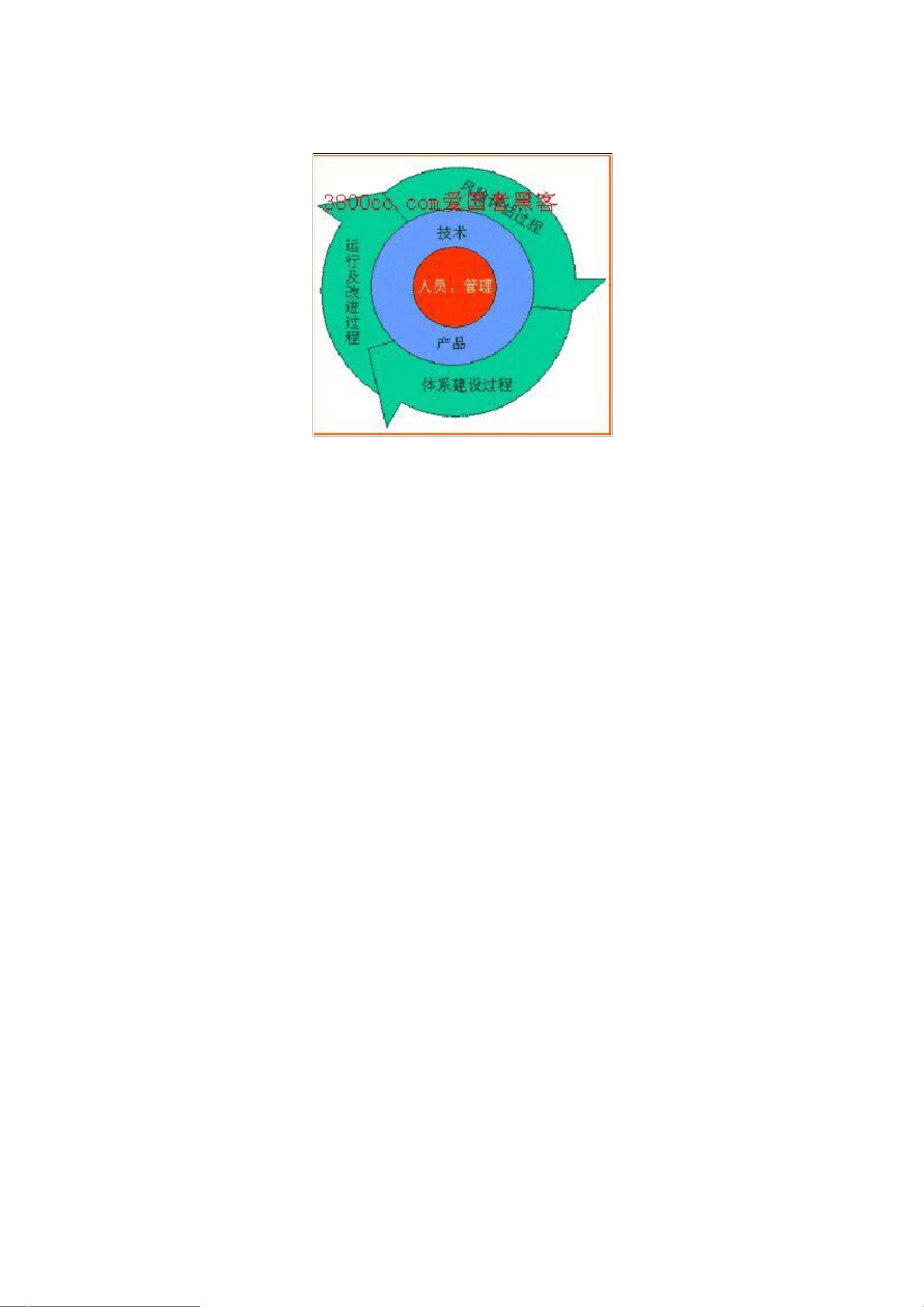

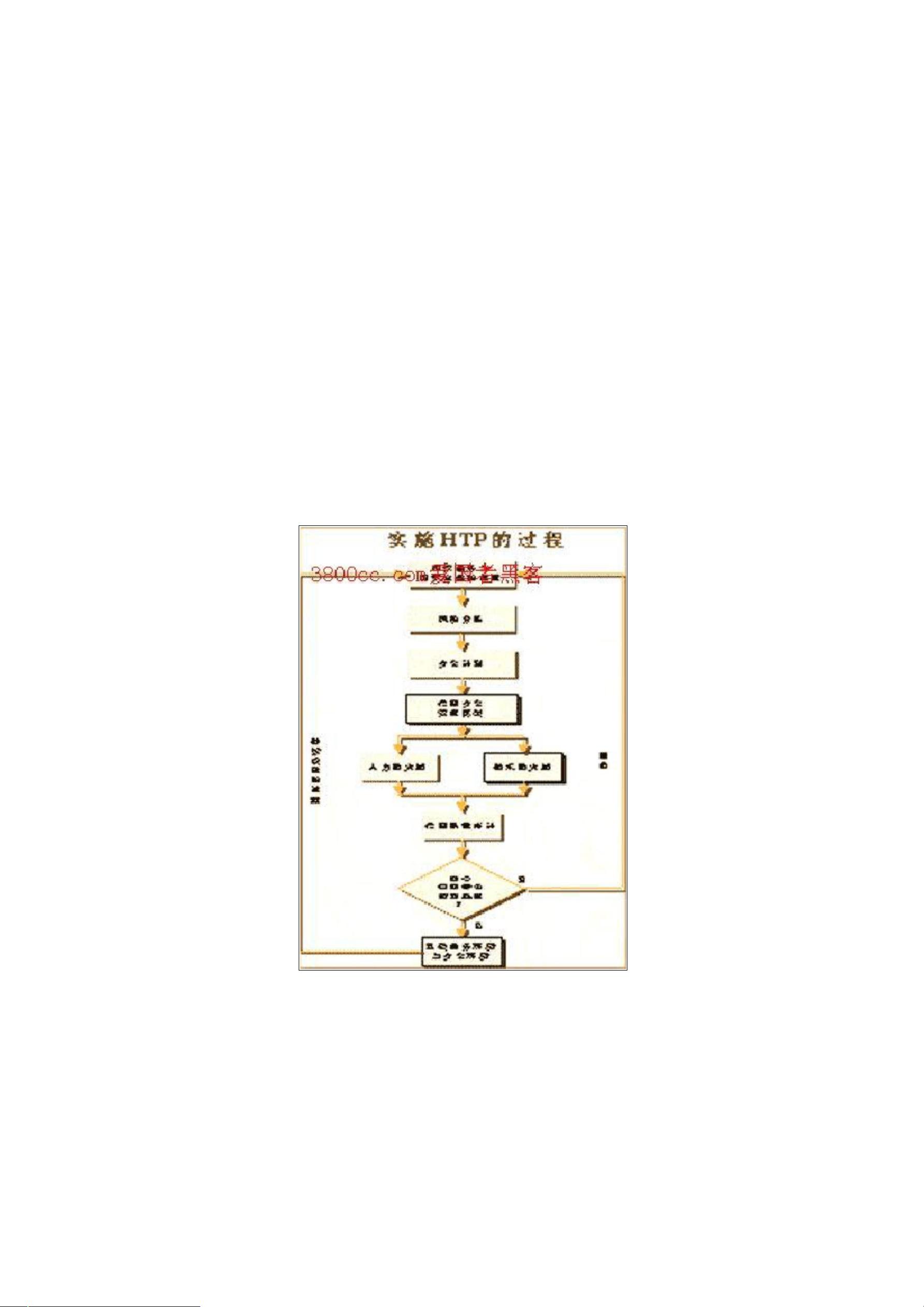

信息安全管理体系的实施是一个复杂而全面的过程,涉及到组织的多个层面,包括人员、技术和流程。这一过程的首要目标是确保信息资产的安全,防止由于各种威胁,如黑客攻击、病毒侵入等,导致的数据丢失、泄露或破坏。在此,我们将详细探讨实施信息安全管理体系的关键步骤和要素。 1. **问题的认识**: - 信息已成为社会发展的关键资源,其安全至关重要。然而,公众普遍对信息安全的理解有限,往往只关注黑客和病毒,忽视了全面的安全管理。 - 安全管理体系的构建需要超越单一的技术防护,重视人的因素,因为人为错误或恶意行为通常是安全事件的主要根源。 2. **HTP模型**: - HTP模型强调了“以人为本”的信息安全,包括三个核心元素:人员与管理(Human and Management)、技术与产品(Technology and Products)、流程与体系(Process and Framework)。 - 人员是安全的关键,内部员工的疏忽或恶意行为可能导致大部分安全问题。 - 技术与产品是提供安全防护的基础,如防火墙、反病毒软件等,但过度依赖技术可能导致高成本且不一定能实现最佳效果。 - 流程与体系是确保安全管理有效执行的框架,包括风险管理、安全策略、培训和审计等。 3. **实施过程**: - 风险评估:组织需要进行全面的风险评估,识别潜在威胁和脆弱性,以便确定适当的安全控制。 - 制定安全政策:根据风险评估结果,制定符合组织需求的安全方针和策略,明确责任分配和安全操作规程。 - 培训与意识提升:通过教育和培训提高员工的安全意识,让他们理解自己的角色和责任,减少人为失误。 - 技术实施:选择和部署适当的技术工具,如加密、访问控制、监控系统等,形成多层次防御。 - 流程整合:建立和优化安全流程,确保信息处理的每个阶段都有相应的安全措施。 - 持续监控与改进:定期进行安全审计,及时发现并解决安全漏洞,适应业务变化和新威胁。 4. **适度防范原则**: - 组织应遵循“适度防范”原则,即在评估风险后,实施必要的控制措施,以达到可接受的风险水平,避免不必要的安全投入。 5. **法律法规与合规性**: - 在实施过程中,还需要考虑国家的法律法规要求,确保组织活动符合相关法规标准,如ISO13335、BS7799、COBIT和ITIL等。 信息安全管理体系的实施是一个涉及组织战略、人员教育、技术选择和流程优化的全面过程,旨在通过综合管理,构建一个既能抵御外部威胁,又能控制内部风险的稳固安全环境。同时,体系的实施应随着组织的发展和外部环境的变化不断调整和完善,以保持其有效性和适应性。

剩余10页未读,继续阅读

- 粉丝: 1w+

- 资源: 6万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功