没有合适的资源?快使用搜索试试~ 我知道了~

教你如何破解无线网络wpa2密码

温馨提示

试读

15页

教你如何破解无线网络wpa/2密码,本教程用于探索无线路由安全漏洞,禁止用于非法用途,违者法律必究(与我无关) 下面进入正题首先下载“cdlinux -0.9.6.1 ISO无线破解系统”然后准备好虚拟机,我用的vm6如果不喜欢虚拟机运行的话,可以直接刻录光盘来加载启动但是为了方便跑包(暴力破解密码),还是在win下用虚拟机比较方便硬件方面,我用卡皇,芯片8187的大家可以根据自己实际情况安排第一部:设置虚拟机(光盘启动的可以直接路过本部)首先安装完vm(绿色版直接运行)我就是绿色版出现如下画面

资源推荐

资源详情

资源评论

教你如何破解无线网络 wpa2 密码

在动手破解 WPA/WPA2 前,应该先了解一下基础知识,本文适合新手阅读

首先大家要明白一种数学运算,它叫做哈希算法(hash).这是一种不可逆运算,你不能通

过运算结果来求解出原来的未知数是多少,有时我们还需要不同的未知数通过该算法计算

后得到的结果不能相同,即你不太可能找到两个不同的值通过哈希得到同一个结果。哈希

是一类算法的统称(暂停!移动你的鼠标-猛击右图),通常哈希算法都是公开的,比如

MD5,SHA-1 等等。

我们平时说的 WPA 密码其实叫 PSK(pre-shared key), 长度一般是 8-

63 字节,它加上 ssid 通过一定的算法可以得到 PMK(pairwise master

key)。 PMK=SHA-1(ssid,psk) ,PMK 的长度是定长的,都是 64 字节。由于计算

PMK 的过程开销比较大,是我们破解花费时间长的关键,所以采用以空间换时间的原则

把 PMK 事先生成好,这个事先生成好的表就是常说的 HASH 表(生成 PMK 的算法是一

种哈希),这个工作就是用 airlib-ng 这个工具来完成的,我们的快速破解就是这么来的。

认证的时候会生成一个 PTK(pairwise temporary),这是一组密钥,具体细节

不详细说了,它的生成方法也是采用的哈希,参数是连接的客户端 MAC 地址、AP 的

BSSID、A-NONCE、S-NONCE、PMK,其中 A-NONCE 和 S-NONCE 是两个随机数,确

保每次连接都会生成不同的 PTK。PTK 的计算消耗很小。PTK 加上报文数据采用一定的算

法(AES 或 TKIP),得到密文,同时会得到一个签名,叫做 MIC(message

integrality check),tkip 之所以被破解和这个 mic 有很大关系。

四次握手包中含有以上的哪些东西呢?客户端的 MAC 地址,AP 的 BSSID,A-

NONCE,S-NONE,MIC,最关键的 PMK 和 PTK 是不包含在握手包里的!

认证的原理是在获得以上的所有参数后,客户端算出一个 MIC,把原文连同 MIC 一

起发给 AP,AP 采用相同的参数与算法计算出 MIC,并与客户端发过来的比较,如果一致,

则认证通过,否则失败。

目前的破解方法是我们获得握手包后,用我们字典中的 PSK+ssid 先生成 PMK(如果有

HASH 表则略过),然后结合握手包中的(客户端 MAC,AP 的 BSSID,A-NONCE,S-

NONCE)计算 PTK,再加上原始的报文数据算出 MIC 并与 AP 发送的 MIC 比较,如果一

致,那么该 PSK 就是密钥。- U# {6 B& ^; [% H3 ~ |" A9 t

目前最耗时的就是算 PMK,可谓破解的瓶颈。即使搞定了运算量的问题,海量的密钥存储

也是个问题(PMK 都是 64 字节长度)!

最近出来的 tkiptun-ng 只是可以解开使用 tkip 加密了的数据包,并不是说能够快速算出

PMK 或 PSK。

如果感兴趣,可以到书店看看讲哈希的书,说不定你把这些 HASH 算法都破解出来了。

wpa_supplicant 套件中有个小工具,叫做 wpa_passphrase,它和 airolib-ng 的作用差不

多,都是用来生成 PMK,在 backtrack 中应该自带这个工具。比如有个 ssid 为 TP-

LINK,PSK 是 12345678,那么生成 PMK 的方法就是 wpa_passphrase TP-LINK

12345678,结果应该是这样:

network={ ssid="TP-LINK"

#psk="12345678"

psk=1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0

743da

S/ f: T3 v

psk=1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0

743da 其实就是 PMK 了,一般在电脑上运行查看无线密码的软件就是得到这个,把

1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0743d

a 直接输入到无线客户端中就可以连上该 ssid,相当于输入了 12345678,生成 PMK 的

过程是不可逆的,即无法通过

1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c

0743da 来逆推得到 12345678。可以看到同样是 psk 是 12345678,如果 ssid 名字

改变,那么 pmk 就会发生改变,这就是为什么用 airolib-ng 建表是只能按 ssid 生成。

本教程用于探索无线路由安全漏洞,禁止用于非法用途,违者法律必究(与我无关)

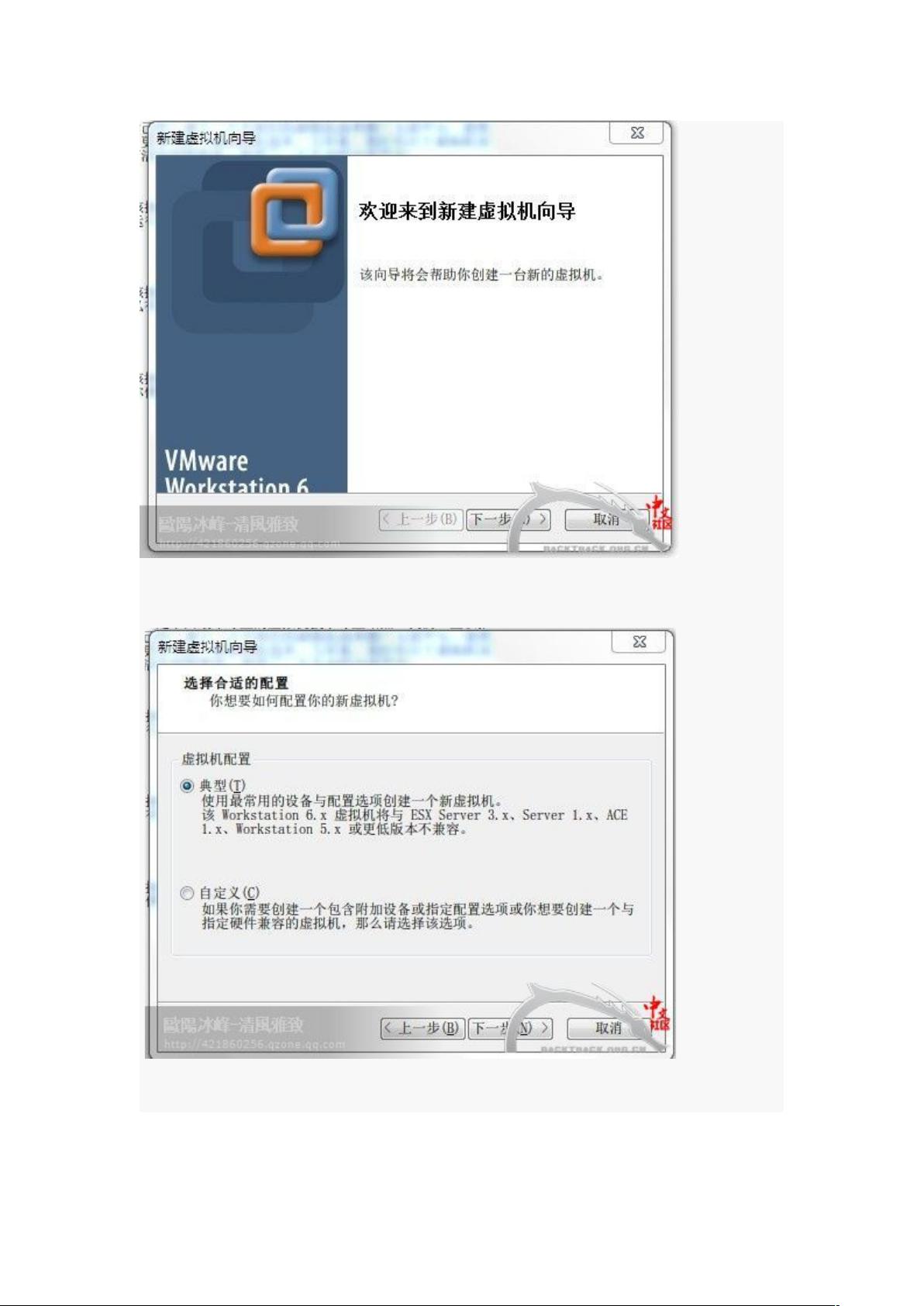

下面进入正题首先下载“cdlinux -0.9.6.1 ISO 无线破解系统”然后准备好虚拟机,我用的

vm6 如果不喜欢虚拟机运行的话,可以直接刻录光盘来加载启动但是为了方便跑包(暴力

破解密码),还是在 win 下用虚拟机比较方便硬件方面,我用卡皇,芯片 8187 的大家可

以根据自己实际情况安排第一部:设置虚拟机(光盘启动的可以直接路过本部)首先安装

完 vm(绿色版直接运行)我就是绿色版出现如下画面

1、首先建立一个虚拟机

然后直接猛击

下一步

2、继续下一步

然后还是下一步

3、这个吗就是默认了,直接下一步

剩余14页未读,继续阅读

lingjiu20

- 粉丝: 0

- 资源: 1

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

- 1

- 2

- 3

- 4

- 5

前往页