没有合适的资源?快使用搜索试试~ 我知道了~

XNU内核漏洞分析与利用.pdf

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 104 浏览量

2022-01-02

22:23:19

上传

评论

收藏 2.99MB PDF 举报

温馨提示

试读

23页

XNU内核漏洞分析与利用.pdf

资源推荐

资源详情

资源评论

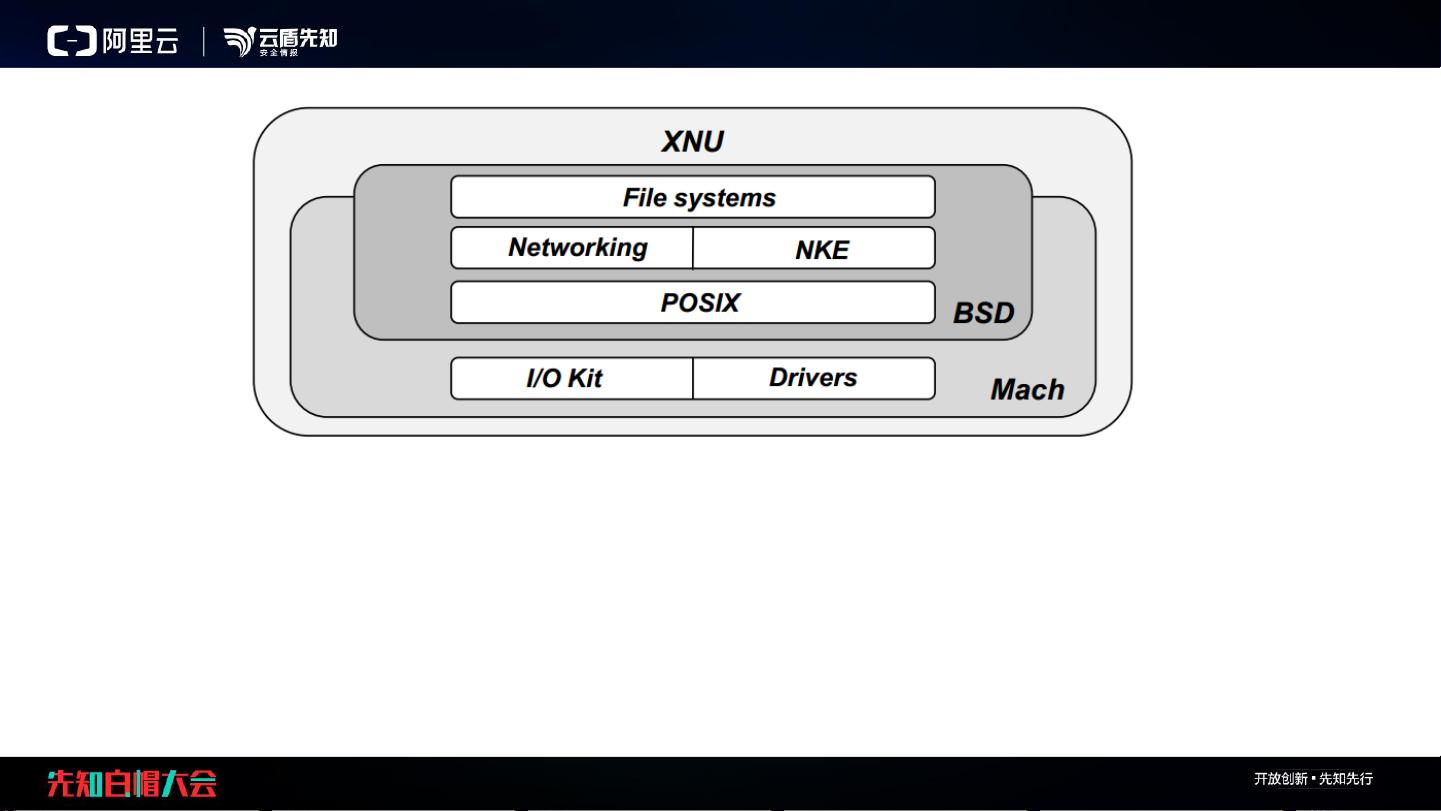

一発入魂 - XNU内核漏洞分析与利用

蒸米@阿里移动安全

Outline

• XNU introduction

• iOS 9.3.4/macOS 10.11.6 OSUnserializeBinary() info leak & UAF

• XNU kernel ROP

• iOS 10.2/macOS 10.12.2 mach_voucher() heap overflow

• iOS 10 port feng shui

• Conclusion

XNU简介

• XNU,由苹果电脑发展的操作系统内核,被使用于macOS和iOS中。它是Darwin操作系统的一部

份,跟随着Darwin一同作为自由及开放源代码软件被发布。XNU是X is Not Unix的缩写。

• XNU for macOS是开源并且可以编译的:https://opensource.apple.com/source/xnu/

• XNU for iOS是闭源的并做了部分修改,但绝大多数实现和macOS是一样的。

• 信息泄露:没有检查len的大小,导

致可以>8,从而泄露内核栈上的信

息。

• 漏洞位置:xnu-source/libkern/c++/OSSerializeBinary.cpp

• Use-after-free:OSString key转换为OSSymbol

的过程中OSString已经被free掉了,但这个

OSString却被加入了对象列表里。

iOS 9.3.4/macOS 10.11.6 内核漏洞: OSUnserializeBinary()

• 如果攻击者将number的长度设置的非常长,并用io_registry_entry_get_property_bytes()去获取

number数据的话,就会造成内核的信息泄露。

• 因为OS number的长度被修改了,所以返回的数据不光有攻击者发送给内核的number,还有栈上数

据,比如函数return时候的返回地址: 0xFFFFFF80003934BF+kslide。

iOS 9.3.4/macOS 10.11.6 内核漏洞: OSUnserializeBinary()

剩余22页未读,继续阅读

资源评论

mYlEaVeiSmVp

- 粉丝: 1882

- 资源: 19万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功