没有合适的资源?快使用搜索试试~ 我知道了~

下半年软件设计师上下午.pdf

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 170 浏览量

2023-09-18

22:51:04

上传

评论

收藏 977KB PDF 举报

温馨提示

试读

7页

下半年软件设计师上下午.pdf

资源推荐

资源详情

资源评论

●在输入输出控制方法中,采用(1)可以使得设备与主存间的数据块传送无需

CPU 干预。

(1)A. 程序控制输入输出 B. 中断 C.DMAD. 总线控制

●若某计算机采用 8 位整数补码表示数据,则运算(2)将产生溢出。

(2)A. - 127+1 B. - 127- 1 C. 127+1 D. 127- 1

●若内存容量为 4GB,字长为 32,则(3)。

(3)A. 地址总线和数据总线的宽度都为 32B. 地址总线的宽度为 30,数据总线的宽度为 32

C. 地址总线的宽度为 30,数据总线的宽度为 8D. 地址总线的宽度为 32,数据总线的宽度为 8

●设用 2K×4 位的存储器芯片组成 16K×8 位的存储器(地址单元为 0000H~3FFFH,每个芯片的地址空间

连续),则地址单元 0B1FH 所在芯片的最小地址编号为(4)。

(4)A. 0000HB.0800HC.2000HD.2800 H

●编写汇编语言程序时,下列寄存器中程序员可访问的是(5)。

(5)A. 程序计数器(PC) B. 指令寄存器(IR)

C. 存储器数据寄存器(MDR)D. 存储器地址寄存器(MAR)

●正常情况下,操作系统对保存有大量有用数据的硬盘进行(6)操作时,不会清除有用数据。

(6)A. 磁盘分区和格式化 B.磁盘格式化和碎片整理

C.磁盘清理和碎片整理 D.磁盘分区和磁盘清理

●如果使用大量的连接请求攻击计算机,使得所有可用的系统资源都被消耗殆尽,最终计算机无法再处理

合法用户的请求,这种手段属于(7)攻击。

(7)A. 拒绝服务 B. 口令入侵 C. 网络监听 D. IP 欺骗

●ARP 攻击造成网络无法跨网段通信的原因是(8)。

(8)A. 发送大量 ARP 报文造成网络拥塞

B. 伪造网关 ARP 报文使得数据包无法发送到网关

C. ARP 攻击破坏了网络的物理连通性 D. ARP 攻击破坏了网关设备

●下列选项中,防范网络监听最有效的方法是(9)。

(9)A. 安装防火墙 B. 采用无线网络传输 C. 数据加密 D. 漏洞扫描

●软件商标权的权利人是指(10)。

(10)A. 软件商标设计人 B. 软件商标制作人 C. 软件商标使用人 D. 软件注册商标所有人

●利用(11)可以对软件的技术信息、经营信息提供保护。

(11)A. 著作权 B. 专利权 C. 商业秘密权 D.商标权

●李某在某软件公司兼职,为完成该公司交给的工作,做出了一项涉及计算机程序的发明。李某认为该发

明是自己利用业余时间完成的,可以个人名义申请专利。关于此项发明的专利申请权应归属(12)。

(12)A. 李某 B. 李某所在单位

C. 李某兼职的软件公司 D. 李某和软件公司约定的一方

●一幅彩色图像(RGB),分辨率为 256×512,每一种颜色用 8bit 表示,则该彩色图像的数据量为(13)bit。

(13)A.256×512×8B.256×512×3×8C.256×512×3/8D.256×512×3

● 10000 张分辨率为 1024×768 的真彩(32 位)图片刻录到 DVD 光盘上,假设每张光盘可以存放 4GB 的

信息,则需要(14)张光盘。

(14)A. 7B. 8C. 70D. 71

●某项目组拟开发一个大规模系统,且具备了相关领域及类似规模系统的开发经验。下列过程模型中,(15)

最适合开发此项目。

(15)A. 原型模型 B. 瀑布模型 C.V 模型 D. 螺旋模型

●使用 PERT 图进行进度安排,不能清晰地描述(16),但可以给出哪些任务完成后才能开始另一些任务。下

面 PERT 图所示工程从 A 到 K 的关键路径是(17),(图中省略了任务的开始和结束时刻)。

(16)A. 每个任务从何时开始 B. 每个任务到何时结束 C. 各任务之间的并行情况 D. 各任务之间的依赖关

系

(17)A. ABEGHIKB. ABEGHJKC. ACEGHIKD. ACEGHJK

●敏捷开发方法 XP 是一种轻量级、高效、低风险、柔性、可预测的、科学的软件开发方法,其特性包含

在 12 个最佳实践中。系统的设计要能够尽可能早交付,属于(18)最佳实践。

(18)A. 隐喻 B. 重构 C. 小型发布 D. 持续集成

●在软件开发过程中进行风险分析时,(19)活动的目的是辅助项目组建立处理风险的策略 ,有效的策略应

考虑风险避免、风险监控、风险管理及意外事件计划。

(19)A. 风险识别 B. 风险预测 C. 风险评估 D. 风险控制

●以下关于变量和常量的叙述中,错误的是(20)。

(20)A. 变量的取值在程序运行过程中可以改变,常量则不行 B. 变量具有类型属性,常量则没有

C. 变量具有对应的存储单元,常量则没有 D. 可以对变量赋值,不能对常量赋值

●编译程序分析源程序的阶段依次是(21)。

(21)A. 词法分析、语法分析、语义分析 B. 语法分析、词法分析、语义分析

C. 语义分析、语法分析、词法分析 D. 语义分析、词法分析、语法分析

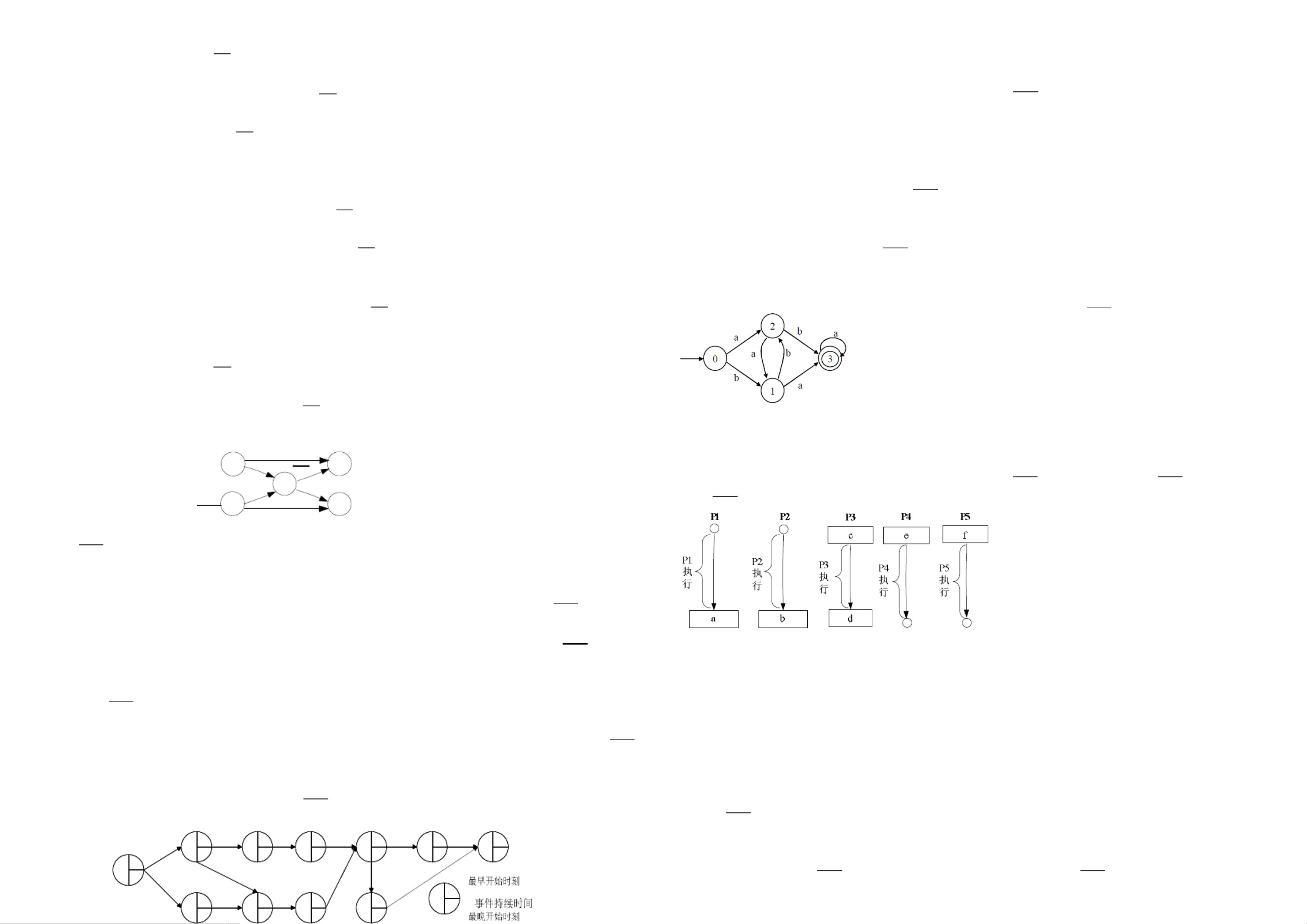

●下图所示的有限自动机中,0 是初始状态,3 是终止状态,该自动机可以识别(22)。

(22)A. ababB. aaaaC. bbbbD. abba

●进程 P1、P2、P3、P4 和 P5 的前趋图如下:

若用 PV 操作控制进程 P1~P5 并发执行的过程,则需要设置 6 个信号量 S1、S2、S3、S4、S5 和 S6,且信

号量 S1~S6 的初值都等于零。下图中 a 和 b 处应分别填写(23);c 和 d 处应分别填写(24),e 和 f 处应分

别填写(25)。

(23)A. P(S1)P(S2)和 P(S3)P(S4)B. P(S1)V(S2) 和 P(S2)V(S1)

C. V(S1)V(S2) 和 V(S3)V(S4)D. P(S1)P(S2)和 V(S1)V(S2)

(24)A. P(S1)P(S2)和 V(S3)V(S4)B. P(S1)P(S3) 和 V(S5)V(S6)

C. V(S1)V(S2) 和 P(S3)P(S4)D. P(S1)V(S3) 和 P(S2)V(S4)

(25)A. P(S3)P(S4)和 V(S5)V(S6)B. V(S5)V(S6) 和 P(S5)P(S6)

C. P(S2)P(S5) 和 P(S4)P(S6)D. P(S4)V(S5) 和 P(S5)V(S6)

●某磁盘磁头从一个磁道移至另一个磁道需要 10ms。文件在磁盘上非连续存放,逻辑上相邻数据块的平

均移动距离为 10 个磁道,每块的旋转延迟时间及传输时间分别为 100ms 和 2ms,则读取一个 100 块的

文件需要(26)ms 时间。

(26)A. 10200B. 11000C. 11200D. 20200

●某文件系统采用多级索引结构,若磁盘块的大小为 512 字节,每个块号需占 3 字节,那么根索引采用一级

索引时的文件最大长度为(27)K 字节;采用二级索引时的文件最大长度为(28)K 字节。

资源评论

hhappy0123456789

- 粉丝: 59

- 资源: 5万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 笔记实验六,spark,大数据分析

- ####蓝桥杯python的详细的信息介绍

- 电子万年历软件仿真(经过多次修改,保证正确性)

- Unity XR 手势射击控制脚本(适用于任何可手势识别的设备)

- 机械设计全自动电表(NB和IC卡表)控制和上壳装配线sw16可编辑非常好的设计图纸100%好用.zip

- 基于matlab的EAN-13条形码识别系统GUI界面.zip代码53

- matlab基于bp神经网络交通信号标志识别GUI界面13个标志.zip代码54

- 电子万年历答辩实物展示视频mp4格式

- 基于python实现的程序,包括哈希感知算法cvHash,图像切割cvsplit,固定目标检测cvRec(附文档ppt)等

- 计算0-10000之间所有偶数的和

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功