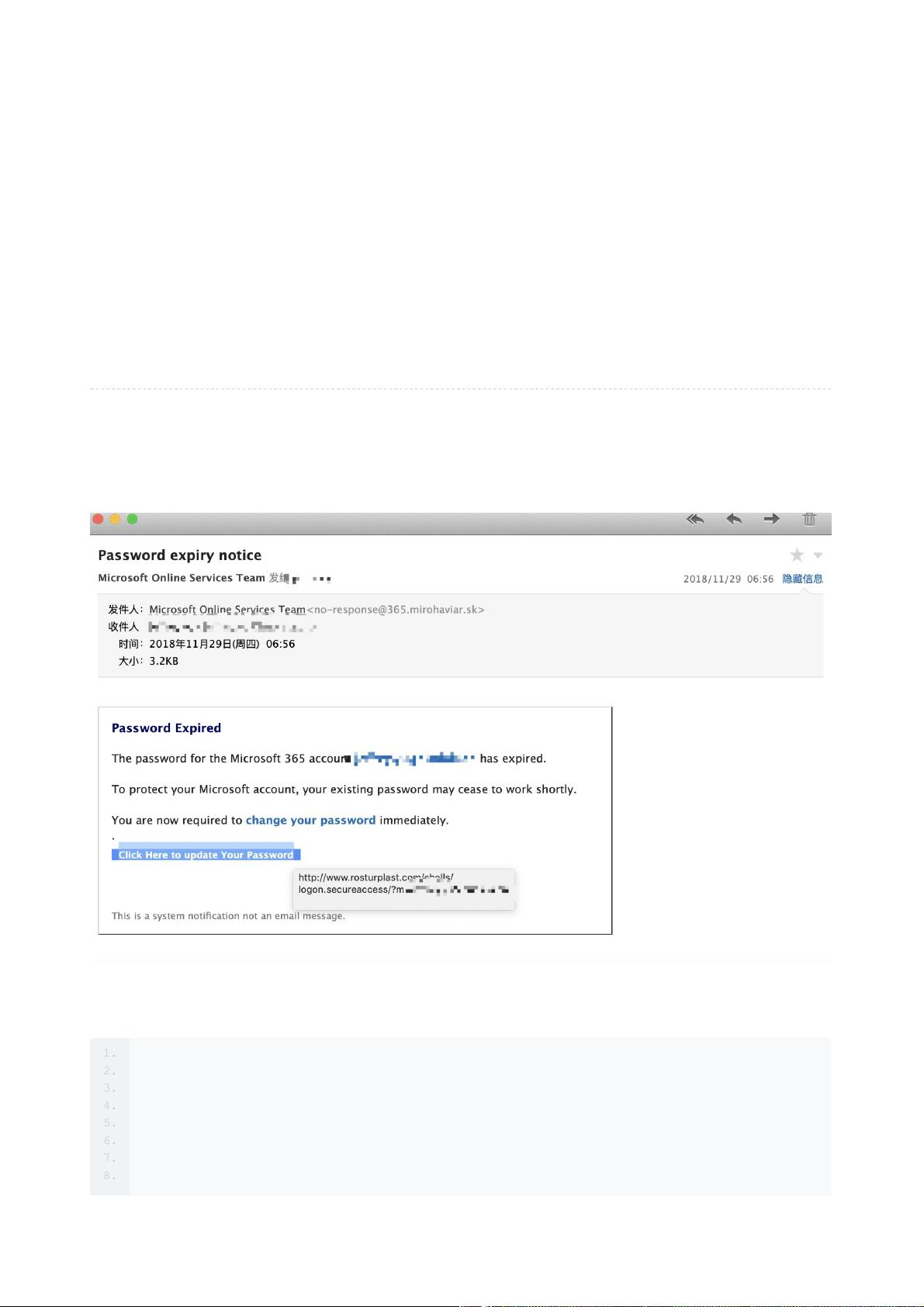

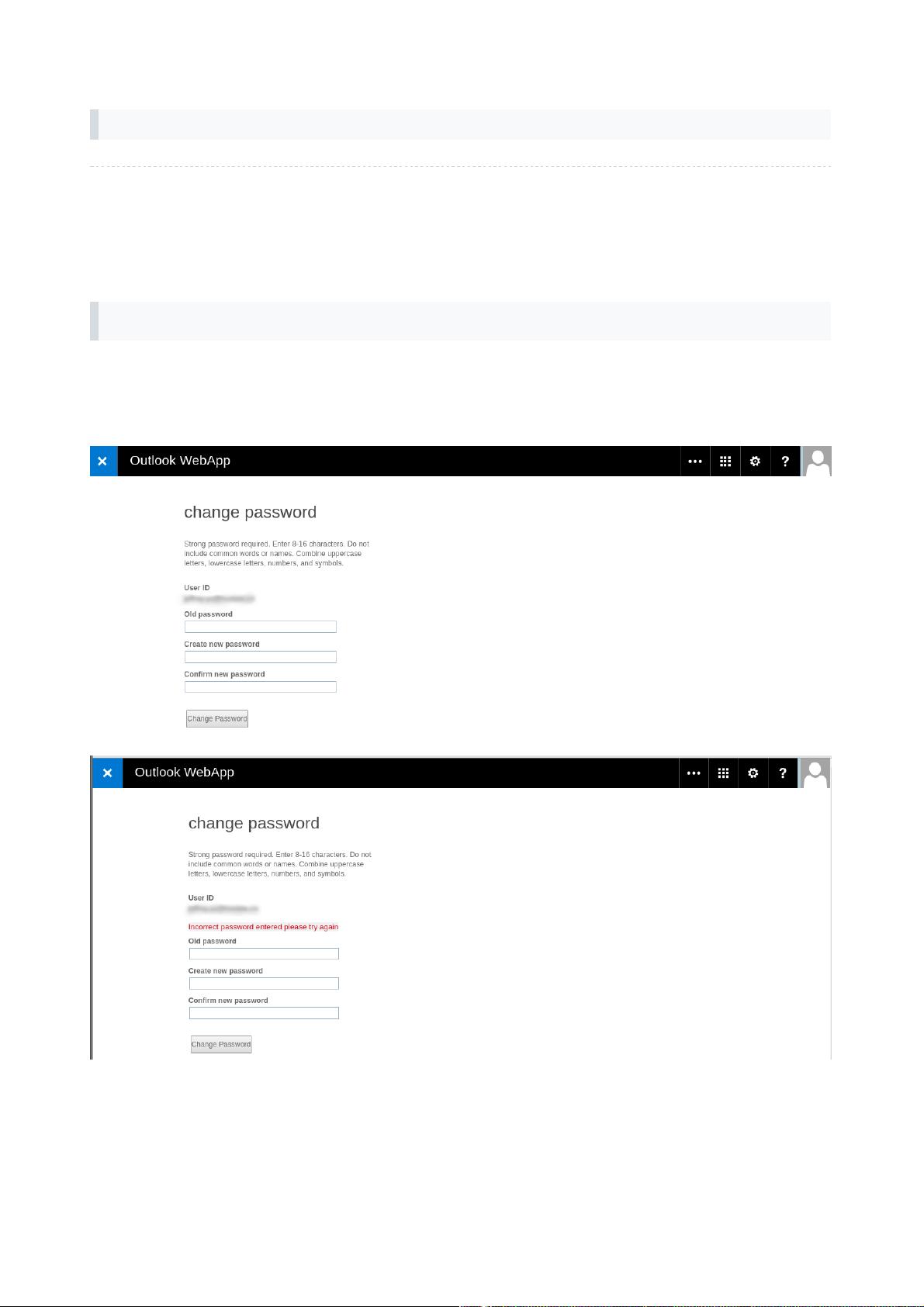

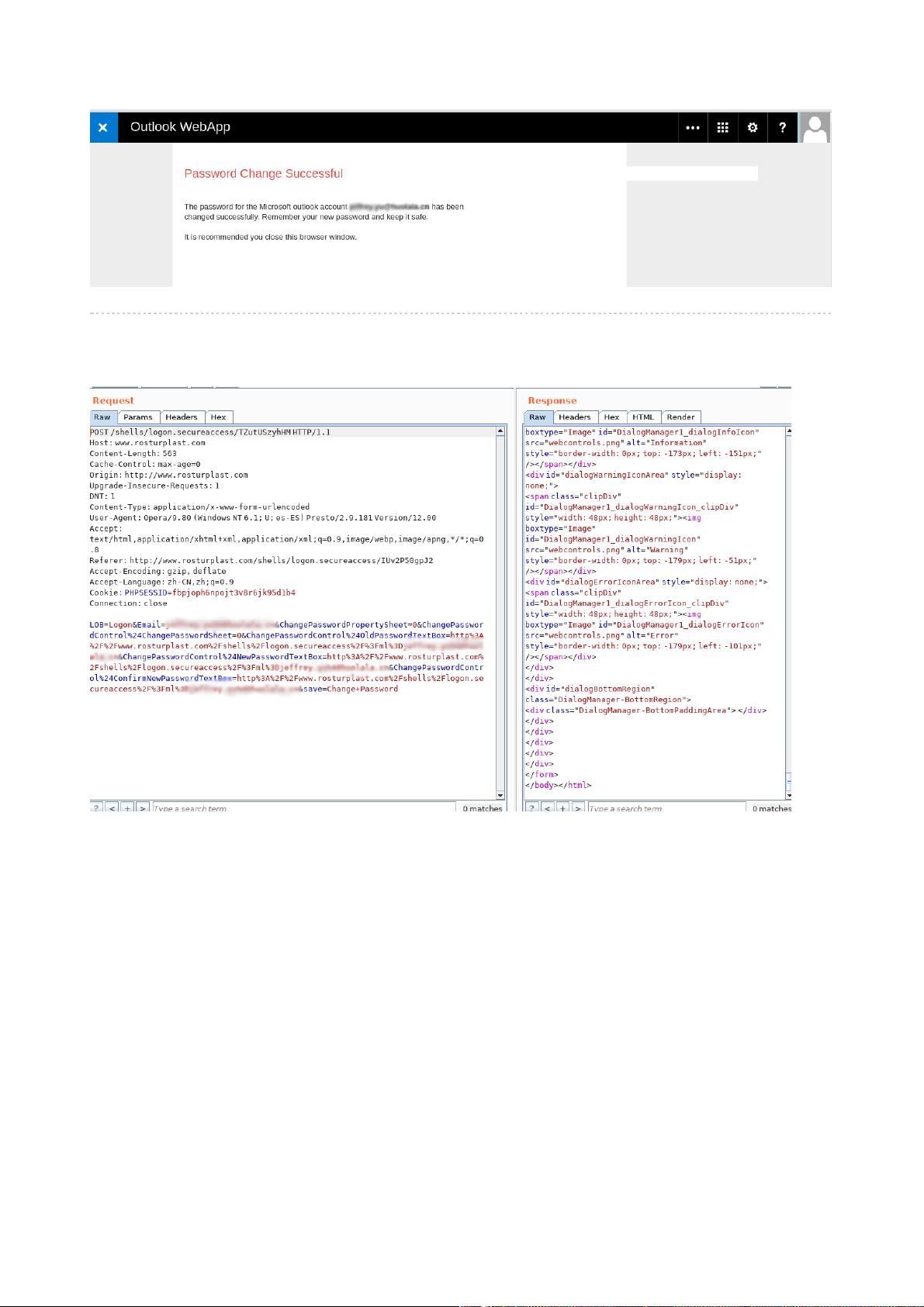

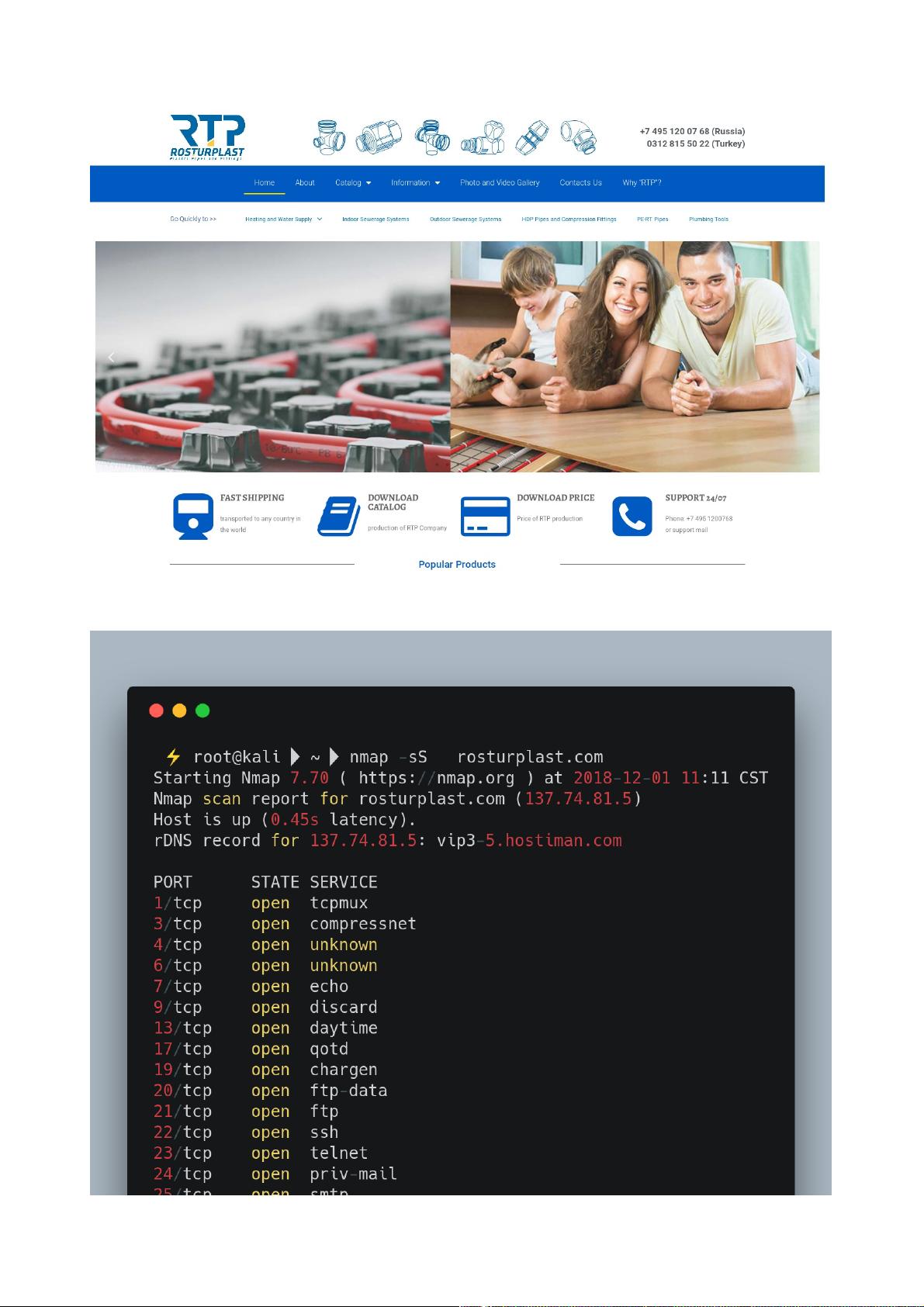

邮件钓鱼攻击溯源是信息技术安全领域的一项重要工作,它要求安全专家或研究人员从技术层面上还原和分析一次或一系列钓鱼攻击的源头,从而揭露攻击者的身份、手法和动机,并为防范未来攻击提供参考。本文档详细记录了一次邮件钓鱼攻击的溯源过程,包括信息收集、分析手法和思路。 邮件钓鱼攻击是一种常见的网络诈骗手段,攻击者通过伪装成合法的邮件发送者,诱导收件人透露敏感信息,例如用户名、密码、银行账户信息等。这种攻击方式成本低廉,但成功率较高,对个人和企业都可能造成严重的损害。攻击者通常会精心设计假冒的邮件内容和链接,使得收件人难以识别邮件的真实来源。 在本次的案例中,钓鱼邮件冒充了Microsoft Outlook Web App,通知收件人其账户密码已过期,并附带了一个链接,声称是用于重置密码的。邮件中包含了大量邮件头信息,这些信息对于溯源分析至关重要。邮件头信息记录了邮件传输的路径,包括发送和接收服务器的地址和时间戳,是识别钓鱼邮件发送者身份的重要线索。 在信息收集阶段,需要细致地分析邮件头部信息,比如从哪些服务器转发而来,IP地址、接收时间等关键数据。同时,攻击者可能会在邮件中植入后门或使用肉鸡服务器来控制邮件的发送和接收,这些服务器的日志记录可以为溯源提供进一步的线索。 攻击手法方面,除了使用虚假的邮件发送地址外,邮件中可能会包含钓鱼网站链接,该链接可能指向一个与合法网站极其相似的假冒网站,旨在窃取用户的账号密码。此外,攻击者还可能在邮件中植入恶意代码,当用户点击链接访问钓鱼网站时,恶意代码会自动下载并执行,导致用户计算机或网络系统被攻击者控制。 溯源的关键在于将邮件头信息、网站访问日志、攻击者后门特征等关联分析,通过层层深入,逐步揭露攻击者的身份信息。整个过程要求安全人员具备丰富的技术知识和专业的分析技能。 为了防范邮件钓鱼攻击,用户和企业需要采取多种安全措施。用户应提高警觉,对于任何要求输入账号密码的邮件都应进行验证。企业和组织应实施邮件安全策略,包括使用邮件过滤器、部署反钓鱼工具等。同时,定期更新和升级安全软件,安装补丁程序,也是防止攻击的有效手段。对于邮件服务器而言,应配置严格的邮件传输规则,例如拒绝来自未知服务器的邮件,并对邮件头信息进行检查。 邮件钓鱼攻击溯源工作不仅有助于惩戒犯罪分子,而且能够帮助提升整个社会对网络诈骗的认识。对于安全研究人员而言,这是一个持续的学习和挑战过程,需要不断地研究攻击者的新手段,提高自身的技术水平,从而更加有效地保护网络信息安全。

剩余66页未读,继续阅读

- 粉丝: 2458

- 资源: 3952

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- dnSpy-net-win32-222.zip

- mongoose-free-6.9

- 德普微一级代理 DP100N06MGL PDFN3.3*3.3 TRMOS N-MOSFET 60V, 8mΩ, 45A

- 【java毕业设计】SpringBoot+Vue幼儿园管理系统 源码+sql脚本+论文 完整版

- 德普微一级代理 DP021N03FGLI DFN5*6 DPMOS N-MOSFET 30V 180A 1.8mΩ

- 巨潮资讯网5000只股票orgId-dict加密字典

- 基于java实现的快速排序代码

- 德普微一级代理 DP3145D SOT23-6 USB PD 协议单口控制器

- 【一文搞懂:什么是集成学习-原理+python代码】

- 国际象棋检测7-YOLO(v5至v9)、COCO、CreateML、Darknet、Paligemma、TFRecord数据集合集.rar

信息提交成功

信息提交成功

- 1

- 2

前往页