没有合适的资源?快使用搜索试试~ 我知道了~

实验一信息收集与漏洞扫描实验

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 165 浏览量

2023-05-07

21:35:41

上传

评论

收藏 1.78MB DOC 举报

温馨提示

试读

32页

实验一信息收集与漏洞扫描实验

资源推荐

资源详情

资源评论

实验一 信息收集与漏洞扫描

【实验目的】

通过本实验初步了解黑客入侵和攻击的方法以及一般的应对测量,掌握常见工具的基本

应用,包括如下几个方面:

✓ 了解网络主机信息收集的方法和工具。

✓ 了解安全扫描技术。

✓ 了解网络搜索引擎对系统安全的威胁。

实验过程中,学生需要将实验的结果记录下来,并回答相关思考题,填写到实验报告中。

【实验类型】综合型实验

【实验内容】

以下实验内容可根据实验室的具体情况和课时安排的变化进行适当的调整,实验内容

中的思考题以书面形式解答并附在实验报告的后面。

需要注意的是,学生在实验过程中要严格按实验指导书的操作步骤和要求操作,且小

组成员应紧密配合,以保证实验过程能够顺利完成。

本次实验的主要项目包括以下几个方面 :

目标主机信息收集;

利用 Google 收集漏洞信息;

漏洞扫描。

具体的实验内容和步骤如下:

【实验环境】

实验设备:Windows XP 系统,VMWare 系统,Windows 2000 虚拟机。

一、信息收集(踩点)

1、利用工具软件收集信息

1)ping:用来判断目标是否活动;最常用、最简单的探测手段;Ping 程序一般是直接

实现在系统内核中的,而不是一个用户进程。

Reply from 192.168.3.10: bytes=32 time<1ms TTL=32

Reply from 192.168.3.10 表示回应 ping 的 ip 地址是 192.168.3.10。

bytes=32 表示回应报文的大小,这里是 32 字节。

time<1ms 表示回应所花费的时间,小于 1 毫秒。

TTL=32,TTL 是生存时间,报文经过一个路由器就减 1,如果减到 0 就会被抛弃。

由于不同系统对 ICMP 做出的响应不同,因此 TTL 字段值可以帮助我们识别操作系统

类型。

操作系统类型

TTL 值

Windows 95/98/ME

32

Windows NT/2000

128

LINUX Kernel 2.2.x/2.4.x

64

Compaq Tru64 5.0

64

FreeBSD 4.1/ 4.0/3.4

255

Sun Solaris 2.5.1/2.6/2.7/2.8

255

OpenBSD 2.6/2.7

255

NetBSDHP UX 10.20

255

一般 Ping 出来的 TTL 值可能不是以上所提的数字,往往只是一个接近的值。TTL 值每

经过一个路由器就会减 1,TTL=50 的时候就是说你发一个数据到你 PING 的地址期间要通

过 14 个路由器。如果 TTL=126 的话就是中间要通过 2 个路由器。因此,如果接近 255 的话

就是 UNIX 系统,如果接近 128 的话就是 Windows 系统。

2)tracert:跟踪从本地开始到达某一目标地址所经过的路由设备,并显示出这些路由

设备的 IP、连接时间等信息。

3)Nbtstat

nbtstat 主要用于对 NetBIOS 系统(特别是 Windows 计算机)的侦测,可获知目标系统

的信息和当前登录的用户,判断目标系统上的服务,读取和清除其 Cache 中的内容等。网络

入侵者可以通过从 nbtstat 获得的输出信息开始收集有关对方机器的信息。

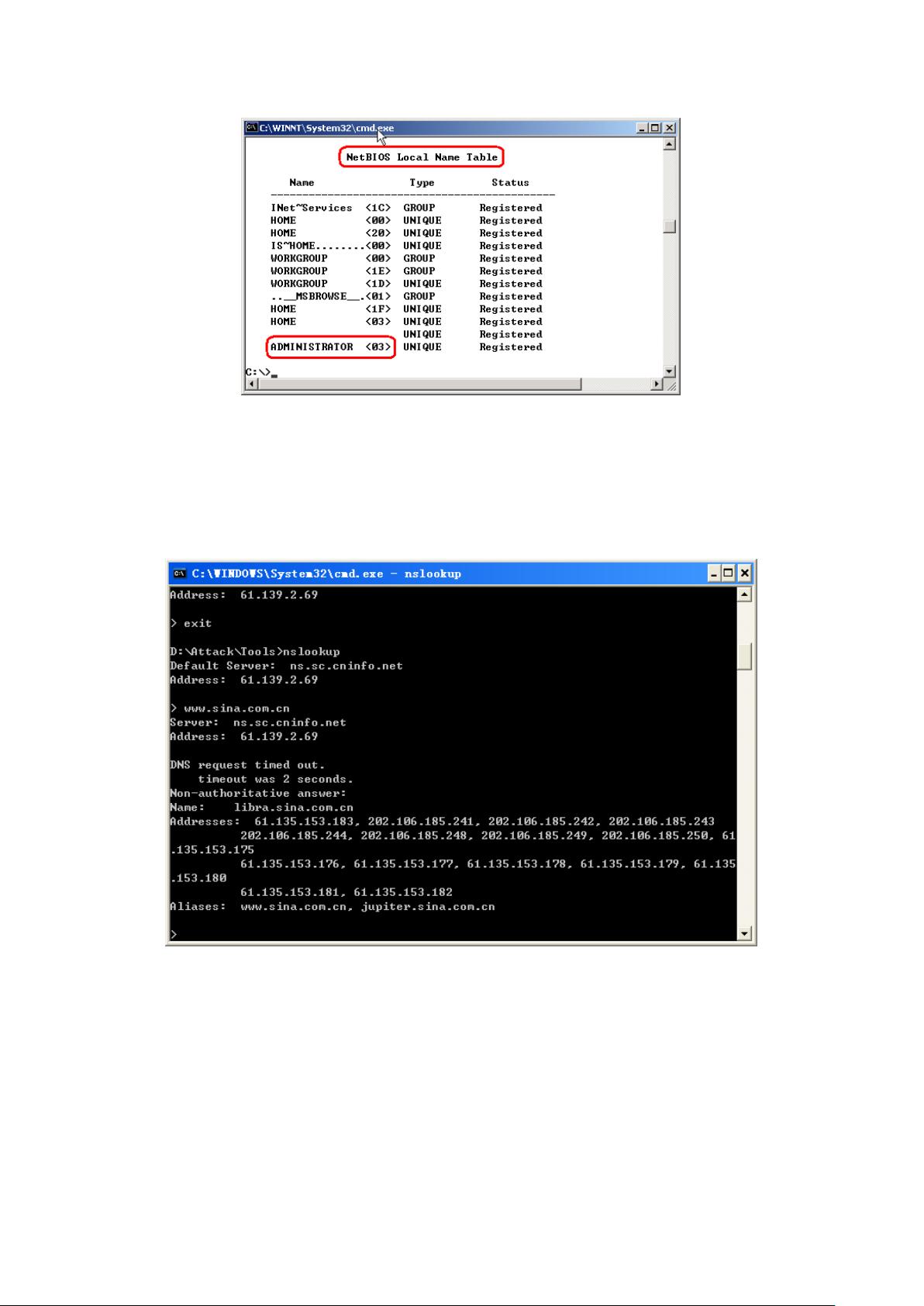

如果已知某台 Windows 主机的 IP 地址,输入命令“nbtstat –A 192.168.0.111”可以查看

其名字列表,如图 2-37。

图 2-37 查看远程主机的名字列表

通过检查 nbtstat 命令的结果,我们可以找到<03>识别符。采用<03>识别符的表目是用

户名或机器名。如果有人从本地登录到 该 机器上,就会看到两个<03>识别符。在一般情

况下,第一个<03>识别符是机器的 NetBIOS 名字,第二个<03>识别符是本地登录用户的名

字。

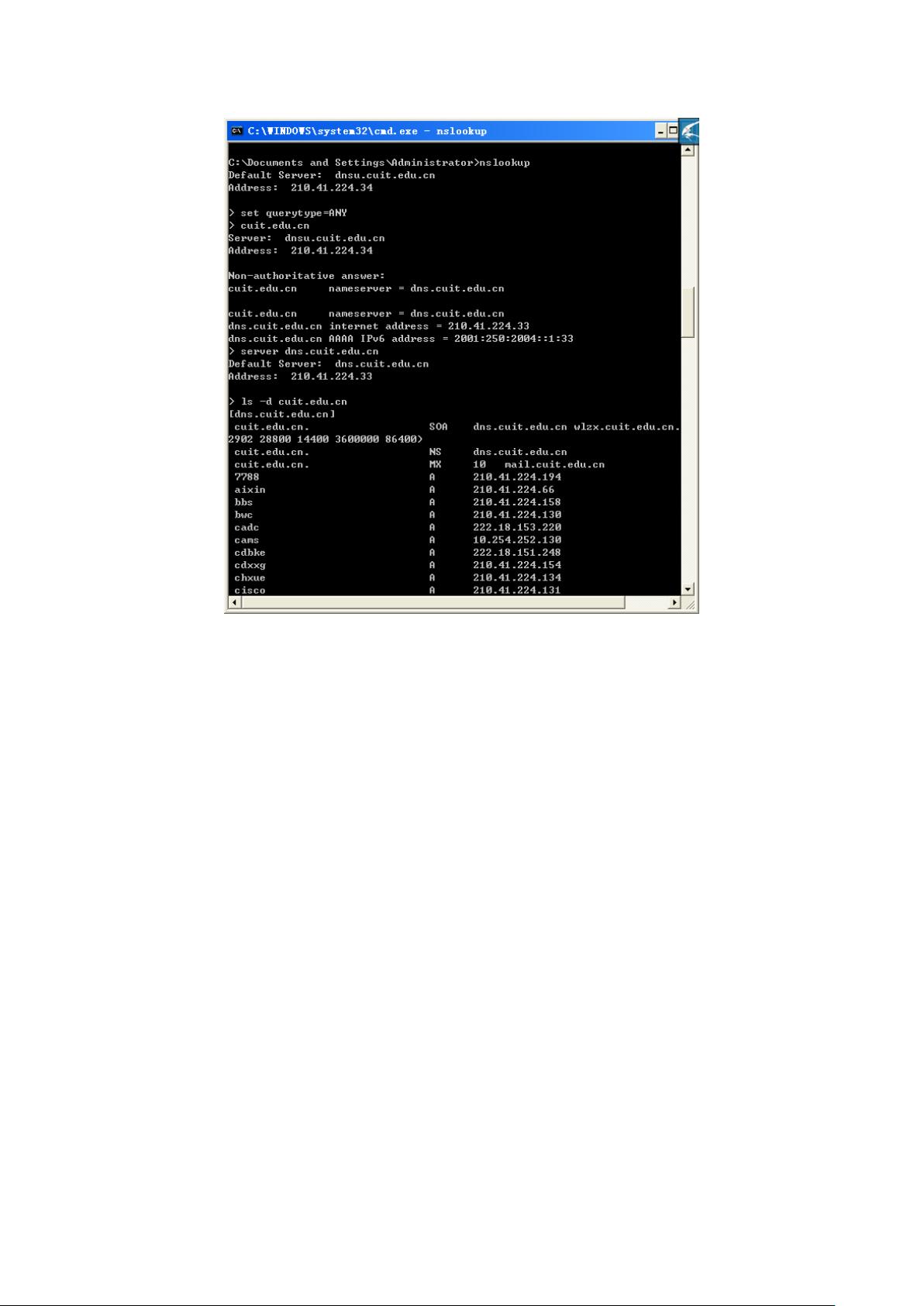

4)Nslookup:

5)SNMP 探测

对于开放 SNMP 服务的系统,黑客可以用 SNMP 管理或查询工具,去探测你的系统。

当然,这需要猜解 SNMP 团体(community)名称。

支持SNMP查询的工具有很多,snmputil.exe是一个简单的命令行工具,用snmputil.exe可

以通过以下操作:

snmputil walk 目标机ip community_name OID

假如已知一台计算机运行了 SNMP 服务,且团体名为“public”(名称对大小写敏

感),用 snmputil 就可以查询到 Windows NT/2000 系统的用户列表。

如图,用snmputil刺探目标系统192.168.0.111上的用户列表。此外,象系统进程、共享

等都可以用这种方法获得。

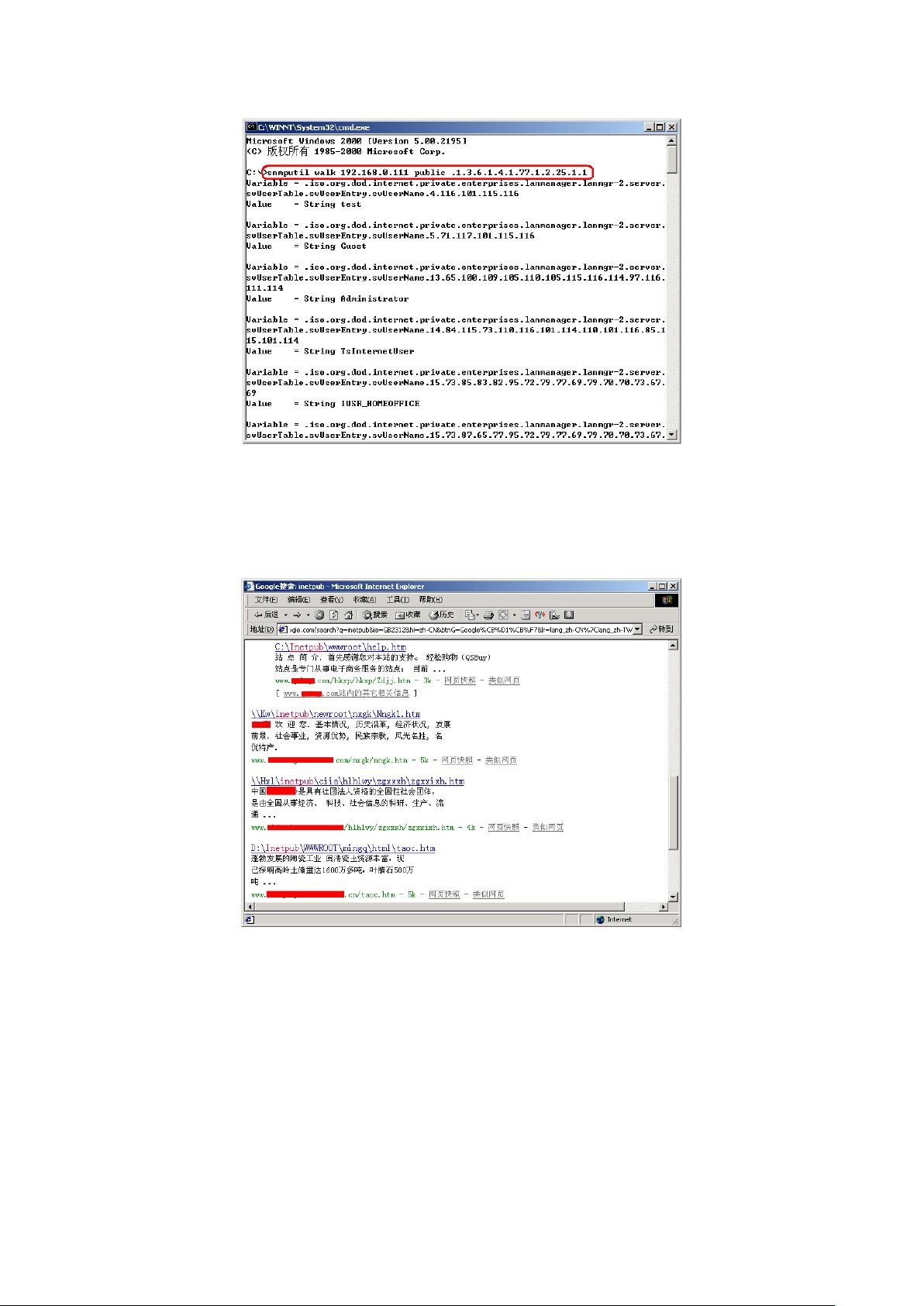

2、利用搜索引擎收集漏洞信息

黑客常常通过 Internet 搜索引擎来查找存在漏洞得主机。例如用 google、百度等搜索引

擎搜索漏洞主机,如图就是由于这些主机的 html 文件泄漏了物理存储路径。

此外,黑客常常利用专用的 Google 搜索引擎扫描工具,如 Google Hack V2.0 就是一款

强大的黑客扫描工具,汇集了几乎所有常用的可利用漏洞的查询关键字,并可根据已知目标

信息进行关键字查询,如图 14 为 Google Hack V2.0 主界面。

剩余31页未读,继续阅读

资源评论

文档优选

- 粉丝: 88

- 资源: 1万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功