没有合适的资源?快使用搜索试试~ 我知道了~

Google零信任安全架构解读.docx

需积分: 5 14 下载量 72 浏览量

2021-09-15

09:27:38

上传

评论

收藏 1.14MB DOCX 举报

温馨提示

试读

16页

Google零信任安全架构解读.docx

资源详情

资源评论

资源推荐

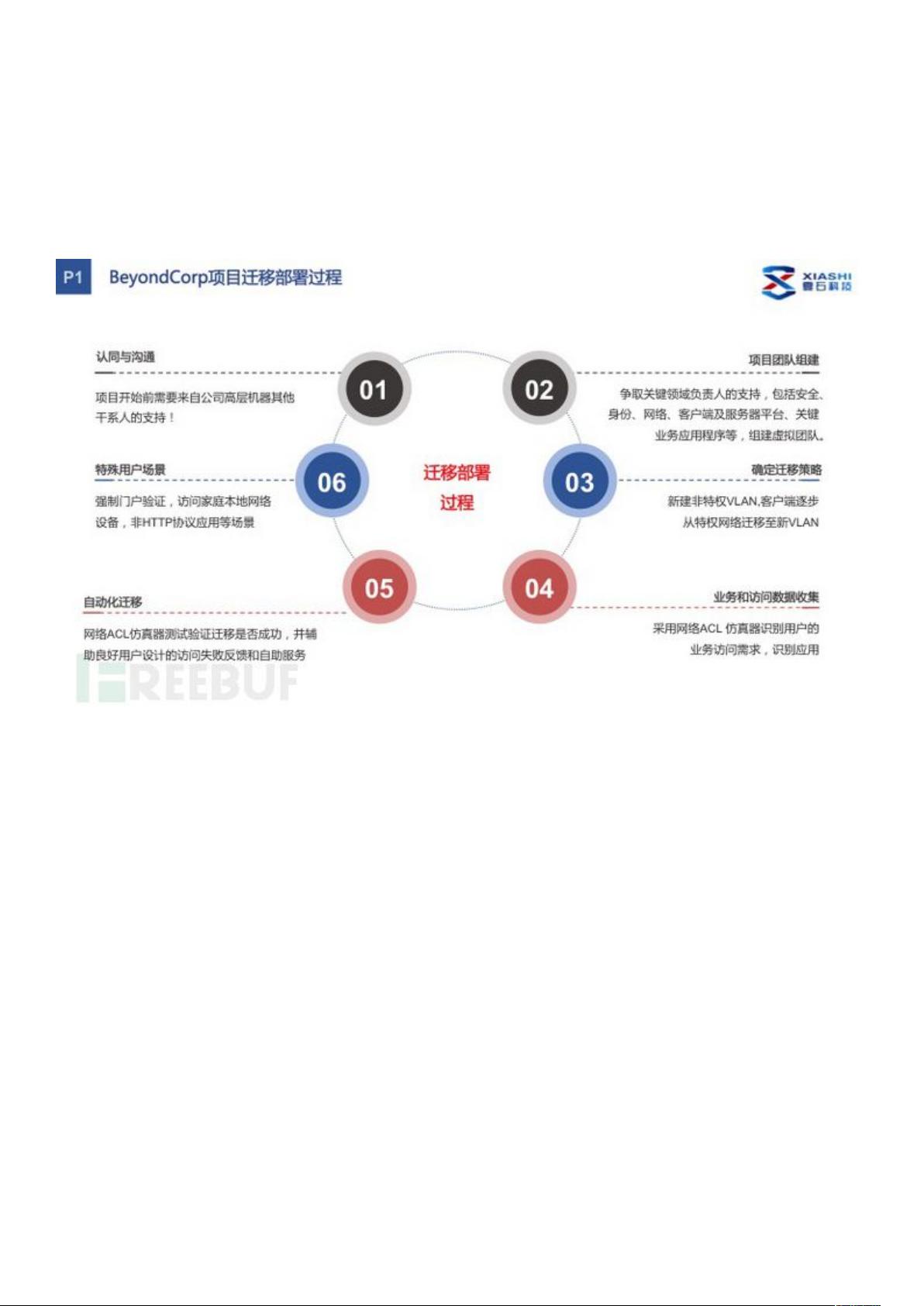

BeyondCorp 项目的迁移部署

Google 公司 BeyondCorp 项目迁移部署过程,整个工作大概分为这六个部分,包括认同与沟通,项目

团队组建,切确定迁移策略,业务和访问数据的收集,自动化迁移以及特殊用户场景的处理。因为整个

迁移部署过程是迭代、增量和不断优化调整的过程。下面我们对于这六大部分逐一来看。

1.认同与沟通

BeyondCorp 项目,它涉及到旧有安全体系转移到一个全新的安全体系,涉及到的层面多,动静大,时

间长,因此得到企业管理高层的认同和许可特别重要。

项目的动机:减少成功网络攻击所造成的危害,同时保持生产力,就这一点要与公司的高层以及其他干

系人保持充分的理解一致,才能保证这个项目顺利进行,这是整个项目执行过程当中的关键。

2.项目团队的组建

在整个项目过程当中,必须要争取到关键领域负责人的支持,包括安全、身份管理、网络、访问控制、

客户端和服务平台软件,关键业务应用程序,以及任何第三方合作伙伴,或者 it 外包项目的负责人。应

该梳理和确定各个领域专家,获得其承诺,确保他们的投入时间和精力。有了这样的一个虚拟的项目团

队,那才能保证项目协调落地执行。

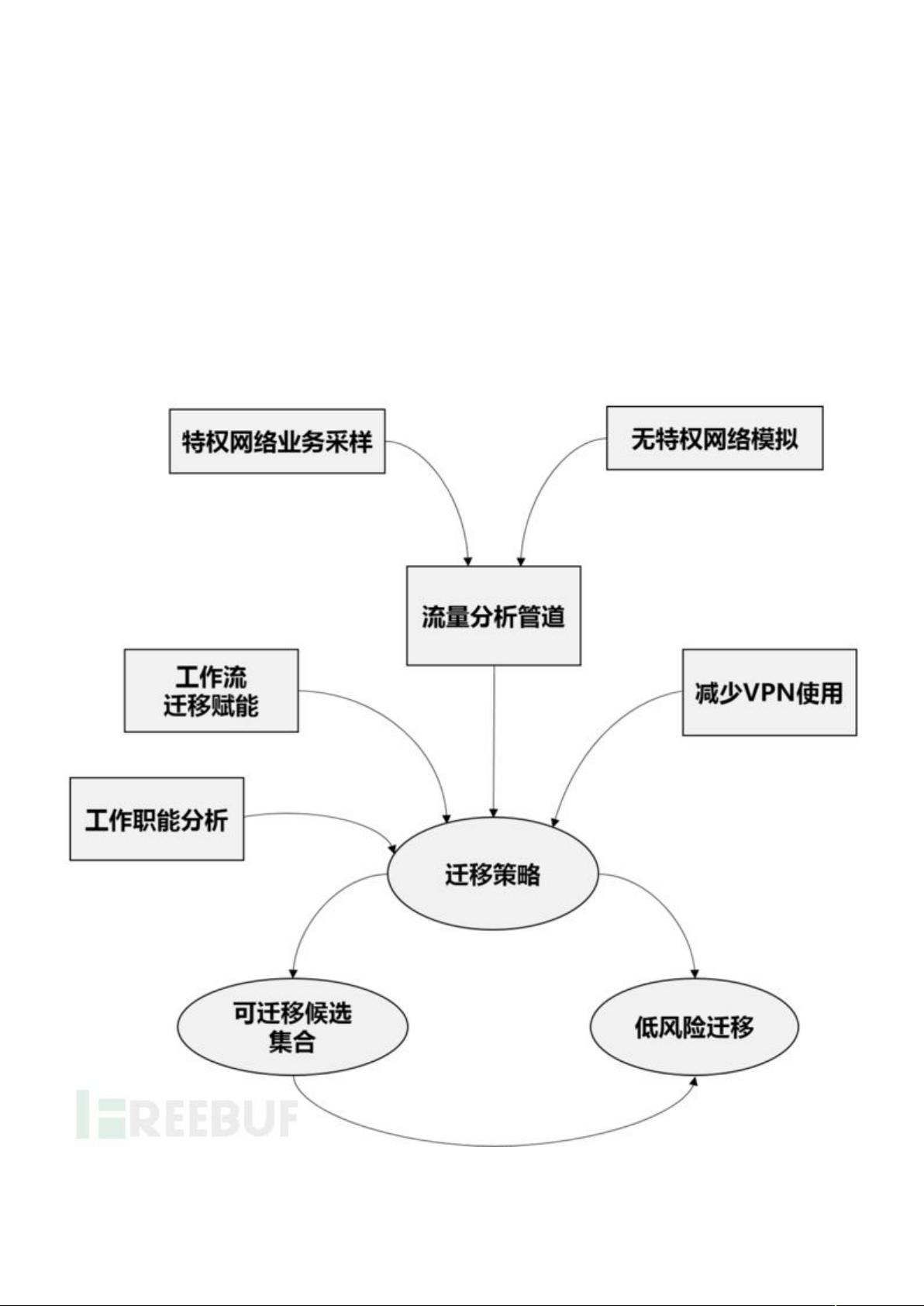

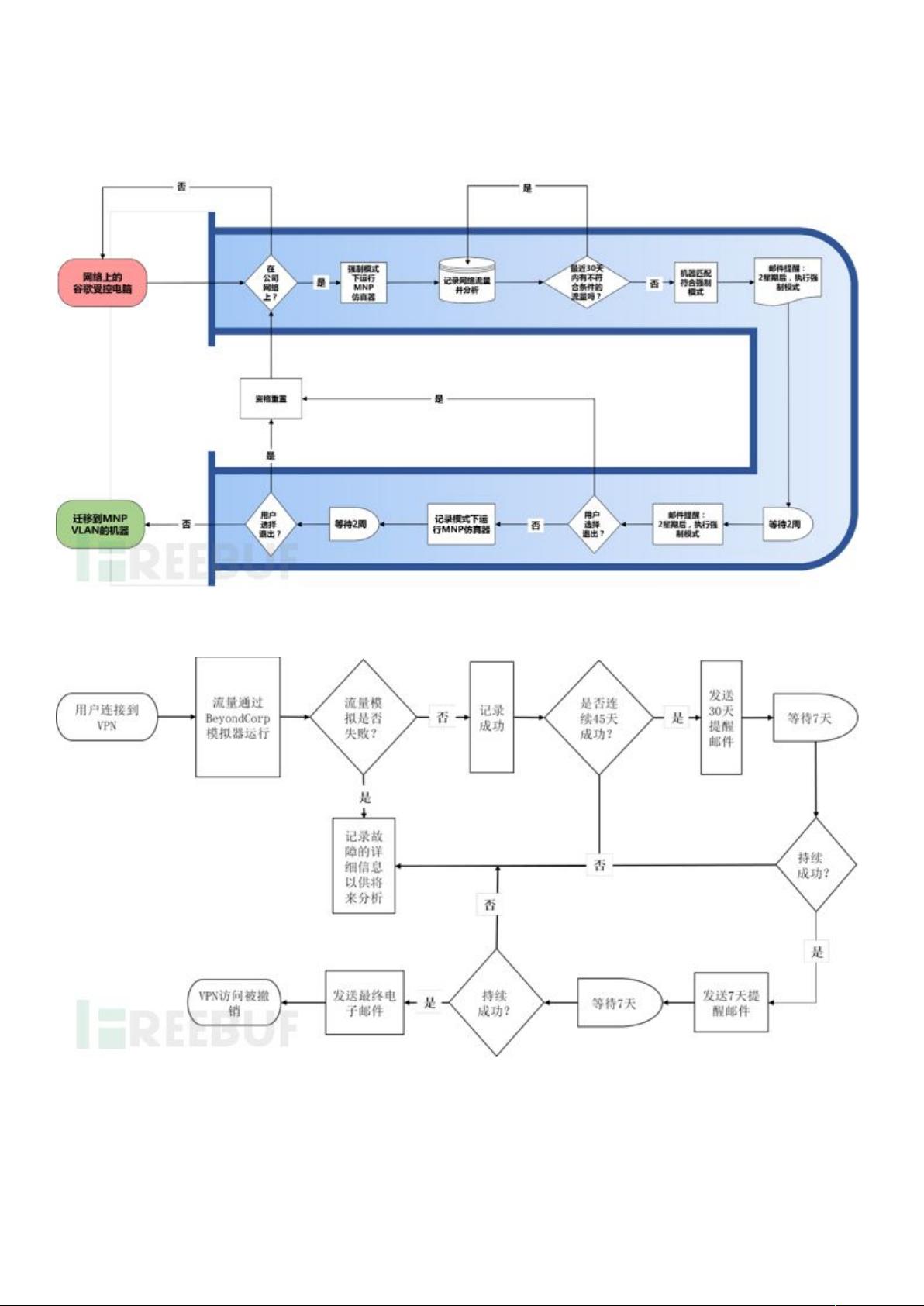

3.确定迁移策略

BeyondCorp 项目迁移策略其实是经历了一个变化的一个过程,之前的一个迁移策略是从特权网络逐渐

的阻止或限制服务特权来完成。但是最终没有选择这样一个策略,而是在整个网络当中新建一个非特权

网络(MNP-VLAN)。然后把特权网络的终端逐步的向非特权网络迁移。这已经好比城市搬迁改造,这

次是建一个新城,然后把居民、企业、相关机构等逐步迁入新城,而不是在原有的老城进行改造,这样

搬迁改造的难度就会低很多。

4.业务和访问数据的收集

业务和访问数据的收集是事关整个这个项目迁移当中的一个重中之重,也是迁移能否成功的关键。只有

识别用户访问的业务需求,才能够去确定这个用户到底如何进行迁移,使用了网络访问控制。使用网络

ACL 仿真器识别和收集用户的访问信息以及识别应用程序,确定哪些应用程序不符合迁移的要求,需进

行必要的改造。

5.自动化的迁移

针对一些强制的门户验证、访问家庭本地的网络设备等等这样的一些用户场景,进行特殊的处理。另外

一个针对一些非 http 协议的一些应用进行改造,通过使用 http 协议进行封装改造原有的应用。比方说

SSH,远程桌面访问等。

几个相关安全思维模型

思维模型一:安全是一把手工程,网络安全应保证核心业务需求

这样一个思维模型,其本质要求企业网络安全唯有自上而下才能保障企业的每个人都参与进来,保证安

全的相关的资源能够得以到位。公司高层以及其他干系人,就企业网络安全的动机:减少成功攻击所带

来的危害,同时保障生产力都已达成相对广泛的共识。并且企业的安全团队已在重点参与、理解并持续

输出安全能力,保障企业核心业务的安全需求。

思维模型二:安全分层模型

安全分层要求层内紧内聚,层间松耦合,某层的改变不影响其他层。分层思维是广泛使用的一种基本方

法论,我们熟知的 iso 网络参考七层模型就是典型的分层思维模型。通过分层,分解了复杂问题,同时

又保障问题之间的相对独立。

思维模型三:自适应信任访问与风险防护安全模型

自适应信任访问与风险防护,出自自适应安全框架(ASA,Adaptive Security Architecture),自适

应安全框架(ASA)是 Gartner 于 2014 年提出的面向下一代的安全体系框架,以应对云大物移智时代

所面临的安全形势。自适应安全框架(ASA)从预测、防御、检测、响应四个维度,强调安全防护是一

个持续处理的、循环的过程,细粒度、多角度、持续化的对安全威胁进行实时动态分析,自动适应不断

变化的网络和威胁环境,并不断优化自身的安全防御机制。

剩余15页未读,继续阅读

V_Dream

- 粉丝: 4

- 资源: 2

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0