没有合适的资源?快使用搜索试试~ 我知道了~

Linux防火墙(iptables)命令大全

温馨提示

试读

36页

Linux防火墙(iptables)命令大全,详细介绍了iptables的结构、语法和举例。

资源推荐

资源详情

资源评论

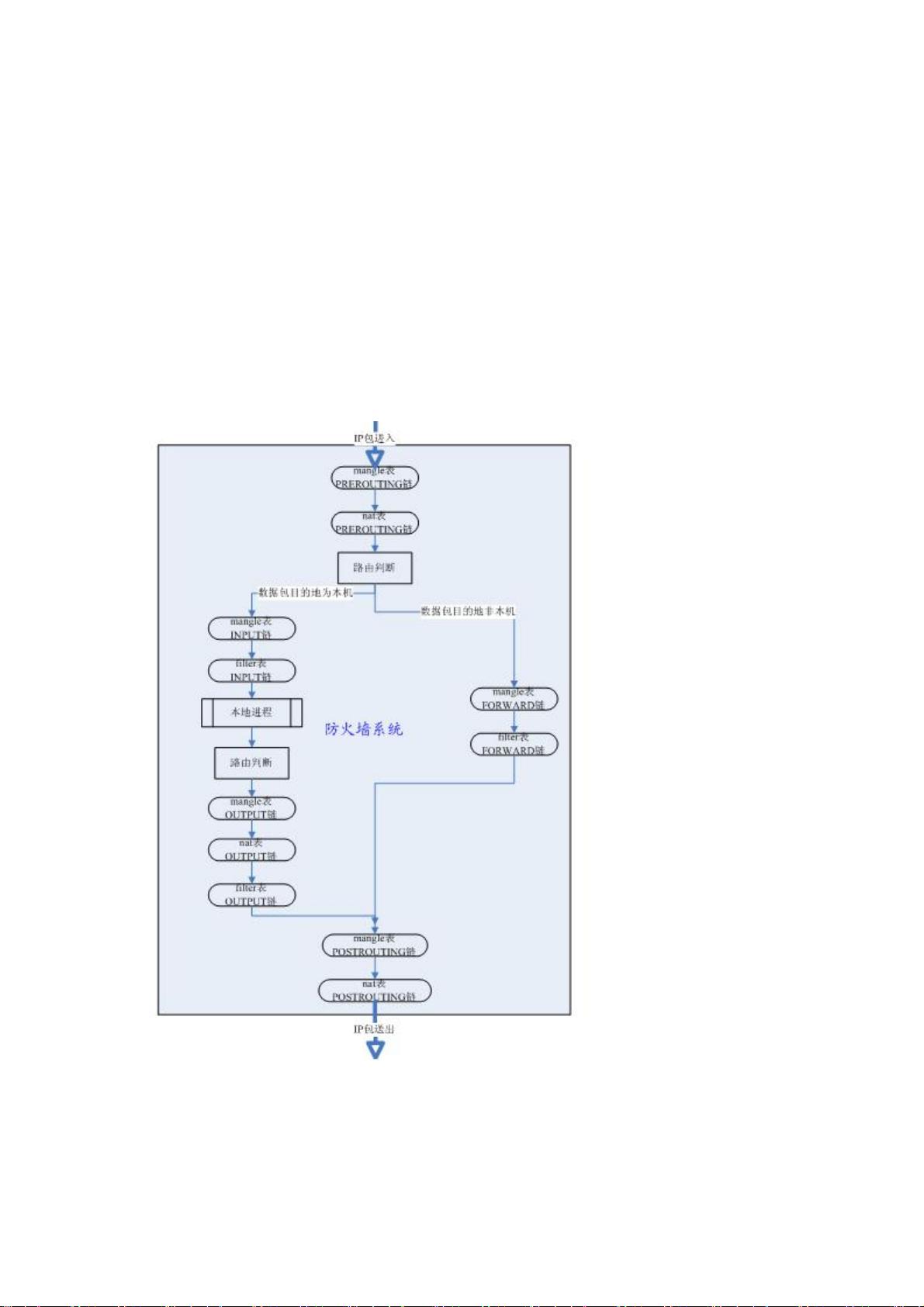

数据包经过防火墙的路径

图 1 比较完整地展示了一个数据包是如何经过防火墙的,考虑到节省空间,该图

实际上包了三种情况:

来自外部,以防火墙(本机)为目的地的包,在图 1 中自上至下走左边一条路径。

由防火墙(本机)产生的包,在图 1 中从“本地进程”开始,自上至下走左边一

条路径

来自外部,目的地是其它主机的包,在图 1 中自上至下走右边一条路径。

图1

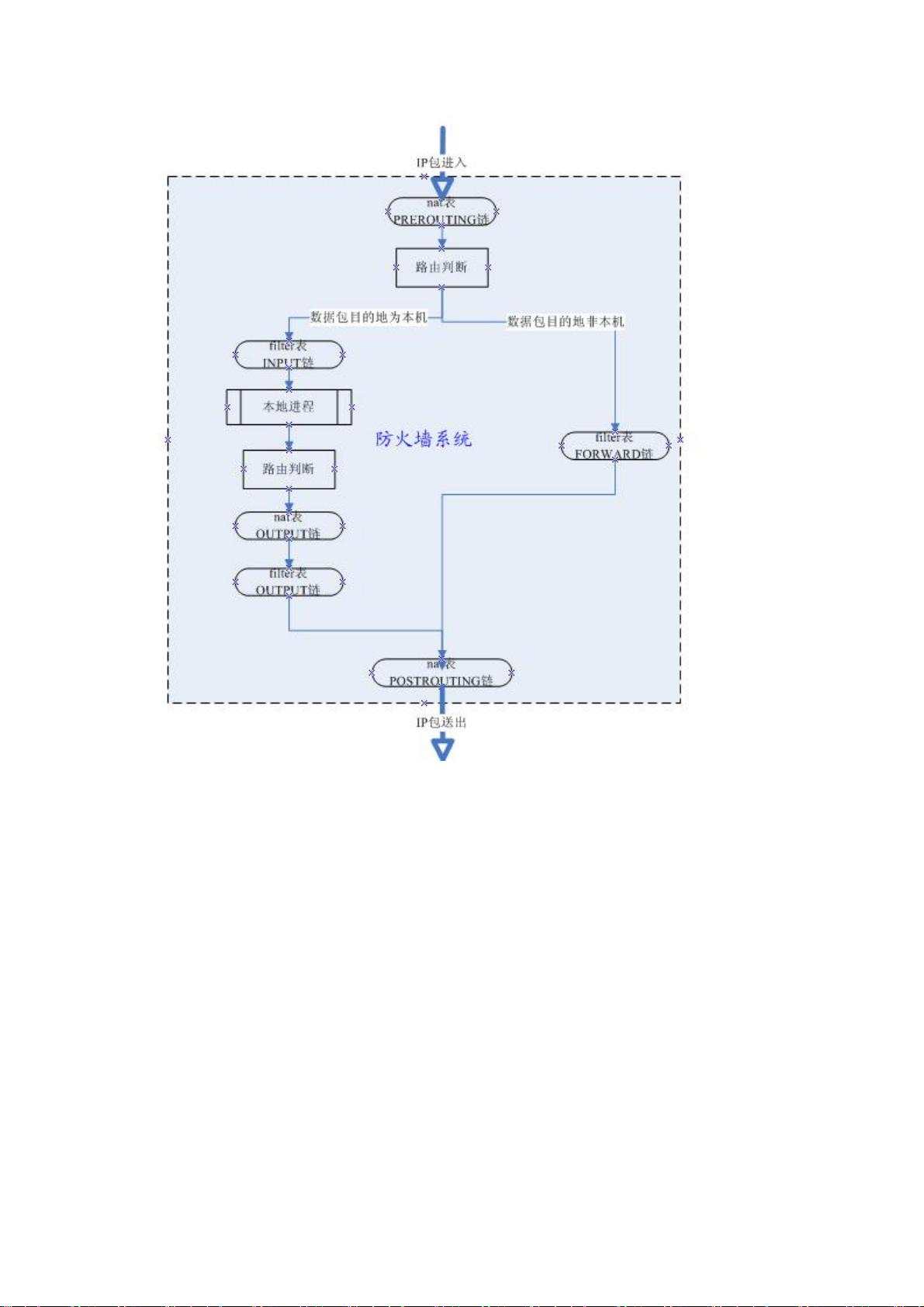

如果我们从上图中略去比较少用的 mangle 表的图示,就有图 2 所显示的更为清晰

的路径图.

图2

禁止端口的实例

• 禁止ssh端口

只允许在 192.168.62.1 上使用 ssh 远程登录,从其它计算机上禁止使用 ssh

#iptables -A INPUT -s 192.168.62.1 -p tcp --dport 22 -j ACCEPT

#iptables -A INPUT -p tcp --dport 22 -j DROP

• 禁止代理端口

#iptables -A INPUT -p tcp --dport 3128 -j REJECT

• 禁止icmp端口

除 192.168.62.1 外,禁止其它人 ping 我的主机

#iptables -A INPUT -i eth0 -s 192.168.62.1/32 -p icmp -m icmp --icmp-type

echo-request -j ACCEPT

#iptables -A INPUT -i eth0 -p icmp --icmp-type echo-request –j ?DROP

或

#iptables -A INPUT -i eth0 -s 192.168.62.1/32 -p icmp -m icmp --icmp-type

8 -j ACCEPT

#iptables -A INPUT -i eth0 -p icmp -m icmp --icmp-type 8 -j DROP

注:可以用 iptables --protocol icmp --help 查看 ICMP 类型

还有没有其它办法实现?

• 禁止QQ端口

#iptables -D FORWARD -p udp --dport 8000 -j REJECT

强制访问指定的站点

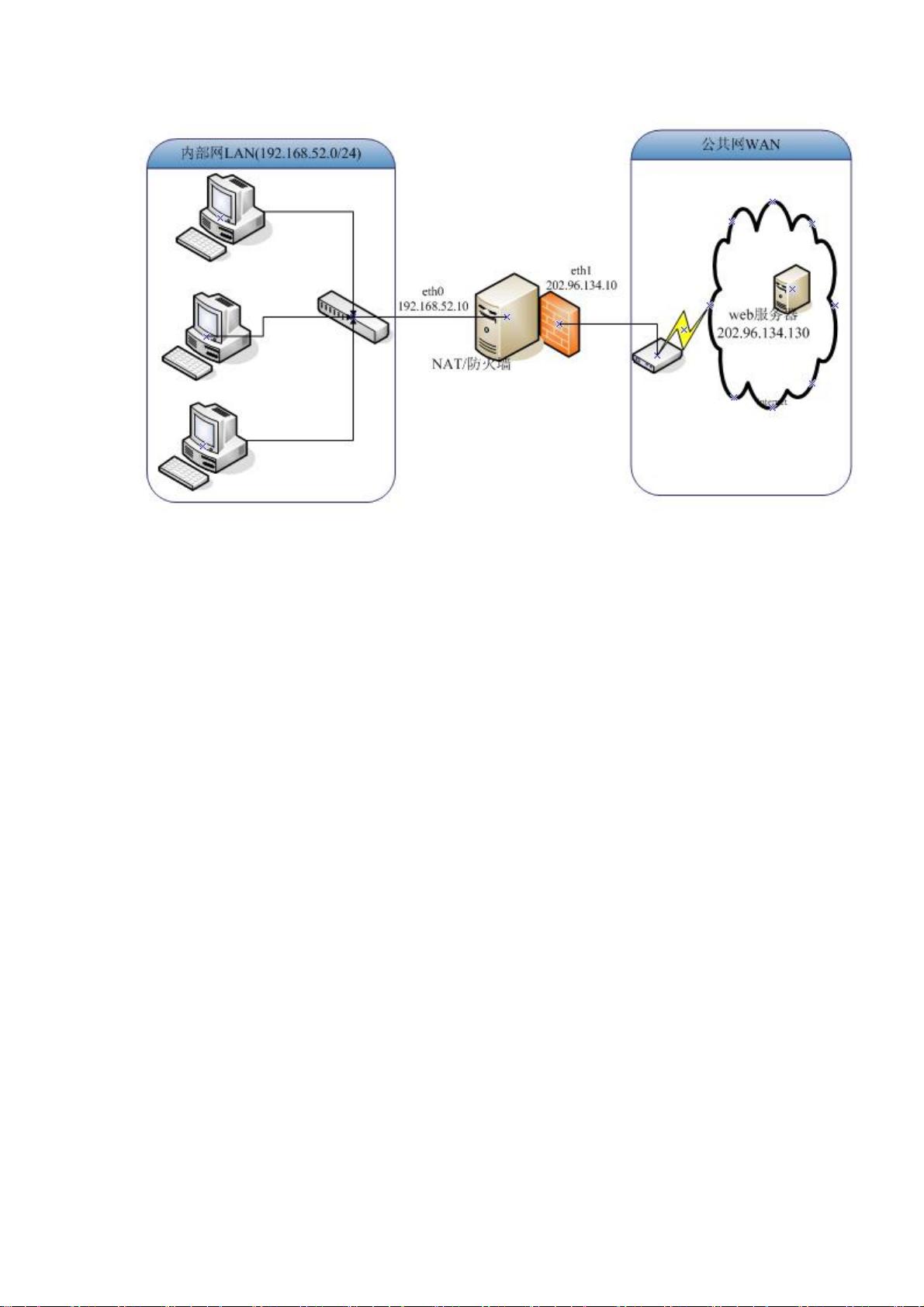

图3

要使 192.168.52.0/24 网络内的计算机(这此计算机的网关应设为

192.168.52.10)强制访问指定的站点,在做为防火墙的计算机(192.168.52.10)

上应添加以下规则:

1. 打开 ip 包转发功能

echo 1 > /proc/sys/net/ipv4/ip_forward

2. 在 NAT/防火墙计算机上的 NAT 表中添加目的地址转换规则:

iptables -t nat -I PREROUTING -i eth0 -p tcp --dport 80 -j DNAT

--to-destination 202.96.134.130:80

iptables -t nat -I PREROUTING -i eth0 -p udp --dport 80 -j DNAT

--to-destination 202.96.134.130:80

3. 在 NAT/防火墙计算机上的 NAT 表中添加源地址转换规则:

iptables -t nat -I POSTROUTING -o eth1 -p tcp --dport 80 -s 192.168.52.0/24

-j SNAT --to-source 202.96.134.10:20000-30000

iptables -t nat -I POSTROUTING -o eth1 -p udp --dport 80 -s 192.168.52.0/24

-j SNAT --to-source 202.96.134.10:20000-30000

4. 测试:在内部网的任一台计算机上打开浏览器,输入任一非本网络的 IP,都将

指向 IP 为 202.96.134.130 的网站.

发布内部网络服务器

图4

要使因特网上的计算机访问到内部网的 FTP 服务器、WEB 服务器,在做为防火墙

的计算机上应添加以下规则:

1. echo 1 > /proc/sys/net/ipv4/ip_forward

2. 发布内部网 web 服务器

iptables -t nat -I PREROUTING -p tcp -i eth1 -s 202.96.134.0/24 --dport

80 -j DNAT --to-destination 192.168.52.15:80

iptables -t nat -I POSTROUTING -p tcp -i eth0 -s 192.168.52.15 --sport

80 -j SNAT --to-source 202.96.134.10:20000-30000

3. 发布内部网 ftp 服务器

iptables -t nat -I PREROUTING -p tcp -i eth1 -s 202.96.134.0/24 --dport

剩余35页未读,继续阅读

资源评论

药罐子也有未来2023-07-25的示例和说明相互配合,对于理解iptables命令的作用和用法很有帮助。

药罐子也有未来2023-07-25的示例和说明相互配合,对于理解iptables命令的作用和用法很有帮助。 chenbtravel2023-07-25件整理了Linux防火墙的常用命令,用语简洁明了,对于初学者来说非常友好。

chenbtravel2023-07-25件整理了Linux防火墙的常用命令,用语简洁明了,对于初学者来说非常友好。 江水流春去2023-07-25件是我在学习Linux防火墙时找到的,内容详实清晰,帮助我了解了iptables命令的使用。

江水流春去2023-07-25件是我在学习Linux防火墙时找到的,内容详实清晰,帮助我了解了iptables命令的使用。 赵小杏儿2023-07-25一些地方的解释稍显简略,但整体来说,这份文件是一份不错的起步资料,能够帮助读者快速入门Linux防火墙。

赵小杏儿2023-07-25一些地方的解释稍显简略,但整体来说,这份文件是一份不错的起步资料,能够帮助读者快速入门Linux防火墙。 张匡龙2023-07-25篇文件后,对于Linux防火墙的原理和使用方法有了更深入的了解,感觉收获颇多。

张匡龙2023-07-25篇文件后,对于Linux防火墙的原理和使用方法有了更深入的了解,感觉收获颇多。

chenhpxc

- 粉丝: 0

- 资源: 8

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功