目 录

网络安全与防火墙实验篇

实验一:查阅 Linux 缺省的存取控制权限

实验二:创建 Apache 服务器下的访问控制列表

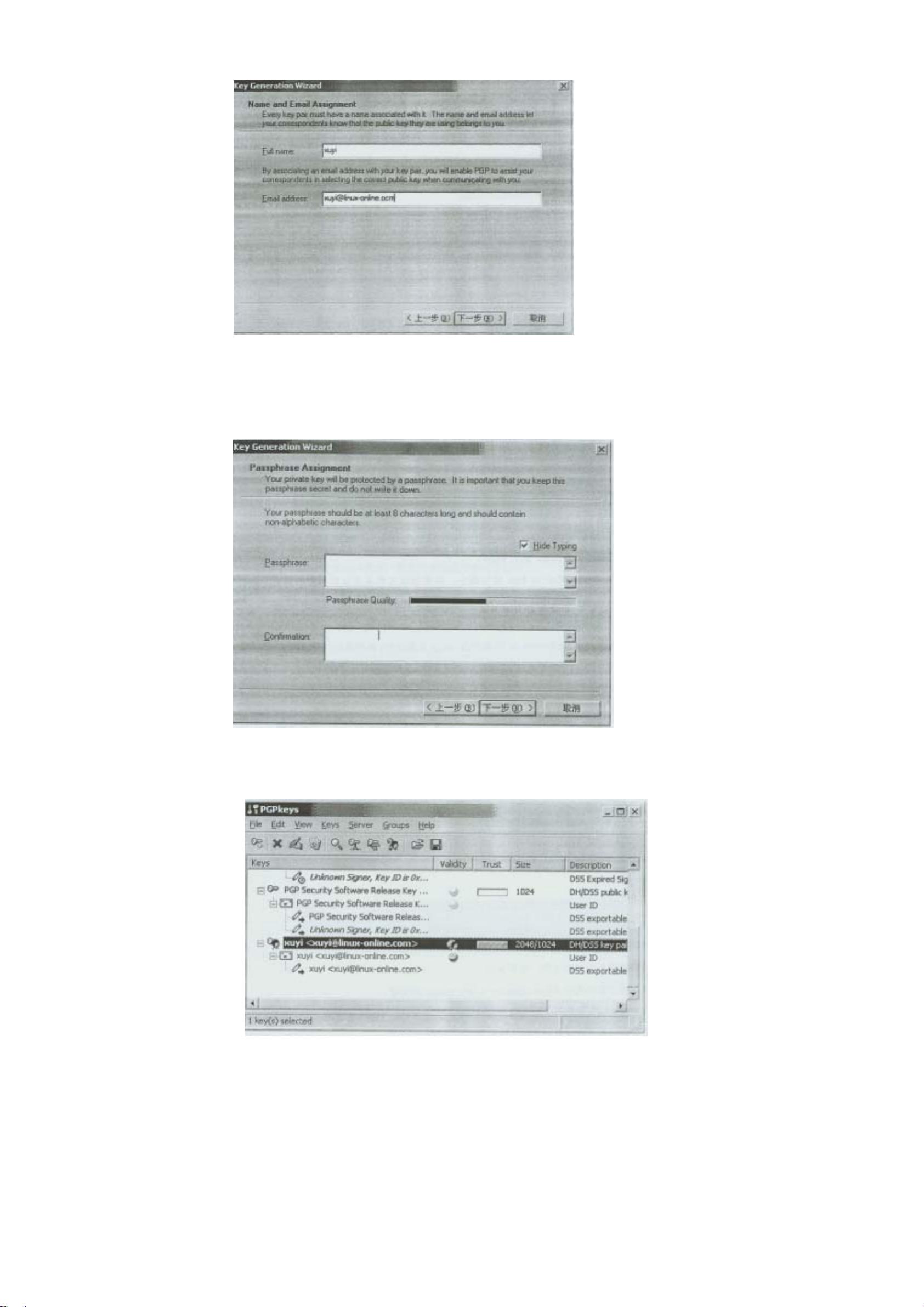

实验三:使用 PGP 创建密钥对

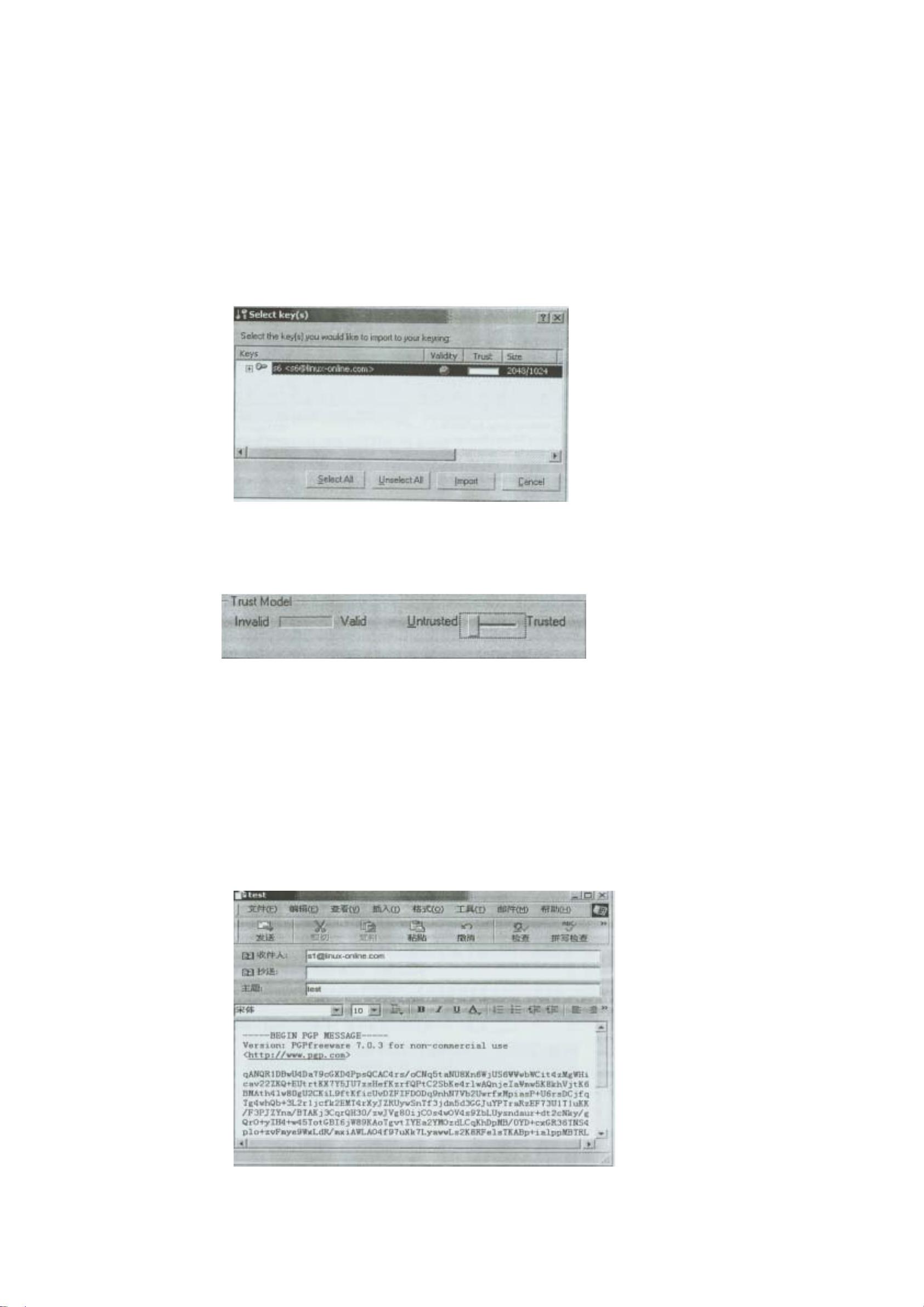

实验四:在 NT 下导出 PGP 公钥及对签名

实验五:NT 下 PGP 使密钥对加密、解密信息

实验六:用 PGP 加密和解密文件

实验七:使用 MD5sum 创建 HASH 校验和

实验八:PGP 使用实现 VPN 的实施

实验九:在 Linux 下用 gnupg 工具实现加密

实验十:使用 sniffer 捕获加密包和非加密包

实验十一:在 IIS 中实现 SSL

实验十二:使用 NAT 进行蛮力攻击

实验十三:发送伪造的 E-mail

实验十四:Tribe Flood Network(TFN)攻击

实验十五:使用单用户模式登录 Linux

实验十六:利用 Linux 启动盘更改 Windows NT 密码

实验十七:在 Windows NT 下关闭端口

实验十八:使用 plisten 监听端口

实验十九:在 NT 下使用 NC(Netcat)开放后门端口

实验二十:在 IIS 中配置安全的 Web 站点

实验二十一:在 IIS 中配置安全的 FTP 服务

实验二十二:配置简单的网络检测

实验二十三:用 Winroute 创建包过滤规则

实验二十四:使用 WinRoute 过滤 HTTP 访问

实验二十五:用 WinRoute 配置 FTP 过滤

操作系统实验篇

实验一:Red Button 工具探测 NT 管理员帐号及共享

实验二:帐号锁定策略与暴力攻击

实验三:强制使用强壮的密码

实验四:UNIX 环境下密码时效的及 PATH 的重要性

实验五:键盘记录程序的潜在危险

实验六:使用 WebTrends Security Analyzer 进行安全评估

实验七:识别 UNIX 下“r”系列程序的不安全因素

实验八:在 NT 下卸载和删除一些不必要的服务

实验九:更改 NT 注册表来增强系统的安全性

实验十:保护 FTP、TELNET 服务以及 TCPWra 九:在 Linux 下用 gnupg 工具实现加密

安全审计,攻击和威胁分析实验篇

实验一:使用 tracert 命令检测路由和拓扑结构信息

实验二:使用 WS_ping propack 进行网络检测和扫描

实验三:从 SNMP 中获取信息

实验四:在 Linux 下使用 Nmap 检测端口

实验五:使用 ISS internet SCanner 进行网络检测和分析

实验六:分析 SYN Flood 攻击原理

实验七:分析 Smurf 攻击原理

实验八:使用 L0phtCrack 破解 Windows NT 密码

实验九:使用 John the Ripper 破解 Linux 密码

实验十:使用 NetBus 进行主机控制

实验十一:分析 NetBus 会话端口

实验十二:使用 NetBus 进行远程控制

实验十三:使用 session wall 进行实时安全控制

实验十四:用 session wall 监视主机活动

实验十五:在 session wall 中创建,设置,编辑审计规则

实验十六:审计 windows nt 引导与登录

实验十七:激活,分析 windows nt 文件夹审计

实验十八:使用 Linux 审计工具