没有合适的资源?快使用搜索试试~ 我知道了~

宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 177 浏览量

2022-06-12

10:41:24

上传

评论

收藏 813KB PDF 举报

温馨提示

宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf宁盾解读等保2.0“边界防护”:资产可视+可信验证+动态管控.pdf

资源推荐

资源详情

资源评论

传统上,企业对外基于“防火墙、杀毒软件、入侵检测”抵御外

网攻击,对内采用物理隔离的方式禁止企业终端外出/禁止非授权终

端的进入。随着云计算、物联网及移动互联技术的发展,业务上云、

对外访客业务交流、员工 BYOD 接入企业网络等让传统网络边界不

再安全。同时等保 2.0 从边界防护、访问控制、安全审计、可信验证

四个方面对企业安全网络边界做相关要求,以要求企业实现对入网用

户及终端的“可信”、“可控”、“可管”。

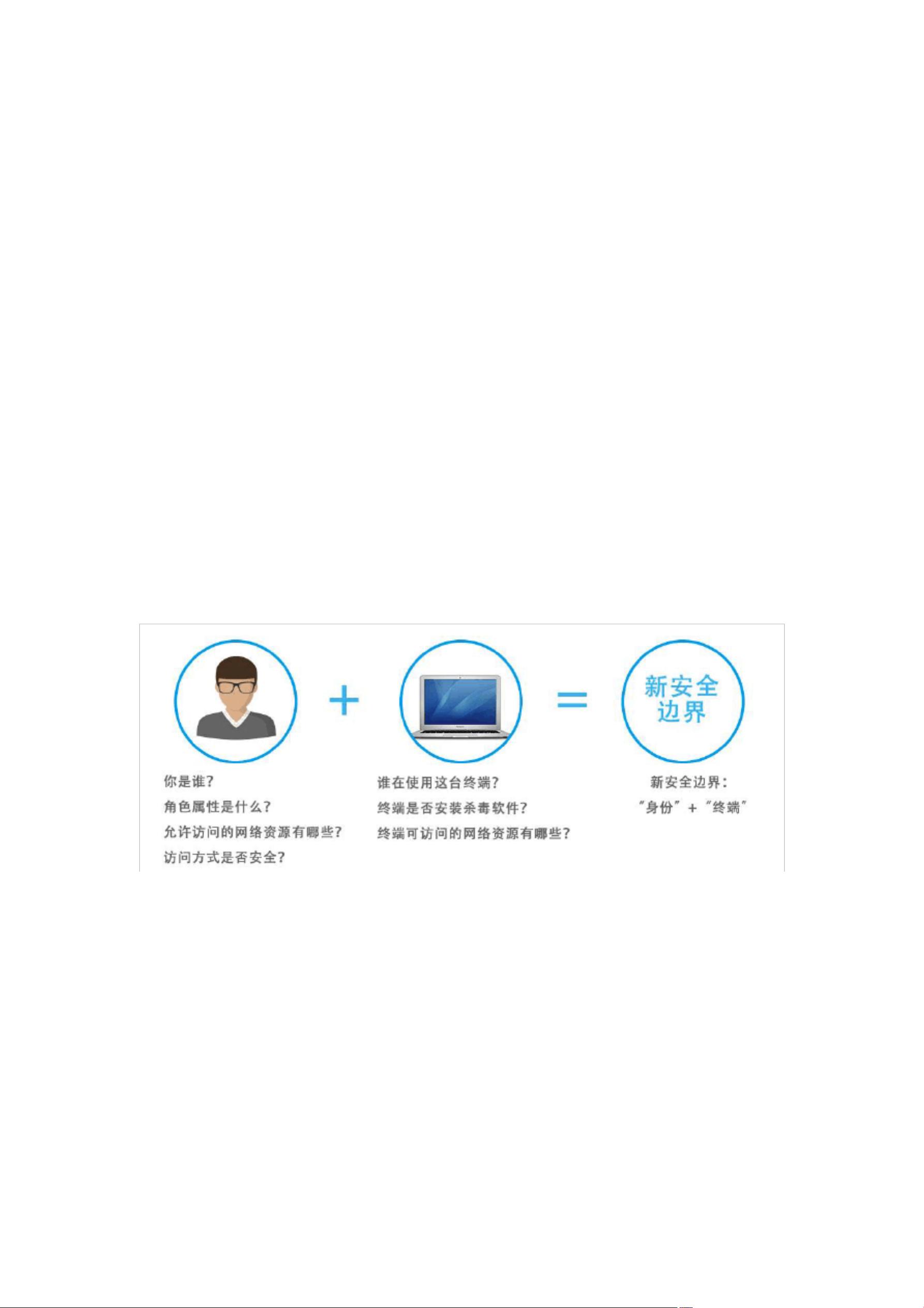

“谁,通过什么设备,访问了哪些资源?”“这些终端是否安全,

当前运行状态如何?多久没做维护了?”如果你都看不到,又如何实

现管理和控制呢?因此,基于“人”+“端”的双重合规,从网络准

入的层面解读边界防护的可行性方法,帮企业建立“新”安全边界。

一、网络资产可视化管理

采用主动探测+被动镜像流量扫描的方式,网络准入产品(DKEY

AM + NDACE)可视化接入网络的的用户信息(用户名/用户组/用

户主色/手机号/邮箱等)、终端基础信息(IP/MAC 地址/ 设备类型/

剩余内存等)终端安全信息(杀毒软件/补丁信息/运行进程…)上下

文关联等。网络资产可视化有利于帮助运维人员:

a. 通过认证或 AD 域检测的方式自动绑定用户身份与终端指纹,将

资源评论

apple_51426592

- 粉丝: 9807

- 资源: 9653

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 阿里云OSS Java版SDK.zip

- 阿里云api网关请求签名示例(java实现).zip

- 通过示例学习 Android 的 RxJava.zip

- 通过多线程编程在 Java 中发现并发模式和特性 线程、锁、原子等等 .zip

- 通过在终端中进行探索来学习 JavaScript .zip

- 通过不仅针对初学者而且针对 JavaScript 爱好者(无论他们的专业水平如何)设计的编码挑战,自然而自信地拥抱 JavaScript .zip

- 适用于 Kotlin 和 Java 的现代 JSON 库 .zip

- yolo5实战-yolo资源

- english-chinese-dictionary-数据结构课程设计

- mp-mysql-injector-spring-boot-starter-sql注入

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功