WEB开发安全漏洞修复方案 (2).pdf

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

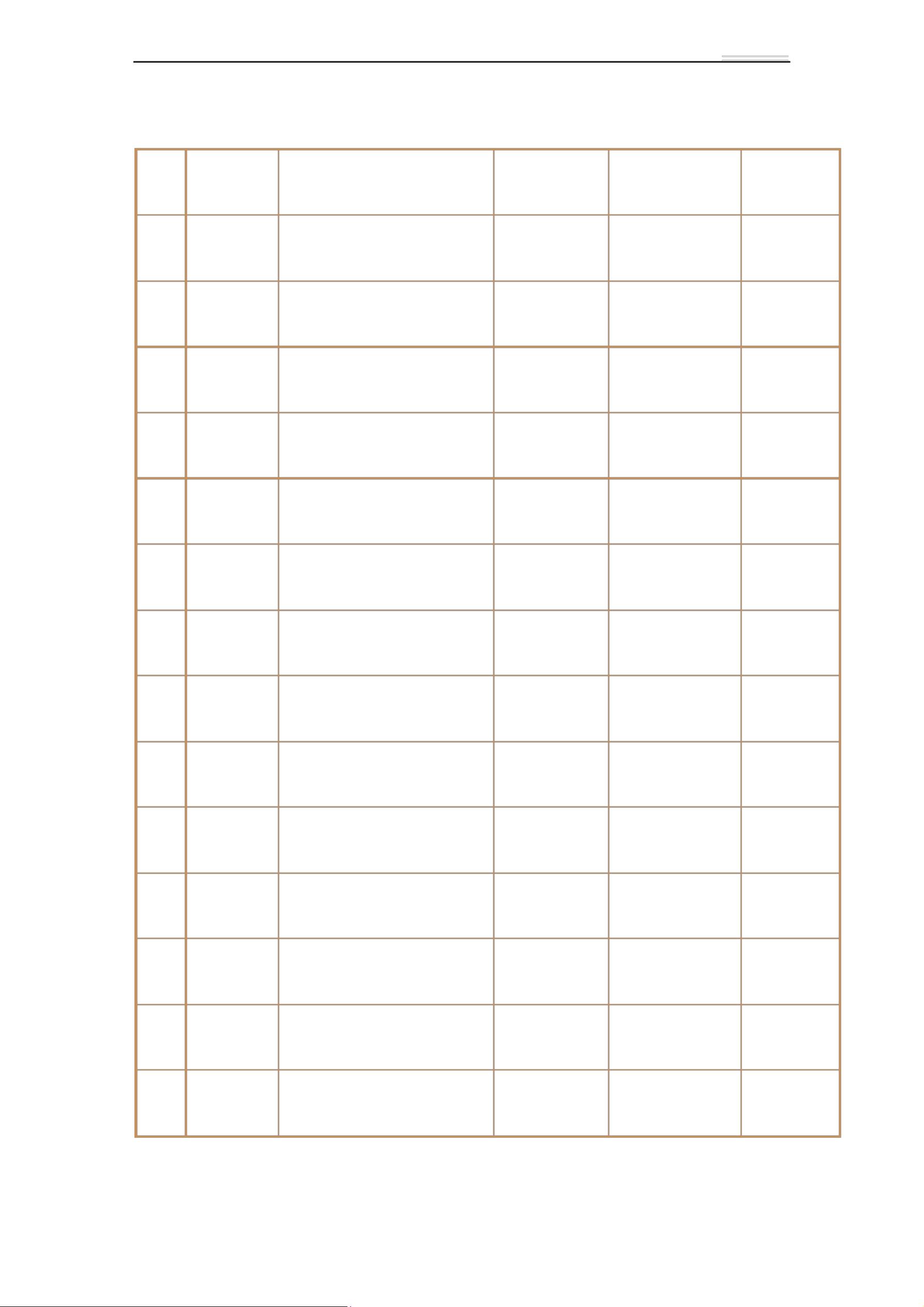

文档名称为"WEB开发安全漏洞修复方案",其主要关注的是在互联网开发中常见的安全问题以及对应的修复策略。本文档的目的是提供一个详尽的安全漏洞清单,并为每个问题提出具体的解决方案,以保护Web应用程序免受攻击。 1. 背景: 在Web开发中,安全是至关重要的,因为不安全的代码可能导致数据泄露、用户信息被窃取,甚至整个系统的瘫痪。随着互联网技术的发展,攻击者利用各种漏洞发起的攻击手段也在不断进化,因此,开发者必须时刻保持警惕,及时识别并修复这些漏洞。 2. FSDP安全漏洞清单: FSDP(可能是指某种安全检测或评估框架)列出了多个常见的Web安全问题,包括但不限于: - 会话标识未更新:当用户的会话状态发生变化时,未及时更新会话ID,可能导致会话劫持。 - 已解密的登录请求:明文传输用户登录信息,容易被中间人攻击截取。 - 通过框架钓鱼:利用框架或页面嵌套进行钓鱼攻击,欺骗用户输入敏感信息。 - 链接注入(便于跨站请求伪造,CSRF):攻击者构造恶意链接,诱导用户点击后执行非预期操作。 - 应用程序错误:程序逻辑错误,可能暴露出系统内部信息或使攻击者能够利用漏洞。 - SQL注入:用户输入未经过滤直接用于SQL查询,攻击者可借此获取、修改或删除数据库数据。 - 发现数据库错误模式:揭示数据库操作中的潜在弱点,可能被利用进行SQL注入。 - 启用了不安全的HTTP方法:如允许PUT、DELETE等方法,可能导致意外的数据修改。 - 发现电子邮件地址模式:泄露用户的电子邮件地址,可能导致垃圾邮件或针对性攻击。 - HTML注释敏感信息泄露:在注释中无意保留了敏感信息,可被恶意用户读取。 - 发现内部IP泄露模式:暴露内部网络结构,增加被攻击的风险。 - 主机允许从任何域进行flash访问:Flash组件配置不当,可能被跨域攻击。 - 主机应用软件漏洞修复:针对服务器端软件存在的漏洞,需要定期更新和打补丁。 - 目录列表:未禁止目录列出,可能导致敏感文件被发现。 3. 安全漏洞修复方案: 针对上述漏洞,开发者应采取以下措施: - 使用HTTPS加密通信,防止会话标识和登录请求被窃取。 - 对用户输入进行严格的验证和过滤,防止SQL注入和链接注入。 - 使用CSRF令牌来防止跨站请求伪造。 - 对程序错误进行调试和修正,避免提供攻击者有用的信息。 - 更新数据库驱动和优化SQL语句,防止数据库错误模式。 - 关闭不必要的HTTP方法,只允许安全的GET和POST请求。 - 对敏感信息进行脱敏处理,避免在HTML注释或日志中泄露。 - 修改服务器配置,隐藏内部IP和禁止目录列出。 - 保持服务器软件和所有应用的最新状态,及时安装安全补丁。 - 限制Flash的跨域访问权限,确保安全性。 总结,本方案旨在提醒开发者重视Web安全,通过预防和修复这些常见漏洞,提高Web应用的安全性,从而保护用户数据和企业资产不受损害。

剩余66页未读,继续阅读

- #完美解决问题

- #运行顺畅

- #内容详尽

- #全网独家

- #注释完整

- 粉丝: 6946

- 资源: 3万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- Pytorch-pytorch资源

- Hooks-Admin-typescript资源

- ueditor-UE开发资源

- RFID-RFID资源

- 活动发布管理-活动资源

- KeyMouseHook-活动资源

- Modbus协议介绍与报文解析

- 每周精选合集-活动资源

- jeewx-boot-活动资源

- 汇编语言-汇编语言资源

- spring-boot-seckill-C++资源

- MCMS-Java资源

- 超好用的插件,让你的浏览器瞬间开挂:CSDN·浏览器助手

- libselinux-2.5-15.el7.x64-86.rpm.tar.gz

- Python-Python资源

- YKSwiftNetworking-Swift资源

信息提交成功

信息提交成功