Wireshark抓包分析POP3和SMTP协议.pdf

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

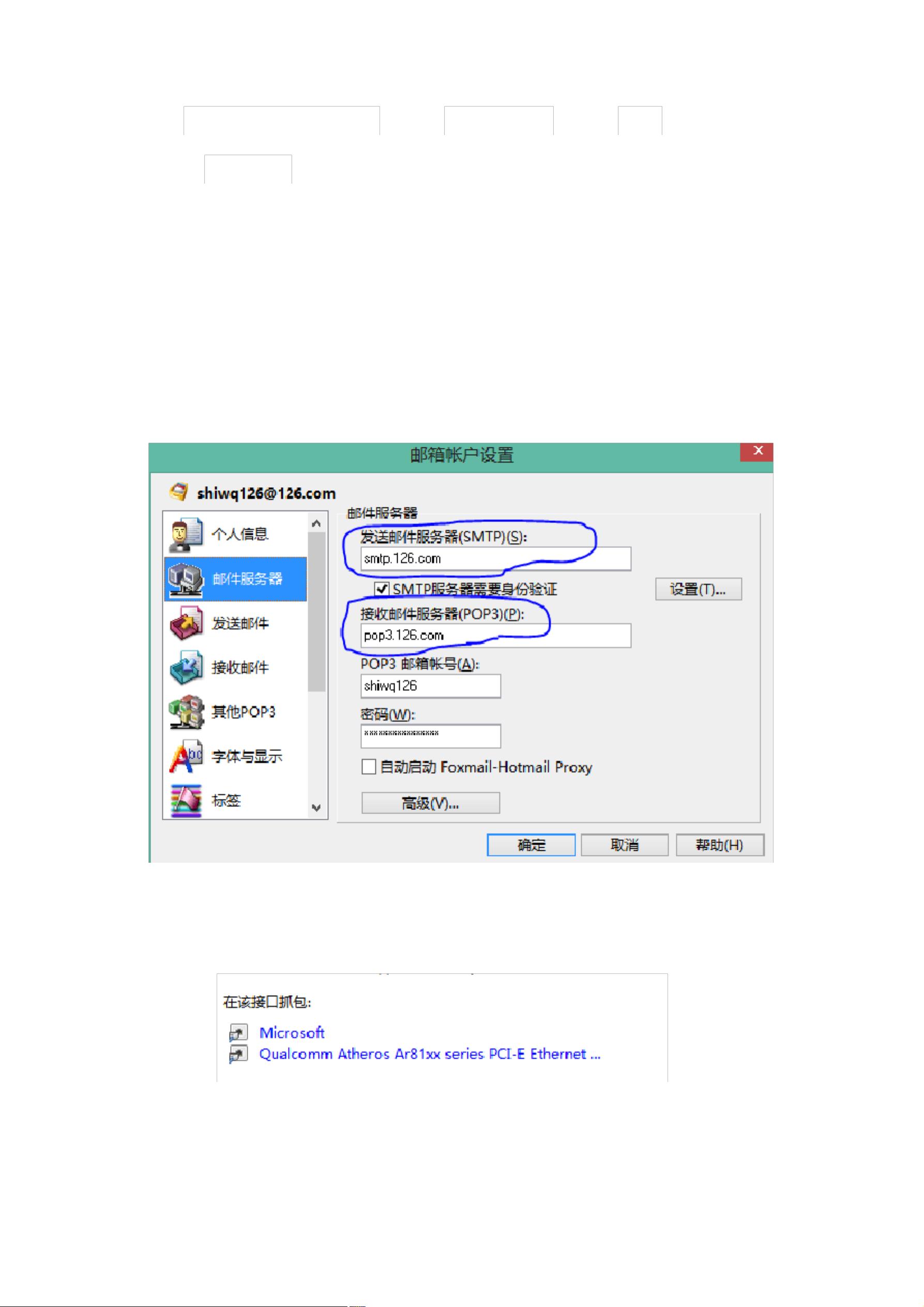

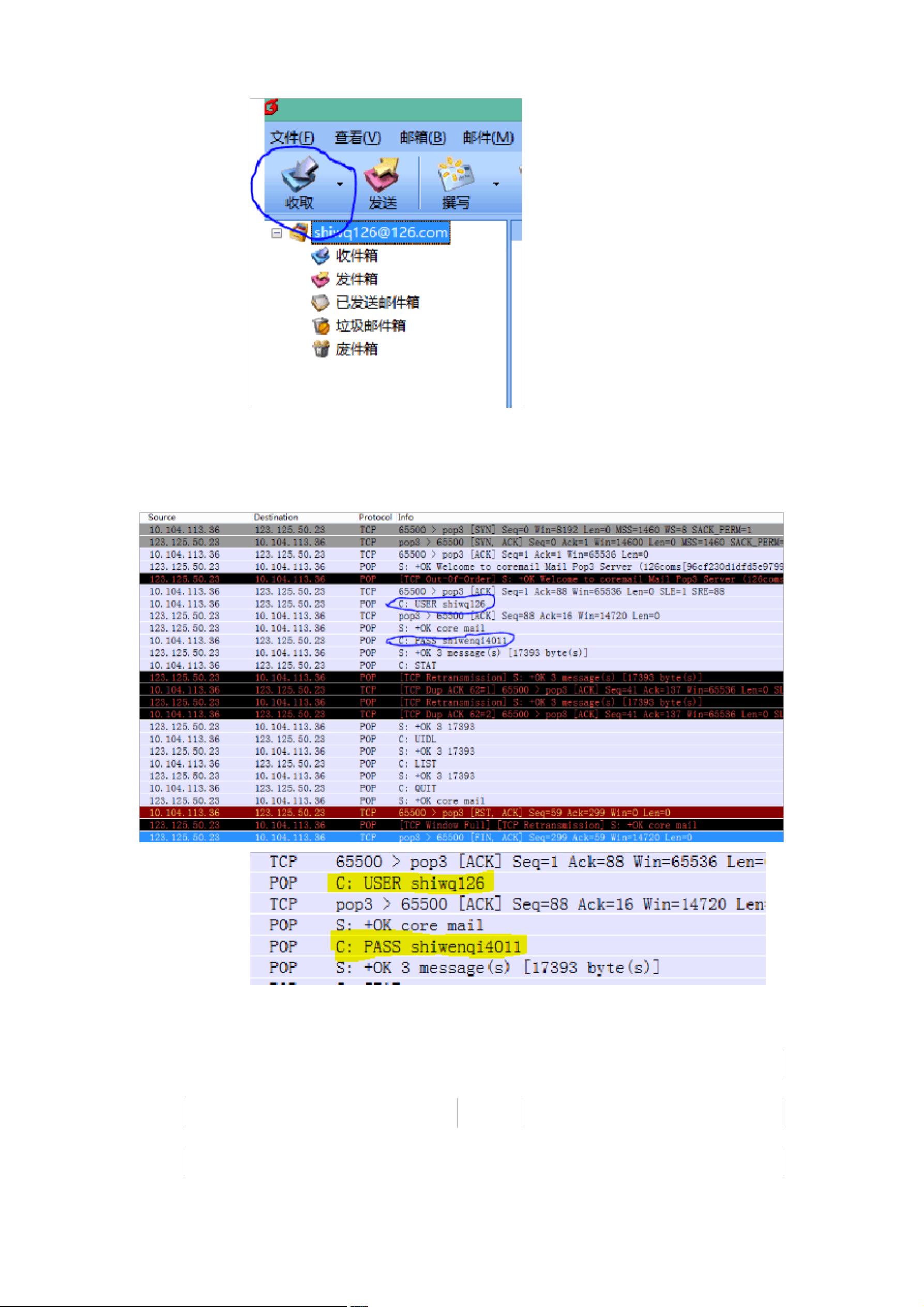

Wireshark是一款强大的网络封包分析软件,常用于网络故障排查、网络安全分析和协议学习。在分析POP3和SMTP协议时,Wireshark能够捕获并解析这些协议的数据包,帮助我们理解邮件系统的运作机制。 POP3(Post Office Protocol version 3)协议是用于从邮件服务器接收邮件的协议。它允许用户下载服务器上的邮件到本地设备,通常在离线模式下工作。POP3基于TCP/IP协议,使用端口号110。在实验过程中,通过Wireshark抓包可以看到以下步骤: 1. 客户端与POP3服务器建立TCP连接,通过三次握手。 2. 客户端发送用户名,然后发送密码,进行身份验证。由于POP3默认不加密,密码在网络中以明文形式传输,存在安全隐患。 3. 认证成功后,客户端发送STAT命令,获取邮箱状态信息,如邮件总数和总大小。 4. 使用UIDL命令获取邮件的唯一标识符,以识别邮件。 5. 使用LIST命令获取邮件的大小信息。 6. 使用QUIT命令断开连接,结束会话。 SMTP(Simple Mail Transfer Protocol)协议则用于邮件的发送。它也是基于TCP/IP的协议,默认端口为25。SMTP使用客户端/服务器模型,客户端负责创建邮件,服务器负责将邮件投递到目标地址。实验中,Wireshark抓包可以揭示以下SMTP过程: 1. 客户端与SMTP服务器建立连接。 2. 客户端发送EHLO或HELO命令,向服务器宣告身份。 3. 接下来,客户端进行身份验证(如果服务器支持)。 4. 使用MAIL FROM命令指定发件人,RCPT TO命令指定收件人。 5. 发送DATA命令,随后是邮件内容,包括主题和正文。 6. 数据发送完成后,客户端发送`.`(一个点字符)作为数据结束标志。 7. 使用QUIT命令关闭连接。 通过Wireshark分析POP3和SMTP协议的数据包,我们可以深入理解邮件系统的内部运作,这对于网络管理员、安全专家以及任何需要了解邮件传输底层原理的人来说都是极其有价值的工具。同时,这也提醒我们在进行邮件通信时要注意保护隐私,比如使用加密的IMAP或POP3S协议,以及SSL/TLS加密的SMTP服务,以防止敏感信息被截取。

剩余16页未读,继续阅读

pursuechase2023-02-20这个资源值得下载,资源内容详细全面,与描述一致,受益匪浅。

pursuechase2023-02-20这个资源值得下载,资源内容详细全面,与描述一致,受益匪浅。 94269426926494262023-06-17资源不错,很实用,内容全面,介绍详细,很好用,谢谢分享。

94269426926494262023-06-17资源不错,很实用,内容全面,介绍详细,很好用,谢谢分享。

- 粉丝: 6916

- 资源: 3万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功