没有合适的资源?快使用搜索试试~ 我知道了~

深入解析无线WEP和WPA密码及破解原理.pdf

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 32 浏览量

2021-12-09

23:46:34

上传

评论

收藏 2.43MB PDF 举报

温馨提示

试读

18页

深入解析无线WEP和WPA密码及破解原理.pdf

资源推荐

资源详情

资源评论

深入解析无线 WEP 和 WPA 密码及破解原理

1 概述

目前情况下:

WEP 的破解为利用加密体制缺陷,通过收集足够的数据包,使用分析密算法还原出密码。

WPA 目前没有加密体制的缺陷可被利用,破解 WPA 密码使用的是常规的字典攻击法。

所以在破解方式上 WEP 和 WPA 有很大差异。

2 WEP

2.1 (Wired EquIValent PrIVacy , WEP)

叫做有线等效加密。掌握 WEP 破解的人,肯能会说 WEP 不如有线的安全性高。但这

发生在 WEP 的很多弱点被发现之后。也是由于 WEP 的弱点导致 WPA 的出现。

2.2 (WEP)算法

WEP 算法是一种可选的链路层安全机制,用来提供访问控制,数据加密和安全性检验

等。 802.11 定义了 WEP 算法对数据进行加密。

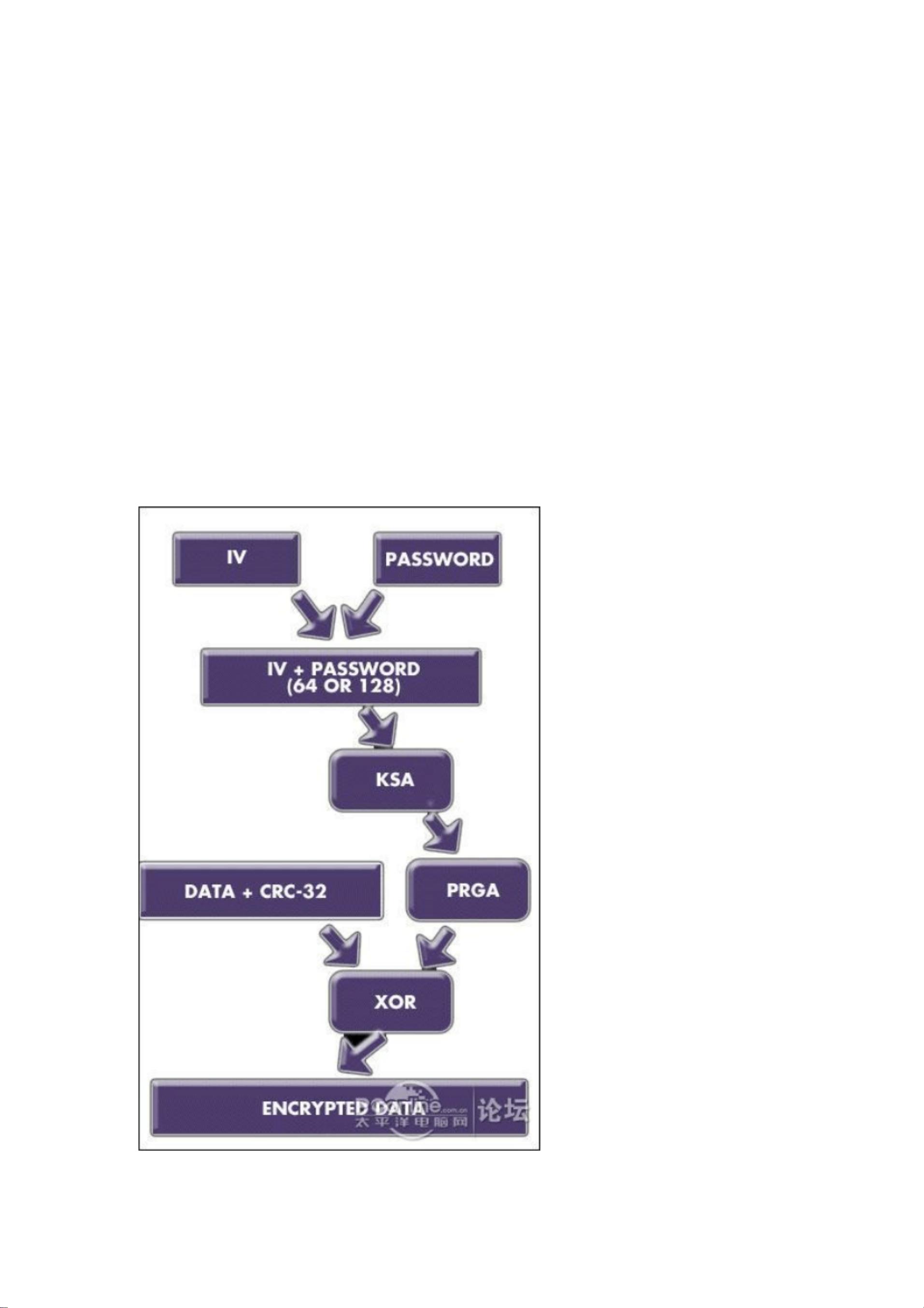

2.3 加密过程如图所示。

IV 为初始化向量, PASSWORD 为密码 KSA=IV+PASSWORD 。DATA 为明文 CRC-32

为明文的完整性校验值 PRGA=RC4(KSA) 的伪随机数密钥流 XOR 异或的加密算法。

ENCRYPTED DATA 为最后的密文。最后 IV+ENCRYPTED DATA 一起发送出去。

2.4 接收端的解密过程如图所示。

CIPHERTEXT 为密文。它采用与加密相同的办法产生解密密钥序列,再将密文与之

XOR 得到明文,将明文按照 CRC32 算法计算得到完整性校验值 CRC-32′,如果加密密

钥与解密密钥相同,且 CRC- 32′= CRC-32,则接收端就得到了原始明文数据,否则解密失

败。

2.5 WEP 算法通过以上的操作试图达到以下的目的

采用 WEP 加密算法保证通信的安全性,以对抗窃听。

采用 CRC32 算法作为完整性检验,以对抗对数据的篡改。

2.6 WEP 算法之死

95 9 月 RC4 潜在的威胁性 (wanger)

00 10 月通过分析 wpe 包获取密码 (walker)

01 5 月针对于明文攻击的一个推论 (Arbaugh)

01 7 月针对于 CRC32 的攻击 (Borisov , Goldberg,Wagner)

01 8 月针对于 RC4 的攻击 (S。Fluhrer , I。Martin 和 A。 Shamir)

01 8 月 airosnort 发布

02 2 月改进的攻击算法 (h1kari)

04 8 月 chopchop 攻击出现

04 7/8 月 aircrack 出现 (Devine ,Sanchez )

2.7 WEP 的破解理论是在 01 年 8 月就变得可行了

S.Fluhrer , I.Martin 和 A.Shamir 合作研究发现了对无线局域网安全性最致命的攻击。

利用 WEP 帧的数据负载中部分已知信息来计算出该 WEP 帧所使用的 WEP 密钥。由于

WEP 加密算法实际上是利用 RC4 流密码算法作为伪随机数产生器,将由初始矢量 IV 和

WEP 密钥组合而成的种子生成 WEP 密钥流,再由该密钥流与 WEP 帧数据负载进行异或

运算来完成加密运算。而 RC4 流密码算法是将输入种子密钥进行某种置换和组合运算来生

成 WEP 密钥流的。由于 WEP 帧中数据负载的第一个字节是逻辑链路控制的 802.2 头信

息,这个头信息对于每个 WEP 帧都是相同的,攻击者很容易猜测,利用猜的第一个明文字

节和 WEP 帧数据负载密文就可以通过异或运算得到 PRNG 生成的密钥流中的第一字节。

另外,种子密钥中的 24 比特初始矢量是以明文形式传送的,攻击者可以将其截获,存到初

始矢。 S.Fluhrer, I.Martin 和 A.Shamir 证明:利用已知的初始矢量 IV 和第一个字节密钥

流输出,并结合 RC4 密钥方案的特点,攻击者通过计算就可以确定 WEP 密钥。

2.8 CRC-32 算法缺陷

CRC-32 算法作为数据完整性检验算法,由于其本身的特点非但未使 WEP 安全性

得到加强,反而进一步恶化。首先 CRC 检验和是有效数据的线性函数,这里所说的线性主

要针对异或操作而言的,即 C(x?y)=C(x)?C(y) 。利用这个性质,恶意的攻击者可篡改原文

P 的内容。特别地,如果攻击者知道要传送的数据,会更加有恃无恐。其次, CRC-32 检验

和不是加密函数,只负责检查原文是否完整,并不对其进行加密。若攻击者知道 P,就可算

出 RC4(v ,k) (RC4(v ,k)=P?(P?RC4(v ,k)) ,然后可构造自己的加密数据 C'=(P',C(P'))

? RC4(v,k)和原来的 IV 一起发送给接收者 (802.11b 允许 IV 重复使用 )。

2.9 WEP 密码如何被破解出来的

2.9.1 监听模式被动破解 (这个就是有客户端并有大量有效通信 )

根据已知的的信息。我们知道要还原出 WEP 的密码关键是要收集足够的有效数据

帧,从这个数据帧里我们可以提取 IV 值和密文。与对于这个密文对应的明文的第一个

字节是确定的他是逻辑链路控制的 802.2 头信息。通过这一个字节的明文,还有密文我

们做 XOR 运算能得到一个字节的 WEP 密钥流,由于 rc4 流密码产生算法只是把原来的

密码给打乱的次序。所以我们获得的这一次字节的密码就是就 IV+PASSWORD 的一部

分。但是由于 RC4 的打乱。不知道这一个字节具体的位置很排列次序。当我们收集到足

够多的 IV 值还有碎片密码时,就可以进行统计分析运算了。用上面的密码碎片重新排

序配合 IV 使用 RC4 算法得出的值和多个流密码位置进行比较。最后得到这些密码碎片

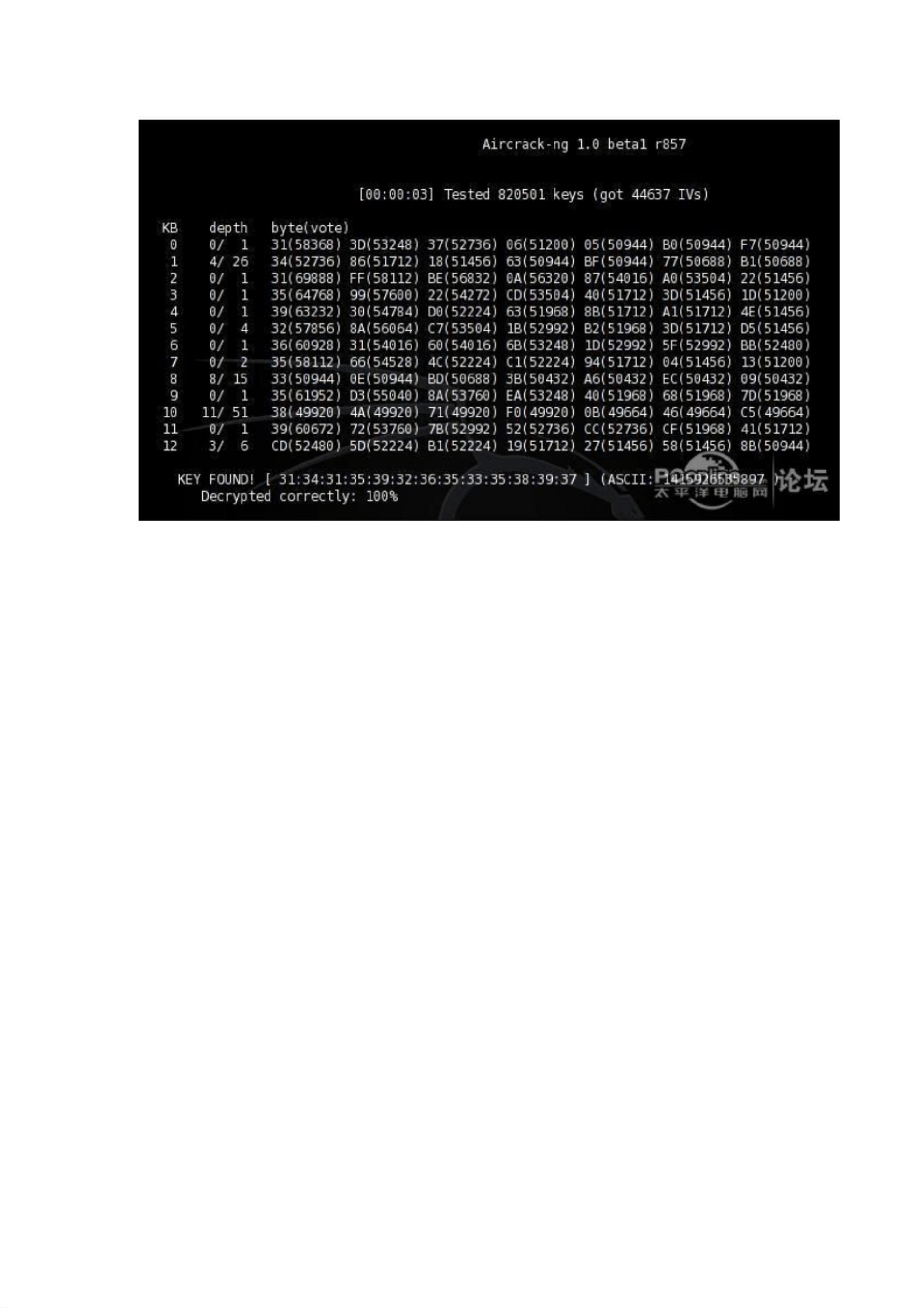

正确的排列次序。这样 WEP 的密码就被分析出来了。下图就是 WEP 破解过程。有助于

你理解破解 WEP 通过分析子密码还原密码的过程。

2.9.2 主动攻击 (有客户端。少量通信或者没有通讯 )

-3 ARP-request attack mode 攻击抓取合法客户端的 arp 请求包。如果发现合法客户

端发给 AP 的 arp 请求包,攻击者就会向 AP 重放这个包。由于 802.11b 允许 IV 重复使

用。所以 AP 接到这样的 arp 请求后就会回复客户端。这样攻击者就能搜集到更多的 IV

了。当捕捉到足够多的 IV 就可以按上面的 2.9.1 里的进行破解了。如果没有办法获取 arp

请求包我们就可以用 -0 攻击使得合法客户端和 AP 断线后重新连接。 -0 Deautenticate 攻

击实际就是无线欺骗。这样我们就有机会获得 arp 请求包了。

2.9.3 主动攻击 (没有客户端的模式 )

先和 AP 进行伪链接 -1 fakeauth count attack mode 。这样就能产生数据包了。

收集两个 IV 相同的的 WEP 包,把这两个包里的密文做 XOR 运算。得到一个 XOR 文

件。用这个 XOR 文件配合伪造 arp 包的工具。利用 CRC-32 的特点伪造一个 arp 包和原

来的 IV 一起发给 AP。这样就可以按上面 2.9.2 里的进行破解了。其中 -2 Interactive ,

-4 Chopchop,-5 Fragment 都是属于上面这个攻击类型的。

2.10 WEP 的安全弱点

A.802.2 头信息和简单的 rc4 流密码算法

导致攻击者在有客户端并有大量有效通信时,可以分析出 WEP 的密码。

B.IV 重复使用

导致在攻击者在有客户端。少量通信或者没有通讯时,可以使用 arp 重放的方法获得大

量有效数据。

C.无身份验证机制,使用线性函数 CRC32 进行完整性校验。

无身份验证机制,导致攻击者能使用 -1 fakeauth count attack mode 和 AP 建立伪链接。

进而获得 XOR 文件。使用线性函数 CRC32 进行完整性校验,导致攻击者能用 XOR 文

件伪造一个 arp 包。然后依靠这个包去捕获大量有效数据。

2.11 WEP 窃听

由于 WEP 全局都是用 IV+WEP 密码来保护明文的。当有了密码后攻击者可以使用同

样的算法能随时任意窃听任意 STATION 至 AP 之间的通讯。这样的窃听对于网银这样的双

剩余17页未读,继续阅读

资源评论

普通网友

- 粉丝: 4

- 资源: 10万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功