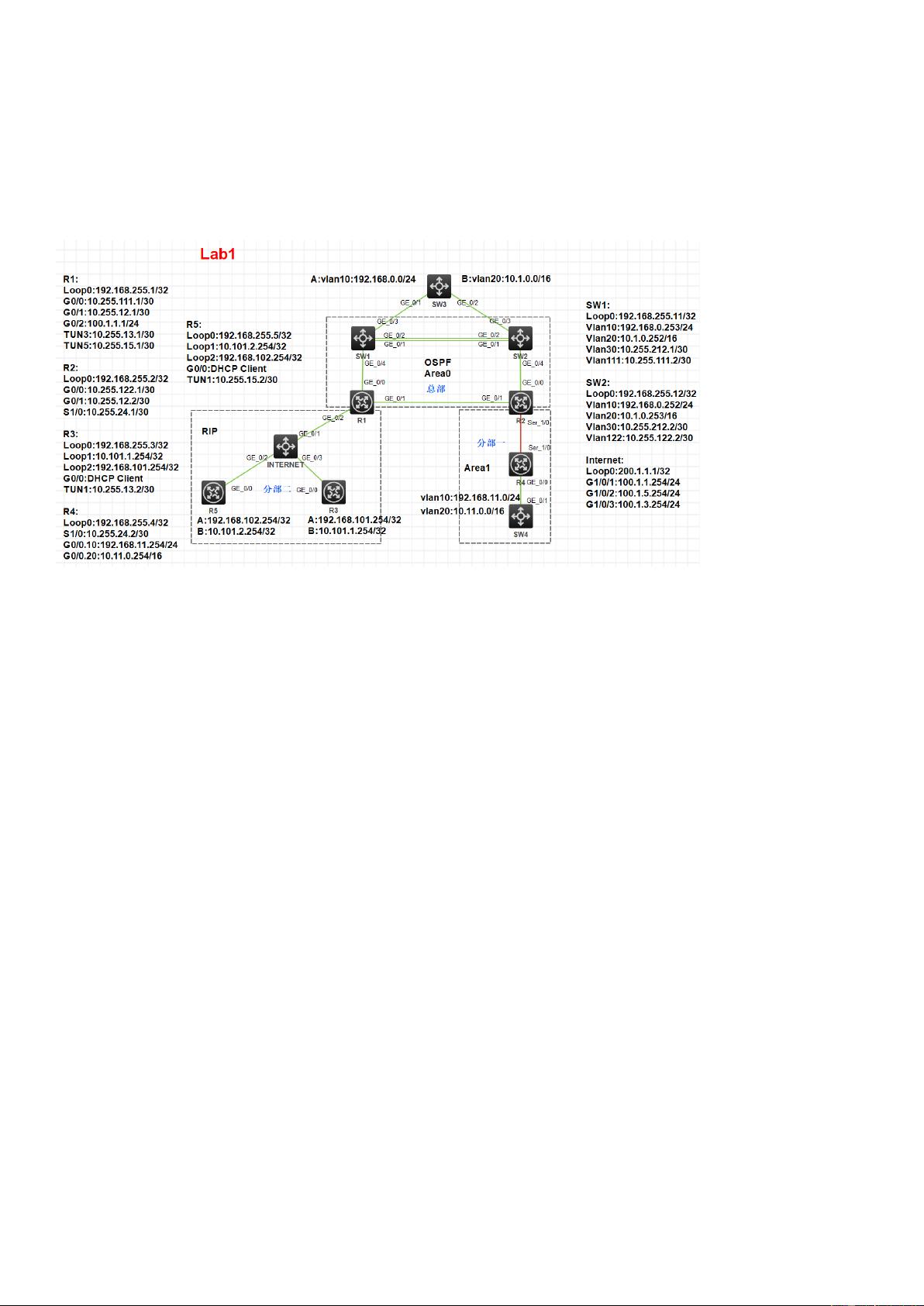

1. Lab1

1.1. 实验拓扑

1.2. 实验需求

组网规划

1. 总部网络由两台路由器 R1、R2 和三台交换机 SW1、SW2、SW3 组成,其中 R1 作为企业所有分支二节点广域网接

入路由器,R2 作为企业所有分支一节点广域网接入路由器,SW1、SW2、SW3 组成总部局域网核心,路由器 R4 和

交换机 SW4 用来模拟企业的一个分支一节点网络,路由器 R3 和 R5 分别用来模拟企业的两个分支二节点网络,

SW5 用来模拟互联网。

2. 分支一节点通过一条 2M 的线路(背对背专线模拟)和总部相连接,分支二节点采用 GRE over IPsec 的方式跨

越互联网接入总部网络。

3. 整个企业应用分为两种业务流,a 流和 b 流。

4. a、b 两种业务,各个分支节点都可以和总部互通,a 流的分支二节点之间,以及分支一和分支二之间不能互通,

a 流不能访问互联网,分支一的 b 流由单独的互联网出口(组网图中没有涉及),不可以通过专线从总部访问互

联网,分支二的 b 流可以通过互联网出口直接访问互联网,总部的 b 流可以通过互联网出口直接访问互联网。

5. a 流和 b 流通过在部分路由器上配置物理接口或者在交换机上配置 VLAN 虚拟接口模拟。

6. 分支二节点路由器连接互联网的接口地址,由互联网动态分配,总部 R1 连接互联网的接口地址为静态分配。

局域网规划

1. 总部局域网内部使用单域 MSTP 协议保证网络无环,通过合理规划实例和 VLAN 的映射关系,以及实例中的主根

和备份根,使得 a 流优先从 SW1 转发,b 流优先通过 SW2 转发,并且当交换机故障使,能够互为备份。

2. 两核心交换机之间使用两条物理链路进行聚合。

路由规划

1. 网络中包含 10 个分支一节点,20 个分支二节点,10 个分支一节点的 a 流分别为 192.168.11.0/24-

192.168.20.0/24,b 流地址段为 10.11.0.0/16-10.20.0.0/16,20 各分支二节点的 a 流地址为 192.168.101.0-

192.168.120.0/24,b 流地址为 10.101.1.0-10.101.20.0/24

2. 总部的 R2 与分部一之间运行 OSPF 协议,总部的 R1 与分部二运行 RIPv2 协议。

3. SW1 和 SW2 之间使用 vlan30 进行三层互联。

4. 为实现分部二和总部以及分部一节点的互通,需要在 R1 上进行 RIP 和 OSPF 的相互引入。

5. 全网不允许出现等价路由。

6. 在合适的路由器上配置路由的过滤策略,保证 a 流的分支二节点之间以及分支一和分支二之间都不能互访。

7. SW5 模拟互联网,各网段的明细路由不能出现在总部以及各分部节点中(直连路由除外),需要访问互联网的节

点通过缺省路由,并在出口路由器上进行 NAT 来实现。

8. 总部 b 流提供一台服务器,内网地址为 10.1.1.100 对应的互联网地址为 100.1.1.100.要求能够从互联网进行

各类业务的访问。

9. 总部 a 流访问分部一的 a 流经过的设备依次是 SW3->SW1->R1->R2->R4->SW4,总部 a 流访问分部二的 a 流经过

的设备依次是 SW3->SW1->R1->SW5->R3/R5。

10. 总部 b 流访问分部一 b 流经过的设备依次是 SW3->SW2->R2->R4->SW4,总部 b 流访问分部二的 b 流经过的设备

依次是 SW3->SW2->R2->R1->SW5->R3/R5。

可靠性规划

1. 总部核心交换机 SW1 和 SW2 之间进行链路聚合,保证线路冗余。

2. 两台核心交换机之间运行 VRRP,a 流使用 SW1 作为 VRRP 的 master,b 流使用 SW2 作为 VRRP 的 master,不需要

Track 上行链路。

3. 在总部到分部一上的专线上,需要优先转发 a 流的流量,且至少要保障 1.5M。

4. 总部网络中任何一条线路(不包括广域网线路)中断,不影响全网连通性。

安全性规划

1. 全网 a 流不能访问互联网。

2. 各个分部 a 流可以和总部互通,分部二节点之间以及分部一和分部二之间 a 流不能互通,要求通过路由过滤实

现。

3. 总部和各分支节点业务 VLAN 内不允许出现路由协议报文,OSPF 区域中不应该出现 RIP 报文。

4. 总部与分部一节点之间的 PPP 线路采用双向 chap 验证。

5. 分部节点二和总部互访通过 GRE over IPsec VPN 实现,为降低 IPsec 配置的复杂性,需要使用 IPsec 模板进行

配置。

1.3. 排错报告

故障 1:

故障现象:总部二层网络中 MSTP 出现多域,与需求不符。

故障分析:通过在 SW1,SW2,SW3 上 display stp brief,发现 SW2 和 SW3 出现 MAST 端口,说明出现多域,如果

MSTP 需要在一个域中,需要域名一致,修订级别一致,实例和 vlan 映射关系一致。进一步通过 display stp region-

configuration,发现 SW1,SW2,SW3 上均没有配置域名。

故障解决:在 SW1,SW2,SW3 的 stp region-configuration 下配置相同的域名,并激活配置。

SW1、SW2、SW3:

stp region-configuration

region-name h3c

active region-configuration

故障 2:

故障现象:总部 A 流和 B 流在 MSTP 中的主备根与需求不符。

故障分析:通过在 SW1,SW2,SW3 上 display stp root,发现实例 1 的根桥是 SW2,实例 2 的根桥是 SW1,进一步

通过 display current-configuration,发现 SW1 和 SW2 上的主备根桥配反。

故障解决:在 SW1,SW2 上配置正确的主备根桥。

SW1:

stp instance 1 root primary

stp instance 2 root secondary

SW2:

stp instance 1 root secondary

stp instance 2 root primary

故障 3:

故障现象: SW1 和 SW2 分别为 vlan10 和 vlan20 的主设备无误,但是当设备故障恢再恢复后,发现主设备无法成

功进行抢占。

故障分析: VRRP 通过优先级来选举主设备和备份设备,通过在 SW1 和 SW2 上 display vrrp verbose 命令,发现

SW1 和 SW2 在 vlan10 和 vlan20 上的优先级都为 100,进一步 display current-configuration,发现均没有配置

VRRP 优先级

故障解决: 在 SW1 和 SW2 上配置优先级,使 SW1 成为 vlan10 的主设备,使 SW2 成为 vlan20 的主设备,优先级越

大越优先,且默认优先级为 100,这里把 SW1 在 vlan10 的优先级配置为 120,SW2 在 vlan20 的优先级也配置为

120,使 VRRP 的主备满足需求

SW1:

interface Vlan-interface10

vrrp vrid 10 priority 120

SW2:

interface Vlan-interface20

vrrp vrid 20 priority 120

故障 4:

故障现象: 在终端界面上,R2 和 R4 的直连 PPP 链路频繁提示 up/down。

故障分析: 通过在 R2 和 R4 上 display ip interface brief,发现直连的物理口物理 UP,但逻辑 DOWN,说明物

理连接没有问题,进一步通过 display interface serial1/0,发现端口 lcp 处于关闭状态,根据 PPP 工作原理,

很有可能是验证不通过,进一步通过 display current-configuration,发现如下问题:

1. R2 上的 RT4 用户没有配置服务类型;

2. R2 的 serial1/0 接口上没有配置 chap 认证的用户名和密码(如果 R2 和 R4 的密码一致,则此处不需要配置密

码);

3. R4 的 serial1/0 接口上没有开启 PPP chap 认证模式;

故障解决:

1. 在 R2 的 RT4 用户下配置服务类型为 ppp;

2. 在 R2 的 serial1/0 接口上配置 chap 认证的用户名和密码(用户名和密码分别为 R4 上配置的 RT2 用户名和密

码);

3. 在 R4 的 serial1/0 接口下配置验证方式为 chap。

R2:

local-user RT4 class network

service-type ppp

interface Serial1/0

ppp chap password cipher $c$3$VkFp85+WeR2uB9GWU9PvHrNSV7BFxw==

ppp chap user RT2

R4:

interface Serial1/0

ppp authentication-mode chap

故障 5:

故障现象: 通过 display ospf peer 命令,发现 SW1 和 SW2 无法建立 OSPF 邻居,R2 和 SW2 无法建立 OSPF 邻居,

R2 和 R4 无法建立邻居。

故障分析: OSPF 邻居无法建立考虑如下可能:

1. 两端 router-id 冲突;

2. 两端 area id 不一致;

3. 两端的 ospf 网络类型不一致;

4. 两端的验证方式或密钥不一致;

5. 两端掩码不一致(以太网)

在排除网络不通和 ip 地址及掩码不一致的可能性之后,在 SW1,SW2,R2,R4 的 ospf 协议试图下 display this,

发现如下问题:

1. SW1 和 SW2 的 router-id 冲突,导致无法建立邻居;

2. R2 把与 SW2 直连的网段宣告进了错误的区域,导致无法和 SW2 建立邻居;

3. R2 和 R4 宣告了错误的网段,导致无法建立邻居

故障解决:

1. 根据网络规划,修改 SW2 的 router-id,并重置 ospf 进程;

2. 在 R2 上,把与 SW2 直连的网段从 area1 中取消宣告,并重新宣告进 area0;

3. 在 R2 和 R4 上清除错误的宣告,并把彼此直连的网段宣告进 area1;

SW2:

ospf 1 router-id 192.168.255.12

return

reset ospf process

R2:

ospf

area 1

undo network 10.255.122.0 0.0.0.3

undo network 10.255.25.0 0.0.0.3

network 10.255.24.0 0.0.0.3

area 0

network 10.255.122.0 0.0.0.3

R4:

ospf

area 1

undo network 10.255.25.0 0.0.0.3

network 10.255.24.0 0.0.0.3

故障 6:

故障现象:总部 b 流无法访问互联网。

故障分析:在 R1 上通过 display current-configuration 发现 R1 正确配置了默认路由,并在公网接口上正确配

置了 nat,但没有将默认路由引入到 ospf 协议中,导致总部网络中其他三层设备无法从 ospf 中学习到 R1 的默认

路由,导致总部 b 流无法访问互联网。

故障解决:在 R1 的 ospf 视图中引入默认路由。

R1:

ospf

default-route-advertise

故障 7:

故障现象:总部和分部二 R5 节点之间的 VPN 不通。

故障分析:在 R1 和 R5 上通过 display ike sa 和 display ipsec sa,发现 R1 上没有 R5 的 ike sa 信息和 ipsec

sa 信息,说明 R1 和 R5 之间的 ike sa 和 ipsec sa 均未建立,进一步通过 display current-configuration,发

现问题如下:

1. R1 上没有配置与 R5 对接的 ike keychain;

2. R1 上没有配置与 R5 对接的 ike profile;

3. R1 上没有配置与 R5 对接的 ipsec 转换集;

4. R1 上没有配置与 R5 对接的 ipsec 策略模板,并未在策略中绑定模板;

故障解决:

1. 在 R1 上配置 ike keychain R5,并指定预共享密钥主机名为 R5,密钥与 R5 上的配置 ike keychain 密钥一

致;

2. 在 R1 上配置 ike profile R5,并配置为野蛮模式,调用 proposal 1,keychain R5,匹配远端 fqdn 为 R5;

3. 在 R1 上配置 ipsec 转换集,并配置认证算法为 md5,加密算法为 des-cbc;

4. 在 R1 上配置 ipsec 策略模板 R5,调用 ipsec 转换集 R5,ike-profile R3,并在策略中绑定模板 R5;

- 1

- 2

- 3

- 4

- 5

- 6

前往页