没有合适的资源?快使用搜索试试~ 我知道了~

H3C校园网安全加固解决方案

需积分: 50 7 下载量 131 浏览量

2013-09-04

10:34:38

上传

评论 1

收藏 587KB DOC 举报

温馨提示

试读

23页

H3C校园网安全加固解决方案

资源推荐

资源详情

资源评论

校园解决方案

用户行为 协同管控(UBCC)——H3C 校园网安全加固解决方案

案例相关内容

相关方案

随着数字校园的飞速发展,网络正逐步改变着师生的工作方式和生活方式,

丰富的校园数字化应用、电子校务成为当今大学数字化发展的一个主题。校园

网络的开放性,互连性,共享性程度的扩大,使网络安全问题变得越来越重要。

然而网络安全问题在学校,也明显出现了上升态势,经常可以在网络中心老师

的工作记录上看到像学生在网上发布非法言论、发送带病毒附件的邮件、P2P

带宽滥用、DDoS 攻击、PC 机不装杀毒软件、Windows 终端不打补丁、ARP

攻击、篡改 IP/MAC 地址等各种网络信息安全相关问题。显然做好数字校园的

安全加固工作刻不容缓,安全问题已经威胁了数字校园的前进和发展的步伐。

关键词一:用户行为

校园网安全问题看起来杂乱无章,很难理出头绪。但是我们从辩证唯物主

义和历史唯物主义的角度进行分析,是可以看出来校园安全哪个是“九个指头”,

哪个是“一个指头”,也可以看出来安全防御建设的方向。第一,经过调研分析,

现在校园网的安全问题基本上都和用户故意违规、用户被人利用、用户安全意

识薄弱有关。能够对用户网络行为,进行智能化的管控与规范,将会解决主要

矛盾。第二,原来校园网安全建设更多关注防火墙、ACL、VLAN、认证等工

作,没有强调了数字校园的“人本主义”发展方向。数字校园的安全建设,应该

是面向用户,能够对其行为进行牵引、规范,能够协助其提升自身安全防御等

级。

关键词二:协同管控

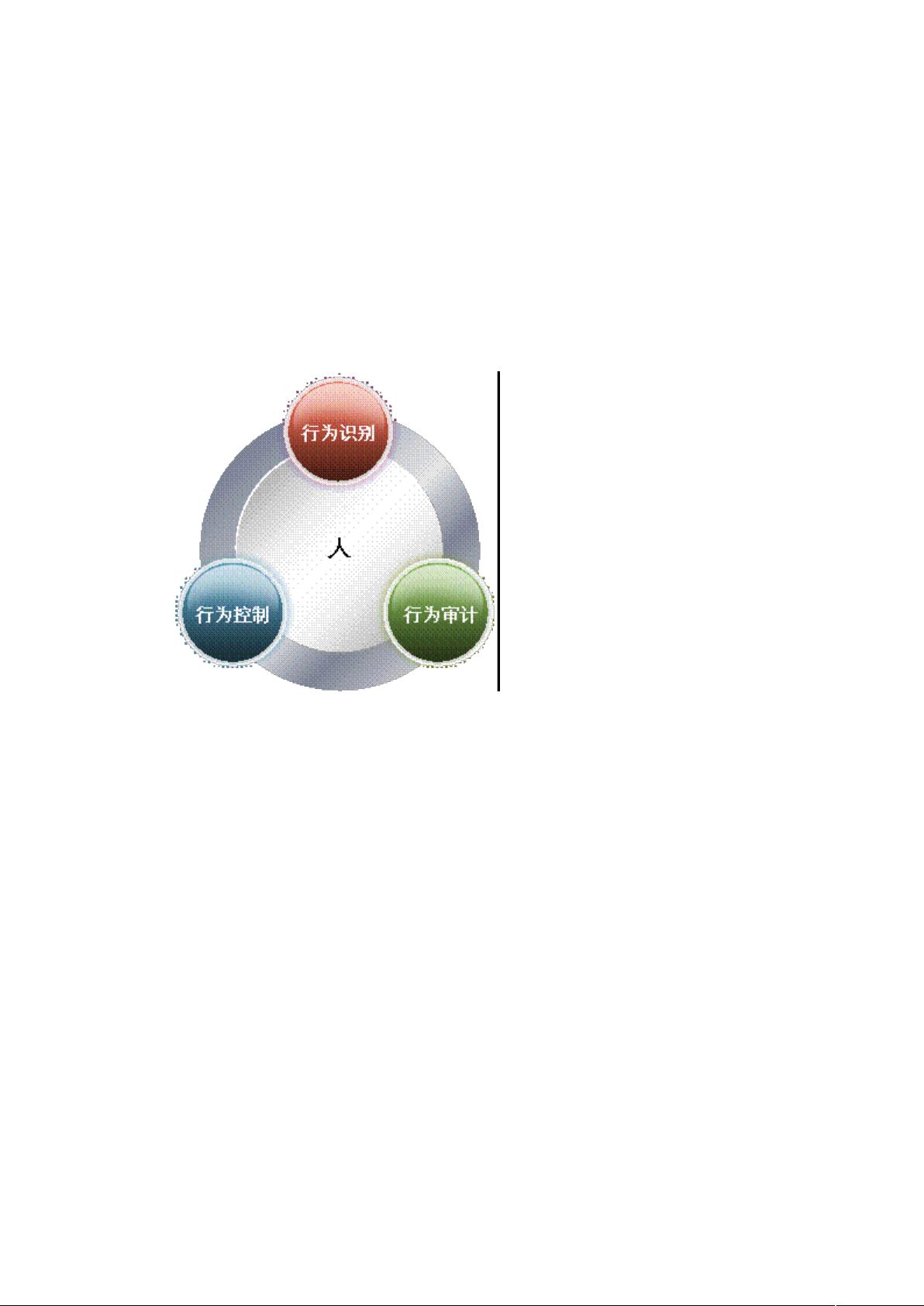

对于用户的行为管理,是由三个必要环节组成的。其一是行为识别,如果

网络中没有方法、设施能够将网络行为识别出来,对其管理也就是空谈。其二

是行为控制,即用什么手段和技术对用户行为按照预先制定的规范与策略执行

管理。其三是行为审计,因为方案实施管理的对象是“人”,对其执行相关控制

操作,保留日后审计用的记录也是非常有必要的,而且作为整体性的管理,需

要对所有用户行为产生的安全问题有统一的管理界面,进行统一分析。

但是还有一个问题,网络上的

设备设计的出发点不同、部署位置

不同,所发挥的作用也是不同的。

比如基于 ASIC 技术接入交换机能

够识别的是用户的 L2-L3 层的业

务,但是它却能部署在离用户发生

网络行为源头最近的位置。基于

NP 技术、多核处理器技术的设备

成本相对较高,往往部署在用户业务集中的环节(如:校园网出口、数据中心

等),它的优势却在于对 L7 层的深度识别分析。由此可见,管控用户的行为,

重点在于协同不同特点的组件共同完成,单靠单一技术和设施很难完成。而且

这些被协同的组件应该部署在用户产生网络行为的关键路径,如网络行为产生

的源头——接入设备、网络行为流向集中的环节——核心层设备、出口设备。

在关键路径上管控用户行为将是最有效的、成本最低的解决方案。

关键词三:易部署、易管理

校园网自身有着区别于其他类型园区网络的鲜明特点,其中最大的特点就

是人多难管。比如学校有成千教工上万学生;每年有几千学生毕业、入学;文

科学生、教工 IT 技能不理想;每个用户都有自己的个性、上网行为习惯都不同;

一个校区十平方公里,数十个宿舍办公楼……。从这一点可以看到,就算管控

解决方案技术再先进,如果部署与管理成本高=不可用!

基于以上分析,解决数字校园当前最主要的安全问题,H3C 推出了面向校

园用户行为的协同管控解决方案。这一解决方案作为校园安全加固解决方案最

重要的一个组成部分,希望能够为数字化校园建设过程,提升安全防御等级、

优化校园数字业务的运行环境,希望能够为数字校园创造新的 IT 价值。

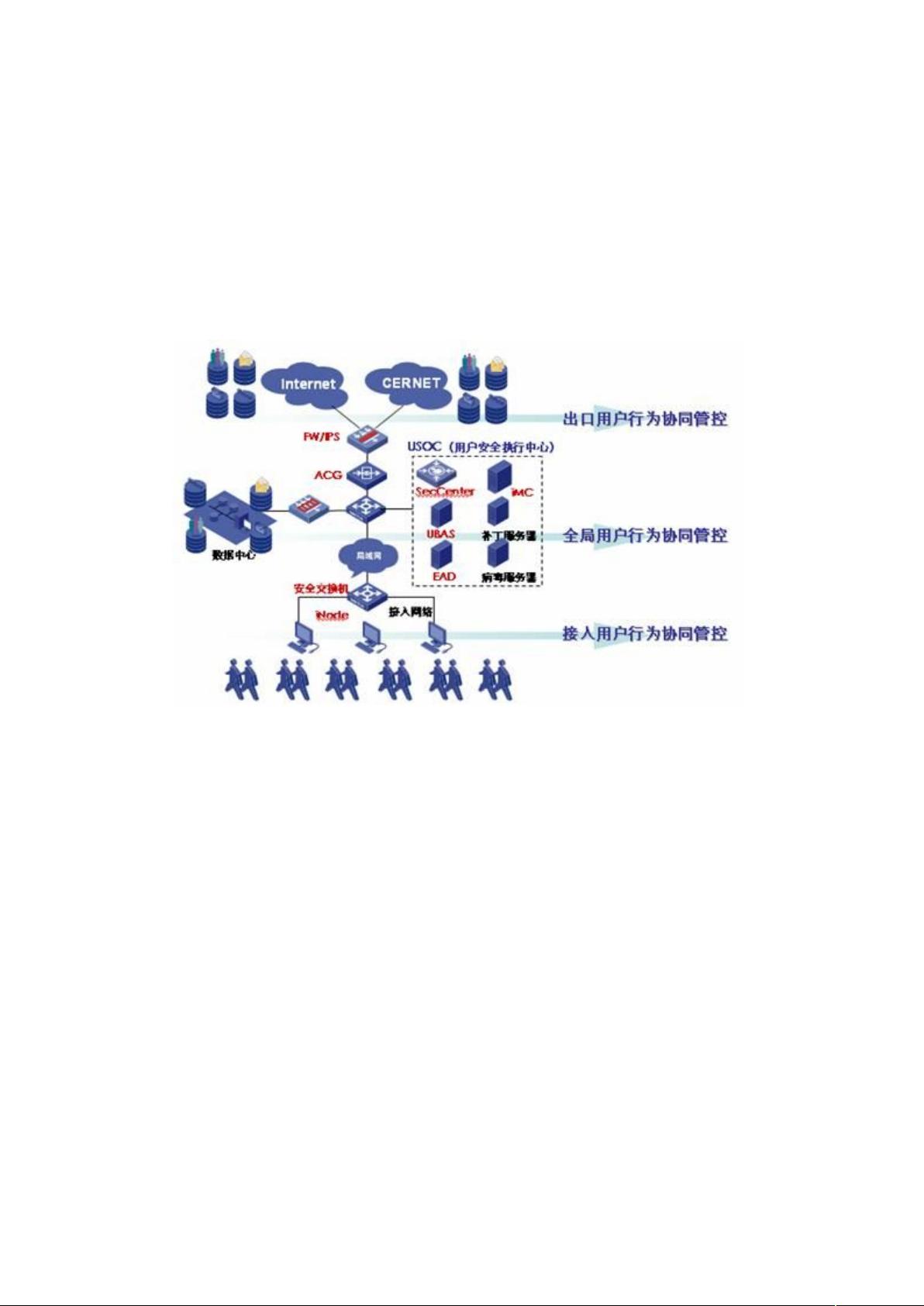

1.用户行为协同管控(UBCC)解决方案综述

解决方案由三个关键环节组成,即:核心/出口层用户行为识别与控制,接

入层用户行为识别与控制,用户安全执行中心负责对两个层次做全局协同以及

所有用户行为的统一审计管理。核心/出口层实现对典型的应用层用户行为实现

管控,如 HTTP 访问违规、EMAIL 违规、公安部 82 号令、P2P 带宽滥用等;

接入层实现终端自身安全等级强制保障、L2-L3 层违规操作(ARP 攻击、非法

DHCP……)。用户安全执行中心的作用有三个,其一是作为协同联动核心/出

口/接入层相关组件,其二是提供审计分析的交互界面,其三是与其他第三方必

要设施(防病毒升级服务器、WSUS 服务器……)进行开放对接的接口。

2.核心/出口用户行为管控

2.1 核心/出口用户行为管控介绍

出口部分包括了应用控制网关和用户安全执行中心,完成行为识别、行为控

制、行为审计三大环节。

行为识别:

ACG 采用 H3C 专利技术 UAAE(智能应用感知引擎),具备强大的应用识

别能力,可识别 P2P、非法网站访问等行为;

行为控制:

ACG 通过阻断、限流、过滤等方式实现用户行为精细化控制控制,有效解

决带宽滥用、访问非法网站感染病毒等问题;

行为审计:

用户安全执行中心对 ACG 检测出的网络安全事件进行深入分析并输出审计

报告,同时收集防火墙发送的 NAT 日志,帮助管理员全面了解用户行为和流量

趋势,为加强整网安全、满足合规性要求提供决策依据。

2.2 核心/出口用户行为管控基本原理

出口用户行为管控的基本原理如下图所示:

1、行为识别

在出口上实现用户行为管控,首先必须对用户行为做到精确识别,ACG 通

过深度应用流量识别,可根据特征识别网络中的各种 P2P 应用协议和流量,同

时可以通过深度行为分析识别用户各种上网行为;防火墙对相关应用进行 NAT

地址转换并作记录。

2、行为控制

!!!!!! 在精确识别用户行为的基础上,必须能对非法的行为进行控制。根据校园

网的实际情况,在 ACG 上配置流控策略和过滤策略,AGC 在识别用户行为后

根据相关策略,对用户行为进行细粒度的控制。

3、行为审计

根据公安部 82 号令的要求,网络管理者或者运营者必须记录并留存用户登

录和退出时间、主叫号码、帐号、互联网地址或域名等信息,能够记录并留存

用户使用的互联网网络地址和内部网络地址对应关系,并保留 3 个月以上的上

网日志信息备查。

用户安全执行中心收集 ACG 记录的用户应用访问信息和防火墙发送的 NAT

日志,对 HTTP、Email、FTP、IM 等行为进行分析,记录网页域名、地址、

邮件收发人、主题、附件名、FTP 上传下载文件等内容,实时输出用户行为审

计报告,满足公安部第 82 号令和校园网上网行为审计要求。当发生安全事故

后,可以根据记录的信息对用户既往行为进行分析和追根朔源,对潜在的破坏

者可起到威慑作用。

2.3 核心/出口用户行为管控应用实践

实践应用之:P2P 带宽滥用访问控制

1、ACG 根绝特征识别网络中的各种 P2P 应用协议和流量,可支持

Thunder(迅雷)、BitTorrent、eMule(电骡)、eDonkey(电驴)、

PPLive 等常见 P2P 应用。

剩余22页未读,继续阅读

资源评论

夜的七弦

- 粉丝: 14

- 资源: 151

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功