深入理解SELinux SEAndroid.docx

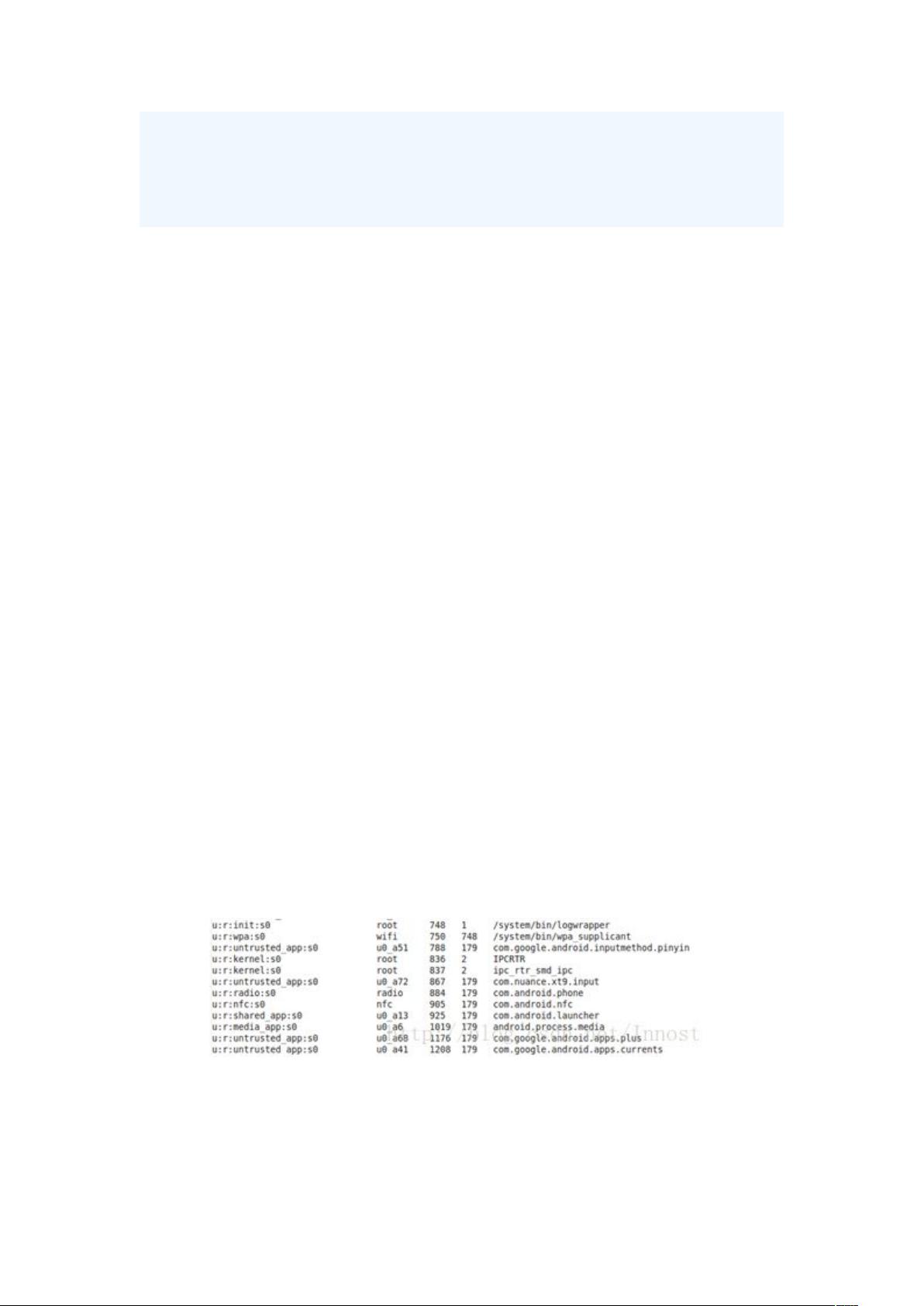

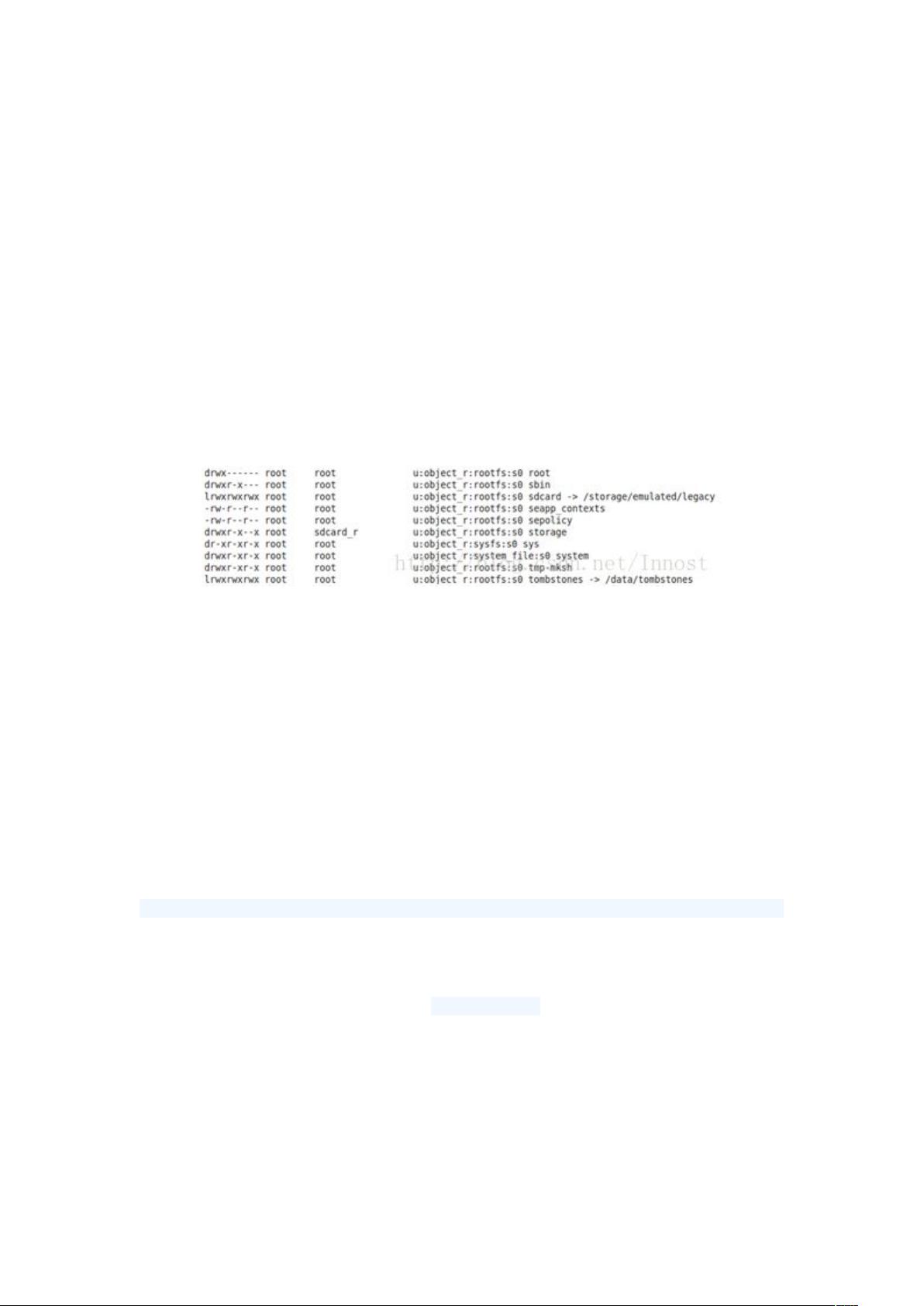

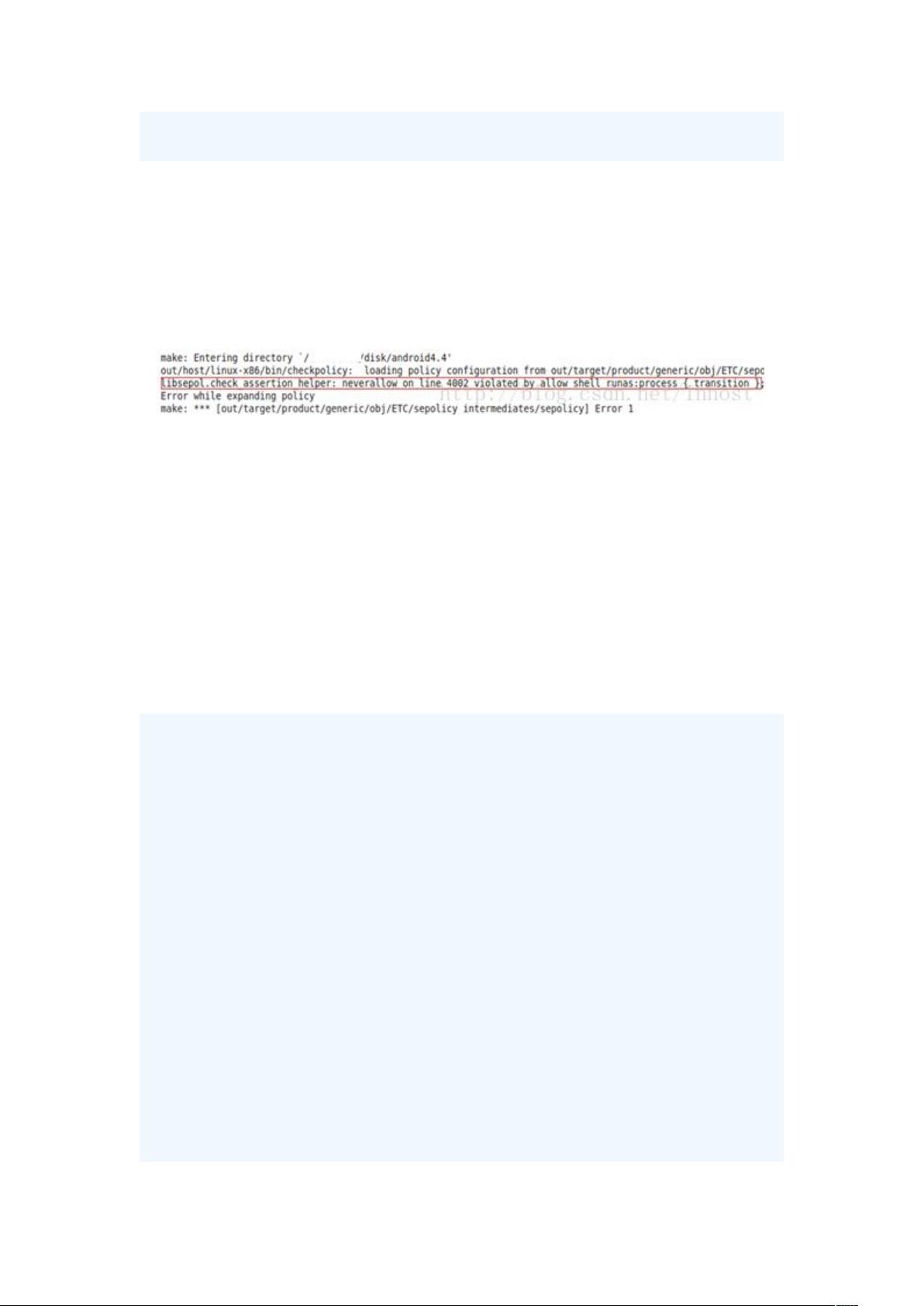

SELinux(Security-Enhanced Linux)是Linux操作系统中的一种安全模块,源于美国国家安全局(NSA)设计的FLASK安全模型。它引入了强制访问控制(MAC)的概念,以强化传统自主访问控制(DAC)机制,提高系统的安全性。在Android系统中,SEAndroid是对SELinux的定制版本,自Android 4.4开始被采用。 在Linux内核中,SELinux通过Linux Security Modules(LSM)框架实现。早期,SELinux以补丁形式存在于Linux内核中,但从2.6版本开始,它成为内核的一部分。由于不同Linux发行版的差异,各个版本的SELinux实现可能会有所不同。在Android平台上,Google对SELinux进行了调整,形成了SEAndroid,以满足移动设备的安全需求。 SELinux的工作原理是基于策略和上下文的。策略是定义了哪些进程可以执行哪些操作的规则集,通常存储在安全策略文件中。上下文则包含了一个进程的身份信息,包括用户、角色、类型和级别。例如,允许进程netd在类型为proc的文件上执行写操作的规则如下: ```bash allow netd proc:file write; ``` 这个规则表明netd域内的进程有权写入proc类型的文件。如果没有这样的规则,即使进程具有root权限,也无法执行相应的操作。 在权限检查过程中,SELinux遵循以下步骤: 1. 先进行DAC检查,如果失败,则操作被直接拒绝。 2. 如果DAC检查通过,会进行MAC检查,根据安全策略文件中的规则来判断进程是否有权限执行特定操作。 在SELinux中,用户概念与Linux传统的用户概念不同。例如,root用户在SELinux中可能没有任何特权,权限完全取决于安全策略的设定。因此,理解并编写安全策略文件是掌握SELinux的关键。 SELinux Policy语言是用于编写这些策略文件的语言,它定义了进程(即“活”的实体)与文件(“死”的实体)之间的关系和权限。政策语言包括允许(allow)、禁止(deny)等语句,以及定义域(domain)和类型(type)的规则。此外,还有其他高级概念,如类(class)用于描述一组操作,以及转换(transition)规则用于进程在不同域间切换时的权限控制。 学习SELinux的目标不仅仅是理解基本概念,还应能够阅读和编写策略文件,以适应特定的安全需求。这需要深入理解SELinux Policy语言的语法和语义,以及如何分析和调试策略执行时的问题。 SELinux和SEAndroid是现代Linux和Android系统中不可或缺的安全组件,它们通过严格的访问控制策略,提升了系统的安全性,防止了恶意程序和攻击者的非法操作。理解并掌握SELinux的工作原理和政策语言,对于系统管理员和开发者来说至关重要,有助于构建更安全的系统环境。

剩余49页未读,继续阅读

- 粉丝: 0

- 资源: 2

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 技术资料分享二阶RC滤波试验很好的技术资料.zip

- 技术资料分享多核处理器构架的高速JPEG解码算法很好的技术资料.zip

- 技术资料分享第24章 性能和资源占用很好的技术资料.zip

- 技术资料分享第23章 LCD驱动API函数很好的技术资料.zip

- 技术资料分享第22章 LCD驱动程序很好的技术资料.zip

- 技术资料分享第21章 高层次配置很好的技术资料.zip

- 技术资料分享第20章 底层配置很好的技术资料.zip

- 技术资料分享第19章 与时间相关的函数很好的技术资料.zip

- 技术资料分享第18章 输入设备很好的技术资料.zip

- 技术资料分享第17章 Shift-JIS支持很好的技术资料.zip

信息提交成功

信息提交成功