所有内容版权所有 © 1992–2007 Cisco Systems, Inc. 保留所有权利。本文档为 Cisco 公开信息。 第 1 页(共 27 页)

实验 4.6.1:基本安全配置

拓扑图

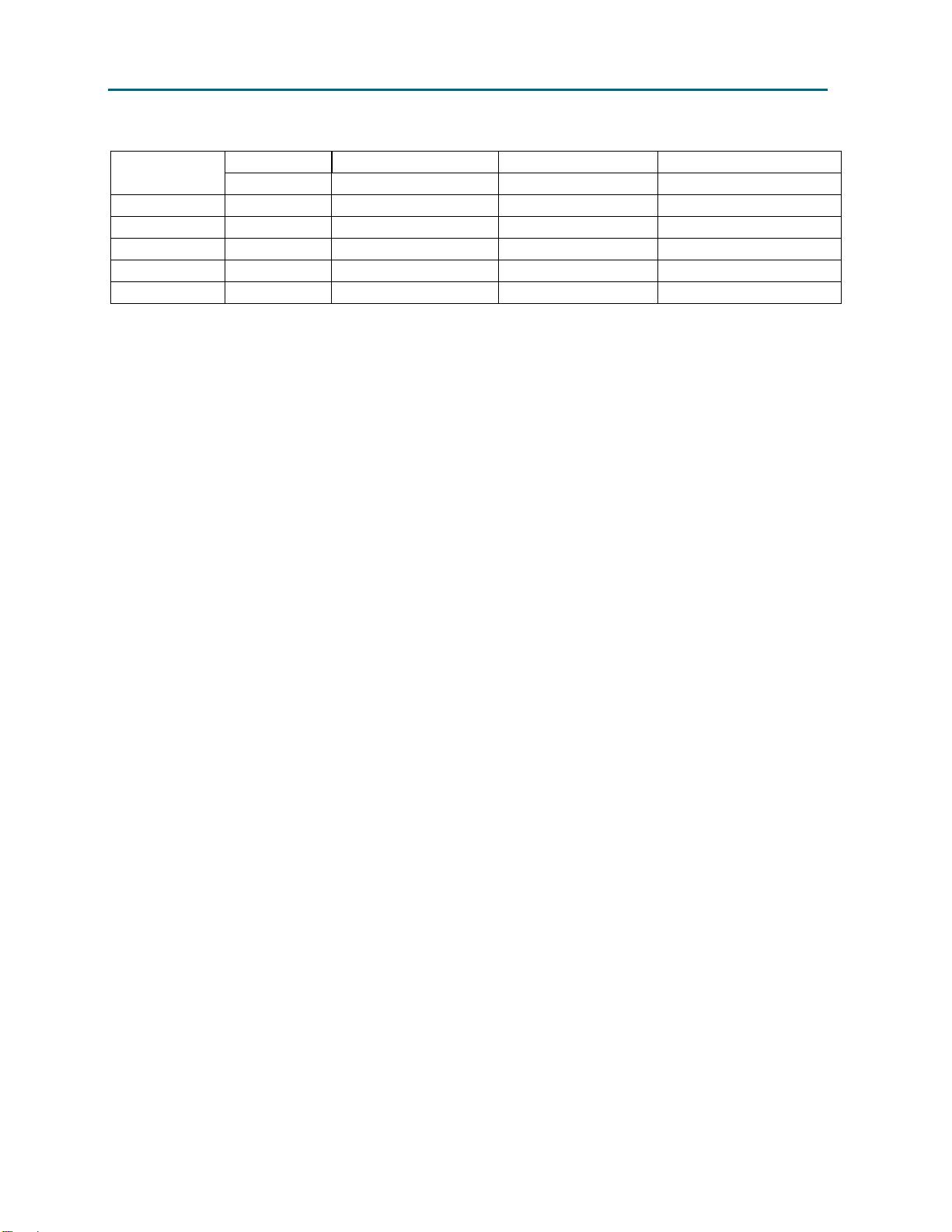

地址表

设备 接口 IP 地址 子网掩码 默认网关

Fa0/1

192.168.10.1 255.255.255.0

不适用

R1

S0/0/0

10.1.1.1 255.255.255.252

不适用

Fa0/1

192.168.20.1 255.255.255.0

不适用

S0/0/0

10.1.1.2 255.255.255.252

不适用

S0/0/1

10.2.2.1 255.255.255.252

不适用

R2

Lo0

209.165.200.225 255.255.255.224

不适用

CCNA Exploration

接入 WAN:企业网络安全 实验 4.6.1:基本安全配置

所有内容版权所有 © 1992–2007 Cisco Systems, Inc. 保留所有权利。本文档为 Cisco 公开信息。 第 2 页(共 27 页)

Fa0/1

192.168.30.1 255.255.255.0

不适用

R3

S0/0/1

10.2.2.2 255.255.255.252

不适用

S1 VLAN10

192.168.10.2 255.255.255.0

不适用

S3 VLAN20

192.168.30.2 255.255.255.0

不适用

PC1

网卡

192.168.10.10 255.255.255.0 192.168.10.1

PC3

网卡

192.168.30.10 255.255.255.0 192.168.30.1

TFTP Server

网卡

192.168.20.254 255.255.255.0 192.168.20.1

学习目标

完成本实验后,您将能够:

• 根据拓扑图完成网络电缆连接

• 清除启动配置,重新启动路由器使其处于默认状态

• 在路由器上执行基本配置任务

• 配置基本路由器安全功能

• 禁用未使用的 Cisco 服务和接口

• 保护企业网络免遭基本的外部和内部攻击

• 了解并管理 Cisco IOS 配置文件和 Cisco 文件系统

• 设置并使用 Cisco SDM(安全设备管理器)和 SDM Express 来配置基本的路由器安全功能

• 在交换机上配置 VLAN

场景

在本实验中,您将学习如何对拓扑图中显示的网络配置基本的网络安全性。您会学习如何以三种方式配置

路由器安全性:CLI、auto-secure 功能以及 Cisco SDM。您还将学习如何管理 Cisco IOS 软件。

任务 1:准备网络

步骤 1:根据拓扑图所示完成网络电缆连接。

您可使用实验室中现有的、具有拓扑中所示接口的路由器。

注:开发和测试本实验时使用的是 1841 路由器。如果使用 1700、2500 或 2600 系列路由器,其路由器输

出和接口描述可能会有所不同。

步骤 2:清除路由器的所有配置。

CCNA Exploration

接入 WAN:企业网络安全 实验 4.6.1:基本安全配置

所有内容版权所有 © 1992–2007 Cisco Systems, Inc. 保留所有权利。本文档为 Cisco 公开信息。 第 3 页(共 27 页)

任务 2:执行基本的路由器配置

步骤 1:配置路由器。

根据以下说明配置 R1、R2 和 R3 路由器:

• 依照拓扑图配置路由器主机名。

• 禁用 DNS 查找。

• 配置当日消息标语。

• 在 R1、R2 和 R3 上配置 IP 地址。

• 在所有路由器上对所有网络启用 RIP 第 2 版。

• 在 R2 上创建环回接口以模拟通往 Internet 的连接。

• 在 R2 上配置 TFTP 服务器。如果您需要下载 TFTP 服务器软件,则可访问:http://tftpd32.jounin.net/

步骤 2:配置以太网接口。

使用本实验开头部分地址表中的 IP 地址和默认网关配置 PC1、PC3 和 TFTP Server 的以太网接口。

步骤 3:通过在每台 PC 和 TFPT Server 上 ping 默认网关来测试 PC 配置。

任务 3:保护路由器免遭未授权访问

步骤 1:配置加密口令和 AAA 身份验证。

使用 R1 上的本地数据库来配置加密口令。在本实验中,请统一使用 ciscoccna 口令。

R1(config)#enable secret ciscoccna

配置使能加密口令在避免路由器遭受攻击方面能发挥怎样的作用?

__________________________________________________________________________________

__________________________________________________________________________________

__________________________________________________________________________________

username 命令用于创建用户名和口令,并将它们存储在路由器本地。用户的默认权限等级是 0(最低访

问等级)。您可通过在 password 关键字前添加关键字 privilege 0-15 来更改用户的访问等级。

R1(config)#username ccna password ciscoccna

aaa 命令用于在路由器上全局启用 AAA(身份验证、授权和记帐)。此功能会在连接路由器时用到。

R1(config)#aaa new-model

您可以创建一份身份验证列表并应用到 vty 和控制台线路上,当有人试图登录设备时,设备就会对照列表

进行检查。local 关键字指出该用户数据库存储在路由器本地。

R1(config)#aaa authentication login LOCAL_AUTH local

CCNA Exploration

接入 WAN:企业网络安全 实验 4.6.1:基本安全配置

所有内容版权所有 © 1992–2007 Cisco Systems, Inc. 保留所有权利。本文档为 Cisco 公开信息。 第 4 页(共 27 页)

以下命令告诉路由器:对试图连接到路由器的用户,必须使用刚才创建的列表验证其身份。

R1(config)#line console 0

R1(config-lin)#login authentication LOCAL_AUTH

R1(config-lin)#line vty 0 4

R1(config-lin)#login authentication LOCAL_AUTH

观察下面一段运行配置,您认为哪个地方存在安全隐患?

R1#show run

<省略部分输出>

!

enable secret 5 $1$.DB7$DunHvguQH0EvLqzQCqzfr1

!

aaa new-model

!

aaa authentication login LOCAL_AUTH local

!

username ccna password 0 ciscoccna

!

<省略部分输出>

!

banner motd ^CUnauthorized access strictly prohibited, violators will be

prosecuted to the full extent of the law^C

!

line con 0

logging synchronous

login authentication LOCAL_AUTH

line aux 0

line vty 0 4

login authentication LOCAL_AUTH

!

__________________________________________________________________________________

__________________________________________________________________________________

__________________________________________________________________________________

要对口令进行简单加密,在全局配置模式下输入以下命令:

R1(config)#service password-encryption

使用 show run 命令进行检验。

R1#show run

service password-encryption

!

enable secret 5 $1$.DB7$DunHvguQH0EvLqzQCqzfr1

!

aaa new-model

!

aaa authentication login LOCAL_AUTH local

!

username ccna password 7 0822455D0A1606141C0A

<省略部分输出>

CCNA Exploration

接入 WAN:企业网络安全 实验 4.6.1:基本安全配置

所有内容版权所有 © 1992–2007 Cisco Systems, Inc. 保留所有权利。本文档为 Cisco 公开信息。 第 5 页(共 27 页)

!

banner motd ^CCUnauthorized access strictly prohibited, violators will be

prosecuted to the full extent of the law^C

!

line con 0

logging synchronous

login authentication LOCAL_AUTH

line aux 0

line vty 0 4

login authentication LOCAL_AUTH

!

步骤 2:保护控制台线路和 vty 线路。

您可设置路由器,使其注销空闲时间达到指定时间的线路。如果网络工程师登录到一台网络设备上,然后

突然有事离开,此命令便会在指定时间后自动将该用户注销。以下命令在 5 分钟后注销线路。

R1(config)#line console 0

R1(config-lin)#exec-timeout 5 0

R1(config-lin)#line vty 0 4

R1(config-lin)#exec-timeout 5 0

以下命令用于防止暴力型登录尝试。当有人在 2 分钟内 5 次登录失败时,路由器将禁止其在接下来的 5 分

钟内登录。为方便实验,此处我们将该值特意设得较低。此外,每次发生这种情况时,将其记录到日志中。

R1(config)#login block-for 300 attempt 2 within 120

R1(config)#security authentication failure rate 5 log

要检验这些命令的作用,请使用不正确的用户名和口令通过 Telnet 从 R2 连接 R1。

在 R2 上:

R2#telnet 10.1.1.1

Trying 10.1.1.1 ... Open

Unauthorized access strictly prohibited, violators will be prosecuted to the

full extent of the law

User Access Verification

Username: cisco

Password:

% Authentication failed

User Access Verification

Username: cisco

Password:

% Authentication failed

[Connection to 10.1.1.1 closed by foreign host]

R2#telnet 10.1.1.1

Trying 10.1.1.1 ...

% Connection refused by remote host